的目的。 今天我們說(shuō)一下預(yù)防XSS的7種方法。 1. 輸入驗(yàn)證和過(guò)濾 輸入驗(yàn)證和過(guò)濾是一種用于確保用戶輸入數(shù)據(jù)的有效性和安全性的技術(shù)。它涉及檢查和過(guò)濾用戶輸入,以防止惡意代碼注入和其他安全漏洞。 通過(guò)輸入驗(yàn)證,您可以驗(yàn)證用戶輸

2023-09-30 10:05:00 571

571 `原創(chuàng):aqniu轉(zhuǎn)載:畢安信息根據(jù)最新的IBM全球威脅調(diào)查報(bào)告《X-Force威脅情報(bào)指數(shù)2020》,受攻擊網(wǎng)絡(luò)中60%的初始訪問(wèn)都是利用以前竊取的憑據(jù)或已知的軟件漏洞,從而使攻擊者更少依賴欺騙

2020-02-17 17:39:12

摘要: 關(guān)注網(wǎng)絡(luò)安全的企業(yè)大都很熟悉這樣的場(chǎng)景:幾乎每天都會(huì)通過(guò)安全媒體和網(wǎng)絡(luò)安全廠商接收到非常多的漏洞信息,并且會(huì)被建議盡快修復(fù)。盡管越來(lái)越多的企業(yè)對(duì)網(wǎng)絡(luò)安全的投入逐年增加,但第一時(shí)間修復(fù)所有漏洞

2017-12-25 15:18:01

持續(xù)檢測(cè)現(xiàn)有網(wǎng)絡(luò)中的流量變化或者變化趨勢(shì),從而得到相應(yīng)信息的一種被動(dòng)攻擊方式。主動(dòng)攻擊:是指通過(guò)一系列的方法,主動(dòng)地獲取向被攻擊對(duì)象實(shí)施破壞的一種攻擊方式。典型的主動(dòng)攻擊手段:篡改:攻擊者故意篡改網(wǎng)絡(luò)上傳送的報(bào)文。也包括徹底中斷傳送的報(bào)文。重放:通過(guò)截獲普通用戶的加密數(shù)據(jù),通過(guò)修改IP地址偽裝成

2021-12-23 07:00:40

:OpenHarmony終端)涉及人們生活的方方面面,成了記錄人們?nèi)粘P袨閿?shù)據(jù)和隱私信息的重要載體。不可避免地,這讓OpenHarmony終端成了網(wǎng)絡(luò)黑客的攻擊目標(biāo),一旦發(fā)現(xiàn)設(shè)備存在安全漏洞,攻擊者就會(huì)針對(duì)漏洞進(jìn)行

2022-09-15 10:31:46

的解碼和執(zhí)行。4、探針技術(shù)該技術(shù)是直接暴露芯片內(nèi)部連線,然后觀察、操控、干擾單片機(jī)以達(dá)到攻擊目的。5、紫外線攻擊方法紫外線攻擊也稱為UV攻擊方法,就是利用紫外線照射芯片,讓加密的芯片變成了不加密的芯片

2018-09-23 11:18:15

LwIP協(xié)議棧開發(fā)嵌入式網(wǎng)絡(luò)的三種方法分析摘要 輕量級(jí)的TCP/IP協(xié)議棧LwIP,提供了三種應(yīng)用程序設(shè)計(jì)方法,且很容易被移植到多任務(wù)的操作系統(tǒng)中。本文結(jié)合μC/OS-II這一實(shí)時(shí)操作系統(tǒng),以建立

2021-08-06 07:33:33

LwIP協(xié)議棧開發(fā)嵌入式網(wǎng)絡(luò)的三種方法分析 輕量級(jí)的TCP/IP協(xié)議棧LwIP,提供了三種應(yīng)用程序設(shè)計(jì)方法,且很容易被移植到多任務(wù)的操作系統(tǒng)中。本文結(jié)合μC/OS-II這一實(shí)時(shí)操作系統(tǒng),以建立TCP

2021-08-05 07:55:17

【作者】:黃瑋;梁洪亮;胡正名;楊義先;【來(lái)源】:《清華大學(xué)學(xué)報(bào)(自然科學(xué)版)》2009年S2期【摘要】:網(wǎng)絡(luò)電話(VoIP)網(wǎng)絡(luò)攻擊檢測(cè)算法的實(shí)現(xiàn)需要較多的計(jì)算資源支持,而現(xiàn)有的VoIP網(wǎng)絡(luò)攻擊

2010-04-24 09:27:24

對(duì)網(wǎng)站進(jìn)行攻擊的話可以通過(guò)系統(tǒng)自帶的nslookup命令反查他的IP地址。 在我們的系統(tǒng)桌面上點(diǎn)“開始”->“運(yùn)行”,輸入CMD后回車,然后在彈出的命令提示窗口里輸入“nslookup

2009-09-03 16:15:44

攻擊ip被cc攻擊時(shí)服務(wù)器通常會(huì)出現(xiàn)成千上萬(wàn)的tcp連接,打開cmd輸入netstat -an如果出現(xiàn)大量外部ip就是被攻擊了,這時(shí)候可以使用防護(hù)軟件屏蔽攻擊ip或手動(dòng)屏蔽,這種方法比較往往被動(dòng)

2022-01-22 09:48:20

40Redis安裝及利用Redis未授權(quán)訪問(wèn)漏洞的攻擊與預(yù)防

2020-03-31 11:32:58

了相鄰的存儲(chǔ)單元,引起程序運(yùn)行失敗,嚴(yán)重的可導(dǎo)致系統(tǒng)崩潰;二是破壞程序的堆棧,使程序轉(zhuǎn)而執(zhí)行其它的指令,由此而引發(fā)多種攻擊方法。1.4網(wǎng)絡(luò)監(jiān)聽(tīng) 以太網(wǎng)協(xié)議的工作方式是把要發(fā)送的數(shù)據(jù)包發(fā)往同一網(wǎng)段內(nèi)

2011-02-26 16:56:29

DDoS攻擊路由器依然成為新網(wǎng)絡(luò)攻擊模式,那路由器怎么設(shè)置才可以防止遭到DDoS攻擊呢,本文簡(jiǎn)要做一個(gè)總結(jié)。現(xiàn)在32位系統(tǒng)的小編再教大家一招利用路由器的一些安全特性控制DDoS攻擊的小竅門

2013-07-17 11:02:27

攻擊者借助專用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷,通過(guò)多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息,獲取單片機(jī)內(nèi)程序。因此,作為電子產(chǎn)品的設(shè)計(jì)工程師非常有必要了解當(dāng)前單片機(jī)攻擊的最新技術(shù)

2011-12-16 11:19:22

響單條指令的解碼和執(zhí)行。4、探針技術(shù):該技術(shù)是直接暴露芯片內(nèi)部連線,然后觀察、操控、干擾單片機(jī)以達(dá)到攻擊目的。5、紫外線攻擊方法:紫外線攻擊也稱為UV攻擊方法,就是利用紫外線照射芯片,讓加密的芯片變成

2017-12-27 14:05:49

)一樣,可以在攻擊結(jié)束后進(jìn)行追蹤。實(shí)驗(yàn)發(fā)現(xiàn)標(biāo)記機(jī)制不需要網(wǎng)絡(luò)路由器大的消耗。本文在文獻(xiàn)[3-5]的基礎(chǔ)上,采用代數(shù)方法,利用IP報(bào)文中的選項(xiàng)字段,以概率將流經(jīng)路由器的地址標(biāo)注報(bào)文,使得受攻擊主機(jī)端能夠

2009-06-14 00:15:42

麻省理工學(xué)院的研究人員開發(fā)了一種專用集成電路芯片,可以在物聯(lián)網(wǎng)設(shè)備上實(shí)現(xiàn),以抵御基于能量的側(cè)通道攻擊。加強(qiáng)個(gè)人數(shù)據(jù)保護(hù)工程師們開發(fā)了一種低能耗芯片,可以防止黑客從智能設(shè)備中提取隱藏信息。一名剛出

2022-03-24 10:43:29

。國(guó)家互聯(lián)網(wǎng)應(yīng)急中心(CNCERT)運(yùn)行部副主任周勇林在接受媒體采訪時(shí)也指出,我國(guó)已成為網(wǎng)絡(luò)攻擊最大的受害國(guó),由于我國(guó)網(wǎng)民缺乏網(wǎng)絡(luò)安全防范意識(shí),且各種操作系統(tǒng)及應(yīng)用程序的漏洞不斷出現(xiàn),使我國(guó)極易成為黑客

2010-09-29 00:04:14

為開發(fā)人員制定一些安全措施、指導(dǎo)方針和最佳實(shí)踐來(lái)減少網(wǎng)絡(luò)攻擊,專家小組提出了一些對(duì)策。為防止電網(wǎng)受到大規(guī)模攻擊,建議在電動(dòng)汽車充電機(jī)制的開發(fā)階段,修補(bǔ)現(xiàn)有漏洞,并加入適當(dāng)?shù)陌踩胧!霸S多業(yè)內(nèi)人士已經(jīng)

2022-02-26 11:03:44

的保護(hù),他們就會(huì)尋找其它的方法進(jìn)入。在包括各種端口(OBDII、USB、USBType-C等)的信息娛樂(lè)控制臺(tái)和緩慢前行的連接功能之間,不難想象網(wǎng)絡(luò)攻擊會(huì)以何種方式和在什么切入點(diǎn)展開。但這正是將這些連接

2020-07-07 11:41:24

摘要: 4月30日,阿里云發(fā)現(xiàn),俄羅斯黑客利用Hadoop Yarn資源管理系統(tǒng)REST API未授權(quán)訪問(wèn)漏洞進(jìn)行攻擊。 Hadoop是一款由Apache基金會(huì)推出的分布式系統(tǒng)框架,它通過(guò)著名

2018-05-08 16:52:39

就是為什么我們有時(shí)候?yàn)榱私饷芤粋€(gè)芯片而會(huì)去開發(fā)一個(gè)可讀編程器的原因。那我們就講講,芯片解密常有的一些方法。1、軟件攻擊該技術(shù)通常使用處理器通信接口并利用協(xié)議、加密算法或這些算法中的安全漏洞來(lái)進(jìn)行攻擊。軟件

2019-05-11 08:00:00

內(nèi)的程序,這就是所謂單片機(jī)加密或者說(shuō)鎖定功能。事實(shí)上,這樣的保護(hù)措施很脆弱,很容易被破解。單片機(jī)攻擊者借助專用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷,通過(guò)多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息,獲取單片機(jī)內(nèi)程序。 單片機(jī)攻擊技術(shù)解析 目前,攻擊單片機(jī)主要有四種技術(shù),分別是:

2021-12-13 07:28:51

翻譯:為什么樹莓派不會(huì)受到 Spectre 和 Meltdown 攻擊

2019-05-09 13:05:54

Linux,那么都可能存在漏洞,成為攻擊的入口,屆時(shí),整個(gè)互聯(lián)網(wǎng)的防護(hù)難度將會(huì)大大增強(qiáng),所以未來(lái)的網(wǎng)絡(luò)安全形勢(shì)必將越發(fā)嚴(yán)峻。

AI修復(fù)漏洞正在研究進(jìn)展不大

網(wǎng)絡(luò)漏洞的形成,多數(shù)是由程序員在

2017-05-20 09:30:19

當(dāng)下物聯(lián)網(wǎng)時(shí)代,越來(lái)越多的設(shè)備接入到網(wǎng)絡(luò),隨之而來(lái)的安全性問(wèn)題也逐漸被重視起來(lái)。對(duì)于物聯(lián)網(wǎng)設(shè)備來(lái)說(shuō),固件是極易受到攻擊的部位,作為一個(gè)系統(tǒng)最基礎(chǔ)最底層的工作軟件,固件在很大程度上決定了物聯(lián)網(wǎng)設(shè)備

2020-09-07 17:16:48

控制機(jī)器人的移動(dòng),訪問(wèn)其攝像頭,并可以攻擊同一Wi-Fi網(wǎng)絡(luò)上的其它設(shè)備。當(dāng)然,這個(gè)漏洞的危害性相對(duì)較小。

2017年10月,來(lái)自Check Point的安全研究人員發(fā)現(xiàn)了由LG生產(chǎn)的掃地機(jī)

2018-07-27 09:29:19

、Vivado等設(shè)計(jì)軟件中增加AES-256 CBC加密配置方式,并在FPGA內(nèi)部集成解密模塊,從而防止硬件設(shè)計(jì)被克隆和偽造[5]。然而,這種方式并不完全可靠。2011年Moradi等人使用差分能量攻擊

2017-05-15 14:42:20

信息的價(jià)值,這使得高價(jià)值目標(biāo)尤其會(huì)受到攻擊。在本文中,重點(diǎn)放在防止側(cè)信道攻擊的技術(shù)方面,側(cè)信道攻擊指的是這樣的攻擊,它依賴來(lái)自安全措施物理實(shí)施的信息、而不是利用安全措施本身的直接弱點(diǎn)。

2019-07-26 07:13:05

根據(jù)用戶手冊(cè),從 OTP word 59th 開始,用戶可以存儲(chǔ)敏感信息,這意味著有一種方法可以防止 STM32cube 工具讀取它們以用于非安全應(yīng)用程序。我們看到了鎖定它們的方法,這意味著不能更改值,任何說(shuō)明如何從 STM32cube 工具隱藏這些寄存器以用于非安全應(yīng)用程序的文檔。

2022-12-07 08:31:13

一直忙于更新其網(wǎng)絡(luò)安全規(guī)范以應(yīng)對(duì)發(fā)生的所有黑客攻擊。幾乎所有OEM都需要升級(jí)安全關(guān)鍵型ECU來(lái)實(shí)現(xiàn)其全新網(wǎng)絡(luò)安全要求,其中一些OEM需要升級(jí)全部聯(lián)網(wǎng)ECU。基礎(chǔ)安全模塊用于實(shí)現(xiàn)涉及加密驗(yàn)證的安全引導(dǎo)

2023-02-28 13:42:28

,已經(jīng)成為不同組織和個(gè)人的攻擊,用于網(wǎng)絡(luò)中的勒索、報(bào)復(fù),甚至網(wǎng)絡(luò)戰(zhàn)爭(zhēng)。DOS的攻擊方式就是通過(guò)大量合法的請(qǐng)求占用大量網(wǎng)絡(luò)資源,以達(dá)到癱瘓網(wǎng)絡(luò)的目的。常見(jiàn)的DOS 攻擊手段有:SYN Flood、ACK

2019-01-08 21:17:56

求國(guó)內(nèi)用戶量排名前50位的商業(yè)網(wǎng)站及應(yīng)用支持IPv6。IPv6成為國(guó)家戰(zhàn)略。隨著IPv6時(shí)代的到來(lái),IPv6網(wǎng)絡(luò)下的攻擊開始出現(xiàn)。2018年初,Neustar宣稱受到了IPv6DDoS攻擊,這是首個(gè)對(duì)外

2018-11-28 15:07:29

。電源和時(shí)鐘瞬態(tài)跳變可以在某些處理器中影響單條指令的解碼和執(zhí)行。 4、探針技術(shù): 該技術(shù)是直接暴露芯片內(nèi)部連線,然后觀察、操控、干擾單片機(jī)以達(dá)到攻擊目的。 5、紫外線攻擊方法: 紫外線攻擊也

2017-12-27 11:53:50

之前在網(wǎng)上看到一個(gè)平值濾波的多種方法的結(jié)合分享給大家,希望可以幫助到大家

2016-01-09 14:19:26

[安全 Shell] 客戶端都可能觸發(fā)該漏洞,我們認(rèn)為這是嚴(yán)重的,主要是因?yàn)閷?duì) Linux 系統(tǒng)存在的風(fēng)險(xiǎn),但也因?yàn)闈撛诘钠渌麊?wèn)題。”其他問(wèn)題可能包括一種通過(guò)電子郵件觸發(fā)調(diào)用易受攻擊的 glibc 庫(kù)

2016-06-25 10:01:50

攻擊者可以分析緩存內(nèi)容,并找到從受害者內(nèi)存讀取的越界中檢索到的潛在秘密字節(jié)的值。3、攻擊的消減方法攻擊的消減方法主要有以下幾個(gè):防止投機(jī)性執(zhí)行: 幽靈攻擊需要投機(jī)執(zhí)行。確保只有在確定導(dǎo)致指令的控制流

2022-09-14 09:48:29

以下信息提供了有關(guān)推測(cè)性處理器漏洞的常見(jiàn)問(wèn)題解答。

你能用通俗易懂的話解釋這個(gè)問(wèn)題嗎?

·這兩種攻擊都利用了現(xiàn)有的旁路技術(shù),并可能導(dǎo)致通過(guò)使用惡意軟件訪問(wèn)少量數(shù)據(jù)。

·使用這種方法并在本地運(yùn)行的惡意

2023-08-25 07:15:47

最新防攻擊教程 別人攻擊的使用方法 傳奇防御攻擊 傳奇攻擊方法超級(jí)CC 超級(jí)穿墻CC 穿金盾CC 穿墻CC攻擊器 防穿墻DDOS 傳奇網(wǎng)關(guān)攻擊 傳奇攻擊器 傳奇登陸攻擊器防范教程DDOS攻擊網(wǎng)站防范

2012-09-06 20:42:50

操作系統(tǒng)和管理程序軟件能夠針對(duì)這些漏洞應(yīng)用適當(dāng)?shù)慕鉀Q方法,并發(fā)現(xiàn)這些固件服務(wù)的存在。

這些接口被指定為SMC呼叫約定(SMCCC)[3]和電源狀態(tài)協(xié)調(diào)接口(PSCI)[4]的擴(kuò)展,以確保受影響的CPU

2023-08-25 07:36:27

別。 TCP/IP終止 應(yīng)用層攻擊涉及多種數(shù)據(jù)包,并且常常涉及多種請(qǐng)求,即不同的數(shù)據(jù)流。流量分析系統(tǒng)要發(fā)揮功效,就必須在用戶與應(yīng)用保持互動(dòng)的整個(gè)會(huì)話期間,能夠檢測(cè)數(shù)據(jù)包和請(qǐng)求,以尋找攻擊行為。至少

2010-06-09 09:44:46

的內(nèi)部計(jì)算機(jī)網(wǎng)絡(luò),它就會(huì)找到一些脆弱的計(jì)算機(jī)并感染它們。這可能解釋了為什么它的影響是如此巨大——因?yàn)槊總€(gè)受害的組織機(jī)構(gòu)里都有大量的機(jī)器被感染。防范勒索軟件病毒攻擊的方法在這里近期國(guó)內(nèi)多所院校出現(xiàn)勒索軟件

2017-05-23 17:12:16

解一下什么是高防服務(wù)器呢?高防服務(wù)器就是能夠幫助網(wǎng)站拒絕服務(wù)攻擊,并且定時(shí)掃描現(xiàn)有的網(wǎng)絡(luò)主節(jié)點(diǎn),查找可能存在的安全漏洞的服務(wù)器類型,這些都可定義為高防服務(wù)器。高防服務(wù)器是指獨(dú)立單個(gè)防御60G以上的服務(wù)器

2019-05-07 17:00:03

提出一種動(dòng)態(tài)漏洞鏈構(gòu)造推理網(wǎng)絡(luò)攻擊過(guò)程的分析方法。以漏洞間推理關(guān)系為前提,從受害主機(jī)入手,構(gòu)造有色加權(quán)有向圖,在多日志中查找漏洞被利用的解釋信息,并由查找結(jié)

2009-02-28 16:50:53 12

12 提出一種新的網(wǎng)絡(luò)攻擊圖(NAG)自動(dòng)生成及優(yōu)化方法,針對(duì)NAG的狀態(tài)空間爆炸問(wèn)題,將其分為子攻擊圖和父攻擊圖。子攻擊圖描述從攻擊發(fā)起主機(jī)到目標(biāo)主機(jī)的具體攻擊方案,父攻擊圖

2009-04-18 09:28:51 35

35 提出一種新的網(wǎng)絡(luò)攻擊圖(NAG)自動(dòng)生成及優(yōu)化方法,針對(duì)NAG的狀態(tài)空間爆炸問(wèn)題,將其分為子攻擊圖和父攻擊圖。子攻擊圖描述從攻擊發(fā)起主機(jī)到目標(biāo)主機(jī)的具體攻擊方案,父攻擊圖

2009-04-18 09:28:51 4

4 許多網(wǎng)絡(luò)攻擊都基于ICMP 協(xié)議。本文首先介紹ICMP 協(xié)議,接著探究了常見(jiàn)的基于ICMP 的網(wǎng)絡(luò)攻擊的原理,最后提出防火墻應(yīng)對(duì)方案以防止和減輕這種攻擊所造成的危害。關(guān)鍵詞:

2009-06-15 09:29:02 18

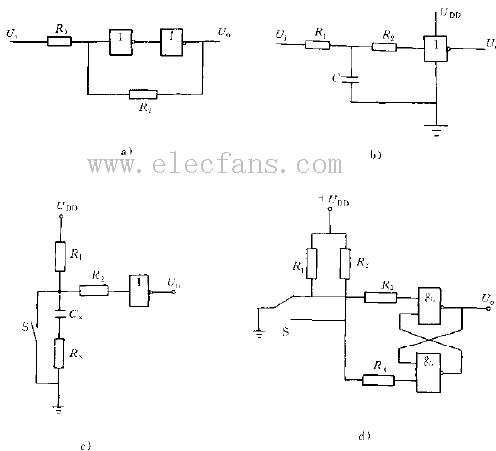

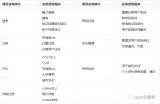

18 防止cmos輸入端噪聲干擾和觸點(diǎn)抖動(dòng)的幾種方法

a 用CMOS施密特觸婦器減小輸入電

2008-03-23 11:41:37 1390

1390

調(diào)查顯示IE瀏覽器防止網(wǎng)站攻擊效率最高

北京時(shí)間3月5日消息,據(jù)國(guó)外媒體報(bào)道,產(chǎn)品分析公司NSS Labs發(fā)布的最新調(diào)查結(jié)果顯示,在防止黑客利用信任網(wǎng)站安裝惡意軟件

2010-03-05 10:02:42 729

729 防止攻擊命令

2016-12-17 10:44:41 2

2 27-防止攻擊配置

2016-12-25 00:07:15 0

0 安卓最近又出現(xiàn)了一個(gè)新漏洞,可以讓攻擊者在聯(lián)網(wǎng)設(shè)備和無(wú)線接入點(diǎn)之間讀取到無(wú)線通信協(xié)議,甚至還能將其修改,把惡意軟件嵌入到網(wǎng)站中。研究人員今天正式對(duì)外披露了這項(xiàng)漏洞,并且表示安卓和基于Linux系統(tǒng)

2017-10-17 09:04:50 1002

1002 顯露出來(lái),這些給人們的生活、工作、學(xué)習(xí)都帶來(lái)了巨大的損失。面對(duì)Web 網(wǎng)站存在的種種安全漏洞問(wèn)題,文章通過(guò)對(duì)大量SQL注入攻擊報(bào)文的攻擊特征進(jìn)行總結(jié)分析,結(jié)合SQL注入攻擊的攻擊特征和攻擊原理,提出了一種基于通用規(guī)則的SQL注入攻擊檢測(cè)與防御的方法,并利用

2017-10-31 10:57:31 18

18 提權(quán)攻擊,內(nèi)核提權(quán)攻擊仍是Linux系統(tǒng)面臨的一個(gè)重要威脅。內(nèi)核提權(quán)攻擊一般通過(guò)利用內(nèi)核提權(quán)漏洞進(jìn)行攻擊。針對(duì)內(nèi)核提權(quán)攻擊,分析研究了基本的內(nèi)核提權(quán)漏洞利用原理以及權(quán)限提升方法,并對(duì)典型的內(nèi)核提權(quán)攻擊防御技術(shù)進(jìn)行了分析。最后

2017-11-24 11:46:03 0

0 震網(wǎng)病毒等事件實(shí)證了信息攻擊能對(duì)信息物理系統(tǒng)(CPS)帶來(lái)嚴(yán)重的物理影響。針對(duì)這類跨域攻擊問(wèn)題,提出了基于攻擊圖的風(fēng)險(xiǎn)評(píng)估方法。首先,對(duì)信息物理系統(tǒng)中的信息攻擊行為進(jìn)行了分析,指出可編程邏輯控制器

2017-12-26 17:02:54 0

0 通過(guò)對(duì)已有網(wǎng)絡(luò)安全態(tài)勢(shì)評(píng)估方法的分析與比較,發(fā)現(xiàn)其無(wú)法準(zhǔn)確反映網(wǎng)絡(luò)攻擊行為逐漸呈現(xiàn)出的大規(guī)模、協(xié)同、多階段等特點(diǎn),因此提出了一種基于攻擊模式識(shí)別的網(wǎng)絡(luò)安全態(tài)勢(shì)評(píng)估方法。首先,對(duì)網(wǎng)絡(luò)中的報(bào)警數(shù)據(jù)進(jìn)行

2017-12-26 18:45:40 0

0 為準(zhǔn)確、全面地預(yù)測(cè)攻擊行為并量化攻擊威脅,提出一種基于攻擊預(yù)測(cè)的安全態(tài)勢(shì)量化方法。通過(guò)融合攻擊方、防御方和網(wǎng)絡(luò)環(huán)境態(tài)勢(shì)要素,依據(jù)實(shí)時(shí)檢測(cè)的攻擊事件評(píng)估攻擊者能力和漏洞利用率,并計(jì)算攻防期望耗時(shí);進(jìn)而

2018-01-09 15:44:57 0

0 在隨著移動(dòng)網(wǎng)絡(luò)興起,網(wǎng)絡(luò)黑客也變得更加猖獗。 信息安全廠商趨勢(shì)科技指出,因人們透過(guò)網(wǎng)絡(luò)進(jìn)行不安全的連線情況越來(lái)越普遍,明年黑客的活動(dòng)將也將越發(fā)旺盛。趨勢(shì)科技指出,明年黑客將以“數(shù)字勒索”、“鎖定物聯(lián)網(wǎng)漏洞”以及“攻擊區(qū)塊鏈”等3種手法,做為明年網(wǎng)絡(luò)攻擊的主力。

2018-01-18 14:37:09 1460

1460 隨著網(wǎng)絡(luò)攻擊技術(shù)的不斷發(fā)展,多步性成為目前網(wǎng)絡(luò)攻擊行為的主要特點(diǎn)之一。攻擊行為的多步性是指攻擊者利用目標(biāo)網(wǎng)絡(luò)中的一些漏洞,通過(guò)實(shí)施蓄意的多步驟攻擊行為來(lái)達(dá)到最終的攻擊目的。具有多步性的攻擊行為簡(jiǎn)稱為

2018-02-06 15:11:36 0

0 越來(lái)越復(fù)雜的網(wǎng)絡(luò)犯罪開始出現(xiàn)在人們的視線中,網(wǎng)絡(luò)攻擊者比以往更具組織性和復(fù)雜性。對(duì)于企業(yè)來(lái)說(shuō)應(yīng)對(duì)網(wǎng)絡(luò)安全威脅,他們需要負(fù)責(zé)并改變運(yùn)營(yíng)方式。但還是會(huì)存在某些脆弱狀態(tài),本文將討論CIO如何應(yīng)對(duì)網(wǎng)絡(luò)攻擊的措施。

2018-02-11 09:05:44 810

810 網(wǎng)絡(luò)攻擊有很多種,網(wǎng)絡(luò)上常用的攻擊有DDOS攻擊、SYN攻擊、ARP攻擊以及木馬、病毒等等,再安全的服務(wù)器也避免不了網(wǎng)絡(luò)的攻擊。作為一個(gè)網(wǎng)絡(luò)安全運(yùn)維人員需要做到維護(hù)好系統(tǒng)的安全,修復(fù)已知的系統(tǒng)漏洞

2018-04-26 12:51:00 3466

3466 研究員Tromer表示:“這種攻擊方法很可能會(huì)很快從實(shí)驗(yàn)室走出去,成為流行的攻擊方法。黑客們會(huì)研究出更廉價(jià)的設(shè)備,進(jìn)一步降低攻擊成本。”不過(guò),如果黑客們想要自制這種設(shè)備,需要克服一個(gè)大的障礙,就是

2018-05-28 10:49:13 7129

7129 被攻擊的原因?qū)е?b class="flag-6" style="color: red">網(wǎng)站訪問(wèn)較慢或者打不開,建議盡快找一家專業(yè)的CDN運(yùn)營(yíng)商,不然即使您再怎么努力優(yōu)化網(wǎng)站的排名也上不去,給企業(yè)帶來(lái)的利益也極低,無(wú)法發(fā)揮網(wǎng)站的重要作用。這里向您推薦59盾網(wǎng)絡(luò)的CDN

2018-08-05 13:13:11 386

386 由于被攻擊的原因?qū)е?b class="flag-6" style="color: red">網(wǎng)站訪問(wèn)較慢或者打不開,建議盡快找一家專業(yè)的CDN運(yùn)營(yíng)商,不然即使您再怎么努力優(yōu)化網(wǎng)站的排名也上不去,給企業(yè)帶來(lái)的利益也極低,無(wú)法發(fā)揮網(wǎng)站的重要作用。這里向您推薦59盾網(wǎng)絡(luò)的CDN

2018-08-05 13:20:57 409

409 如何判斷網(wǎng)站是否被CC攻擊?什么是CC攻擊?CC就是模擬多個(gè)用戶不停地進(jìn)行訪問(wèn)那些需要大量數(shù)據(jù)操作的頁(yè)面,造成服務(wù)器資源的浪費(fèi),CPU長(zhǎng)時(shí)間處于100%,永遠(yuǎn)都有處理不完的連接直至就網(wǎng)絡(luò)擁塞,正常

2019-01-30 15:22:45 358

358

國(guó)外網(wǎng)站公布了聯(lián)想NAS設(shè)備面臨網(wǎng)絡(luò)攻擊風(fēng)險(xiǎn),存在嚴(yán)重的固件級(jí)漏洞,如果被利用,此漏洞可能會(huì)危及這些用戶信息的安全性。

2019-07-20 07:00:00 985

985 網(wǎng)絡(luò)攻擊是指用戶利用網(wǎng)絡(luò)存在的漏洞和安全缺陷進(jìn)而對(duì)網(wǎng)絡(luò)中的硬件、軟件及數(shù)據(jù)進(jìn)行的攻擊。

2019-08-26 17:31:30 753

753 應(yīng)該很多人都聽(tīng)過(guò)一個(gè)惡名昭彰的殭尸網(wǎng)絡(luò)病毒,它的大名叫做Mirai,而它的主要功能就是感染那些沒(méi)有防護(hù)的IoT設(shè)備,并且把所有被入侵的IoT設(shè)備集結(jié)成大軍,對(duì)于其他想攻擊的目標(biāo)進(jìn)行DDoS攻擊,過(guò)去也的確發(fā)起過(guò)多次攻擊,并導(dǎo)致嚴(yán)重的網(wǎng)絡(luò)癱瘓后果。

2019-09-22 10:39:29 1037

1037 Session文件漏洞Session攻擊是黑客最常用到的攻擊手段之一。當(dāng)一個(gè)用戶訪問(wèn)某一個(gè)網(wǎng)站時(shí),為了免客戶每進(jìn)人一個(gè)頁(yè)面都要輸人賬號(hào)和密碼,PHP設(shè)置了Session和Cookie用于方便用戶的使用和訪向。

2019-10-30 14:58:07 1369

1369 現(xiàn)在做網(wǎng)站的站長(zhǎng)都有一個(gè)心里,網(wǎng)站受攻擊是在所難免的事,特別是一些比較熱門的行業(yè)以及一些比較小的企業(yè),更是被這些攻擊整得焦頭爛額。

2019-11-16 11:20:06 2535

2535 基于供應(yīng)鏈和物聯(lián)網(wǎng)的攻擊數(shù)量也許正在飆升,但是通過(guò)電子郵件進(jìn)行的攻擊和利用漏洞仍然是攻擊者偏愛(ài)的滲透企業(yè)網(wǎng)絡(luò)的技術(shù)。

2019-11-25 10:20:23 671

671 網(wǎng)站總是會(huì)時(shí)不時(shí)遭受各種攻擊,這種現(xiàn)象是很難避免的。個(gè)人網(wǎng)站或中小型網(wǎng)站往往沒(méi)有專業(yè)程序員的維護(hù),網(wǎng)站安全性意識(shí)薄弱,導(dǎo)致網(wǎng)站經(jīng)常被攻擊,出現(xiàn)這類情況說(shuō)明網(wǎng)站存在安全漏洞,給一些不法之徒帶來(lái)了可乘之機(jī)。

2019-12-08 10:33:09 1040

1040 根據(jù)最新消息,火狐瀏覽器的0day漏洞現(xiàn)已被Mozilla官方修復(fù),但是IE瀏覽器仍暴露于“雙星”漏洞攻擊威脅之中。

2020-01-15 10:57:50 2576

2576 不斷增加的漏洞泄露敏感的企業(yè)信息和數(shù)據(jù),使企業(yè)的業(yè)務(wù)運(yùn)營(yíng)面臨巨大風(fēng)險(xiǎn),而網(wǎng)絡(luò)攻擊造成的損害程度愈加嚴(yán)重。

2020-03-16 14:38:08 1969

1969 在眾多網(wǎng)站上線后出現(xiàn)的安全漏洞問(wèn)題非常明顯,作為網(wǎng)站安全公司的主管我想給大家分享下在日常網(wǎng)站維護(hù)中碰到的一些防護(hù)黑客攻擊的建議,希望大家的網(wǎng)站都能正常穩(wěn)定運(yùn)行免遭黑客攻擊。

2020-03-30 11:45:45 631

631 用戶在運(yùn)行網(wǎng)站的時(shí)候,肯定都不希望遭遇到網(wǎng)絡(luò)攻擊,而維護(hù)網(wǎng)站安全是離不了網(wǎng)站管理員的日常維護(hù),今天小編就來(lái)介紹下網(wǎng)站避免遭遇網(wǎng)絡(luò)攻擊的一些基本防護(hù)方式。

2020-04-10 11:25:47 2346

2346 防范DDoS攻擊始于使用信譽(yù)良好的托管服務(wù)提供商。好的托管公司會(huì)執(zhí)行常規(guī)的測(cè)試(這是一種測(cè)試漏洞的安全監(jiān)控)之類的工作。

2020-04-15 11:55:56 1169

1169 最初,代理機(jī)構(gòu)可能會(huì)考慮在其現(xiàn)有的核心IT網(wǎng)絡(luò)中添加新的安全和監(jiān)視設(shè)備。但是,隨著最近物理攻擊和設(shè)施上的網(wǎng)絡(luò)攻擊趨于融合的趨勢(shì),明智的做法是防止一個(gè)網(wǎng)絡(luò)中的漏洞影響另一個(gè)網(wǎng)絡(luò)。

2020-07-17 11:36:57 357

357 黑客正積極利用一個(gè)關(guān)鍵的遠(yuǎn)程代碼執(zhí)行漏洞,允許未經(jīng)驗(yàn)證的攻擊者在運(yùn)行易受攻擊的File Manager插件版本的WordPress站點(diǎn)上載腳本并執(zhí)行任意代碼。

2020-09-03 16:20:47 1639

1639 區(qū)塊鏈技術(shù)本身的安全、去中心化、不可篡改等特性,可以有效填補(bǔ)航空公司里程兌換的存在安全漏洞,完善其機(jī)制,通過(guò)數(shù)字簽名保證個(gè)人信息認(rèn)證時(shí)的安全,幫助人們打造一個(gè)屬于自己的個(gè)人利益保險(xiǎn)柜。接下來(lái),旺鏈科技將會(huì)通過(guò)里程盜用事件來(lái)說(shuō)明,區(qū)塊鏈如何升級(jí)安全機(jī)制,堵住盜竊漏洞,防止個(gè)人利益受損。

2020-10-23 11:13:29 2065

2065 針對(duì)4G網(wǎng)絡(luò)的安全風(fēng)險(xiǎn)評(píng)估問(wèn)題,提出一種基于攻擊樹模型的評(píng)估方法,以分析網(wǎng)絡(luò)的風(fēng)險(xiǎn)狀況,評(píng)估系統(tǒng)的風(fēng)險(xiǎn)程度和安全等級(jí)。對(duì)4G網(wǎng)絡(luò)的安全威脅進(jìn)行分類,通過(guò)梳理攻擊行為和分解攻擊流程來(lái)構(gòu)造攻擊樹模型

2021-03-21 09:27:21 4

4 為準(zhǔn)確預(yù)測(cè)網(wǎng)絡(luò)攻擊路徑信息,提出一種基于概率屬性網(wǎng)絡(luò)攻擊圖( PANAG)的攻擊路徑預(yù)測(cè)方法。利用通用漏洞評(píng)分系統(tǒng)對(duì)弱點(diǎn)屬性進(jìn)行分析,設(shè)計(jì)節(jié)點(diǎn)弱點(diǎn)聚類算法以減少弱點(diǎn)數(shù)目,同時(shí)提出概率屬性網(wǎng)絡(luò)攻擊

2021-03-24 10:30:10 14

14 度量指標(biāo)計(jì)算節(jié)點(diǎn)可達(dá)概率。實(shí)例分析結(jié)果表明,該算法對(duì)網(wǎng)絡(luò)脆弱性的評(píng)估結(jié)果真實(shí)有效,能夠體現(xiàn)每個(gè)節(jié)點(diǎn)被攻擊的差異性,并且對(duì)于混合結(jié)構(gòu)攻擊圖的計(jì)算量較少,可進(jìn)確凸顯混亂關(guān)系下漏洞的危害程度。

2021-06-11 14:23:27 9

9 零日攻擊 零日攻擊是指利用沒(méi)有補(bǔ)丁的安全漏洞(即零日漏洞)對(duì)系統(tǒng)或軟件應(yīng)用發(fā)動(dòng)的網(wǎng)絡(luò)攻擊,往往具有很大的破壞性。通過(guò)建設(shè)完善的防御體系,提升人員的防范意識(shí),可以有效減少被零日攻擊的機(jī)率,降低損失

2021-09-06 09:23:54 3913

3913

如何防止別人蹭wifi 防止別人蹭網(wǎng)六種方法介紹

2022-09-27 14:57:46 0

0 近年來(lái),全球網(wǎng)絡(luò)空間和信息技術(shù)快速發(fā)展,高危漏洞、大流量DDoS攻擊、黑客攻擊、數(shù)據(jù)泄露事件屢見(jiàn)不鮮,層出不窮的威脅讓企業(yè)安全面臨更大的挑戰(zhàn)。為此,華為云為企業(yè)打造了網(wǎng)站安全解決方案,能夠有效保障

2022-10-14 17:06:38 893

893 本文是系列文章的第三部分,該系列文章探討了現(xiàn)實(shí)世界的物聯(lián)網(wǎng)黑客攻擊以及如何解決暴露的漏洞。目標(biāo)是通過(guò)提供可緩解攻擊的控制措施,幫助您提高物聯(lián)網(wǎng)設(shè)備的網(wǎng)絡(luò)安全。在第一篇文章“從殖民地管道攻擊中吸取

2022-10-18 10:20:56 1480

1480 開發(fā)人員使用模糊測(cè)試來(lái)查找軟件、操作系統(tǒng)或網(wǎng)絡(luò)中的編程錯(cuò)誤和安全漏洞。然而,攻擊者可以使用同樣的技術(shù)來(lái)尋找你網(wǎng)站或服務(wù)器上的漏洞。

2023-03-03 14:56:19 363

363 近年來(lái),網(wǎng)絡(luò)安全事件頻發(fā),網(wǎng)絡(luò)安全風(fēng)險(xiǎn)的復(fù)雜性也在不斷加深。勒索軟件、數(shù)據(jù)泄露、網(wǎng)站篡改等安全問(wèn)題層出不窮,網(wǎng)絡(luò)攻擊方式也呈現(xiàn)多樣化,給企業(yè)甚至國(guó)家經(jīng)濟(jì)安全造成了嚴(yán)重威脅。 憑借華為多年技術(shù)積累

2023-04-17 16:50:07 405

405 服務(wù)器漏洞會(huì)有什么問(wèn)題?如何修復(fù)它?隨著互聯(lián)網(wǎng)的發(fā)展,網(wǎng)絡(luò)攻擊和服務(wù)器漏洞的安全問(wèn)題越來(lái)越突出,那么服務(wù)器漏洞會(huì)有什么影響呢?我們應(yīng)該如何處理這些漏洞和攻擊呢?這個(gè)小編將與您一起了解個(gè)人和企業(yè)應(yīng)該

2023-05-24 13:57:13 1184

1184 幾乎每個(gè)網(wǎng)站都面臨風(fēng)險(xiǎn),無(wú)論是簡(jiǎn)單的博客論壇、投資平臺(tái)、小型的獨(dú)立電商網(wǎng)站還是動(dòng)態(tài)電子商務(wù)平臺(tái)。

為什么有人會(huì)入侵這些網(wǎng)站?

黑客如何來(lái)入侵這些網(wǎng)站?

如何才能有效保護(hù)我的網(wǎng)站不被攻擊?

2023-06-13 09:36:21 791

791

網(wǎng)絡(luò)安全的威脅和攻擊手法也在不斷演變。為了維護(hù)網(wǎng)絡(luò)安全,建議及時(shí)更新和修復(fù)系統(tǒng)漏洞,實(shí)施安全措施和防護(hù)機(jī)制,并加強(qiáng)用戶教育和意識(shí),以有效應(yīng)對(duì)各類網(wǎng)絡(luò)安全風(fēng)險(xiǎn)和威脅。

2023-07-19 15:34:13 2020

2020 在做網(wǎng)站滲透之前除了關(guān)注一些通用漏洞,這些漏洞通常能很容易的利用掃描器掃出,被WAF所防護(hù),然而有一些邏輯漏洞WAF和掃描器就無(wú)法發(fā)現(xiàn)了,就需要人工來(lái)測(cè)試。

2023-10-16 09:10:49 394

394

電子發(fā)燒友網(wǎng)站提供《增強(qiáng)無(wú)線網(wǎng)絡(luò)信號(hào)的三種方法.doc》資料免費(fèi)下載

2023-10-25 09:11:46 0

0 Linux是一種流行的操作系統(tǒng),廣泛應(yīng)用于服務(wù)器和網(wǎng)絡(luò)設(shè)備中。Linux系統(tǒng)提供了多種方法來(lái)配置網(wǎng)絡(luò)連接,使得網(wǎng)絡(luò)設(shè)置更加靈活和可定制。本文將會(huì)介紹Linux網(wǎng)絡(luò)配置的三種方法,包括命令行方式

2023-11-27 14:33:30 1029

1029 汽車網(wǎng)絡(luò)安全在汽車開發(fā)中至關(guān)重要,尤其是在 汽車軟件 日益互聯(lián)的情況下。在這篇博客中,我們將分享如何防止汽車網(wǎng)絡(luò)安全漏洞。

靜態(tài)分析工具有助于執(zhí)行關(guān)鍵的汽車編碼指南(如MISRA和AUTOSAR C++14),并協(xié)助遵守功能安全標(biāo)準(zhǔn)(如ISO 26262)和信息安全標(biāo)準(zhǔn)(如ISO 21434)。

2023-12-21 16:12:01 722

722

方的,這類攻擊稱為分布式拒絕服務(wù)攻擊,其中的攻擊者可以有多個(gè)。DDOS攻擊有以下幾種方式。 SYN Flood攻擊 SYN Flood攻擊是當(dāng)前網(wǎng)絡(luò)上最為常見(jiàn)的DDos攻擊,也是最為經(jīng)典的拒絕服務(wù)攻擊,它利用了TCP協(xié)議實(shí)現(xiàn)上的一個(gè)缺陷,通過(guò)向網(wǎng)絡(luò)服

2024-01-12 16:17:27 183

183

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論