一種改進的差分故障攻擊算法

大小:0.77 MB 人氣:0 2017-12-08 需要積分:2

標簽:攻擊算法(6545)

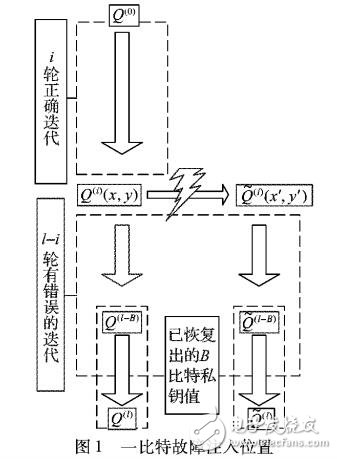

針對故障攻擊橢圓曲線點乘算法失效問題,提出一種改進的差分故障攻擊算法。該算法消除了非零塊的假設,并引入驗證機制抵抗了“故障檢測”失效威脅。以SM2算法提供的橢圓曲線為例,通過軟件仿真成功攻擊了二進制點乘算法、二進制非相鄰型(NAF)點乘算法和蒙哥馬利點乘算法,3小時內恢復出了256比特私鑰。針對二進制NAF點乘算法攻擊過程進行了優化,將攻擊時間縮短至原來的五分之一。實驗結果表明,所提算法能夠提高攻擊的有效性。

橢圓曲線密碼系統( Elliptic Curve Cryptosystem,ECC)作為一種高效、安全的公鑰密碼方案越來越得到廣泛應用,國家商用密碼算法SM2作為一個ECC應用案例,其中最為重要的ECC點乘運算直接影響SM2算法的效率和安全。ECC點乘算法的安全性依托于有限域上橢圓曲線的點構成的Abel群離散對數難解性,目前關于該困難問題的分析復雜度是指數階的。然而,引入邊信道攻擊( Side Channel Attack,SCA)的方法可以把恢復ECC私鑰的問題復雜度降到多項式階。

非常好我支持^.^

(0) 0%

不好我反對

(0) 0%