在今年7月于美國拉斯維加斯舉行的2017世界黑客大會(Black Hat 2017) 上,騰訊安全聯(lián)合實驗室科恩實驗室驗證了特斯拉電動車的多個安全漏洞,并對特斯拉Model X進(jìn)行了無物理接觸遠(yuǎn)程攻擊,可以在駐車和行駛模式下,利用CAN總線對汽車進(jìn)行任意遠(yuǎn)程操控。其實在2016年9月,該實驗室曾已經(jīng)破解過一次特斯拉的Model S,馬斯克為此還親自寫信向?qū)嶒炇冶硎玖烁兄x,并彌補了當(dāng)時發(fā)現(xiàn)的漏洞。

以上只是近年來在世界各地發(fā)生的無數(shù)起車輛遭受網(wǎng)絡(luò)攻擊事件中的其中一個例子。好在迄今為止,發(fā)動攻擊的人們基本上以沒有惡意的所謂“白帽(White Hat)”黑客為主,尚沒有造成道路上的巨大破壞,好萊塢大片“速度與激情8”中所描繪的眾多汽車的駕駛系統(tǒng)與車聯(lián)網(wǎng)智能終端被反派領(lǐng)導(dǎo)的電腦黑客團(tuán)隊給控制并給城市造成混 亂的局面還沒有真正出現(xiàn), 但這也讓大眾看到,隨著聯(lián)網(wǎng)汽車的數(shù)量日益增加,車輛遭受各種網(wǎng)絡(luò)攻擊的風(fēng)險在不斷升高。

今天我們會就汽車信息安全(也稱網(wǎng)絡(luò)安全)(Cybersecurity)的課題,專門作一定的介紹。首先我們會說明一下侵害信息安全的攻擊的幾種主要途徑和方式,然后再介紹一下目前在汽車電子電器架構(gòu)上常見防護(hù)措施,最后再簡單總結(jié)一下全世界針對車輛信息安全這一課題所出臺或正在醞釀中的一些主要法規(guī)、指南和標(biāo)準(zhǔn)。

1.對車輛信息安全產(chǎn)生危害的攻擊可以通過多種途徑來進(jìn)行,但總的說來,可以歸納成三種:

第一,通過物理接觸來進(jìn)行攻擊。從黑客的角度來看,他們想控制一臺汽車,最簡單的方式是通過后門在里面裝一個系統(tǒng),這樣就很容易拿到控制權(quán)限。事實上最早的對特斯拉的攻擊也就是通過“車載診斷系統(tǒng)”(On-Board Diagnostic或簡稱OBD)去做的。以前許多車廠對這類攻擊不很重視,認(rèn)為這種接觸式控制必須依靠與車輛本身有物理接觸才可以進(jìn)行,而一般只有使用者才能做到這一點,所以潛在危險不大,但是隨著共享經(jīng)濟(jì)的發(fā)展,租車現(xiàn)象會變得越來越普遍,能進(jìn)入并駕駛車輛的機會劇增,黑客們可以通過改變ECU軟件內(nèi)容,或用作過手腳的部件替代原裝部件等方法來創(chuàng)造侵入的機會。 還有,新興的電動車?yán)锬承┬碌奈锢?a target="_blank">接口的引入,也會增加通過接觸來控制汽車的機會,例如黑客可以通過智能充電樁來讀取并篡改某些車輛信息。

第二,通過近場控制來進(jìn)行攻擊。目前許多汽車都有藍(lán)牙、車載WIFI或者其它利用射頻信號進(jìn)行通訊的設(shè)備和器件,比如許多智能車鑰匙, 這些都屬于近場通信。如果沒有加強防范,近場通訊有許多漏洞是可以被利用來作為攻擊的途徑的 。藍(lán)牙本身沒有很好的認(rèn)證和加密機制, 即使是WIFI設(shè)定了密碼,但是強度不夠的密碼黑客是很容易通過不斷排列組合試錯的所謂“暴力破解攻擊(Brute-force Attack)”的方法來破解, 許多密碼的安全性遠(yuǎn)沒有密碼設(shè)定者想象的那么安全。通過藍(lán)牙、WIFI,在離車輛不遠(yuǎn)的地方都可以連入車內(nèi)的車載系統(tǒng),對車輛進(jìn)行控制。

第三,通過遠(yuǎn)程控制來進(jìn)行攻擊。首先,現(xiàn)在帶有車聯(lián)網(wǎng)的車輛常用的TBox (Telematics Box/ Control Moduel,即遠(yuǎn)程通訊處理器) 需要與互聯(lián)網(wǎng)、車機(head-unit) 或者與總線相連。一旦汽車通過TBox連上互聯(lián)網(wǎng),它立刻就成為傳統(tǒng)黑客們一個非常擅長的場合,對它的攻擊往往是簡單的事情,因為汽車內(nèi)部用于通訊的傳統(tǒng)總線就對此類攻擊就根本沒有什么防范的機制,例如汽車中最常用的CAN總線。

其次,對于智能車機的攻擊模式也很多,原因之一是現(xiàn)在智能車機的操作系統(tǒng)局限在QNX和安卓等少量的幾種,一旦有漏洞被知曉,車機本身安全立刻成問題,而車機的工作方式是要通過車聯(lián)網(wǎng)和外界進(jìn)行聯(lián)系,其潛在的風(fēng)險不可小覷。

再次,車主手機里用來控制各種車輛功能的app,在提供諸如遠(yuǎn)程啟動、上車之前打開空調(diào)和窗戶、油耗觀察等便捷功能的同時,也為黑客提供了接入汽車系統(tǒng)非常好的通道。

最后,車廠和第三方應(yīng)用服務(wù)商可以給具有車聯(lián)網(wǎng)功能的車輛提供越來越多的云端服務(wù),一個典型的例子就是車內(nèi)控制器軟件的遠(yuǎn)程更新(Software/Flash Over-the-Air或簡稱SOTA/FOTA),利用該功能汽車可以做到遠(yuǎn)程更新特定控制器中的軟件而不需要像目前絕大多數(shù)車輛一樣必須將車開到4S店去才可以做這個工作,特斯拉甚至通過軟件的遠(yuǎn)程更新讓顧客付費后啟動一些原先潛在的功能來提供增值服務(wù),如著名的自動駕駛功能Autopilot2 ,從而創(chuàng)造了一種前所未有的汽車商業(yè)模式,但是這種服務(wù)也可能給黑客打開了一個很好的攻擊窗口。

在整個車聯(lián)網(wǎng)的環(huán)境里黑客可以用來攻擊的方式有太多了,下面是幾個典型的場景:

?可以通過侵入手機或車機使用的第三方服務(wù)app的數(shù)據(jù)庫,拿到車主的用戶名、密碼和使用信息,然后對這個app做一下改造以后發(fā)布給用戶,用戶裝上去以后所有的信息對黑客都變得透明了。

?攻擊車廠云數(shù)據(jù)中心,事實上這種攻擊這幾年時常發(fā)生,因現(xiàn)在幾乎所有跟車輛和客戶有關(guān)的信息系統(tǒng)都在云端,這種攻擊造成的潛在風(fēng)險還是非常大的。

? 對4S店的系統(tǒng)進(jìn)行攻擊,拿到車主的數(shù)據(jù)或在保養(yǎng)時給車子植入惡意軟件

?在通訊過程當(dāng)中的攻擊。既然要聯(lián)網(wǎng),需要數(shù)據(jù)通信,通信過程當(dāng)中黑客可以侵入后對數(shù)據(jù)進(jìn)行劫持和非法獲得權(quán)限。

2.面對如此之多的信息安全上的威脅,我們又該如何防護(hù)呢?

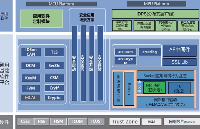

因為攻擊是可以通過多種途徑以不同的方式來進(jìn)行,從汽車工程的角度,防護(hù)工作也必須是在車輛的電子電器架構(gòu)的多層面上以不同的對策來進(jìn)行,信息安全的防護(hù)由以下四個層面構(gòu)成:

第一層是防止通過對外接口對車輛進(jìn)行攻擊的防火墻,從而使得車輛擁有安全接口(Secure Interface),該層面關(guān)注的是汽車內(nèi)與外的信息安全問題。在這個層面上,要對診斷接口和諸如WIFI、4G、藍(lán)牙等無線通訊接口特別進(jìn)行防范,重點部位是OBD接口、TBox、車機以及Infortainment(車內(nèi)信息娛樂)系統(tǒng),主要方法是相互通訊機器間的認(rèn)證(M2M Authentication),這就需要在通訊系統(tǒng)中加入必要的保密機制,其中一個核心問題就是密鑰的管理。

第二層是控制車輛內(nèi)部各個域(Domain)之間進(jìn)行通訊的安全網(wǎng)關(guān)(Secure Gateway),該層面關(guān)注的是汽車內(nèi)各個控制域之間的信息安全問題。 安全網(wǎng)關(guān)能將整個車輛的功能分隔成幾個不同的域,然后像防火墻或者過濾器一樣對所有通過它的信息進(jìn)行安全方面的檢查,從而具有一種集中式的入侵檢查(Intrusion Detection)的功效。

第三層是通過對信息進(jìn)行認(rèn)證和完整性保護(hù)的安全通訊層(Secure Communication),該層面關(guān)注的是個ECU間的信息安全問題。 這個層面上需要做的是:對特定的ECU通過特定的通訊總線(例如CAN總線)交流的消息進(jìn)行認(rèn)證,來防止黑客入侵開放的總線,從而保障車內(nèi)總線的安全。例如讓CAN通訊系統(tǒng)植入分布式的”入侵檢測和防御系統(tǒng) (Intrusion Detection & Prevention System或簡稱為IDPS)” ,以對接入總線的所有CAN節(jié)點發(fā)出的數(shù)據(jù)和命令進(jìn)行監(jiān)控, 一旦發(fā)些異常就立即提出警告或采取措施將可能危害整個網(wǎng)絡(luò)的節(jié)點區(qū)分出來。這方面已經(jīng)有許多公司都提出了自己的方案,在這些方案中,入侵檢查最通常的做法就是在需要傳輸?shù)南⒑竺嬖偌由舷⒄J(rèn)證碼(Massage Authentication Code或簡稱MAC)。請注意,產(chǎn)生MAC也需要借助于ECU內(nèi)部的保密機制來完成。

第四層是通過ECU內(nèi)部所集成的“硬件安全模塊(Hardware Security Module或簡稱是HSM)”來保障該ECU的安全性和提供實施各種安全機制的一個“信任錨(Trust Anchor)”或者“可以信任的執(zhí)行環(huán)境(Trusted Executed Environment),從而做到安全數(shù)據(jù)處理(Secure Processing),該層面關(guān)注的是個ECU內(nèi)部數(shù)據(jù)處理的信息安全問題。 值得注意的是,HSM一般本身也自帶一個微控制器和一些跟保密有關(guān)的硬件電路 ,來進(jìn)行各種加解密運算或者密鑰的存儲和管理等工作, 而黑客是無法侵入其中的。許多跟信息安全有關(guān)的功能和用例(Use Case),例如程序的安全啟動(Secure Boot)、運行時數(shù)據(jù)的完整性保障、以及程序的遠(yuǎn)程更新(SOTA)都離不開安全數(shù)據(jù)處理。

3. 車輛信息安全的法案、指南和標(biāo)準(zhǔn)

汽車信息系統(tǒng)已安全成為汽車行業(yè)的一個重要發(fā)展領(lǐng)域。汽車制造商、一級供應(yīng)商、監(jiān)管機構(gòu)、保險公司、技術(shù)公司、電信公司以及受新型攻擊環(huán)境影響的組織都在努力加強整個行業(yè)對汽車網(wǎng)絡(luò)安全的重視程度。

同時,世界上許多國家的政府也注意到由汽車網(wǎng)聯(lián)功能所引發(fā)的新興公共安全問題,而這導(dǎo)致了諸如美國參議員馬基和布魯門塔爾在 2015 年提交了“汽車研究安全和隱私法案(Security and Privacy in Your Car Act)”,又稱“間諜車法案”,因為法案的英文縮寫為“SPY Car Act”。有關(guān)政府機構(gòu)還發(fā)布了多份報告,如由歐盟網(wǎng)絡(luò)和信息安全機構(gòu)(European Union Agency for Network and Information Security ,ENISA)發(fā)布的報告“智能汽車網(wǎng)絡(luò)安全和恢復(fù)力(Cyber Security and Resilience of Smart Cars)”以及由美國國家公路交通安全管理局(US National Highway Traffic Safety Administration ,NHTSA)發(fā)布的“聯(lián)邦促進(jìn)汽車網(wǎng)絡(luò)安全指導(dǎo)守則(Federal Guidance for Improving Motor Vehicle Cybersecurity”)和“NHTSA 與汽車網(wǎng)絡(luò)安全(NHTSA and Vehicle Cybersecurity)”。英國政府與今年八月頒布了針對只能網(wǎng)聯(lián)汽車信息安全的原則和指南。甚至聯(lián)合國也發(fā)表了汽車信息安全的綱領(lǐng),其涵蓋了數(shù)據(jù)與信號加密、車輛數(shù)據(jù)保護(hù)的第三方認(rèn)證、安全功能等方面的內(nèi)容。 聯(lián)合國計劃計劃展開更深入的討論,意在起草具有法律約束力的國際標(biāo)準(zhǔn)。

目前,國際上已經(jīng)有 ISO26262 等汽車安全相關(guān)標(biāo)準(zhǔn),美國也已形成 SAEJ3061/IEEE1609.2 等系列標(biāo)準(zhǔn),歐洲 EVITA 研究項目也提供了相關(guān)汽車信息安全指南,國際標(biāo)準(zhǔn)組織ISO和美國汽車工程師協(xié)會SAE目前正攜手制定統(tǒng)一的關(guān)于道路車輛的信息安全工程的國際標(biāo)準(zhǔn)ISO21434。

中國政府在 2014 年頒布的“國民經(jīng)濟(jì)和社會發(fā)展第十二個五年規(guī)劃”中才首次將汽車信息安全作為關(guān)鍵基礎(chǔ)問題進(jìn)行研究,相對來講起步比較晚。但隨著近幾年在這個領(lǐng)域里投入增加,車輛汽車信息安全領(lǐng)域的研究也取得了長足的進(jìn)步,行業(yè)內(nèi)基本建立包括云安全,管安全, 端安全在內(nèi)的「云-管-端」數(shù)據(jù)安全技術(shù)框架,為進(jìn)一步制定中國智能網(wǎng)聯(lián)數(shù)據(jù)安全技術(shù)標(biāo)準(zhǔn)打好了基礎(chǔ)。

在網(wǎng)聯(lián)汽車日益普及的今天,車輛的信息安全性越來越重要。在今天的文章里,我們首先簡短地介紹了黑客影響車輛信息安全的三種途徑和方法,分別是通過物理接觸、近場控制和遠(yuǎn)程控制來實施可能的攻擊。 其次介紹了在車輛電子電器架構(gòu)的四個層次上可以做的一些防護(hù)措施。最后再講述了一下歐美和我國在加強車輛信息安全方面所做的努力,包括在立法和標(biāo)準(zhǔn)方面的現(xiàn)狀和進(jìn)展。

-

信息安全

+關(guān)注

關(guān)注

5文章

656瀏覽量

38899 -

數(shù)據(jù)處理

+關(guān)注

關(guān)注

0文章

596瀏覽量

28560

發(fā)布評論請先 登錄

相關(guān)推薦

電氣安規(guī)分析儀的原理和應(yīng)用

射頻分析儀的技術(shù)原理和應(yīng)用場景

導(dǎo)航分析儀的技術(shù)原理和應(yīng)用場景

陸地移動無線電調(diào)制分析儀的技術(shù)原理和應(yīng)用場景

參數(shù)分析儀的技術(shù)原理和應(yīng)用場景

NFC協(xié)議分析儀的技術(shù)原理和應(yīng)用場景

強制性國標(biāo)!上海控安參編《汽車整車信息安全技術(shù)要求》正式發(fā)布

云計算安全技術(shù)與信息安全技術(shù)之間的關(guān)系

信號分析和過濾器的作用

深圳特信電子|手機信號屏蔽器廠家:技術(shù)領(lǐng)先,保障信息安全.

技術(shù)分享 | ISO 26262中的安全分析之FMEA

專家訪談 | 汽車信息安全強標(biāo)即將落地,企業(yè)該如何應(yīng)對?(汽車安全①:信息安全)

關(guān)于信息安全技術(shù)的作用分析和應(yīng)用

關(guān)于信息安全技術(shù)的作用分析和應(yīng)用

評論