(文章來源:科技依依醬)

盡管近兩年Windows 10系統的漏洞和Bug比較多,但是從大面上講這些問題還不足以影響Windows系統的安全性。所以大家對于這些Bug和問題也就是吐吐槽而已。但是經歷過2017年WannaCry(永恒之藍)的用戶應該還記得當時這個漏洞給微軟和用戶們造成了不可估量的損失。

當年黑客團隊Shadow Brokers利用Windows系統的SMB漏洞獲取了許多Windows用戶系統的最高權限,其中就包括英國、俄羅斯、整個歐洲以及中國國內多個高校校內網、大型企業內網和政府機構專網,而受到攻擊的Windows用戶也只能通過支付高額贖金的方式來恢復和解密文件。

然而就在近日微軟最新的Windows 10系統中就被爆出了一個史詩級漏洞,該漏洞的危險程度甚至和前幾年的WannaCry(永恒之藍)不相上下。據悉此次的漏洞與微軟Server Message Block 3.1.1 (SMBv3)協議有關,Cisco(思科)Talos團隊針對該漏洞曾經這么評價,“攻擊者可以通過向目標SMBv3服務器發送特制的數據包來利用此漏洞,受害者需要與目標SMBv3服務器建立連接” ,但是后來此團隊從其報告中刪除了詳細信息。

綜合幾方安全團隊的消息來看,該漏洞的危險等級還是很高的。因為只要你的電腦開機并且聯網就有可能被黑客組織利用該漏洞實現遠程代碼攻擊,而整個過程完全不需要任何全系執行。由此看來把SMBv3協議漏洞和WannaCry(永恒之藍)放在一起似乎也并不為過。但是比較有趣的是該漏洞只對Windows 10系統有效,對于Windows 7來說并不起任何作用,這一點恰恰和永恒之藍相反。

但是這一點并不足以證明Windows 7系統就比Windows 10系統安全,因為SMBv3協議在Windows 7中并不存在。不過對于該漏洞大家也不必太過擔心,因為在Windows 10近日發布KB4551762補丁已經修復了SMBv3安全漏洞,并且微軟規定該補丁應該被視為優先更新等級。另外為了安撫Windows 10用戶,微軟還在該補丁中補充說,目前尚未發現利用此漏洞的攻擊。

盡管微軟每次發布新補丁都會造成某些莫名其妙的Bug,但是針對此次的SMBv3安全漏洞依依醬還是建議大家進行更新的。況且就算今天你不更新該補丁,微軟也會在稍晚些時間進行后臺自動更新。

(責任編輯:fqj)

-

操作系統

+關注

關注

37文章

6814瀏覽量

123308 -

系統漏洞

+關注

關注

0文章

9瀏覽量

2621

發布評論請先 登錄

相關推薦

pcm2704 win7 64位系統不能輸出聲音是怎么回事?

cc85xx的usb驅動在win10上跑是否有兼容性的問題?

請問AIC3262_EVM在win7下有沒有USB聲卡的驅動?

esp32通過ble連接win10,為什么連不上?

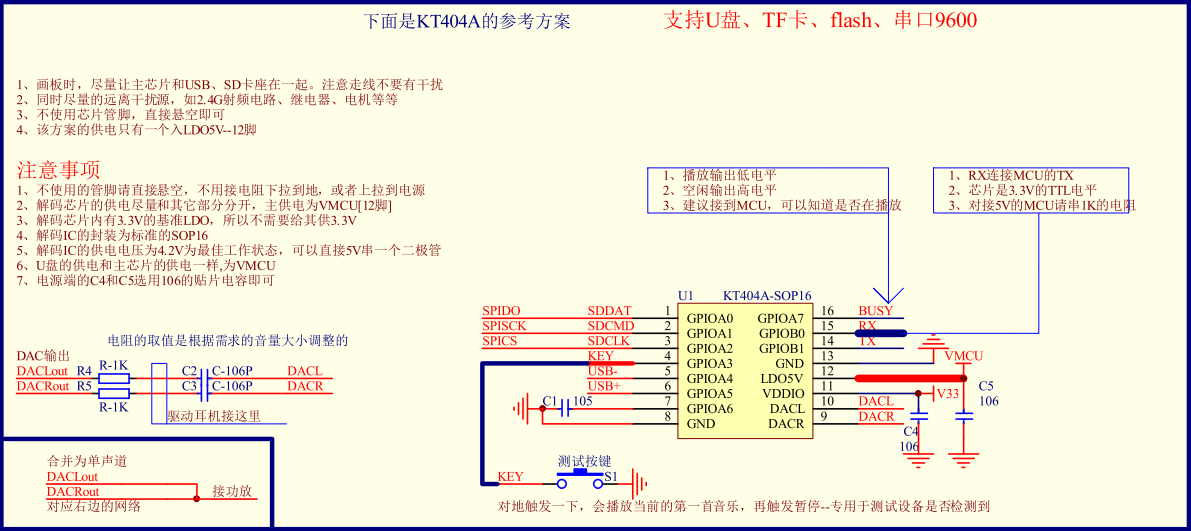

KT1404A語音芯片USB連電腦,win7正常識別WIN10無法識別USB設備

關于系統漏洞,Win10安全性能還不如Win7嗎

關于系統漏洞,Win10安全性能還不如Win7嗎

評論