現代SAP足跡的復雜性和常見的安全故障使許多組織暴露在可避免的風險中。

配置錯誤和其他錯誤(其中許多是多年來眾所周知的)不斷破壞企業SAP環境的安全性。SAP足跡的迅速復雜性增長是造成這種情況的一個重要原因。多年來,SAP應用程序一直在變化和發展,現在已經連接到無數其他系統和應用程序。

典型的SAP環境由許多自定義代碼和定制組件組成,這些組件相互通信,并通過各種API和接口與外部系統進行通信。ERP領域的安全供應商Onapsis的CTO Juan Perez-Etchegoyen說,新的代碼和協議與與傳統環境相互作用,并繼承它們的安全漏洞和缺陷。

他指出,不斷地對概要文件、參數和配置進行更改,以適應新的業務流程,但很少了解潛在的安全隱患。這些環境的復雜性使他們充滿了安全漏洞。

今年早些時候,隨著針對兩個主要SAP組件中已知配置錯誤的一組漏洞的公開發布,這個問題成為了人們關注的焦點。這些漏洞被統稱為10KBlaze,為攻擊者提供了一種獲得對SAP環境的完全遠程管理控制的方法,并促使US-CERT發出了警告。

下面是企業SAP環境中最常見的一些配置錯誤和安全故障。

1. 配置ACL

訪問控制列表(ACL)控制不同SAP系統之間,以及SAP和非SAP環境之間的連接和通信。它們還決定用戶對SAP系統的訪問。

Perez-Etchegoyen說,控制SAP系統和外部系統之間,或SAP系統之間連接的ACL通常配置很差,漏洞很多,允許一個系統上的人輕松地訪問另一個系統。他說,在滲透測試中,配置錯誤的ACL幾乎總是顯示為攻擊者提供了在SAP環境中橫向移動的方法。

例如,Onapsis在5月份披露的10KBlaze漏洞就是為了利用SAP網關和SAP消息服務器中配置不良的ACL。這些漏洞使攻擊者能夠完全控制SAP環境,以便查看、刪除或修改數據、關閉系統和執行其他惡意操作。

Onapsis 的CTO表示,SAP環境中經常配置不安全ACL的其他組件包括SAP Internet Communication Manager(ICM),SAP Dispatcher,用于遠程監控和管理的SAP Management Console以及用于OS監控的SAP Host Agent ACL。

SAP本身長期以來一直警告組織注意配置不當ACL的危險。在這方面,新版本的應用程序要比舊版本安全得多,默認情況下ACL的設置也要嚴格得多,Perez-Etchegoyen說。盡管如此,不安全的ACL仍然是SAP世界中最大的可避免的漏洞之一。

2. 弱用戶訪問控制

大多數SAP軟件都有一個或多個具有高度特權和管理員級別訪問權限的默認用戶帳戶。訪問此類帳戶的惡意用戶可能造成嚴重損害。專注于SAP系統的咨詢公司Enowa LLC的高級董事Jonathan Haun說,這類賬戶的例子包括SAP*和DDIC,以及SAP HANA中的系統用戶賬戶。

Haun說:“黑客知道這些賬戶的存在,他們會首先攻擊這些賬戶。”他表示:“企業要么在必要時禁用這些賬戶,要么使用非常復雜、隨機生成的密碼,而這些密碼無法被猜到。”在某些情況下,甚至有軟件產品允許管理員安全地暫時使用這些帳戶。

Perez- Etchegoyen說,SAP環境,尤其是那些隨著時間的推移而發展起來的環境,其中有很多帳戶,很容易被濫用,從而給惡意用戶提供完全的管理員權限,甚至超級管理員訪問環境中的所有內容。“這是SAP安全衛生的一個領域,很多組織肯定需要改進。”

3.不安全的自定義代碼

SAP Global security負責安全通信的副總裁Gert Schroeter認為,組織圍繞其SAP環境構建的自定義代碼和功能常常存在bug,并且包含安全漏洞。“在軟件開發生命周期方面,我們確實看到了很多問題,”Schroeter說。

在快速發布軟件的壓力下,開發組織在構建和部署軟件時,常常很少關注安全基礎,比如代碼漏洞分析、代碼掃描和bug搜索。Schroeter表示:“我們談論的是設計上的安全,以及默認情況下的安全。”在許多有SAP足跡的組織中,“最終情況并非如此”。

4. Sloppy補丁管理

由于大多數SAP環境的關鍵任務性質,管理員常常猶豫不決或不愿意做任何可能破壞可用性的事情。一個結果是,安全補丁和更新——即使是針對最關鍵的漏洞,往往很少被快速應用,有時甚至根本不應用。

Perez-Etchegoyen說,在SAP環境中應用補丁意味著通過開發,QA,預生產以及所有其他多個層次來了解其影響。管理員確保補丁不會破壞現有流程或接口所需的時間通常會導致所需的補丁即使在首次可用后數年也未實施。

Schroeter補充說,由于缺乏信息,許多組織很難在現場SAP系統上識別和實現所需的補丁。他指出,管理員需要定期關注漏洞公開站點和數據庫,并訂閱資源,以便定期更新補丁信息。

5. 不受保護的數據

如今,SAP環境幾乎可以連接到任何東西,并且幾乎可以從任何地方直接或間接訪問。許多SAP工作負載也開始轉移到云上。

然而,通常實際的數據本身(盡管任務很關鍵)并沒有得到保護。很少有公司會在傳輸或休息時對數據進行加密,并在加密過程中使數據暴露于不當訪問和濫用的風險之中。Haun說:“對于云計算和托管環境,他們錯誤地認為供應商正在實現網絡加密和其他安全標準。”

當您的SAP數據庫由第三方(尤其是第三方)托管時,應該對其余數據進行加密,以防止不受信任的用戶訪問數據。他說:“許多組織利用托管和IaaS云平臺,因此強烈建議對數據、事務日志和備份文件進行加密。”

6. 密碼管理不善

ERP系統和連接到它們的應用程序包含關鍵信息,但往往受到弱密碼和密碼管理實踐的保護。使用默認密碼或跨帳戶使用相同密碼保護的高度特權帳戶的訪問并不罕見。弱密碼當然是跨應用程序的一個問題,但在關鍵的SAP環境中尤其有問題。

Haun說,一些組織不支持密碼的基本標準,這可能導致帳戶被入侵,黑客使用有效的用戶帳戶和密碼造成無法檢測到的損害。他建議:“應該配置SAP系統,使用戶帳戶密碼變得復雜,并且每年要修改幾次。”

超級用戶和管理員密碼不應該給普通用戶使用,并被鎖定在數字保險箱。Schroeter建議,組織應該實現更強大的控制,包括SSO、雙因素和基于上下文的身份驗證,而不是依賴于宏和基于文本的身份驗證。

7. 未能制定應急響應計劃

對許多組織來說,面臨的一個大問題是缺乏足夠的危機管理計劃。Schroeter說,很少有人有應對正在展開的攻擊的程序,也很少有人有應對危機的指揮系統。

他說,SAP進行的一項調查顯示,企業擔心數據丟失、災難恢復能力以及ERP環境中的業務連續性,但很少有企業有應對危機的計劃。

8. 日志記錄和審計不足

日志記錄和審計對于實現跨SAP環境監視系統活動所需的可見性至關重要。它可以幫助管理員密切關注特權用戶,并監控對應用程序、數據和數據庫的訪問以及對它們的任何身份更改。

然而,Haun說,大多數組織沒有提供足夠的審計策略來跟蹤SAP系統中的關鍵操作。這包括應用服務器層和數據庫層。他表示:“審計數據可以用于主動檢測攻擊,也可以在攻擊后提供取證數據。”

Schroeter說,SAP本身已經為其產品添加了很多安全功能,并且多年來一直以安全默認配置提供這些功能。該公司提供了有關配置漂移等關鍵主題的指導,以及如何處理安全補丁和為其軟件添加安全功能。他表示:“客戶需要開始處理這個問題,并開始以整體的方式解決網絡安全問題。”

與SAP應用程序一樣,解決安全問題也很復雜。Schroeter指出,組織需要實現一個安全計劃,確定風險的優先級,并找出一個正式的方法來減輕對SAP環境的威脅。

他說,SAP去年與一家安全供應商進行的一項研究顯示,犯罪分子對SAP應用程序的興趣增強了。那些繼續低估或忽視這種威脅的公司正在犯錯誤。“10KBLAZE是我能找到的最好的例子,說明了為什么組織需要開始處理這個問題,”Schroeter說。

-

SAP

+關注

關注

1文章

383瀏覽量

21640 -

網絡安全

+關注

關注

10文章

3156瀏覽量

59711 -

網絡配置

+關注

關注

1文章

22瀏覽量

7582

發布評論請先 登錄

相關推薦

什么是iPaaS?SAP的智慧企業之路

IBM Power Systems 正式通過 SAP HANA? 企業云認證

SAP S/4 HANA給企業帶來的作用與價值是什么

哪些企業適合上SAP系統?

SAP是什么?適合中小企業嗎?

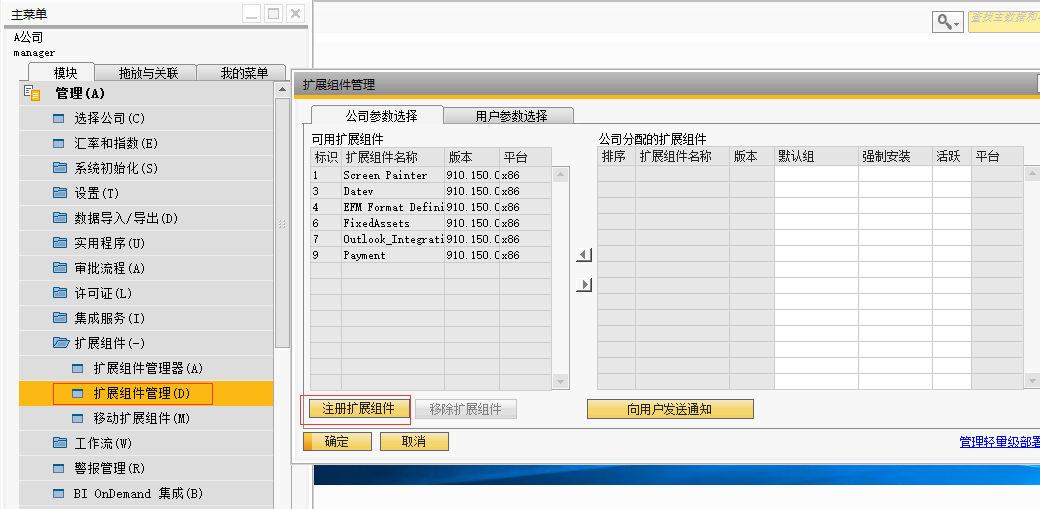

SAP系統操作教程:關于SAP Business One中Addon部署配置

RISE with SAP是什么?適合哪些企業使用!

詳解企業SAP環境常見的配置錯誤和安全故障

詳解企業SAP環境常見的配置錯誤和安全故障

評論