過去和現在都不斷在上演的信息泄漏事件,已是一個老生常談的話題,可以預見在將來的一段時間內,依舊會是讓人們頭疼的事情。

剛剛邁入2020年不久,此類安全事件就已頻發,前有國內鄭州市某民辦高校近兩萬名學生信息遭泄露,其中涉及身份證號等20多項信息;臺灣省發生重大個人數據泄露事件,84%公民信息出現在暗網;后有美國教育機構供應商 Active Network為學校提供的會計軟件Blue Bear 被黑客入侵,拿走其支付卡數據;美國明尼蘇達州 Alomere Health 醫院被曝該院兩名員工的電子郵件賬戶遭到黑客入侵,發生數據泄露事件。

從這些數據泄露事件中,我們可以發現:首先從受泄露影響的人數看,少則幾萬人,多則千萬,比如美國 Alomere Health 醫院的信息泄露影響近 5 萬人,而臺灣省則泄露 84%公民信息;其次,泄露數據內容詳細,維度多,例如鄭州高校數據泄露涉及20多種個人信息;同時數據泄露事件愈加頻繁,不僅個人,企業、組織機構和國家政府都不斷陷入數據泄露,而且橫跨金融、教育、醫療到科技,涉及各行各業,影響深遠。

這些案例令人觸目驚心,然而截止目前,最大的數據泄漏原因依舊是來自配置不當的系統,其中就包括身份驗證和密碼薄弱。

弱密碼存在的巨大隱患,和我們每一個人息息相關,今天就讓我們來聊一聊如何 “遠離弱口令,保護信息安全。”

什么是弱口令?

如果你的密碼設置得很好“猜”,我們就可以說這個密碼的強度很“弱”,就是一個“弱口令”。

1. “弱口令”具體長什么樣子呢?

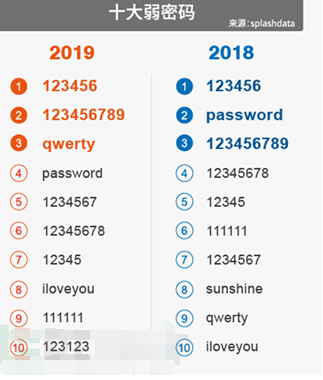

123456常年霸占弱密碼榜首

根據splashdata的統計,2019 年的十大弱密碼仍是那幾個熟悉的面孔,和 2018 年的榜單做個比較,上榜的密碼大同小異,雖然“sunshine”跌出 Top 10 榜單,但也仍位居第30名,新進榜的還有更弱的“123123”, “123456”依然穩穩拿下弱密碼冠軍的寶座。

這些高頻出現的口令,往往就是黑客最偏愛“猜測”的口令,也就是典型的“弱口令”,弱口令還包含空口令和通用口令和一些用戶名相關的口令(大家可以看看自己平時是不是也經常設置這些密碼)。

2. 空口令和通用口令

“空口令”很好理解,就是完全不設置口令。最常見的是在開發測試環境,搭建的數據庫(比如MySQL、memcache、redis、mongoDB等等),為了方便,完全不設置任何密碼,登錄的時候不需要停下來輸入密碼的感覺真是太愜意了,不過黑客也不需要輸入密碼就能偷取你的隱私,會更愜意呢。

另一種情況,管理人員可能已經意識到密碼強度太弱不好了,于是設置了一個字母+數字+特殊字符的口令,比如“complexPWD@1984++這樣的口令,看上去不那么容易“猜”得出來了,可惜,整個團隊的人都在用,時間長了,團隊人員變動,或者某個成員個人電腦、服務器被黑,都會導致團隊的通用口令泄漏。因此,使用靜態的通用口令依然要被視為“弱口令”。

3. 和用戶名相關的口令

有些人會把密碼設置得跟用戶名有一定的關系,比如:用戶名是小明,密碼是小明的生日、手機號、紀念日、父母的生日;也有人用自己的車牌號碼,家庭住址門牌號碼,這些常見的“密碼套路”,極容易被破解。因為本質上還是和你的一些基本信息有關聯,別以為黑客就不知道了。黑客可能擁有某些網站的數據庫,可以直接查詢你的這些信息,就算不通過數據庫查詢,枚舉所有的生日、手機號(尤其針對某些地區的號碼段范圍)其實也花不了多少時間。

除了密碼設置外,還有一些人們容易疏忽密碼的場合。

4. 在使用內網時

有些人具備一些基本的安全常識,不會在公開場合設置“弱口令”,但是在公司內部,尤其是測試環境,又很容易松懈,認為內網是 “可信”的。

這就too young too simple了,誰能保證內網就不被黑客滲透呢?一旦黑客進入內網,我們的“可信的內網”就變成了“赤裸的內網”……

大公司內網滲透的案例,業界每年都會發生十多次或者更多,所以信任內網并不是一個正確的安全態度。

還有很多同事說,我的“測試”機器,上面沒有什么“重要”數據,所以弱口令就弱吧,沒什么風險的。

這又一次too young too simple了,黑客通過弱口令拿到的,不僅僅是你機器上的“測試數據”,而是等價于你服務器享有的一切受信權限:

你這臺服務器可以訪問其它的敏感數據,現在黑客也擁有了同等的權利

你這個數據庫可以讀寫服務器上的其它敏感文件(比如MySQL可以loadfile讀取機器上的/etc/passwd文件,或者 into file 寫入到任意可寫路徑,造成進一步入侵)……

尤其是疫情期間大多數企業都采用遠程辦公,企業安全的脆弱性問題無疑被放大了,如果說身份與訪問管理是數據安全的“重災區”,那么“弱密碼”則無疑是“震中”。

倘若處理不慎,很可能因為自己是弱密碼被輕易破解而導致黑客橫向攻擊了單位內網,拿走核心敏感文件而帶來巨大的名譽和經濟損失。

5. 在使用多個平臺時

《我國公眾網絡安全意識調查報告》顯示:

定期更換密碼的被調查者僅占18.36%,而遇到問題才更換密碼的被調查者有64.59%,有17.05%的被調查者從來不更換密碼。

調查顯示,大多數人為了記憶方便,公眾多賬號使用同一密碼的情況高達75.93%,特別是青少年多賬號使用同一密碼的比例高達82.39%。多賬戶使用同一密碼更容易遭到黑客攻擊,尤其是會面臨被“撞庫”的重大風險。所謂“撞庫”,即黑客攻破某一網站后,會用獲取的賬號密碼去測試其他平臺,那些多個平臺用一套賬號密碼的用戶就會中招,甚至可能清空你的銀行卡。

我們之前曾推薦過幾個工具網站給大家,可以戳鏈接檢測你的用戶名、密碼、電子郵箱地址是否已被泄漏?

如果你或者身邊有人不慎泄露個人信息了,往下看,幾招教你養成好的安全習慣。

怎么保護我們的密碼

1. 設定多套密碼

安全專家建議,可以為自己設定多套密碼,東南大學網絡空間安全學院副教授宋宇波說:“重要系統(比如網銀等和隱私密切相關的)和非重要系統(一些論壇、查閱為主的網頁)的密碼要分開,工作、生活、和理財賬戶使用不一樣的密碼,這樣能減少風險。”

2. 不要到處亂貼自己的密碼

工作中見過不少小伙伴,由于密碼難記,于是寫在便箋上,貼在座位或者顯示器附近。方便了自己,也往往方便了陌生人。《入侵的藝術》里,凱文。米特尼克就這樣獲取過某銀行的密碼然后入侵了進去。

3. 不要在公共場合大聲地說出密碼

有時候在電梯里、公交車上,聽到敬業的同事處理工作事宜,會在電話里大聲的透露自己的密碼。在電話那頭的同事獲得密碼的同時,如果附近有居心叵測的人,也同樣會獲得這個密碼。

4. 不要明文存儲自己的密碼

筆者曾經遇到過一個真實的案例,有同事把存儲了密碼和很多工作相關信息的txt文件(包括寫在記事本里、郵件里),打包在網站根目錄下,命名為readme.txt,結果這個文件被外部人獲取到了……

5. 采取統一認證

所謂統一認證,就是將需要登錄的若干個系統,整合在一個地方。 這個時候,你就不再需要記憶很多站點的密碼,集中記住一個就夠了。

比如能夠用QQ或微信登錄的地方,就不用再去另注冊一個用戶名和密碼了。

6. 重要系統不要只用密碼認證

比如大家在登錄網上銀行的時候,可能還需要結合短信驗證碼、動態口令令牌、手機APP掃描等多種手段。

即使密碼真的泄漏了,如果重要的系統必須同時滿足2,3種驗證手段才允許登錄,那么這個系統的安全性自然會更高一點。

7. 使用復雜的口令

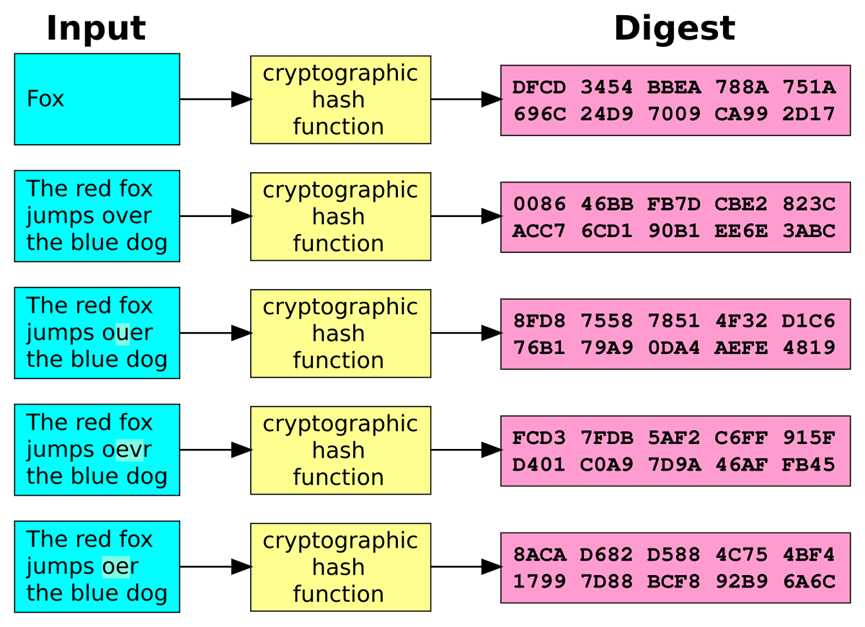

復雜口令,首先密碼的長度要長,至少8位以上。比如你的密碼是6位純數字的782341 ,黑客寫個程序從 000000 逐個猜到 999999 ,最多猜100w次,就能把你的密碼“猜”出來,而你的密碼是8位,它就要猜1億次。

其次,密碼不要純粹的使用數字或字母,而是要數字、字母、特殊字符夾雜著。這樣,如果你的密碼是8位,每一位可以使用26個大寫字母、26個小寫字母、10個數字、若干個特殊符號,那么黑客就要猜測至少 N的8次方,N大于72,這可是一個更大的數字,很多黑客沒有耐心這么猜下去的。

8. 使用替代語

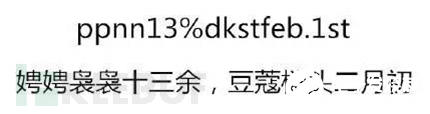

有小伙伴或許要問:“你說的都對,可是讓我想個復雜的密碼,我腦子一片空白,該怎么做才能滿足復雜的要求呢?”建議你嘗試使用諧音等替代語作為密碼。

如果你熱愛文學

▽

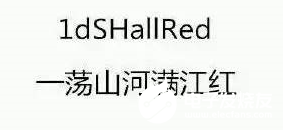

如果你英語很好

▽

這樣只有你懂的代替語,別人即使看到了,也是一頭霧水。

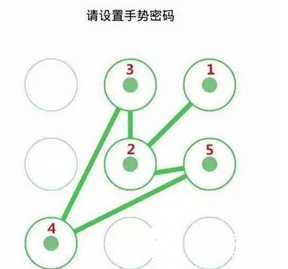

9. 使用屏保/鎖屏密碼

一定要設置屏保密碼,假設你突然被叫走,你的電腦不知道會被誰使用,重要的文件可能會被拷走。手機上的鎖屏密碼也是一樣,所以設置屏保/鎖屏等手勢密碼很重要,可以采用一些復雜但形象的方式,比如:

后羿射日

這樣可以給你的設備雙重的保障。

10. 使用密碼生成器工具

如果你不愿自己思索密碼,可以搜索“密碼生成器”:能隨機生成一定程度的復雜密碼。

近日,蘋果公司就發布了一組有關密碼的免費資源和工具,她們向密碼生成器提供了當今流行網站的密碼規則,以便讓密碼生成器在網站密碼規則范圍內盡可能生成高強度的密碼,這些工具資源統稱Password Manager Resources,目前已經在Github上開源,大家可以去嘗試。

11. 使用密碼管理器工具

有時我們的密碼是設置的挺復雜,可是一轉頭自己也忘了密碼是什么,這種時候,可以借助一些專業的密碼管理軟件,把各個地方的密碼管理起來,下一次想不起密碼的時候不用抓耳撓腮,只要復制粘貼就可以了。

密碼管理器能夠幫助你解決記憶的難題,還能保證較高的安全性,這方面的軟件有很多,例如:KeePass DX,Password Safe和KeePass,Easypass等。

當然,密碼管理器也有一個密碼,這個密碼叫做主密碼,你必須牢記主密碼,并且為了防止遺忘,最好把主密碼記錄在其他私密的地方。

12. 定期更換密碼

即使你擁有了一個復雜的密碼,也不要長時間使用,因為有時候密碼可能泄漏了我們卻不知道。面對這種情況,定期更換就是一個很好的策略,哪怕我們的帳號密碼一時間被黑,泄露出去了,修改了密碼之后,攻擊就失效了。

人在江湖飄,哪能不挨“盜”?或許沒有什么能保證絕對的安全,使用指紋解鎖、面部解鎖也不例外,但正因為如此,我們平時才要多注意密碼安全,多學習保護措施,并且及時去實踐操作,這樣才能在面對這些可能發生的意外時,更加的從容淡定,更好的解決問題。

-

密碼

+關注

關注

8文章

191瀏覽量

30506 -

賬戶

+關注

關注

0文章

2瀏覽量

7014 -

隱私保護

+關注

關注

0文章

298瀏覽量

16454

發布評論請先 登錄

相關推薦

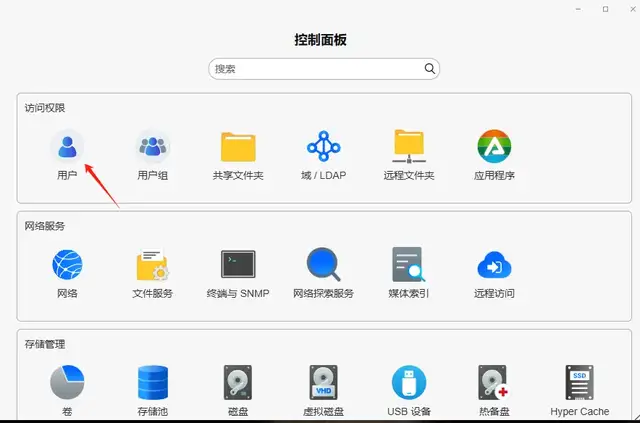

NAS重置密碼攻略來襲,讓你告別‘密碼焦慮’!

Linux系統設置用戶密碼規則(復雜密碼策略)方法

艾體寶洞察 一文讀懂最新密碼存儲方法,揭秘密碼存儲常見誤區!

密碼是否可靠?12種方法幫你守護賬戶密碼安全

密碼是否可靠?12種方法幫你守護賬戶密碼安全

評論