3D打印技術,已經出現多個破解密碼識別系統的案例,從網絡支付到門禁系統等。請有關行業引起重視。

與大多數生物識別系統一樣,指紋鎖可以提供足夠的保護,防止惡意攻擊,但也會被犯罪分子愚弄,獲取隱藏在智能手機或賬戶中指紋的個人數據。使用生物識別數據進行身份驗證并不新鮮,人臉識別、視網膜掃描和語音識別經常被用來替代密碼。

在過去的幾年里,3D打印技術使得任何人都有可能創建假指紋,并使用它們來獲得未經授權的系統訪問。2020年8月舉行的DEFCON 2020網絡安全會議上,Dreamlab技術公司的安全研究員、3D打印愛好者Yamila Levalle介紹了她如何僅用一臺基于UV樹脂的SLA 3D打印機和價值10美元的材料就能破解指紋識別。

生物識別系統容易受到不同的攻擊,但Levalle選擇專注于spoofs,即當傳感器被愚弄而不是被替換或篡改時發生。據專家介紹,為了獲得匹配,大多數指紋掃描儀使用復雜的算法來識別、測量和分析獨特的特征,“類似于通過星星的相對位置來識別天空區域。” 首先,她選擇嘗試一些傳統的方法來繞過傳感器,例如使用橡皮糖和橡皮泥進行攻擊,以了解3D打印技術如何使這些攻擊變得更好、更快。

為了使用3D打印測試攻擊,Levalle使用了她家中的Anycubic Photon 3D DLP/SLA打印機;UV樹脂;數字增強潛伏指紋的軟件;Tinkercad等3D CAD設計工具,以及玻璃中的潛伏指紋或紙中的指紋墨水。

獲得指紋需要用具有微距功能的數碼相機將潛伏指紋提取出來,然后,使用數字增強工具,如Python或任何一種圖形軟件,優化線條。一旦增強后的JPG文件被轉換為SVG(Scalable Vector Graphics)文件,就可以導入到Tinkercad中,通過配置尺寸和脊高來創建指紋的3D模型。Levalle稱,這是最重要的一步,確保指紋的長度和寬度是根據原始潛伏指紋的打印出來的,因為正確的脊高可以讓假指紋在不同的傳感器和掃描儀中工作。一般來說,人類脊高在20到60微米之間,所以對于這項特殊的研究來說,基于UV樹脂的設備25微米的精度就可以完成這項工作。

最后,Levalle建議創建兩個不同的3D模型,一個陰性或空心的用于鑄造,一個陽性的用于直接測試。然后就可以去3D打印機上打印了。打印完成后,用異丙醇沖洗,然后用紫外線燈或陽光直射進行后固化。鑄造手指時,3D打印的中空模具只需注入幾滴液體乳膠或木膠(聲稱薄的假手指比厚的好用),干燥后它就會凝固成橡膠狀。

Levalle花了10次嘗試才達到最佳的打印機設置和脊高。在她創造的兩個方案中,用液態乳膠或木膠鑄造的3D模具獲得的指紋在所有四個傳感器上都能工作,從三星S10智能手機中使用的最新超聲波指紋掃描技術到老式的光學指紋傳感器模型,不過這里她需要在假指紋上涂抹可可脂潤唇膏或凡士林,傳感器才能真正識別。另一方面,直接在UV樹脂上3D打印的正片模型只能與超聲波傳感器和其中一個光學傳感器一起工作,主要是由于樹脂的硬度未能被識別為手指。

在采訪中,Levalle說她花了半個小時的時間,3D打印了10個假指紋中的8個。“確定能繞過系統的準確脊高需要經過幾次測試。由于我沒有電子顯微鏡來測量手指的脊高,所以只能根據人類手指的平均脊高來推算。經過相當多的試驗和錯誤,直到我得到了正確的結果。她說:”真正幫到我的是UV樹脂打印機,如果使用FDM或絲材3D打印機就不可能做到這一點。”

智能手機、筆記本電腦、掃描儀和其他設備中帶有生物識別技術的漏洞,通常會吸引安全專家,他們已經發現了嚴重的隱私問題和犯罪分子入侵這些系統的方法。28年來,DEFCON作為世界上規模最大、歷史最悠久的網絡安全會議,聚集了網絡安全領域的權威人士和創新者,為新興技術所面臨的威脅以及如何抵御這些威脅提供了無與倫比的視角。

Levalle的演講強調了系統中的各種漏洞,這些漏洞在不同的市場中占據著主導地位,其中大部分似乎都在快速增長。預計到2023年,僅移動用戶就有15億人依賴生物識別安全,近60%的企業使用指紋掃描技術,很明顯,生物識別認證只會增加,威脅也會增加。

“在經歷了幾次生物識別數據公司的信息泄露后,我覺得自己有動力去做這件事,并展示真正去攻擊所需的步驟。在2019年的一次網絡安全競賽上,我目睹了一個團隊成功地入侵了指紋傳感器,但關于他們是如何做到的,并沒有太多的信息,只是說他們在玻璃上拍了一張指紋照片,然后20分鐘后,他們就有了一個假指紋。因此,我嘗試在家里用自己的設備復制這種情況,并選擇和我的同事一起發表了一份關于它的白皮書。”Levalle解釋說。“這是改進生物識別安全性的好方法,這樣就可以檢測到用于欺騙攻擊的假指紋。”

為了檢測指紋系統的演示攻擊,Levalle和一個研究團隊建議分析樣本的銳度、顏色和亮度水平、熵、結構失真、局部偽影、吸光率、材料彈性和水分含量。但是,即使掃描儀和安全專家在檢測偽造的生物識別數據方面的裝備越來越好,網絡犯罪分子也將竭力制造更好的假貨。

其實,這不是第一次將3D打印技術用于破解指紋識別系統。

2016年,美國密歇根州立大學(MSU)利用特殊的墨水和紙張2D打印出了假的指紋,成功騙(xi)過(shua)了三星Galaxy S6和華為榮耀7的指紋識別系統。而上個月(2016年10月),該校升級了這項實驗 — 3D打印出了帶有指紋的手模型,再次成功騙過了指紋掃描儀。

2017年,美國密歇根州立大學(MSU)的一支團隊在研究中發現,他們通過3D打印技術做出帶有指紋的逼真手指模型。

這些模型是通過向3D打印的模具中灌注硅膠和色素制成的,可通過各種指紋傳感技術(電容式、接觸式光學和非接觸式光學)成像。有了它們的幫助,研究人員就可以不僅僅對指紋讀取器進行可重復和可控的評估,而且實現對指紋讀取器的互操作研究了。

2019年,一名 Reddit 網友(darkshark9)在嘗試攻破 Galaxy S10 的指紋傳感器后,向大家發出了安全警告,因其可被 3D 打印指模輕松騙過。事實證明,想要欺騙 Galaxy S10 的指紋傳感器,不需要花費超過幾分鐘的時間。

-

智能手機

+關注

關注

66文章

18506瀏覽量

180481 -

指紋識別

+關注

關注

43文章

1743瀏覽量

102273 -

3D打印

+關注

關注

26文章

3553瀏覽量

109256

發布評論請先 登錄

相關推薦

RK3568國產芯教學實驗箱:指紋識別實戰案例

國產人工智能教學實驗箱操作案例分享:5-27 指紋識別實驗

項目分享 | 小熊派DIY一款指紋門鎖

CW32模塊使用 指紋識別傳感器

基于FPGA的指紋識別系統設計

【開源獲獎案例】基于T5L智能屏的指紋識別解決方案

高通3D Sonic Max超聲波傳感器成為旗艦手機的優選方案

指紋掛鎖方案——采用ACH512或ACM32FP4指紋芯片和88*112傳感器,指紋識別速度快,BOM成本低

超聲波指紋識別技術原理 超聲波指紋識別和短焦區別

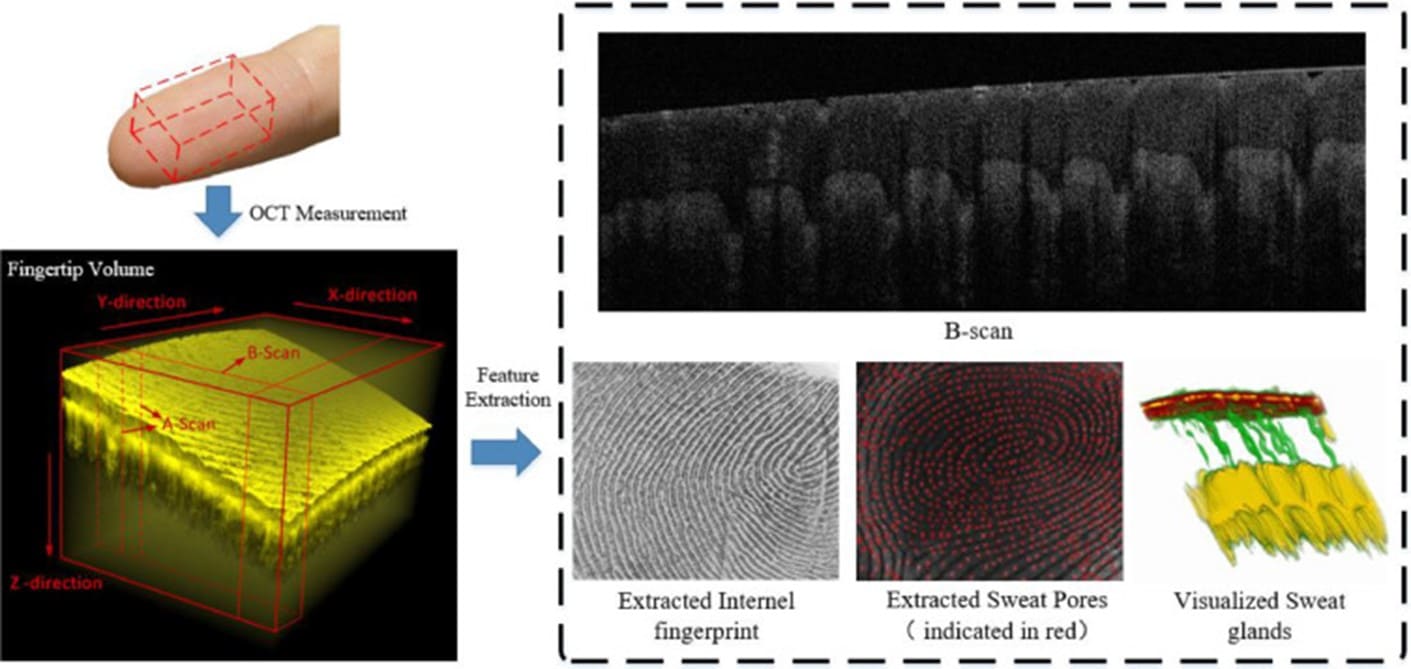

友思特應用 | 微觀指尖世界:OCT成像應用之3D指紋提取與識別

黑客利用3D打印指紋破解指紋識別,誰能解決安全漏洞?

黑客利用3D打印指紋破解指紋識別,誰能解決安全漏洞?

評論