在工業自動化中,以太網使用方便,通訊能力強大,有著非常廣泛的應用。但是以太網通訊出現故障以后,一般在排查硬件故障(網線,交換機,設備)以后,還是很難解決,這個時候,就需要Wireshark軟件來抓包,Wireshark是一個免費網絡包分析軟件,它能擷取網絡封包,并盡可能顯示出最為詳細的網絡封包資料。

要抓到有用的數據包還是要有正確的步驟和方法,本文是講述如何配置工業管理型交換機的端口鏡像功能,使用Wireshark來抓取2個PLC以太網通訊的數據包的方法。

一、實驗設備

M580 CPU BMEH582040:

CPU自帶網口,支持MODBUS TCP通訊

Quantum PLC 140CPU67160:

140NOE77101以太網模塊:

也支持MODBUS TCP通訊

工業管理型交換機TCSESM083F2CUO:

2個光口,6個電口,支持端口鏡像的功能

安裝有Wireshark的PC,網線若干

二、網絡架構

140NOE77101接入交換機端口5,BMEH582040的第一個網口接入交換機的端口6,PC接入交換機的端口8。在下文中,將介紹如何將交換機的端口6設置為端口鏡像的源端口,8設置為端口鏡像的目標端口。即將端口6的數據,鏡像到端口8。

三、管理型交換機的設置(以施耐德的管理型交換機TCSESM083F2CUO為例)

3.1、關閉電腦的防火墻(如果有殺毒軟件,電腦管家助手等,也都關閉或者退出),下圖是施耐德的公司電腦關閉McAfee的防火墻的截圖,僅供參考。

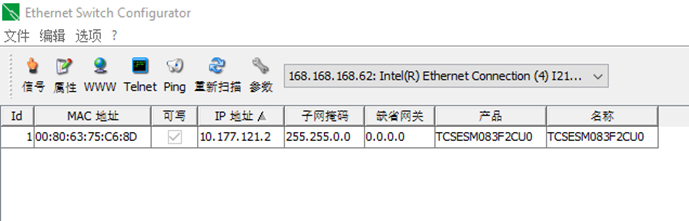

3.2、使用施耐德的交換機的專用工具Ethernet Switch Configurator,獲取交換機的IP。

如果是未設置IP的交換機,第一次需要使用這個工具給交換機分配IP地址。

掃描IP的時候,將電腦的網線插到交換機上,然后打開軟件開始掃描,注意選擇電腦本地網口來掃描網絡,如下圖顯示,掃描到這個交換機的IP地址是10.177.121.2,這個是交換機的IP地址,接入這個交換機的網絡設備的IP不要和交換機的IP沖突。

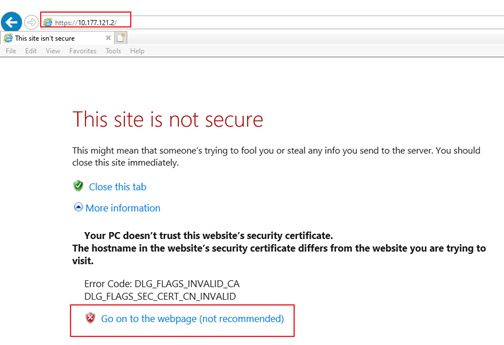

3.3、將電腦的的本地網口的IP設置為10.177.121.123(和交換機一個網段),使用IE登錄到交換機的配置網頁,這個需要電腦安裝和交換機相匹配的JAVA版本,注意TCSESM的交換機需要安裝32位JAVA,然后按照下面的步驟登錄到交換機的網頁。

交換機默認管理員賬號admin 密碼private

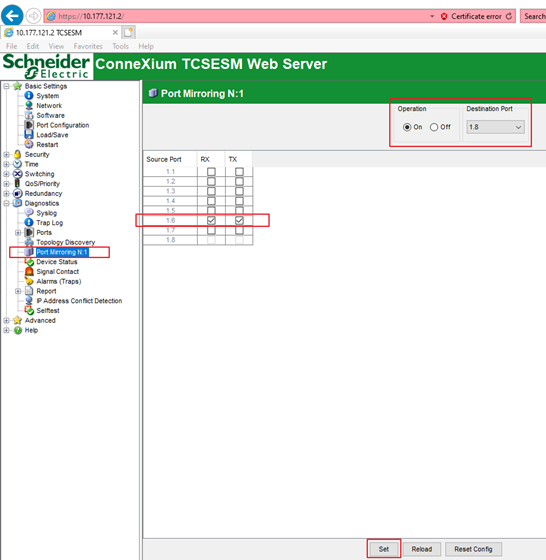

3.4 、如圖所示,在Port Mirroring里面,設置Operation 為On,圖中的設置是將源端口6的發送(TX)和接收(RX)的數據,鏡像到目標端口8(抓包時插電腦的端口)。端口5不用設置為源端口,因為通訊是相互的,只鏡像通訊的一方就可以了。

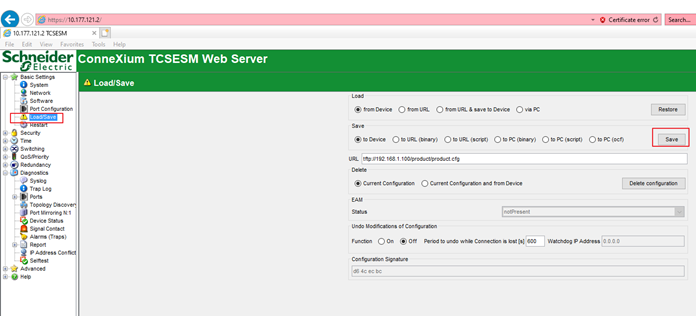

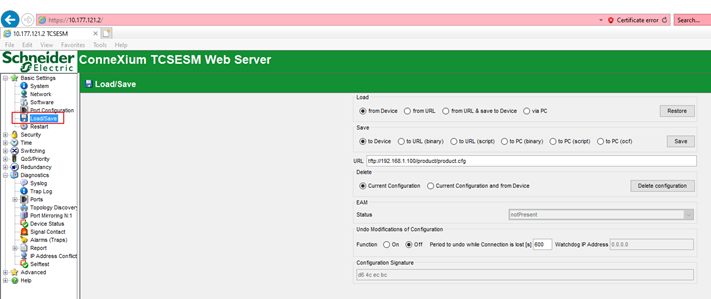

設置完成后,load/Save變成黃色三角符號,是提示修改了配置后,需要保存到交換機,需要點擊圖中的Save,將配置保存到交換機。

保存完成后,Load/Save變成磁盤圖標,表示保存已經完成。

四、M580使用READ_VAR和WIRTE_VAR和Quantum的PLC進行MODBUS TCP通訊

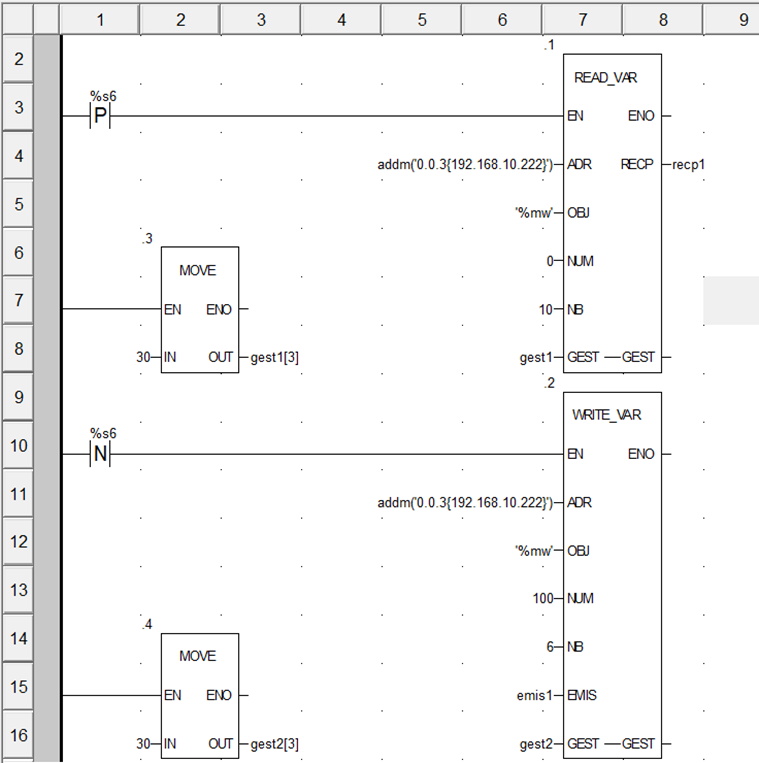

4.1、M580編寫程序讀寫Quantum的PLC

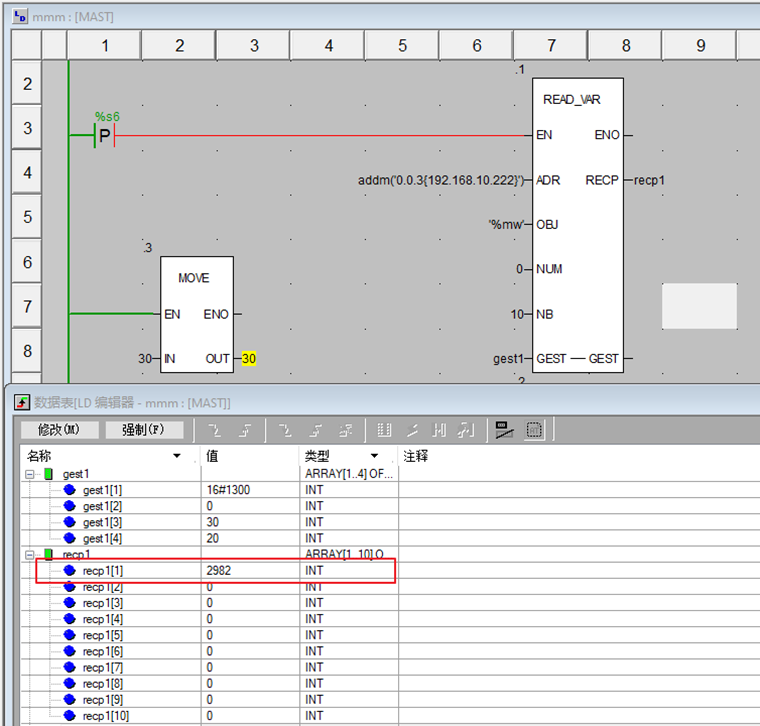

4.2 在線監控程序程序通訊正常,recp1[1]是讀取的從站的數據

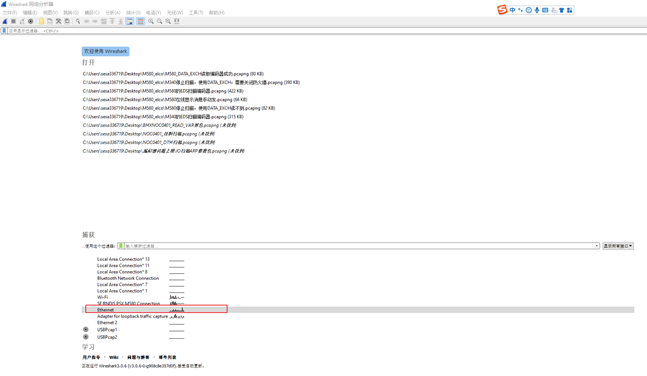

4.3 打開wireshark,選擇電腦的網口(不要選錯了),開始抓包,確保電腦防火墻關閉

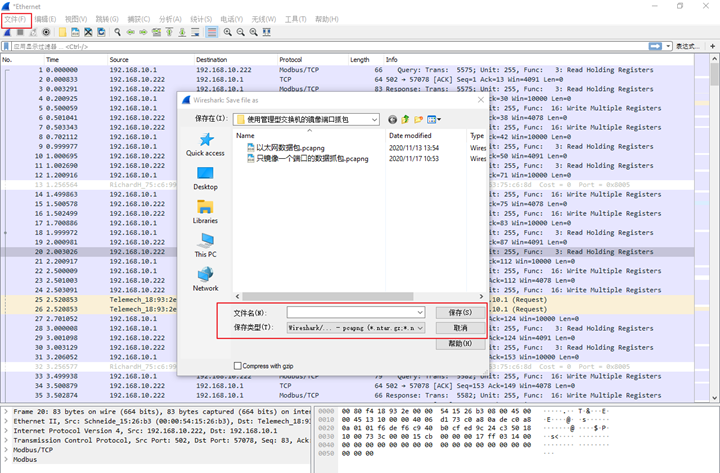

啟動抓包工具后,抓取一段時間的數據包,抓到需要的數據包后,先點擊紅色的“停止”按鈕,然后點文件,選擇保存,將數據包保存為默認的pcapng格式,抓包完成。

五、數據包的簡單分析

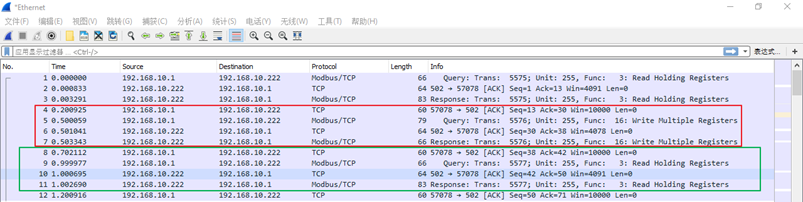

以本例中的數據包為例

第4到7行是一次16功能碼寫入的數據包:

第4行,M580的192.168.10.1的IP,向140NOE77101的192.168.10.222的IP,發送了TCP的請求,請求里面包含了MAC地址,IP地址,502端口等信息。

第5行,192.168.10.1向192.168.10.222發送了Modbus/TCP的請求,對方的單元ID默認是255,功能碼16,寫多個寄存器。寄存器的首地址,寫的長度的等等。

第6行,是192.168.10.222返回的第4行的TCP請求的信息。

第7行,是192.168.10.222返回的第5行的Modbus/TCP請求的信息,通訊完成。

同樣,第8到第11行,是一次03功能碼讀取的數據包

如果是施耐德的產品通訊出現了問題,抓到了數據包以后,可以通過施耐德400熱線,聯系熱線工程師,將數據包發過來,施耐德有L3的高級工程師,可以通過分析抓取的數據包,來找出通訊故障的原因。

六、總結

1、抓包的時候,一定要關閉電腦的防火墻,殺毒軟件,管家助手等。

2、需要有端口鏡像功能設備才可以抓包,比如本例中的管理型交換機。

3、設置端口鏡像時,注意選擇目標端口和源端口,確保抓到的數據是有效的。

4、如果是需要診斷網絡故障而抓包,那么一定要抓到發生網絡故障時候的數據包,要不然是沒有辦法診斷的。

原文標題:使用WIRESHARK抓以太網數據包

文章出處:【微信公眾號:施耐德自動化】歡迎添加關注!文章轉載請注明出處。

責任編輯:haq

-

以太網

+關注

關注

40文章

5419瀏覽量

171600 -

自動化

+關注

關注

29文章

5562瀏覽量

79239 -

數據包

+關注

關注

0文章

260瀏覽量

24385

原文標題:使用WIRESHARK抓以太網數據包

文章出處:【微信號:SE_AUT,微信公眾號:自動化小天地】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

以太網和TCP/IP的關系解析

基于FPGA的千兆以太網設計

CAN轉以太網模塊的應用場景

什么是以太網交換機中的網絡延遲

什么是以太網交換芯片技術?它有哪些設備和作用?

以太網交換芯片是什么 以太網交換芯片的作用有哪些

以太網交換芯片的工作原理和作用

以太網怎么連接 以太網組網結構分析

如何使用WIRESHARK抓以太網數據包?

如何使用WIRESHARK抓以太網數據包?

評論