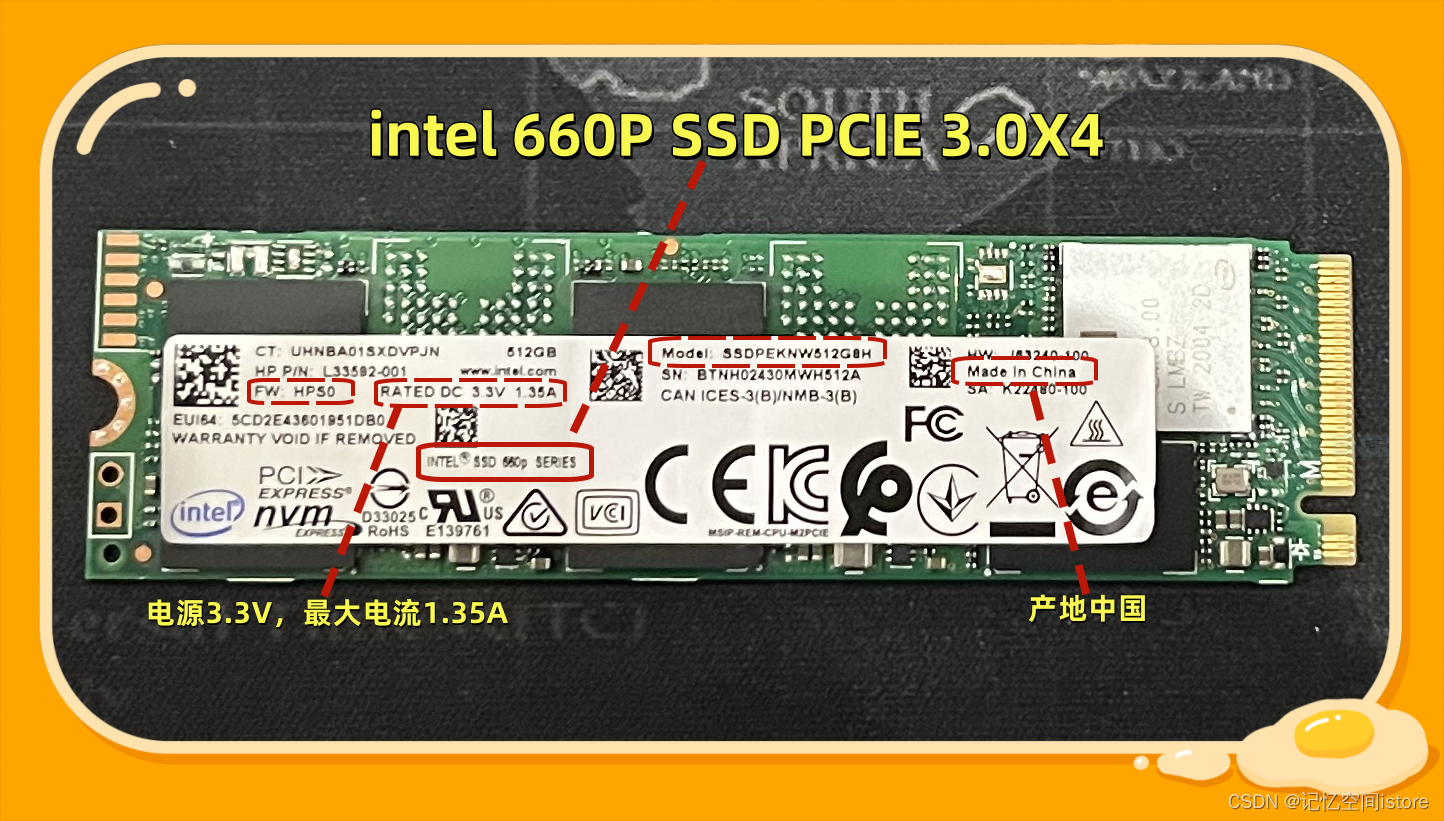

美國(guó)當(dāng)?shù)貢r(shí)間周日,勒索軟件Pay2Key公布了從哈巴納實(shí)驗(yàn)室(Habana Labs)獲得的內(nèi)部文件細(xì)節(jié),據(jù)稱(chēng)共泄露了53GB數(shù)據(jù)。 據(jù)悉,哈巴納實(shí)驗(yàn)室是一家總部位于以色列的芯片初創(chuàng)企業(yè),去年12月份,英特爾以約20億美元收購(gòu)了這家公司,以擴(kuò)大人工智能產(chǎn)品組合,加強(qiáng)數(shù)據(jù)中心業(yè)務(wù)。

安全公司Check Point已將該黑客組織與伊朗人聯(lián)系在一起,該組織公布了一份被認(rèn)為是哈瓦那實(shí)驗(yàn)室(Habana Labs)源代碼截圖,并附上了一個(gè)可以通過(guò)Tor瀏覽器訪問(wèn)的.onion地址的鏈接。

這一網(wǎng)站包含與哈巴納實(shí)驗(yàn)室的Gerrit代碼協(xié)作軟件相關(guān)的文件名、DomainController數(shù)據(jù),以及似乎來(lái)自這家人工智能芯片制造商的文件。

截至站長(zhǎng)之家發(fā)稿時(shí)間,@pay2key賬戶(hù)因?yàn)檫`反了Twitter的規(guī)定而被暫停使用。

發(fā)布在 .onion網(wǎng)站上的ReadMe文件稱(chēng),英特爾和哈巴納實(shí)驗(yàn)室有72小時(shí)的時(shí)間來(lái)阻止進(jìn)一步的泄露,身份不明的作者表示,泄露可能包括活動(dòng)目錄信息和相關(guān)密碼,以及該公司的Gerrit服務(wù)器的全部數(shù)據(jù),據(jù)稱(chēng)一共包含53GB的數(shù)據(jù)。

對(duì)于本次泄露事件,哈巴納實(shí)驗(yàn)室并未作出有關(guān)回復(fù)。

Check Point上個(gè)月報(bào)道稱(chēng),Pay2Key勒索軟件之前從未被發(fā)現(xiàn)過(guò),從10月才開(kāi)始出現(xiàn)。該公司表示,這個(gè)名字已經(jīng)在加密身份服務(wù)KeyBase.io。

該勒索軟件的運(yùn)營(yíng)商破解了8.3萬(wàn)受害者的MySQL服務(wù)器,還有25萬(wàn)數(shù)據(jù)庫(kù)待售。自那以后,該數(shù)據(jù)勒索軟件已被用于針對(duì)至少三家以色列公司,以及至少一家歐洲公司。

勒索軟件通常包括在未經(jīng)授權(quán)的情況下訪問(wèn)服務(wù)器,對(duì)找到的文件進(jìn)行加密,然后要求以贖金換取解密密鑰。但就算是付款了,也不保證解密文件或任何保證這些文件沒(méi)有被復(fù)制和提供給其他地方。

Check Point表示,Pay2Key組織通過(guò)威脅解密文件并將其公開(kāi)來(lái)進(jìn)行“雙重勒索”,以此迫使受害者付錢(qián)。到目前為止,索要贖金大概在7到9比特幣之間,相當(dāng)于13.5萬(wàn)到17.3萬(wàn)美元之間。

Check Point之所以認(rèn)為Pay2Key組織的成員都是伊朗人,是因?yàn)檫^(guò)去的贖金都是通過(guò)Excoino支付的。Excoino是伊朗的一種加密貨幣,個(gè)人只要有有效的伊朗電話號(hào)碼和伊朗ID/Melli碼就可以使用。當(dāng)然,事實(shí)真相究竟是如何就不得而知了。

責(zé)編AJX

-

數(shù)據(jù)

+關(guān)注

關(guān)注

8文章

7004瀏覽量

88944 -

intel

+關(guān)注

關(guān)注

19文章

3482瀏覽量

185928 -

勒索病毒

+關(guān)注

關(guān)注

1文章

69瀏覽量

9455

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

Alphabet旗下風(fēng)投公司Odoo估值達(dá)53億美元

高鴻信安推出可信“AI+”勒索病毒解決方案

賽力斯參股華為子公司!

有方科技子公司有方數(shù)據(jù)與航錦科技簽署戰(zhàn)略合作協(xié)議

美國(guó)醫(yī)療巨頭Ascension遭勒索軟件攻擊,涉及140家醫(yī)院

波音遭遇勒索軟件攻擊,拒付2億美元贖金

睿創(chuàng)微納全資子公司被美國(guó)OFAC列入SDN名單

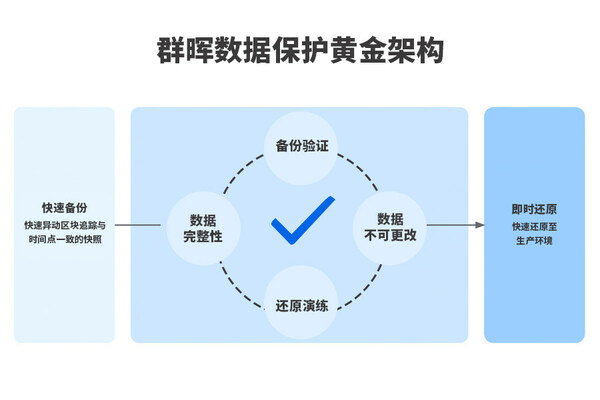

應(yīng)對(duì)勒索病毒,群暉數(shù)據(jù)保護(hù)黃金架構(gòu),多維度保護(hù)企業(yè)安全

CleanMyMac被假冒軟件竊取用戶(hù)數(shù)據(jù),MacPaw公司呼吁用戶(hù)警惕

KKR接近以40億美元收購(gòu)博通一軟件業(yè)務(wù)子公司

施耐德電氣遭勒索軟件攻擊,大量機(jī)密數(shù)據(jù)泄露

臺(tái)灣半導(dǎo)體公司遭遇勒索軟件攻擊

雷曼光電布局歐洲 荷蘭子公司正式開(kāi)業(yè)

Intel子公司被勒索軟件竊取53GB數(shù)據(jù)

Intel子公司被勒索軟件竊取53GB數(shù)據(jù)

評(píng)論