不信你看。

來(lái)自公民實(shí)驗(yàn)室 (Citizen Lab)的研究人員表示,他們發(fā)現(xiàn),有證據(jù)表明數(shù)十名記者的 iPhone 秘密被間諜軟件攻擊,且這些軟件都是被國(guó)家所使用。

而且該漏洞已存在一年之久,ios13.5.1 和可能的其他版本都有可能中招 。..。..

更為可怕的是這種攻擊方式?jīng)]有任何痕跡,也不需要你打開(kāi)任何惡意鏈接,黑客就能黑進(jìn)你的 iPhone , 訪問(wèn)你的密碼、麥克風(fēng)音頻,甚至抓拍照片。

也就是說(shuō),你的秘密都蕩然無(wú)存了。

不過(guò),根據(jù)公民實(shí)驗(yàn)室的研究報(bào)告,黑客的攻擊目標(biāo)似乎不是個(gè)人。這些手機(jī)的主人包括記者、制片人、主播和新聞采集機(jī)構(gòu)的高管,主要目標(biāo)則是半島電視臺(tái)。

漏洞是如何被發(fā)現(xiàn)的?

據(jù)報(bào)道,這些攻擊使用的是 NSO Group 的 PegASUS 間諜軟件,尤其是一個(gè)被叫做 Kismet 的漏洞。

根據(jù)百度百科介紹,NSO Group 是 以色列數(shù)十家數(shù)字間諜工具開(kāi)發(fā)公司之一,它們的產(chǎn)品可追蹤智能手機(jī)上的任何活動(dòng)。他們主要為世界各國(guó)政府和執(zhí)法機(jī)構(gòu)提供服務(wù)。它最得意的網(wǎng)絡(luò)武器 Pegasus,就是一款可以監(jiān)控目標(biāo)人物的手機(jī)間諜軟件。

最大功能是從受害者的手機(jī)訪問(wèn)大量隱私數(shù)據(jù),更直白地說(shuō),是專門竊取記者、外交官、人權(quán)活動(dòng)家、政府高級(jí)官員等敏感人群的重要信息。

被各界稱為 “殺人軟件”,能實(shí)現(xiàn)無(wú)感知、難溯源、長(zhǎng)期持續(xù)、精準(zhǔn)定向的網(wǎng)絡(luò)入侵、監(jiān)聽(tīng)、攻擊等活動(dòng)。

而研究人員發(fā)現(xiàn)的漏洞攻擊也是從記者身上開(kāi)始的。

今年早些時(shí)候,半島電視臺(tái)調(diào)查記者 Tamer Almisshal 懷疑自己的電話可能被竊聽(tīng),多倫多大學(xué)的互聯(lián)網(wǎng)監(jiān)管機(jī)構(gòu) Citizen Lab 被委任調(diào)查此事。

研究人員在一份技術(shù)報(bào)告中表示,他們認(rèn)為這兩名記者的 iPhone 感染了由以色列 NSO Group 開(kāi)發(fā)的 PegASUS 間諜軟件。

研究人員分析了 Almisshal 的 iPhone 并發(fā)現(xiàn)在 7 月至 8 月期間它曾跟 NSO 用來(lái)傳送 Pegasus (飛馬軟件)間諜軟件的服務(wù)器連接。該設(shè)備顯示出一系列網(wǎng)絡(luò)活動(dòng),這表明間諜軟件可能是通過(guò) iMessage(即時(shí)消息) 悄悄發(fā)送的。

而手機(jī)日志也顯示,間諜軟件可能會(huì)秘密記錄麥克風(fēng)和電話通話、使用手機(jī)攝像頭拍照、訪問(wèn)受害者的密碼并跟蹤手機(jī)的位置。

根據(jù)調(diào)查,這些入侵活動(dòng)可能從 2019 年 10 月就開(kāi)始了。

更為可怕的是,你的 iPhone 被攻擊后,你是完全無(wú)法感知的。

那么,你的哪些信息最危險(xiǎn)呢?

據(jù)研究人員的介紹,一旦被攻擊,目標(biāo)用戶的 iPhone 就會(huì)在用戶不知情的情況下開(kāi)始上傳大量數(shù)據(jù),有時(shí)總計(jì)達(dá)數(shù)百兆字節(jié)。比如正在傳輸?shù)臄?shù)據(jù)包括麥克風(fēng)錄制的環(huán)境音頻、加密電話內(nèi)容、攝像頭拍攝的照片、設(shè)備的位置以及可能存儲(chǔ)的任何密碼或賬戶憑證。

你的隱私一覽無(wú)余。

這也太可怕了。

隨后,NSO 否認(rèn)了這一猜測(cè)。

NSO 發(fā)言人表示:

這是我們第一次聽(tīng)到這些斷言。正如我們一再聲明的那樣,我們無(wú)法獲得任何與個(gè)人身份有關(guān)的信息,據(jù)稱我們的系統(tǒng)被用來(lái)對(duì)這些個(gè)人進(jìn)行監(jiān)視。然而,當(dāng)我們收到濫用的可信證據(jù),以及被指控目標(biāo)和時(shí)間框架的基本標(biāo)識(shí)符時(shí),我們會(huì)根據(jù)產(chǎn)品濫用調(diào)查程序采取一切必要措施來(lái)審查這些指控。

我們知道公民實(shí)驗(yàn)室定期發(fā)布基于不準(zhǔn)確假設(shè)和不完全掌握事實(shí)的報(bào)告,該報(bào)告可能會(huì)遵循 NSO 提供的產(chǎn)品使政府執(zhí)法機(jī)構(gòu)能夠僅應(yīng)對(duì)嚴(yán)重的有組織犯罪和反恐的主題,但正如過(guò)去所述,我們不操作這些產(chǎn)品。然而,我們致力于確保我們的政策得到遵守,任何違規(guī)證據(jù)都將受到認(rèn)真對(duì)待和調(diào)查。

但 Citizen Lab 卻依舊堅(jiān)持自己的主張。

NSO 為何被懷疑?

在安全圈,來(lái)自以色列的 NSO 集團(tuán),是世界上最秘密的監(jiān)視技術(shù)制造商,也是令人聞風(fēng)喪膽的 “網(wǎng)絡(luò)軍火商”。

而該公司最得意的產(chǎn)品之一就是 Pegasus。

據(jù)統(tǒng)計(jì),Pegasus 被用在全球至少 45 個(gè)國(guó)家,至少 10 個(gè)攻擊組織在進(jìn)行著活躍的跨境入侵監(jiān)控行為。

而如前文中所述,研究人員在被攻擊的記者手機(jī)中也發(fā)現(xiàn)了 Pegasus 的蹤跡,這是其一。

其二,從入侵手段來(lái)看,Pegasus 是有很多 “前科”的。

2016 年,阿聯(lián)酋著名人權(quán)捍衛(wèi)者艾哈邁德 · 曼索爾(Ahmed Mansoor)聯(lián)系到 Citizen Lab 組織,分享了自己手機(jī)中包含 Pegasus 的消息,而經(jīng) Lookout 公司研究發(fā)現(xiàn),最終以報(bào)告的形式,向世人揭露了 Pegasus 手機(jī)監(jiān)測(cè)軟件的丑陋面容。

2017 年,墨西哥調(diào)查記者 Javier Valdez 被人從車內(nèi)拖出,連射 12 槍,倒在了自己一手創(chuàng)辦的《Riodoc》周刊編輯部附近。

槍擊案前,Javier Valdez 和同事們收到了精心設(shè)計(jì)的短信,手機(jī)在無(wú)感知的情況下被安裝了 Pegasus 軟件。從此,手機(jī)像打開(kāi)了大閘,各種私人郵件、敏感信息、圖片視頻源源不斷被送到犯罪分子手中,一場(chǎng)慘劇由此釀成。

2019 年,F(xiàn)acebook 與 NSO 集團(tuán)展開(kāi)了長(zhǎng)達(dá) 210 天的訴訟案。

訴訟原因是 Facebook 發(fā)現(xiàn) NSO 利用 WhatsApp 中的一個(gè)嚴(yán)重漏洞(CVE-2019-3568),可以在用戶沒(méi)有接聽(tīng)的情況下,非法入侵手機(jī),并在 Android 和 IOS 上遠(yuǎn)程安裝 Pegasus。

更讓人感到害怕的是,以往指向 NSO Group 的 Pegasus 攻擊活動(dòng),可能需要用戶自己點(diǎn)擊短信中的鏈接,手機(jī)就會(huì)被強(qiáng)行安裝 Pegasus 。

而這一次的攻擊不同,甚至無(wú)需用戶點(diǎn)擊任何鏈接,他們就能黑進(jìn)你的 iPhone “作惡”了。

也就是說(shuō),為了避免成為被攻擊的對(duì)象,現(xiàn)在唯一的辦法就是換一個(gè)新手機(jī)了。

責(zé)任編輯:PSY

-

蘋果

+關(guān)注

關(guān)注

61文章

24397瀏覽量

198572 -

安全系統(tǒng)

+關(guān)注

關(guān)注

0文章

410瀏覽量

66924 -

iOS

+關(guān)注

關(guān)注

8文章

3395瀏覽量

150569 -

漏洞

+關(guān)注

關(guān)注

0文章

204瀏覽量

15368 -

竊聽(tīng)器

+關(guān)注

關(guān)注

2文章

12瀏覽量

8844

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

對(duì)稱加密技術(shù)有哪些常見(jiàn)的安全漏洞?

物聯(lián)網(wǎng)系統(tǒng)的安全漏洞分析

如何使用 IOTA?分析安全漏洞的連接嘗試

漏洞掃描的主要功能是什么

蘋果macOS 15 Sequoia將修復(fù)18年老漏洞,筑牢企業(yè)內(nèi)網(wǎng)安全防線

從CVE-2024-6387 OpenSSH Server 漏洞談?wù)勂髽I(yè)安全運(yùn)營(yíng)與應(yīng)急響應(yīng)

IOS12以上搜索不到藍(lán)牙是怎么回事?

蘋果修復(fù)iOS 14及以上系統(tǒng)中“允許App請(qǐng)求跟蹤”灰色問(wèn)題

PuTTY等工具曝嚴(yán)重安全漏洞:可還原私鑰和偽造簽名

LG智能電視被曝存四安全漏洞,影響超9萬(wàn)臺(tái)設(shè)備

iOS 17.4.1修復(fù)兩安全漏洞,涉及多款iPhone和iPad

物聯(lián)網(wǎng)邊緣設(shè)備安全:IIoT安全的硬件解決方案

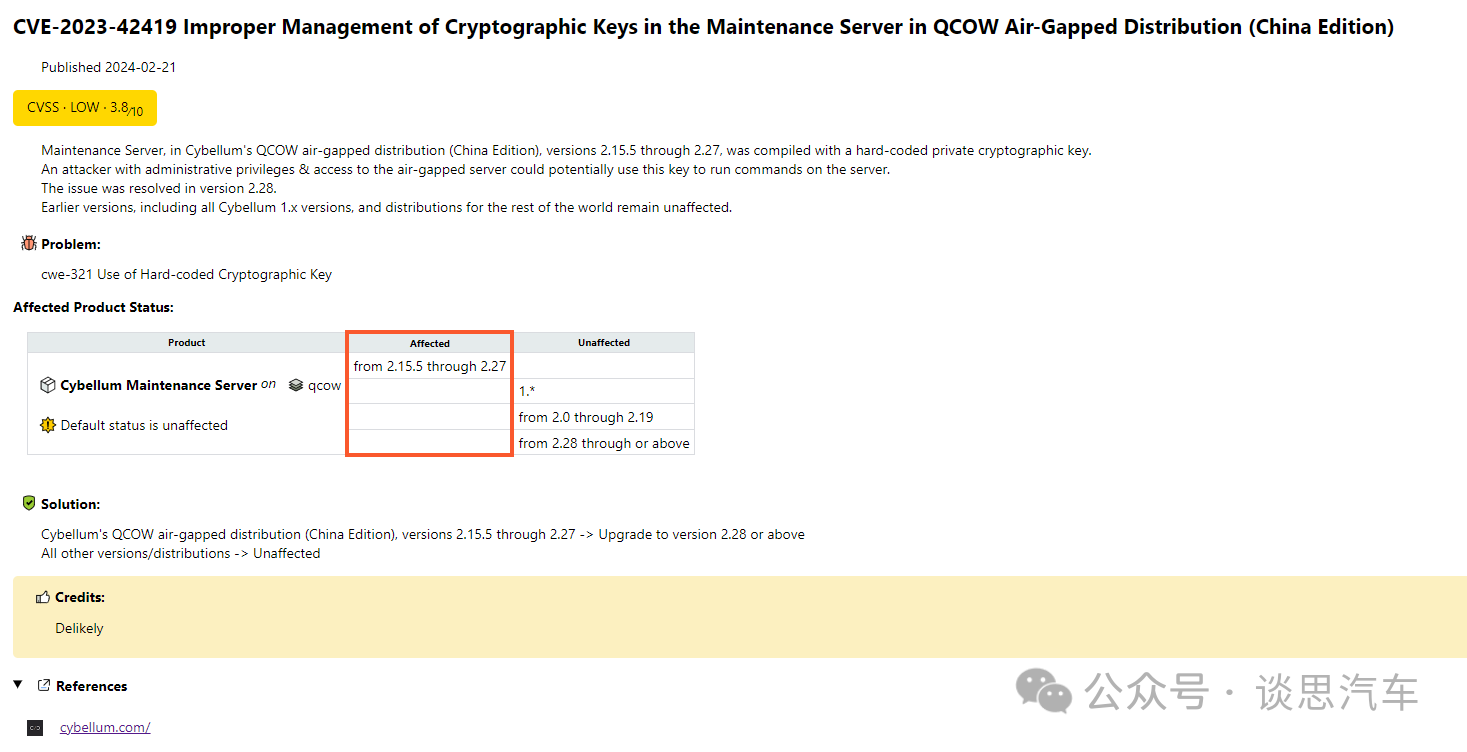

Cybellum汽車檢測(cè)平臺(tái)被曝漏洞,官方回復(fù)!全球汽車安全監(jiān)管持續(xù)升級(jí)

蘋果曝出安全漏洞:iOS 14 以上設(shè)備都可能中招被竊聽(tīng)所有信息

蘋果曝出安全漏洞:iOS 14 以上設(shè)備都可能中招被竊聽(tīng)所有信息

評(píng)論