黃道十二宮殺手(Zodiac Killer)可能是世界上最知名的高智商連環(huán)殺手,52年來從未被抓獲。他的事跡已被改編成了多部好萊塢電影。

而他所留下的密碼,最近才被幾位程序員和數(shù)學(xué)家破解。

在1968年和1969年,這個(gè)連環(huán)變態(tài)殺手,在美國加州南部殺死了至少5人,聲稱自己手上有37條人命。

作案的同時(shí),他寄送了很多封以「挑釁」為主的信件給媒體,這些信件中包含著一些未公開的細(xì)節(jié)以及犯罪證據(jù),甚至在其中署名。

雖然一封408字符的文件已經(jīng)被專家破解,但是其他信件繼續(xù)困擾了警方和密碼學(xué)專家51年。

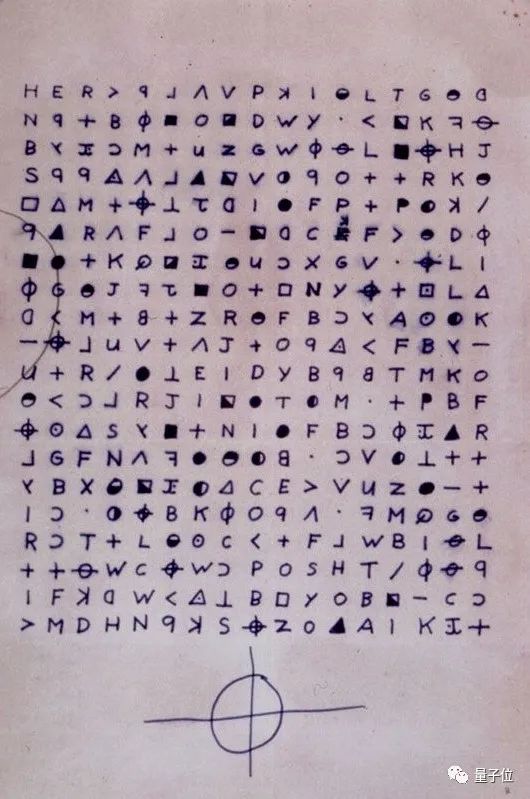

1969年11月8日,在殺死了兩名受害者之后,他向《舊金山紀(jì)事報(bào)》致信,并隨信附上了340個(gè)加密字符。該密碼被稱為Z-340,或簡稱為340,一直未曾有人成功破解。

直到最近,美國的軟件開發(fā)人員David Oranchak,澳大利亞的數(shù)學(xué)家Sam Blake和比利時(shí)的程序員Jarl Van Eycke終于成功解決了這一難題。

甚至還獲得了FBI認(rèn)可。

那么這一密碼究竟是如何破譯的呢?

如何破譯?

Sam Blake 先是創(chuàng)建了65萬種密文變體,并以不同的方式排列,然后通過Jarl Van Eycke開發(fā)的一款代碼破解程序AZdecrypt來運(yùn)行他們。

經(jīng)過數(shù)月的解密,出現(xiàn)的亂碼終于有一定的含義。團(tuán)隊(duì)最終確定了讀取符號的順序,并檢索出一條連貫的信息。

其中一個(gè)破譯者Oranchak表示,340就是「換位密碼」。

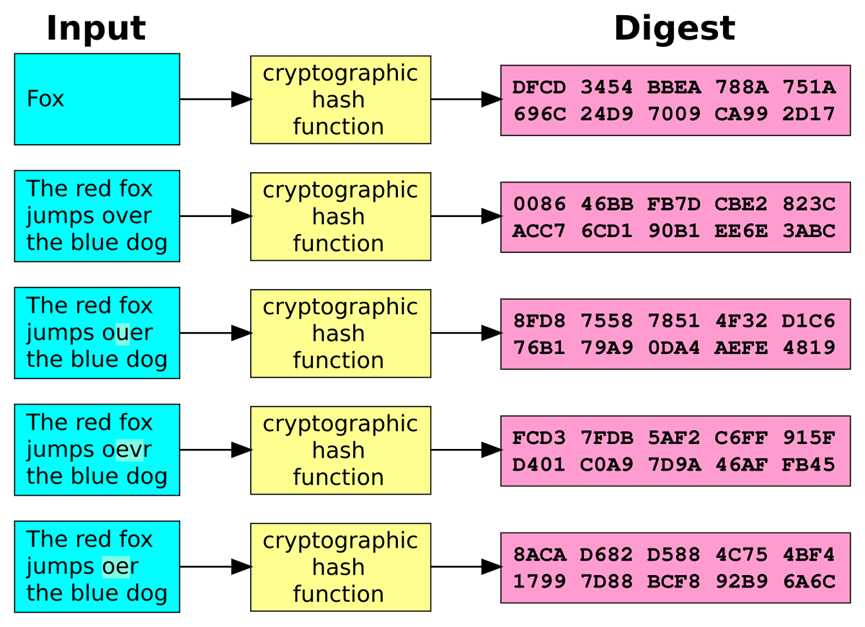

現(xiàn)在計(jì)算機(jī)使用的大多數(shù)密碼都是依靠數(shù)字來加密信息。

相比之下,換位密碼很大程度上是過去的方法,使用一定的規(guī)則重新排列郵件中的字符或字符組。

可以看到,340是一個(gè)矩形信息。破譯團(tuán)隊(duì)通過切成類似「對角三角形」來重新排列出字符來重新破解的。

具體來說,先要將密碼分為三個(gè)部分,分別來進(jìn)行解讀。(第一部分跟第二部分為9行,最后一部分為2行)

第一部分,第一個(gè)字符H,隨后再向下移動一格,在向左移動兩個(gè),得到第二個(gè)字符+,以此類推。

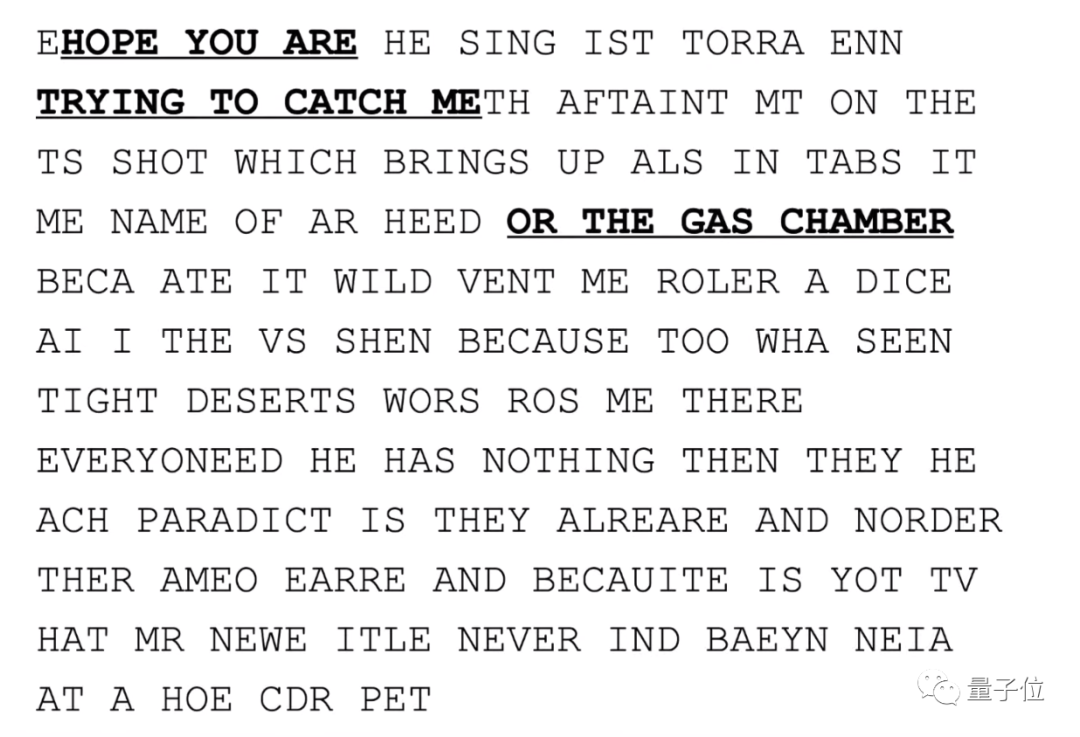

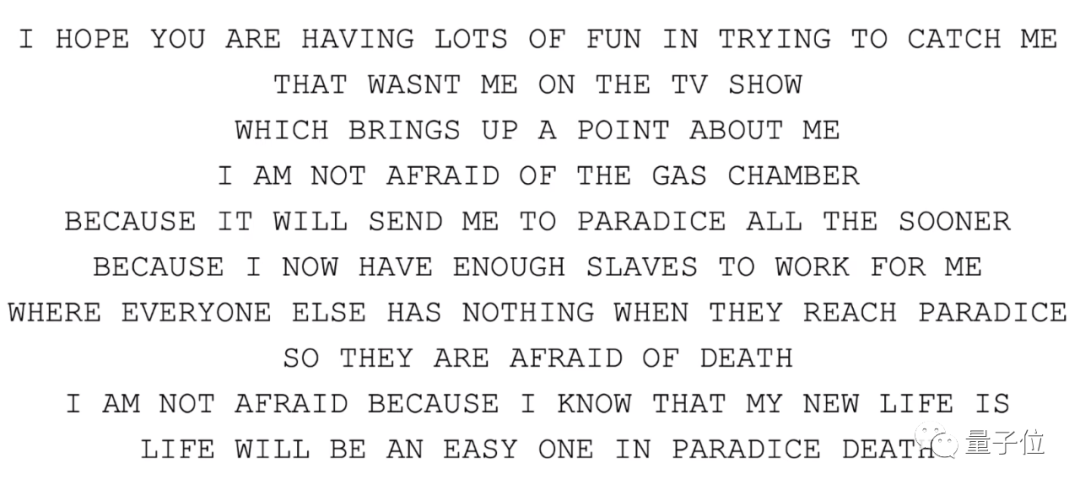

經(jīng)過重新排列,結(jié)果就變成了這樣。

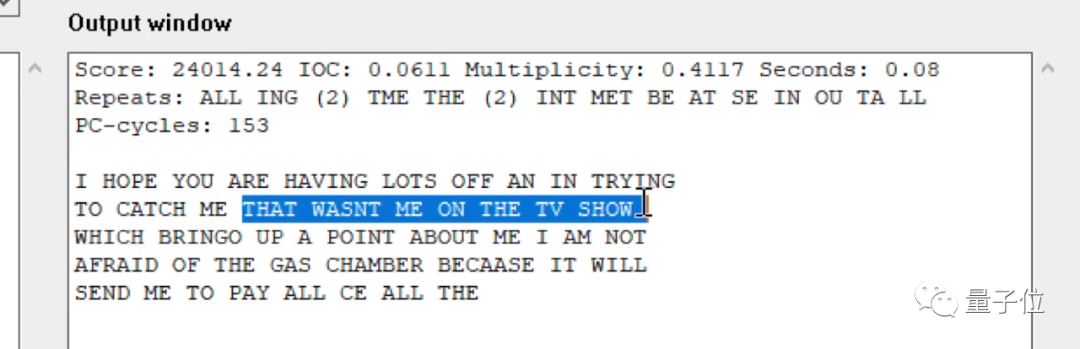

隨后在AZdecrypt運(yùn)行幾次之后,直到看到字符里出現(xiàn)「TV SHOW」。

破譯者表示,當(dāng)時(shí)就從椅子上跳起來了。

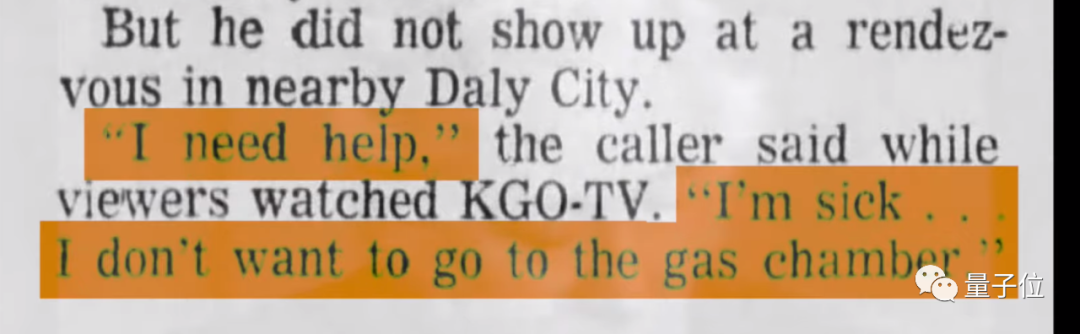

因?yàn)樵?969年11月,某個(gè)電視臺TV Show正報(bào)道關(guān)于黃道十二宮兇手,來電者給節(jié)目組說了這樣一則消息。

同樣的「gas chamber」、「TV Show」,破譯者由此確定了這一密碼的真實(shí)性。

按照同樣的方式,對第二部分和第三部分進(jìn)行了處理,但仍有些轉(zhuǎn)錄的錯(cuò)誤。

在第三部分,團(tuán)隊(duì)發(fā)現(xiàn)了一個(gè)奇怪的詞看起來像「PARADICE」,但拼寫倒了,在前面的字母中以同樣的方式多次出現(xiàn)過。

那如果其他看不懂的字符也同樣拼寫倒轉(zhuǎn)了呢?

于是,神奇的事情發(fā)生了。

LIFE WILL BE AN EASY ONE IN PARADICE DEATH.

隨后,他們還發(fā)現(xiàn)這個(gè)殺手犯了一些拼寫錯(cuò)誤。比如「NOW」寫成了「OOW」,「FOR」寫成了「FOV」。

經(jīng)過一些更正之后,最終得到了一篇完整的譯文。

嗯,翻譯過來就是:

我希望你在嘗試抓住我的過程中得到很多樂趣。

打電話上節(jié)目宣稱是十二宮殺手的那人,并不是我。

我不怕毒氣室,因?yàn)樗梢园盐液芸斓厮腿胩焯谩?/p>

我現(xiàn)在有足夠多的奴隸為我工作,而其他人到了天堂就一無所有了,所以他們害怕死亡。

我不害怕,因?yàn)槲抑溃谔焯美锷顚⑹且患茌p松的事。

談到密碼為何會懸而未決50多年,破解者之一Blake表示是因?yàn)椋?/p>

密碼的閱讀方向太晦澀,以至于找到它的唯一方法是,使用復(fù)雜的軟件對許多候選答案進(jìn)行大規(guī)模搜索,才能有效解決諧音替代密碼。

現(xiàn)在借助電腦軟件,破解的難度被大大降低了。

Blake在澳大利亞墨爾本的家中測試了「大約65萬種通過密碼的不同閱讀方向」,然后提出了正確的組合。他們?yōu)榇斯餐α税藗€(gè)月。

破譯三人組

破解Z340的三個(gè)人分別是:美國維吉尼亞州軟件開發(fā)人員David Oranchak、比利時(shí)電腦工程師Jarl Van Eycke以及澳洲數(shù)學(xué)家Sam Blake。

Oranchak是現(xiàn)年46歲的網(wǎng)頁設(shè)計(jì)師,自2006年以來一直從事黃道十二宮密碼的破解工作。

Blake在是網(wǎng)上看到Oranchak的分析后,對該案產(chǎn)生了興趣。

Van Eycke則開發(fā)了AZdecrypt,這是一款破解代碼的應(yīng)用程序,其靈感來自于他破解Z340的努力。

破案未完待續(xù)

雖然這封信件被破解,但對于案件本身來說,可能并沒有太大進(jìn)展,

最近,曾收到黃道十二宮殺手信件的《舊金山紀(jì)事報(bào)》采訪了當(dāng)年負(fù)責(zé)此案的警官。

他表示,新的破解答案可能不會大大推動調(diào)查,這封信除了發(fā)現(xiàn)兇手在心理上的再次嘲諷,沒有太多其他事情了。

這封信沒有透露任何兇手的具體信息,比如住址或姓名。兇手的名字還在另一封未破解的信件里。

而且案件年代久遠(yuǎn),具有最高嫌疑的兩人Arthur Leigh Allen、Jack Tarrance都已經(jīng)去世,這個(gè)秘密大概只能從未來的破解中找到答案了。

責(zé)任編輯:xj

原文標(biāo)題:黃道十二宮殺手密碼51年后被破解,來自兩位程序員與數(shù)學(xué)家通力合作

文章出處:【微信公眾號:算法與數(shù)據(jù)結(jié)構(gòu)】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

-

密碼

+關(guān)注

關(guān)注

8文章

190瀏覽量

30497 -

代碼

+關(guān)注

關(guān)注

30文章

4779瀏覽量

68524 -

程序員

+關(guān)注

關(guān)注

4文章

951瀏覽量

29798

原文標(biāo)題:黃道十二宮殺手密碼51年后被破解,來自兩位程序員與數(shù)學(xué)家通力合作

文章出處:【微信號:TheAlgorithm,微信公眾號:算法與數(shù)據(jù)結(jié)構(gòu)】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

相關(guān)推薦

securecrt破解,securecrt破解的風(fēng)險(xiǎn)及建議

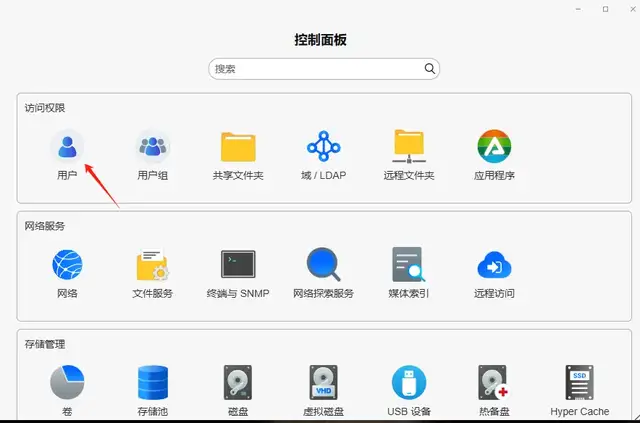

NAS重置密碼攻略來襲,讓你告別‘密碼焦慮’!

PostgreSQL將不再支持MD5密碼

Linux系統(tǒng)設(shè)置用戶密碼規(guī)則(復(fù)雜密碼策略)方法

RK3588 GStreamer調(diào)試四路魚眼攝像頭四宮格顯示報(bào)錯(cuò)

AMD推動AI重現(xiàn)文化精粹:永樂宮壁畫AI修復(fù)成果展于運(yùn)城揭幕

艾體寶洞察 一文讀懂最新密碼存儲方法,揭秘密碼存儲常見誤區(qū)!

鴻蒙ArkTS聲明式組件:PatternLock

電信設(shè)備進(jìn)網(wǎng)許可增加“商用密碼”

如何防止ISP下載過程被監(jiān)聽導(dǎo)致程序泄露?

智芯公司PCI-E密碼卡取得國密局商用密碼產(chǎn)品認(rèn)證證書

黃道十二宮殺手密碼終于被破解

黃道十二宮殺手密碼終于被破解

評論