對于自動駕駛汽車(AV),定位的安全性至關重要,它的直接威脅是GPS欺騙。幸運的是,當今的自動駕駛系統主要使用多傳感器融合(MSF)算法,通常認為該算法有可能解決GPS欺騙問題。但是,沒有任何研究表明當下的MSF算法在GPS欺騙的情況下是否足夠安全。本文專注于生產級別的MSF,并確定了兩個針對AV的攻擊目標,即偏離攻擊和逆向攻擊。為了系統地了解安全性,我們首先分析了上限攻擊的有效性,并發現了可以從根本上破壞MSF算法的接管效果。我們進行了原因分析,發現該漏洞是動態且隨機地出現。利用這個漏洞,我們設計了FusionRipper,這是一種新穎的通用攻擊,可以抓住機會并利用接管漏洞。我們對6條真實的傳感器跡線進行了評估,結果發現,對于偏離和逆向攻擊,FusionRipper在所有跡線上的成功率分別至少達到97%和91.3%。我們還發現,它對欺騙不準確等實際因素具有高度的魯棒性。為了提高實用性,我們進一步設計了一種精巧的方法,該方法可以有效地識別出攻擊參數,兩個攻擊目標的平均成功率均超過80%。我們還將討論可行的的防御方法。

01

攻擊有效性

為了系統地理解基于MSF的定位安全性,我們從了解攻擊有效性的上限(即最大可能的偏差)開始。

02

分析方法

為了分析攻擊有效性的上限,我們對可能的攻擊序列

進行暴力搜索,該攻擊針對于BA-MSF。我們沒有選擇使用優化器,因為BA-MSF實現以二進制形式發布,因此我們無法直接獲得其分析公式。對于我們分析中的給定傳感器數據跡線,存在多個可能的攻擊窗口,即前一個GPS數據和后一個GPS數據的間隙。對于每個攻擊窗口,我們迭代搜索可以使最大程度偏離的,這也是以前有關單源KF安全性的研究工作中使用的一種方法。根據我們的威脅模型,我們將對GPS欺騙數據的測量不確定性設置為BA-MSF中傳感器數據跡線的中值。

我們對兩種類型的傳感器數據跡線進行上述分析:(1)真實數據,以及(2)擬合的無噪聲數據。前者是通過在真實世界中駕駛AV時直接記錄MSF的輸入而獲得的,此類跡線的分析結果具有最高的真實性。但是我們可以執行的操作是有限的,由于不同傳感器數據之間存在相關性,我們無法輕易地修改傳感器數據;并且由于傳感器存在噪聲,分析可能不準確。因此,我們利用后者進行補充,其按照給定的駕駛軌跡合成MSF輸入,所有LiDAR定位和真實GPS信號定位都設置為真實位置,其測量不確定度設置為實際數據的中值,并根據駕駛軌跡擬合出IMU測量值。

03

實驗環境

我們使用官方Apollo AD系統中的BA-MSF實現代碼。對于真實數據,我們使用由Apollo開源的BA-MSF真實數據,該行駛數據在加利福尼亞州,時間為4分鐘。對于擬合數據,我們生成一條常見的行駛軌跡:以45mph的恒定速度在直路上行駛。我們設置一個攻擊窗口為十次攻擊,其時間為10秒,因為Apollo的GPS數據輸入頻率為1 Hz。我們對3變量的輸入設置為0m至10m,以0.04m作為步長不斷改變其輸入值進行窮舉搜索。

04

實驗結果

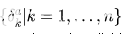

圖1:

圖1(a)顯示了在對兩種數據的攻擊中獲得的上限偏差的分布。如圖所示,在真實數據和合成數據中,攻擊效果普遍較差:大多數對真實數據的攻擊(76.0%),以及所有對合成數據的攻擊都無法達到偏離攻擊要求的最小偏差(0.895 m)。造成如此差的攻擊效果的主要原因如下。首先,由于離群值檢測,第一個攻擊輸入可達到的最大偏差很小,例如最多為0.06米。接下來,可以通過LiDAR定位輸入快速糾正這種微小偏差,因為在兩個GPS信號輸入之間有5個LiDAR定位輸入(在Apollo中為5 Hz)。這使得后續的攻擊輸入很難建立在先前攻擊輸入所實現的偏差之上。因此,如今基于KF的生產級MSF算法確實可以總體上增強針對GPS反欺騙的安全性。同時,我們還觀察到,真實數據和合成數據之間的結果存在非常明顯的差異:在合成數據中,所有攻擊的上限偏差最大為0.076米。但在真實數據中,攻擊能造成的上限偏差都很大,其中90.3%的攻擊造成的上限偏差大于0.076米。這表明現實世界中的傳感器噪聲通常會降低MSF的安全性。如后面所示,這些現實因素實際上可以提供高效的攻擊,從根本上破壞了MSF。

05

接管效應

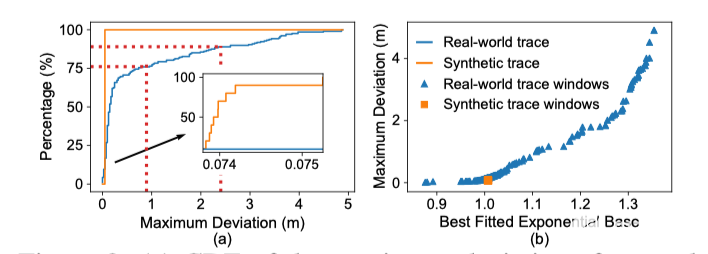

盡管我們的結果表明,即使達到中最簡單的攻擊目標(偏離攻擊),通常也很難實現,但我們還觀察到,對于真實數據,仍然存在14%的攻擊窗口,可以實現2米以上的偏差,這已經足以滿足我們的某些攻擊目標。對于所有這些窗口,我們發現有的攻擊窗口所進行的GPS欺騙能夠使偏差成指數增長,上圖顯示了這樣一個示例。如圖2所示,圖中左側的偏差趨勢與大多數其他常規攻擊窗口(如圖中右側所示)完全不同。

這樣的指數增長趨勢與當GPS欺騙信號是卡爾曼濾波器(KF)中唯一的數據源時的情況非常相似,這可以通過在沒有LiDAR定位輸入數據的情況下重新運行合成軌跡中的攻擊有效性上限分析來證實。這意味著對于這些具有指數偏差增長的攻擊窗口,GPS輸入將以某種方式成為主要的KF更新數據源。實際上,根據分析日志中的卡方檢驗值,我們發現LiDAR定位輸入數據,在攻擊窗口的后半部分變成離群值,因此LiDAR數據不再提供校正。因此,這從根本上破壞了MSF的設計原理,即將多個輸入數據源的融合,以提高魯棒性和準確性。也就是前文提到的接管效應。對于攻擊者而言,這種接管效應是最理想的攻擊結果,因為它可以有效地引起任意偏差,從而導致偏離和逆向攻擊,或著甚至會導致更嚴重的攻擊。

06

接管效應出現的原因

由于并非在所有攻擊窗口中都出現接管效應,因此,除了攻擊輸入以外,還應當有一些因素可以影響接管效應。為了分析產生接管效應的原因,我們使用理論分析和實驗驗證來確定可能的影響因素,然后使用相關分析來確定在我們的分析中觀察到造成接管效應的最重要因素。

07

可能因素

為了確定可能導致MSF偏差的因素,我們首先對基于KF的MSF算法進行理論分析。從分析(經過數學推導)中,我們確定了除了攻擊輸入3之外的4個理論上有關的因素:(1)初始MSF狀態不確定性Po(2)LiDAR測量不確定性4(3) 純LiDAR定位與無攻擊下的MSF定位之間的差異5以及(4)IMU的測量結果6。為了驗證這4個因素確實影響了實際的BA-MSF實施,我們在合成數據中對它們進行建模,并通過實驗測量它們與偏差的關系。結果表明,所有四個因素都可以對偏差產生積極影響。

08

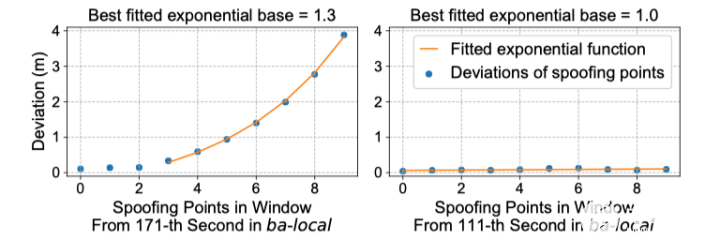

因素權重分析

我們使用因果關系分析方法來判斷這四個因素對接管效應的所造成的影響權重。上表展示了實驗結果,對于這兩種統計檢驗方法,p<0.05 表示具有顯著性差異,而r>0.5和or>9被認為是高度相關的。如圖所示,在兩種方法中,只有和po的p值具有顯著性差異,它們的r值非常接近高度相關性,而其or值則顯示出高度相關性。相反,和的r和or值都沒有顯示出很強的相關性,對于而言,結果甚至不具有顯著性差異。這表明我們在攻擊有效性分析中觀察到的接管效應很可能是由攻擊窗口中相對較大的po和引起的。

對于這兩個最重要的影響因素,反映了在攻擊窗口期間基于LiDAR的定位算法缺乏一致性,而po反映了攻擊窗口開始時KF狀態的缺乏一致性。這意味著當MSF處于相對不確定的時期時,就會出現接管效應或漏洞。因此,MSF算法需要把GPS數據輸入(該時段內相對最可靠的輸入源)增加更高的權重,從而允許GPS輸入支配KF更新并觸發接管效應。

由于是LiDAR定位的不確定性,因此在實際中,較高的的值是由其LiDAR定位算法的不準確引起的。從KF方程得知,較高po的值主要是由LiDAR定位的不確定性和攻擊窗口前的GPS更新引起的。因此,接管效應總體上是由于LiDAR定位算法的不準確和GPS信號噪聲所致。這也解釋了為什么我們無法在合成數據中觀察到任何接管效應。這些實際因素從根本上很難避免,這正是MSF旨在補償單個數據源的誤差和噪聲的原因。但是,正如我們的分析所示,即使對于當今AV中使用的高端傳感器,這些誤差和噪聲也很大并且出現的足夠頻繁,以至于MSF是不能完全防范GPS欺騙的。

在下一部分我們將討論針對此效應設計的FusionRipper攻擊工具以及可行的防御方法。

fqj

-

傳感器

+關注

關注

2565文章

52949瀏覽量

766984 -

gps

+關注

關注

22文章

2985瀏覽量

169266

發布評論請先 登錄

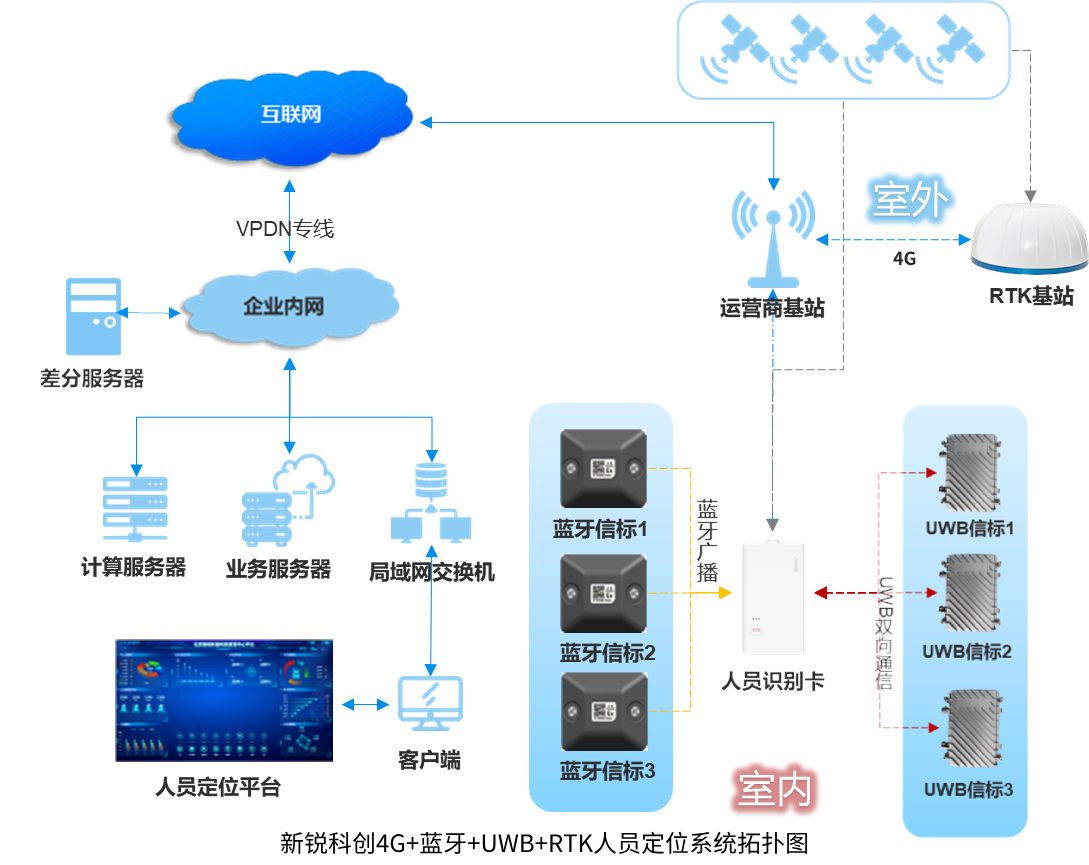

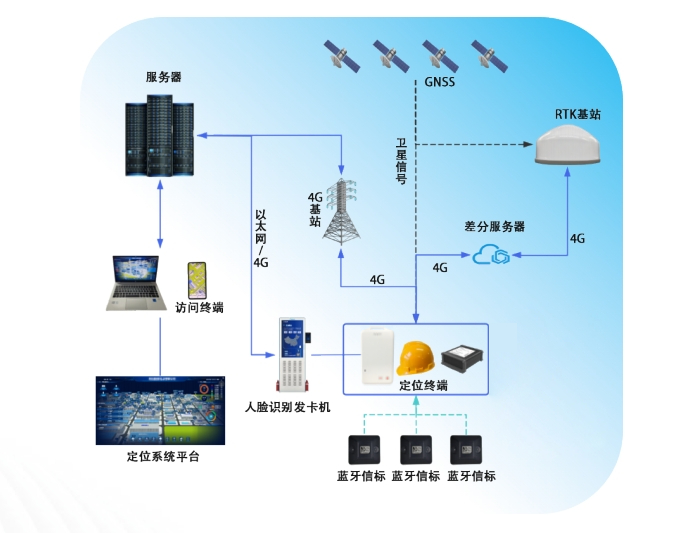

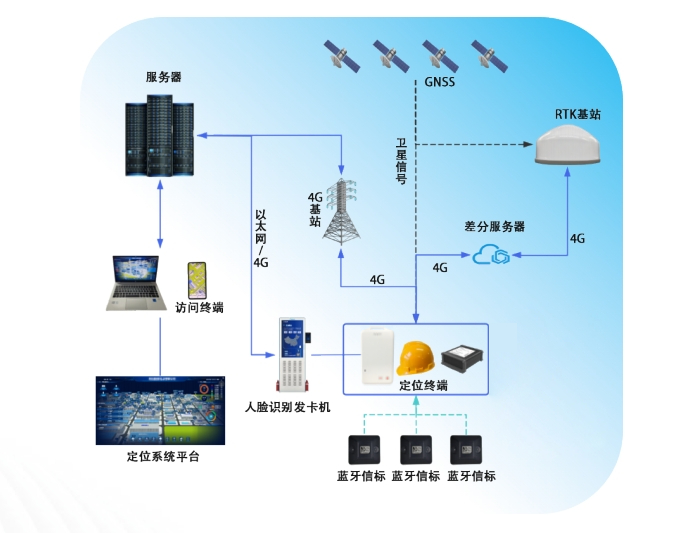

石油煉化廠融合定位系統:技術解碼與場景應用

?AT6558R-5N32多模GNSS定位SOC芯片技術手冊

室內外電子工牌:北斗與藍牙融合定位的高效應用

露天礦用北斗RTK+UWB+藍牙三融合定位系統優勢解析

新型高精度融合定位電子工牌與傳統電子工牌對比

康謀應用 | 基于多傳感器融合的海洋數據采集系統

北斗RTK+藍牙+4G融合定位在變電站中的應用

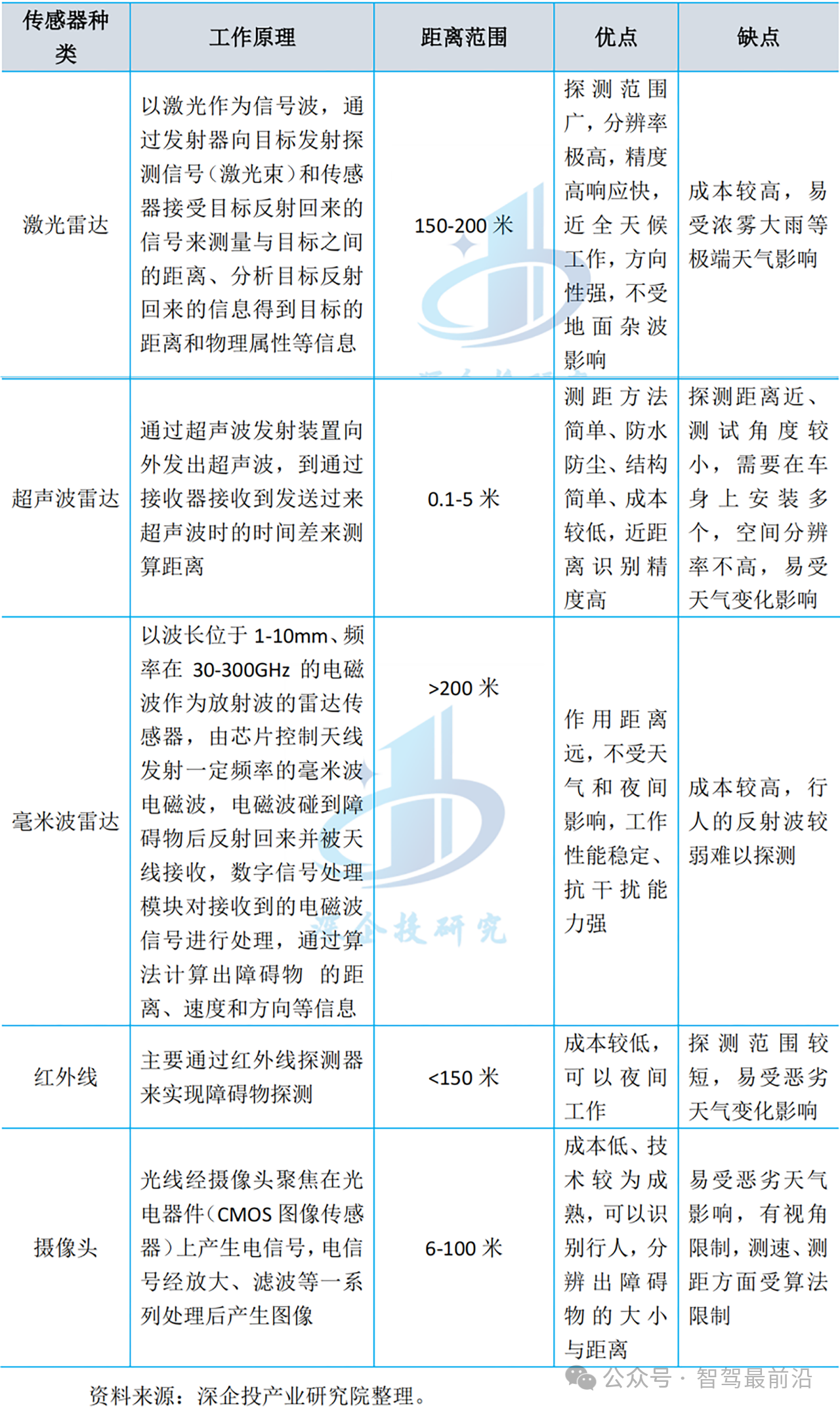

多傳感器融合在自動駕駛中的應用趨勢探究

北斗RTK+藍牙+4G融合定位系統在石油化工廠有什么優勢

5G+藍牙融合定位的優勢及應用場景

工廠人員實時定位用北斗RTK+UWB+4G融合定位合適嗎?為什么?

化工廠人員定位采用多種定位技術的融合定位系統的好處

評論