多年來,已經出現了大量的安全技術來服務于物聯網 (IoT) 和其他嵌入式系統設計。可信平臺模塊 (TPM) 是最突出的安全平臺之一,它基于 IEEE 802.1x 身份驗證框架,可以輕松集成到低功耗邊緣計算設計中。

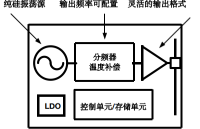

但是,在深入研究邊緣計算機為何專門將 TPM 集成到其硬件中之前,了解這種安全技術的工作原理非常重要。TPM 通過將安全芯片焊接到 PCB 上或通過將 TPM 功能集成到芯片組中來實現,提供基于硬件的安全性,以通過刻錄到芯片中的唯一、不可更改的根密鑰來執行設備身份驗證。它支持加密密鑰的安全生成和存儲,以保護資源受限的物聯網設備中的信息。

在 TPM 解決方案中,根密鑰對其他應用程序生成的其他加密密鑰進行加密,這些密鑰通過加密文件、文件夾和驅動器來獲得額外的保護。這使嵌入式系統設計人員能夠在數據隱私控制數量成倍增加的時候創建強大的數據保護。

GDPR、HIPAA 和 PCI-DSS 等數據隱私控制涵蓋個人身份信息 (PII) 和受保護的健康信息 (PHI),以防止連接設備中的信息處理不當。僅 GDPR 一項就對一些大公司造成了 50 億美元的罰款。

在嵌入式設計(尤其是低功耗邊緣計算機)中普遍使用 TPM 的另一個原因是TPM 2.0解決方案的可用性,可解決嵌入式系統中的現代安全威脅。

TPM 2.0 安全功能

2009 年首次標準化的安全模塊已從最初的 TPM 1.2 版本演變為適應計算處理的最新進展。TPM 2.0 標準實現了多項新功能,包括算法可互換性,而不是依賴單一的散列算法 SHA-1,以及增強的簽名數據以允許對 PIN、生物識別和 GPS 數據的驗證支持。

接下來,密碼身份驗證的添加繞過了在需要較低保護級別的應用程序中實施身份驗證軟件,這種功能靈活性在資源受限的物聯網設計中大有幫助。密鑰管理也有所改進,因此可以將身份驗證密鑰委托給有限或有條件的使用。

這些安全功能對于現在面臨黑客攻擊蠻力的邊緣設備至關重要。例如,需要保護位于遠程位置的不受監控的設備免受未經授權的第三方安裝惡意軟件的影響。這可能會破壞或泄露數據,或者可以用來操縱系統。

以連接的監控系統為例,除了視頻和圖像,還有很多伴隨信息在沒有足夠加密的情況下可能被泄露或破壞。同樣,來自面部識別掃描儀的生物特征數據或與銷售??點 (PoS) 信息亭或銀行監控服務相關的財務數據可能會受到損害,從而導致對公共和私人組織的嚴厲處罰。

堅固邊緣的 TPM 2.0

上面的示例說明了 TPM 技術需要確保數據從連接的設備到邊緣到云的加密。在數據泄露和未經授權的系統訪問可能導致災難性后果的工業和關鍵任務基礎設施中,這一點更為重要。

從邊緣設備泄露或破壞的數據可能導致違反 GDPR、CCPA 和 HIPAA 等隱私控制,從而導致嚴重的經濟處罰、訴訟和損害公司聲譽。對于制造和關鍵基礎設施,STUXNET 蠕蟲演示了成功安裝惡意軟件可能對操作技術 (OT) 和網絡物理系統造成的物理損失。TPM 技術可以阻止能夠操縱機械、閥門和傳感器的幾行流氓代碼,這些代碼可能對人類造成傷害,以及對設備的廣泛損壞和災難性的環境破壞。

Premio 堅固耐用的邊緣計算機在主板上集成了 TPM 2.0 模塊,以采用關鍵的硬件安全加密。這種安全保護很容易在計算機的 BIOS 中啟用,并且可以打開以進行遠程邊緣部署。Premio 堅固的邊緣計算機提供的另一個顯著特點是可擴展的 GigE 網絡模塊,可提供多達 x18 以太網連接(x2 板載/x4 四端口模塊)。這些即插即用模塊基于兩個英特爾以太網控制器 i210 和 i350,這是一種來自英特爾的通用網絡控制器,并且還提供在遭受沖擊和振動的 m12 鎖定連接器應用中。這兩種以太網控制器都有助于促進緊湊型堅固邊緣計算機中多個標準 1000Base-T 接口(IEEE 802.3ab 標準)的基本構建塊。

這些可升級的網絡模塊支持 LAN 和以太網供電 (PoE) 設備,但 i350 芯片組版本專門支持安全檢查,顯示入站和出站流量的情況。PoE 連接允許戰略性地放置監控攝像頭、訪問控制系統和安全警報系統,而不受任何可用資源的限制,因為其電源和連接采用單電纜設計。

這種基于 TPM 的解決方案的另一個優點是,作為硬件安全錨,它探索了在操作系統 (OS) 級別構建的安全功能,以增強邊緣計算機的信任鏈。

TPM 的基礎安全性

最后,當嵌入式系統設計人員轉向操作系統層時,Microsoft Windows 10 IoT具有一整套安全功能,可以構建在支持安全的硬件和固件之上。Windows 10 IoT 通過在操作系統之上創建大量功能,在安全領域取得了重大進展,這些功能被納入 TPM 模塊。

這也顯示了邊緣計算機中內置的 TPM 如何提供服務于眾多關鍵功能的安全基礎。特別是對于經常部署在不定期監控的區域的堅固邊緣計算機,由于其遠程部署,它們很容易被篡改。TPM 提供的基礎安全性可確保這些堅固耐用的邊緣計算機以某種方式運行,或者根本不運行。

審核編輯:郭婷

-

嵌入式

+關注

關注

5086文章

19145瀏覽量

306102 -

以太網

+關注

關注

40文章

5440瀏覽量

171995 -

WINDOWS

+關注

關注

4文章

3551瀏覽量

88873

發布評論請先 登錄

相關推薦

德國建成歐洲首個量子計算機中心

計算機存儲系統的構成

初創公司SEA.AI利用NVIDIA邊緣AI和計算機視覺技術變革航海安全系統

計算機中總線的作用是什么

邊沿觸發器在計算機中的應用

三態緩沖器在計算機中的應用

DRAM在計算機中的應用

什么是工業計算機(IPC)?

工業計算機與普通計算機的區別

工業計算機是什么?如何在不同行業中使用?

TPM 2.0如何在堅固的邊緣計算機中實現基礎安全

TPM 2.0如何在堅固的邊緣計算機中實現基礎安全

評論