Linux 已經變成了如此龐大的代碼和補丁組合,以至于相對容易放入編寫良好的惡意軟件。

安全研究公司Intezer報告了Linux 機器中的一個主要攻擊向量,它允許不法分子控制機器和連接到它的網絡。之所以如此不尋常,是因為該發現是“在野外”。讓我解釋…

大多數像 Intezer 這樣的公司都采用一種可接受的勒索形式,他們故意尋找技術中的安全漏洞,將漏洞報告給生產有缺陷技術的公司,并提供有償修復。研究人員告訴潛在公司,如果他們不同意,那么他們將公布他們的發現。這就像同時進行銷售和營銷一樣。我總是被關于這些發現的新聞稿淹沒,并且只報道最令人震驚的。大多數時候,沒有人知道有問題的漏洞是否已被利用。這一次,不一樣了。

“在野外”意味著安全漏洞已經被利用,并且產品的用戶或生產者在事后可能無能為力。

我沒有確鑿的證據證明這一點,但我懷疑“野外”攻擊向量的數量高于未發現缺陷的數量。一條線索是,網絡安全公司對問題規模的描述有多么廣泛。有些人可以識別不到 50 種不同類型的攻擊,而另一些人則聲稱可以識別超過 500 種攻擊。另一個線索是,他們對所提供的保護有多大信心,具體取決于它們降低網絡速度的程度。例如,一家公司可能會將額定為 10 Gb/s 的網絡速度降低到 5 Gb/s,并將其防護等級定為 97%,但如果速度高于該速度,那么他們報告網絡安全性較低,即使測試表明他們正在阻止更多潛在的攻擊。換句話說,您的網絡越接近其額定速度,它就越不安全。

但我離題了。讓我們回到被 Intezer 稱為“HiddenWasp”的 Linux 缺陷。這是一個很好的名字。攻擊向量側重于已經受到攻擊的設備。一旦原始向量被中和,用戶就會得到一種錯誤的解決問題的成就感。那時可以激活 HiddenWasp 以控制設備及其所在的網絡。Intezer 新聞稿稱:“與常見的 Linux 惡意軟件不同,HiddenWasp 并不專注于加密挖掘或 DDoS 活動。它是一個純粹用于有針對性的遠程控制的木馬。”

受影響的機器不僅僅是純 Linux 系統。任何帶有 Linux 內核的操作系統都可能容易受到攻擊。要檢查您的系統是否被感染,請搜索“ld.so”文件。任何缺少字符串“ /etc /ld. 所以。preload”(為防止系統問題而添加的空格)可能意味著機器受到了損害。根據 Intezer 的說法,木馬植入程序將嘗試修補 ld.so 的實例,以從任意位置強制執行 LD_PRELOAD 機制。

有針對性的遠程控制正在成為物聯網世界中更流行的攻擊,尤其是在 Linux 系統上。如果您可以控制與有權訪問敏感信息的人關聯的設備,那么您可能會造成很大的損害。這就是為什么這種特殊的努力更有可能是一個民族國家的政府和工業間諜活動的產物。由于 Intezer 在香港 Thinkdream Technology Ltd. 托管的多個網站上發現了該代碼,我們或許可以推斷出誰是幕后黑手。(我快速瀏覽了一下,發現那里托管了許多 S&M ***,所以如果你被感染了,真丟臉。)

讓我們稍微關注一下為什么 Linux 機器會受到攻擊。Linux 以開源著稱,而“開源”據說更安全,因為您可以查看源代碼并找到惡意代碼。但安全處理器公司 Axiado Corporation 的首席技術官兼創始人 Axel Kloth 表示,Linux 的成功使其更容易受到攻擊。

“Linux 已經變成了如此龐大的代碼和補丁程序,以至于相對容易放入編寫良好的惡意軟件,”他說。“安全分析師可以直接觀察它多年,但永遠不會看到它。”

這就是人工智能現在和可預見的未來將在數字安全中發揮如此重要作用的地方。即使人工智能無法找到像 HiddenWasp 這樣的惡意軟件,它也可以釋放人類智能來尋找異常情況。最終,人工智能將標記可疑代碼并將其隔離以進行評估。Kloth 說,我們很快就會在市場上看到這種基于人工智能的技術,但距離全面上市還有幾年的時間。

-

Linux

+關注

關注

87文章

11322瀏覽量

209868 -

軟件

+關注

關注

69文章

4973瀏覽量

87734 -

代碼

+關注

關注

30文章

4803瀏覽量

68754 -

惡意軟件

+關注

關注

0文章

34瀏覽量

8977

發布評論請先 登錄

相關推薦

我國軟件開發者數量突破940萬

基于risc-v架構的芯片與linux系統兼容性討論

國聯易安:“三個絕招”,讓惡意代碼輔助檢測“穩準快全”

當尋呼機變“定時炸彈”:如何防范電子設備被惡意篡改

freebsd和linux哪個好用

Sentinel One數據:今年1-5月針對蘋果macOS系統的惡意軟件數量占比

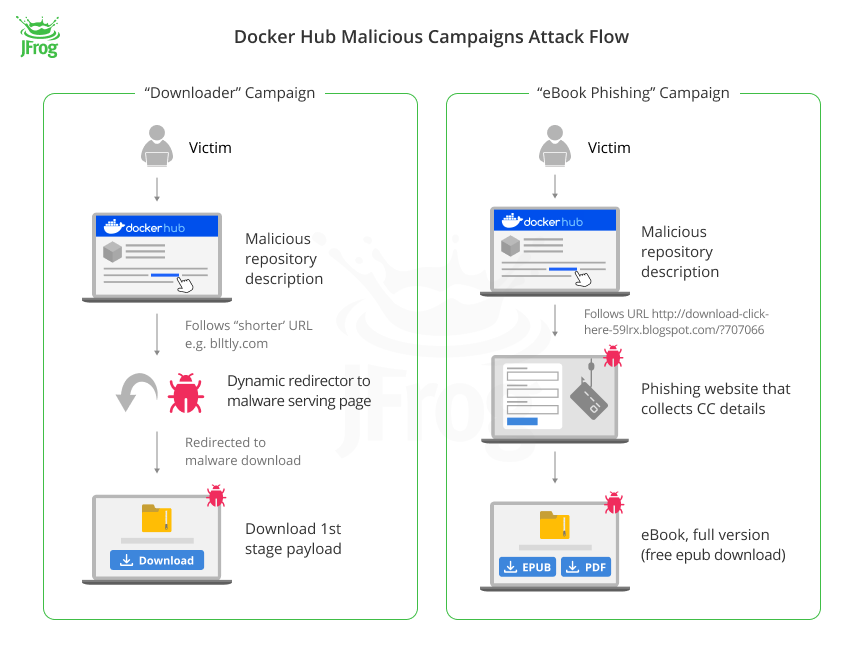

JFrog安全研究表明:Docker Hub遭受協同攻擊,植入數百萬惡意存儲庫

HiddenWasp 惡意軟件針對特定的Linux設備所有者

HiddenWasp 惡意軟件針對特定的Linux設備所有者

評論