0、引言:MCU的發(fā)展過(guò)程和固件加密重要性

隨著大規(guī)模集成電路的出現(xiàn)和發(fā)展,單片機(jī)(MCU)將原有計(jì)算機(jī)上的CPU、RAM、ROM、定時(shí)計(jì)數(shù)器和多種I/O接口集成到一個(gè)芯片,從而形成芯片級(jí)的計(jì)算機(jī)。這也是TI工程師的Gary Boone和Michael Cochran發(fā)明的全球第一顆微控制器(MCU)--TMS 1000系列(下圖)的雛形。之后,日本電子廠(chǎng)商開(kāi)始生產(chǎn)汽車(chē)用微控制器,包括用于車(chē)內(nèi)娛樂(lè)、自動(dòng)雨刷、電子鎖和儀表盤(pán)的4位MCU,以及用于發(fā)動(dòng)機(jī)控制的8位MCU。

圖1:TI的TMS 1000系列MCU

時(shí)至今日,單片機(jī)除了傳統(tǒng)的玩具市場(chǎng)、工業(yè)控制、汽車(chē)電子、白家電等,在物聯(lián)網(wǎng)以及智能化浪潮來(lái)臨以后,單片機(jī)更加成為產(chǎn)品設(shè)備的核心部件,一方面設(shè)備需要進(jìn)行實(shí)時(shí)性高效智能的信息,另一方面還要能與其他設(shè)備進(jìn)行信息互換,這些需求都需要由單片機(jī)來(lái)完成。而中國(guó)擁有最為廣泛的消費(fèi)群體和應(yīng)用場(chǎng)景,單片機(jī)在國(guó)內(nèi)的發(fā)展優(yōu)勢(shì)也更為明顯。從圖2所示,預(yù)計(jì)到2022年,中國(guó)MCU市場(chǎng)規(guī)模將突破300億元大關(guān),預(yù)計(jì)達(dá)到319億元!

圖2:中國(guó)MCU市場(chǎng)規(guī)模增長(zhǎng)與預(yù)測(cè)

可以說(shuō),單片機(jī)因應(yīng)用而生,除了芯片本身硬件性能,與應(yīng)用相關(guān)的程序固件越發(fā)顯得重要,固件安全的需求也就越來(lái)越受到關(guān)注!

1、單片機(jī)的信息安全

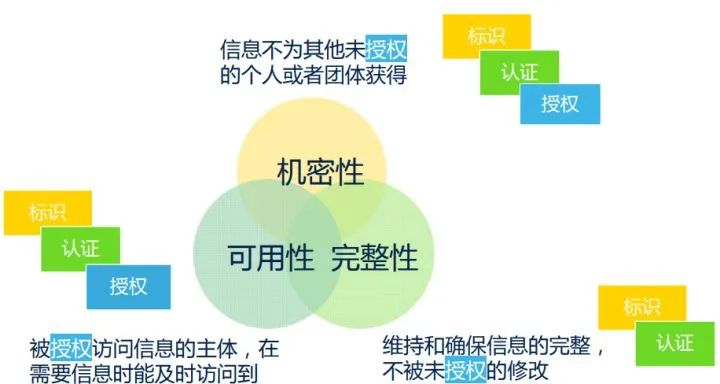

首先,廣義上的“安全”,也可視作為“信息安全”,它具有三個(gè)重要的特點(diǎn):

1)保密性:需要確保信息不為其它未授權(quán)的個(gè)人或團(tuán)體所獲得

2)完整性:維持和確保信息的完整,不被未授權(quán)的篡改

3)可行性:被授權(quán)訪(fǎng)問(wèn)信息的主體,在需要信息的時(shí)候能及時(shí)訪(fǎng)問(wèn)并獲取

保密性 Confidentiality,Integrity完整性 和 可行性 Availability,簡(jiǎn)稱(chēng):CIA

從以上特征描述,引申出處理信息安全的三種常用工具:標(biāo)識(shí)、認(rèn)證以及授權(quán),也簡(jiǎn)稱(chēng)為:IAA

1)標(biāo)識(shí):Identity

首先,信息訪(fǎng)問(wèn)者標(biāo)明主體身份,但是不確定該主體確實(shí)可訪(fǎng)問(wèn)該信息?所以,得驗(yàn)證其真假;

2)認(rèn)證:Authentication

身份認(rèn)證也就是核實(shí)主體聲稱(chēng)的內(nèi)容是否屬實(shí)?以便在主體身份核實(shí)后,進(jìn)行更細(xì)化的動(dòng)作

3)授權(quán):Authorization

作為更精細(xì)的信息處理,需要解決的問(wèn)題包括:確保哪些信息可被授權(quán)人查看?被查看的信息是否保持完整,未被未授權(quán)的修改?以及被授權(quán)人可以隨時(shí)方便的訪(fǎng)問(wèn)可查看的信息。

信息安全的三要素以及三種工具的相互關(guān)系,如圖3所示:

圖3:信息安全三要素與信息安全工具相互關(guān)系

2、單片機(jī)的攻擊風(fēng)險(xiǎn)

單片機(jī)一般都有內(nèi)部程序區(qū)和數(shù)據(jù)區(qū),供用戶(hù)存放程序和工作數(shù)據(jù)。為了防止未經(jīng)授訪(fǎng)問(wèn)或拷貝單片機(jī)的機(jī)內(nèi)程序,大部分單片機(jī)都帶有加密鎖定位或者加密字節(jié),以保護(hù)片內(nèi)程序。如果在編程時(shí)加密鎖定位被使能(鎖定),就無(wú)法用普通編程器直接讀取單片機(jī)內(nèi)的程序,這就叫單片機(jī)加密。

單片機(jī)攻擊者借助專(zhuān)用設(shè)備或者自制設(shè)備,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷,通過(guò)多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息,獲取單片機(jī)內(nèi)程序這就叫單片機(jī)解密。目前單片機(jī)常用解密方法主要包括:

1)軟件攻擊

該技術(shù)通常使用處理器通信接口并利用協(xié)議、加密算法或這些算法中的安全漏洞來(lái)進(jìn)行攻擊。軟件攻擊取得成功的一個(gè)典型事例是對(duì)早期ATMEL AT89C51系列單片機(jī)的攻擊。攻擊者利用了該系列單片機(jī)擦除操作時(shí)序設(shè)計(jì)上的漏洞,使用自編程序在擦除加密鎖定位后,停止下一步擦除片內(nèi)程序存儲(chǔ)器數(shù)據(jù)的操作,從而使加過(guò)密的單片機(jī)變成沒(méi)加密的單片機(jī),然后利用編程器讀出片內(nèi)程序。

2)電子探測(cè)攻擊

該技術(shù)通常以高時(shí)間分辨率來(lái)監(jiān)控處理器在正常操作時(shí)所有電源和接口連接的模擬特性,并通過(guò)監(jiān)控它的電磁輻射特性來(lái)實(shí)施攻擊。因?yàn)閱纹瑱C(jī)是一個(gè)活動(dòng)的電子器件,當(dāng)它執(zhí)行不同的指令時(shí),對(duì)應(yīng)的電源功率消耗也相應(yīng)變化。這樣通過(guò)使用特殊的電子測(cè)量?jī)x器和數(shù)學(xué)統(tǒng)計(jì)方法分析和檢測(cè)這些變化,即可獲取單片機(jī)中的特定關(guān)鍵信息。

3)過(guò)錯(cuò)產(chǎn)生技術(shù)

該技術(shù)使用異常工作條件來(lái)使處理器出錯(cuò),然后提供額外的訪(fǎng)問(wèn)來(lái)進(jìn)行攻擊。使用最廣泛的過(guò)錯(cuò)產(chǎn)生,攻擊手段包括電壓沖擊和時(shí)鐘沖擊。低電壓和高電壓攻擊可用來(lái)禁止保護(hù)電路工作或強(qiáng)制處理器執(zhí)行錯(cuò)誤操作。時(shí)鐘瞬態(tài)跳變也許會(huì)復(fù)位保護(hù)電路而不會(huì)破壞受保護(hù) 信息。電源和時(shí)鐘瞬態(tài)跳變可以在某些處理器中影響單條指令的解碼和執(zhí)行。

4)探針技術(shù)

該技術(shù)是直接暴露芯片內(nèi)部連線(xiàn),然后觀(guān)察、操控、干擾單片機(jī)以達(dá)到攻擊目的。

為了方便起見(jiàn),人們將以上四種攻擊技術(shù)分成兩類(lèi),一類(lèi)是侵入型攻擊(物理攻擊),這類(lèi)攻擊需要破壞封裝,然后借助半導(dǎo)體測(cè)試設(shè)備、顯微鏡和微定位器,在專(zhuān)門(mén)的實(shí)驗(yàn)室花上幾小時(shí)甚至幾周時(shí)間才能完成。所有的微探針技術(shù)都屬于侵入型攻擊。另外三種方法屬于非侵入型攻擊,被攻擊的單片機(jī)不會(huì)被物理?yè)p壞。

3、信息安全保障

3.1 ARM TrustZone

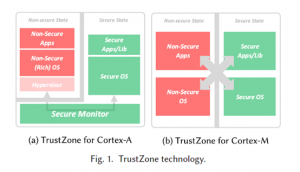

ARM TrustZone是基于硬件的安全功能,它通過(guò)對(duì)原有硬件架構(gòu)進(jìn)行修改,在處理器層次引入了兩個(gè)不同權(quán)限的保護(hù)域——安全世界和普通世界,任何時(shí)刻處理器僅在其中的一個(gè)環(huán)境內(nèi)運(yùn)行。同時(shí)這兩個(gè)世界完全是硬件隔離的,并具有不同的權(quán)限,正常世界中運(yùn)行的應(yīng)用程序或操作系統(tǒng)訪(fǎng)問(wèn)安全世界的資源受到嚴(yán)格的限制,反過(guò)來(lái)安全世界中運(yùn)行的程序可以正常訪(fǎng)問(wèn)正常世界中的資源。這種兩個(gè)世界之間的硬件隔離和不同權(quán)限等屬性為保護(hù)應(yīng)用程序的代碼和數(shù)據(jù)提供了有效的機(jī)制:通常正常世界用于運(yùn)行商品操作系統(tǒng)(例如Android、iOS等),該操作系統(tǒng)提供了正常執(zhí)行環(huán)境(Rich Execution Environment,REE);安全世界則始終使用安全的小內(nèi)核(TEE-kernel)提供可信執(zhí)行環(huán)境(Trusted Execution Environment,TEE),機(jī)密數(shù)據(jù)可以在TEE中被存儲(chǔ)和訪(fǎng)問(wèn)。這樣一來(lái)即使正常世界中的操作系統(tǒng)被破壞或入侵(例如iOS已被越獄或Android已被ROOT),黑客依舊無(wú)法獲取存儲(chǔ)在TEE中的機(jī)密數(shù)據(jù)。

圖4中(a)描述了Cortex-A上采用的TrustZone架構(gòu),該架構(gòu)中還引入了一種稱(chēng)為監(jiān)視模式的處理器模式,該模式負(fù)責(zé)在世界過(guò)渡時(shí)保留處理器狀態(tài),兩個(gè)世界可以通過(guò)稱(chēng)為安全監(jiān)視器調(diào)用(SMC)的特權(quán)指令進(jìn)入監(jiān)視模式并實(shí)現(xiàn)彼此切換。

圖4:Arm Trust Zone

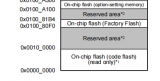

除了Cortex-A微架構(gòu)外,ARM發(fā)布的新一代Cortex-M微架構(gòu)同樣為T(mén)rustZone提供了硬件支持。與Cortex-A相同的是,Cortex-M依舊將處理器運(yùn)行狀態(tài)劃分為安全世界和正常世界,并阻止運(yùn)行于正常世界的軟件直接訪(fǎng)問(wèn)安全資源。不同的是,Cortex-M已針對(duì)更快的上下文切換和低功耗應(yīng)用進(jìn)行了優(yōu)化。具體來(lái)說(shuō),Cortex-M中世界之間的劃分是基于內(nèi)存映射的,并且轉(zhuǎn)換是在異常處理代碼中自動(dòng)發(fā)生的(如圖1(b)所示)。這意味著,當(dāng)從安全內(nèi)存運(yùn)行代碼時(shí),處理器狀態(tài)為安全,而當(dāng)從非安全內(nèi)存運(yùn)行代碼時(shí),處理器狀態(tài)為非安全。Cortex-M中的TrustZone技術(shù)排除了監(jiān)視模式,也不需要任何安全的監(jiān)視軟件,這大大減少了世界切換延遲,使得世界之間的轉(zhuǎn)換為更高效。為了在兩個(gè)世界之間架起橋梁,Cortex-M引入了三個(gè)新指令:secure gateway(SG),branch with exchange to non-secure state(BXNS)和branch with link and exchange to non-secure state(BLXNS)。 SG指令用于在安全入口點(diǎn)的第一條指令中從非安全狀態(tài)切換到安全狀態(tài)。安全軟件使用BXNS指令來(lái)返回到非安全程序;最后,安全軟件使用BLXNS指令來(lái)調(diào)用非安全功能。此外,Cortex-M中的狀態(tài)轉(zhuǎn)換也可以由異常和中斷觸發(fā)。

3.2 STM32 Trust Zone 架構(gòu)

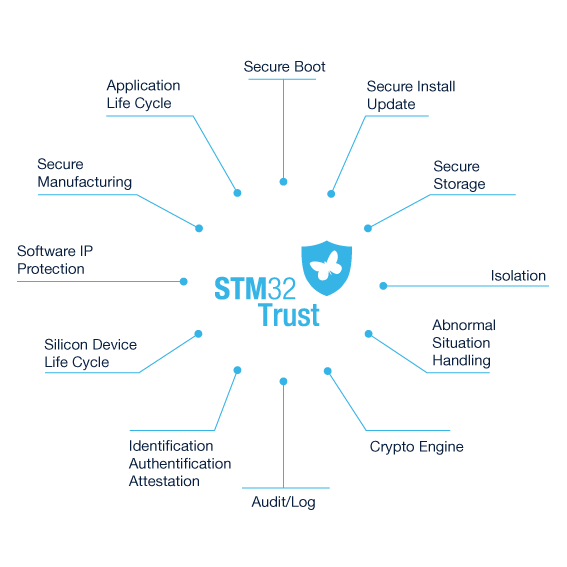

圖5:STM32 Trust架構(gòu)

針對(duì)以上解密方式,為了避免用戶(hù)損失,各家原廠(chǎng)都開(kāi)始從自身芯片做起,強(qiáng)化芯片安全等級(jí),比如STM32最早提出的 STM32 Trust解決方案,提供完整的代碼保護(hù)和執(zhí)行保護(hù)工具套件(如圖所示)。

STM32 Trust架構(gòu)帶來(lái)了12種安全功能和服務(wù),與資產(chǎn)保護(hù)用例保持一致并提供恰當(dāng)?shù)陌踩WC級(jí)別。

1)Secure Boot安全啟動(dòng)

能確保在設(shè)備內(nèi)部運(yùn)行的應(yīng)用程序的真實(shí)性和完整性的能力

2)Secure Install/Update安全安裝/更新

編程之前安裝固件或更新固件并進(jìn)行完整性和真實(shí)性的初步檢查

3)Secure Storage安全存儲(chǔ)

能夠安全地存儲(chǔ)數(shù)據(jù)或密鑰(并在外部不可見(jiàn)的情況下訪(fǎng)問(wèn)它們)

4)Isolation隔離

應(yīng)用程序中受信任和不受信任部分之間的隔離

5)Abnormal Situation Handling異常情況處理

能夠檢測(cè)異常情況(包括硬件和軟件)并做出適當(dāng)?shù)臎Q定,例如刪除機(jī)密數(shù)據(jù)

6)Crypto Engine加密引擎

能夠按照安全保證級(jí)別的建議處理密碼算法

7)Audit/Log審計(jì)/日志

跟蹤安全事件,保持不變

8)Identification / Authentication / Attestation識(shí)別/認(rèn)證/證明

從設(shè)備內(nèi)部或外部對(duì)設(shè)備和/或軟件包的唯一標(biāo)識(shí),以及檢測(cè)其真實(shí)性的能力

9)Silicon Device Lifecycle硅器件生命周期

控制狀態(tài)可通過(guò)受限路徑安全地保護(hù)硅設(shè)備資產(chǎn)

10)Software IP Protection軟件IP保護(hù)

能夠保護(hù)部分或整個(gè)軟件包免受外部或內(nèi)部讀取

11)Secure Manufacturing安全生產(chǎn)

具有不安全環(huán)境中的初始設(shè)備過(guò)度生產(chǎn)控制,潛在的安全個(gè)性化

12)Application Lifecycle應(yīng)用生命周期

定義不可更改的增量狀態(tài)以安全地保護(hù)應(yīng)用程序狀態(tài)和資產(chǎn)

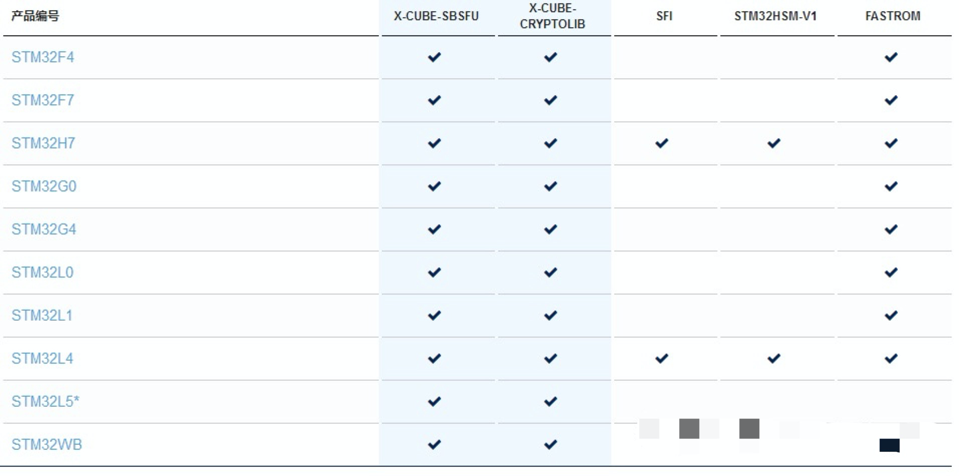

STM32單片機(jī)型號(hào)已嵌入了硬件安全保護(hù)功能,還額外實(shí)現(xiàn)了篡改檢測(cè)、防火墻代碼隔離機(jī)制和Arm Trust Zone覆蓋芯片類(lèi)型有限,且對(duì)應(yīng)芯片價(jià)格不同(如圖6所示)。

圖6:支持STM32 Trust功能芯片列表

3.3 GD32 Trust Zone 產(chǎn)品

GD32W515系列MCU持續(xù)采用最新的Arm? Cortex?-M33內(nèi)核,片上集成了2.4GHz單流IEEE802.11b/g/n MAC/Baseband/RF射頻模塊。Cortex?-M33內(nèi)核基于A(yíng)rmv8-M指令集架構(gòu),支持DSP指令擴(kuò)展和單精度浮點(diǎn)運(yùn)算(FPU),還集成了TrustZone硬件安全機(jī)制,支持獨(dú)立的存儲(chǔ)訪(fǎng)問(wèn)空間,提供了系統(tǒng)開(kāi)發(fā)所必需的安全性和靈活性。

得益于TrustZone硬件安全架構(gòu)提供的系統(tǒng)隔離特性,全新MCU能夠支持安全區(qū)域的安全啟動(dòng),并可在軟件層面提供安全存儲(chǔ)、初始化認(rèn)證以及安全日志等服務(wù),嚴(yán)格保護(hù)了機(jī)密代碼和數(shù)據(jù)、核心流程以及關(guān)鍵外圍設(shè)備。還支持Wi-Fi協(xié)議規(guī)定的全新安全特性,如WPA3以及管理幀保護(hù)功能,進(jìn)一步增強(qiáng)了終端設(shè)備通信過(guò)程的保密性和安全性。GD32W515系列MCU已經(jīng)正式通過(guò)Arm平臺(tái)安全架構(gòu)PSA Level 1、PSA Functional API認(rèn)證,以提供更高安全保障。還通過(guò)了Wi-Fi聯(lián)盟(WFA)授權(quán)的Wi-Fi認(rèn)證,以及RF FCC/CE合規(guī)認(rèn)證。與各廠(chǎng)商無(wú)線(xiàn)路由器(AP)具有極佳的相容性,可以快速建立連接并完成通信。

圖7:GD32W515系列

同時(shí),方案交付也會(huì)涉及多個(gè)環(huán)節(jié),包括代理商、方案公司、燒錄廠(chǎng)和加工廠(chǎng)等,現(xiàn)有單一調(diào)試或燒錄工具也無(wú)法滿(mǎn)足整個(gè)交付鏈條的安全管控。

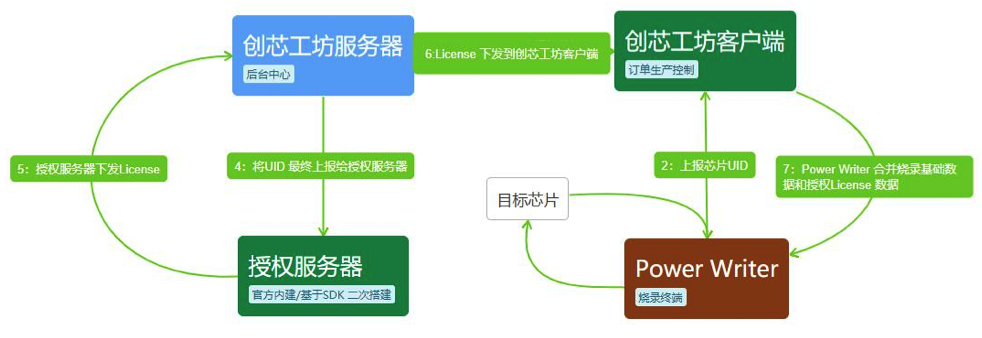

3.4程序固件云端交付

針對(duì)這一痛點(diǎn),創(chuàng)芯工坊(ICWORKSHOP.com)在2017年首次提出程序固件云端交付的概念,并于2018年實(shí)施上線(xiàn)。期望在程序開(kāi)發(fā)者/方案公司與終端用戶(hù)間,搭建一個(gè)可靠安全的交付平臺(tái),通過(guò)固件與燒錄次數(shù)綁定,從而保護(hù)開(kāi)發(fā)者知識(shí)產(chǎn)權(quán),使雙方受益。

自發(fā)布日至2020年底,已成功完成固件在線(xiàn)交付&云端燒錄近7,000萬(wàn)次。不僅為廣大單片機(jī)方案公司提供了更加安全、開(kāi)放和多元的交付模式,同時(shí)也適用于多種固件安全燒錄場(chǎng)景。

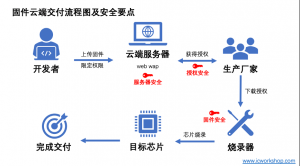

圖8:云端固件交付流程圖及安全要點(diǎn)

如圖8交付流程圖所示,整個(gè)交付鏈條,以授權(quán)訂單代替了以往的單個(gè)固件傳輸和交接,生產(chǎn)廠(chǎng)家或用戶(hù)接觸不到程序固件源碼,降低了固件被破解的風(fēng)險(xiǎn)。同時(shí)也適用于項(xiàng)目初期的程序調(diào)試,以往需要頻繁的將升級(jí)改動(dòng)過(guò)的程序燒入燒錄器中,再快遞給用戶(hù)確認(rèn),現(xiàn)在通過(guò)云端交付,用戶(hù)直接可以方便地下載更新固件,節(jié)省了溝通成本和物流成本,大大提升了效率。

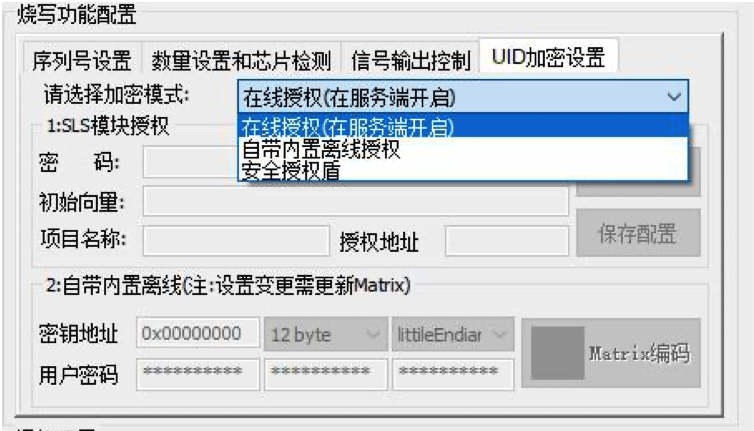

創(chuàng)芯工坊除了提供平臺(tái)端服務(wù),配合PowerWriter安全燒錄器提供的多種加密機(jī)制,在不提升芯片安全等級(jí)的情況下,同樣實(shí)現(xiàn)了“一芯一密”功能!同時(shí),配合PowerWriter燒錄器提供的離線(xiàn)(UID綁定)和ICWKEY授權(quán)密鑰,以及在線(xiàn)授權(quán)等多種加密方式(如圖9所示),大大提升了芯片破解的難度。

圖9:PowerWriter上位機(jī)加密模式選項(xiàng)

加密模式:

1)在線(xiàn)授權(quán)(在服務(wù)端開(kāi)啟)

在線(xiàn)授權(quán)方案功能由創(chuàng)芯工坊官方提供,此時(shí)的燒錄器內(nèi)部不存儲(chǔ)離線(xiàn)固件,而是將固件提交到創(chuàng)芯工坊的后臺(tái)管理控制臺(tái)以訂單形式發(fā)布,客戶(hù)再通過(guò)創(chuàng)芯工坊客戶(hù)端實(shí)現(xiàn)遠(yuǎn)程量產(chǎn)燒錄,燒錄芯片時(shí)需要全程聯(lián)網(wǎng),從授權(quán)服務(wù)器獲取授權(quán)數(shù)據(jù),在線(xiàn)授權(quán)方案同樣是基于CID的,整個(gè)授權(quán)的算法可由創(chuàng)芯工坊用戶(hù)自主設(shè)計(jì)。

2)自帶內(nèi)置離線(xiàn)授權(quán)

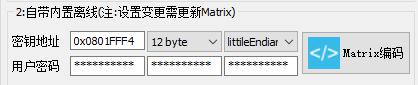

Power Writer內(nèi)置了基于隨機(jī)矩陣算法的UID離線(xiàn)授權(quán)方法,跟市面上固定授權(quán)方法不同的是Power Writer可以由開(kāi)發(fā)者自由編輯算法矩陣。Power Writer內(nèi)置解析算法,對(duì)矩陣進(jìn)行 解析生成正確的算法,內(nèi)置離線(xiàn)授權(quán)根據(jù)用戶(hù)選擇的芯片,參數(shù)設(shè)置自動(dòng)生成Demo代碼,極大地提高了了用戶(hù)的開(kāi)發(fā)效率。離線(xiàn)授權(quán)界面設(shè)置(如圖10所示)。

圖10:PowerWriter內(nèi)置離線(xiàn)授權(quán)設(shè)置界面

3)離線(xiàn)授權(quán)基礎(chǔ)設(shè)置包含:

密鑰地址:密鑰地址可以理解為存放授權(quán)信息的地址,它的默認(rèn)地址設(shè)定為芯片F(xiàn)lash容量-12的位置,上圖是STM32F071CB的默認(rèn)存儲(chǔ)地址。

用戶(hù)密碼長(zhǎng)度:填寫(xiě)用戶(hù)設(shè)定密碼長(zhǎng)度,默認(rèn)為12字節(jié),可選4字節(jié),8字節(jié)長(zhǎng)度

數(shù)據(jù)存儲(chǔ)模式:數(shù)據(jù)存儲(chǔ)模式分為小端模式和大端模式

用戶(hù)密碼(3組用戶(hù)密碼):根據(jù)設(shè)定可以設(shè)定最多三種用戶(hù)密碼

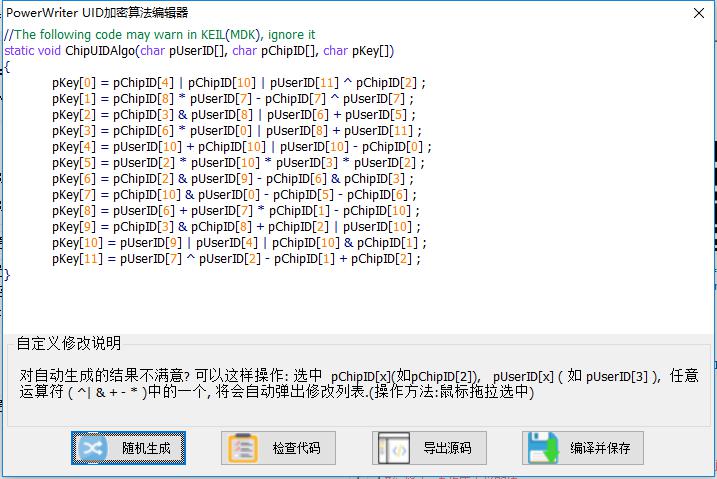

Matrix編碼:Matrix編碼定義了用戶(hù)可以編輯的離線(xiàn)授權(quán)的加密矩陣(如圖11所示)。

圖11:PowerWriter離線(xiàn)授權(quán)隨機(jī)矩陣

Power Writer提供了強(qiáng)大的隨機(jī)矩陣授權(quán)算法,用戶(hù)可以快速的隨機(jī)生成功能,生成獨(dú)一無(wú)二的隨機(jī)授權(quán)矩陣驗(yàn)證算法,同時(shí)可以對(duì)隨機(jī)算法矩陣的強(qiáng)度進(jìn)行優(yōu)化判斷,自動(dòng)導(dǎo)出Demo代碼。

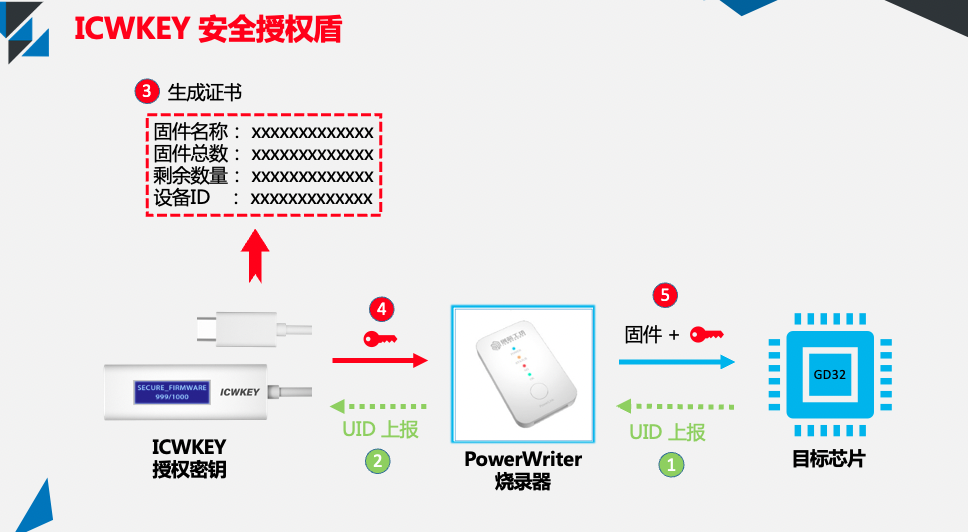

1)安全授權(quán)盾/授權(quán)密鑰

圖12: ICWKEY授權(quán)流程

如圖10所示,通過(guò)ICWKEY可以實(shí)現(xiàn)非對(duì)稱(chēng)ECDSA(ECC非對(duì)稱(chēng)加密算法)授權(quán),可以靈活將授權(quán)功能和PowerWriter進(jìn)行分離控制,并提供高強(qiáng)度的授權(quán)方法終極解決方案,針對(duì)高端產(chǎn)品,大批量產(chǎn)品授權(quán),實(shí)現(xiàn)靈活的授權(quán)控制方案。

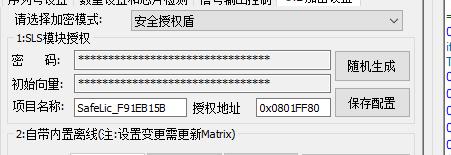

圖13:PowerWriter端ICWKEY通信配置

如圖13所示,通過(guò)PowerWriter上位機(jī)軟件可對(duì)ICWKEY進(jìn)行配置:

密碼:為了提供最高強(qiáng)度的通訊加密,PowerWriter與ICWKEY的通訊采用AES128 CBC模式加密,密碼配置在PowerWriter端隨機(jī)生成,當(dāng)密碼框無(wú)焦點(diǎn)時(shí)默認(rèn)不顯示密碼,密碼可以使用隨機(jī)生成功能進(jìn)行生成.不提供手動(dòng)填入。

初始向量:PowerWriter和ICWKEY的通訊除了通信密碼,同時(shí)提供一組初始向量,再通過(guò)創(chuàng)芯工坊的滾碼算法,實(shí)現(xiàn)高強(qiáng)度的加密。

項(xiàng)目名稱(chēng):此名稱(chēng)將和ICWKEY屏幕顯示項(xiàng)目名稱(chēng)保持一致,默認(rèn)格式為:SafeLic_XXXXXXXX,如用戶(hù)對(duì)默認(rèn)的顯示項(xiàng)目名稱(chēng)不滿(mǎn)意。可以手動(dòng)填寫(xiě),默認(rèn)最多為16個(gè)字節(jié)。

授權(quán)地址:填寫(xiě)ICWKEY在Flash中的授權(quán)地址,PowerWriter將根據(jù)用戶(hù)填寫(xiě)的此地址,寫(xiě)入授權(quán)信息到 目標(biāo)芯片的Flash地址中。此地址的默認(rèn)值為芯片F(xiàn)lash的末尾- 0x80的位置。在基于ICWKEY開(kāi)發(fā)完成項(xiàng)目后,基于MDK導(dǎo)出的Mapping信息找到授權(quán)的地址,在此處填寫(xiě)當(dāng)前正確的授權(quán)地址信息。

隨機(jī)生成:點(diǎn)擊此按鈕Power Writer將隨機(jī)生成 密碼、初始向量、項(xiàng)目代碼。

保存設(shè)置:當(dāng)用戶(hù)完成設(shè)置后,點(diǎn)擊保存,此時(shí)ICWKEY配置信息將會(huì)保存到緩沖區(qū)。

圖14:創(chuàng)芯工坊加密機(jī)制流程

同時(shí),考慮到程序固件所需要的保護(hù)級(jí)別不同,以及安全級(jí)別更高的物聯(lián)網(wǎng)設(shè)備應(yīng)用場(chǎng)景,如圖14所示,除了在本地實(shí)現(xiàn)了UID綁定固件的機(jī)制,創(chuàng)芯工坊也支持用戶(hù)通過(guò)創(chuàng)芯工坊服務(wù)器或自建服務(wù)器,自行實(shí)現(xiàn)授權(quán)算法,從而真正實(shí)現(xiàn)”一芯一機(jī)一密”!

4、總結(jié)

MCU的發(fā)展是硅基芯片和軟件的共同成果,缺一不可!

嵌入式開(kāi)發(fā)方案的交付,離不開(kāi)程序固件,而隨著互聯(lián)網(wǎng)的滲透以及物聯(lián)網(wǎng)的行業(yè)落地,在市場(chǎng)價(jià)格競(jìng)爭(zhēng)和交付效率壓力面前,半導(dǎo)體行業(yè)從業(yè)者(從芯片原廠(chǎng)、方案集成到渠道通路)都面臨巨大挑戰(zhàn)和改變:傳統(tǒng)的單兵出擊變?yōu)閰f(xié)同作戰(zhàn),傳統(tǒng)的PCB交付變?yōu)槌绦蜍浖跈?quán),傳統(tǒng)的芯片貿(mào)易變?yōu)榧煞桨敢蕴嵘郊又?。。。。所有的改變都需要基于“信任與安全”的前提,而這就是創(chuàng)芯工坊基于互聯(lián)網(wǎng)技術(shù),結(jié)合硬件產(chǎn)品,提供更為完善的本地化安全交付和安全燒錄方案的初衷!

歡迎探討!

審核編輯 黃昊宇

-

單片機(jī)

+關(guān)注

關(guān)注

6035文章

44553瀏覽量

634765 -

固件

+關(guān)注

關(guān)注

10文章

555瀏覽量

23016 -

加密

+關(guān)注

關(guān)注

0文章

304瀏覽量

23915 -

嵌入式開(kāi)發(fā)

+關(guān)注

關(guān)注

18文章

1028瀏覽量

47564 -

云端安全

+關(guān)注

關(guān)注

0文章

2瀏覽量

4803

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

單片機(jī)怎么寫(xiě)入程序

單片機(jī)有哪些中斷類(lèi)型

單片機(jī)的中斷機(jī)制

keil可以讀出單片機(jī)的程序嗎

單片機(jī)燒錄程序用什么軟件

單片機(jī)燒錄程序可以重新燒嗎

單片機(jī)燒錄程序的線(xiàn)比單片機(jī)上的少還能燒錄嗎

單片機(jī)燒錄程序的基本步驟是什么

一文讀懂什么單片機(jī):組成結(jié)構(gòu)與應(yīng)用

數(shù)字電路仿真軟件單片機(jī)怎么用

單片機(jī)中斷功能及其應(yīng)用

單片機(jī)通過(guò)USB升級(jí)固件的方法

單片機(jī)程序固件加密的另一種思路

單片機(jī)程序固件加密的另一種思路

評(píng)論