對于連接事物來說,互聯網是一個非常危險的地方。那些安全性不足的人是黑客獲得網絡訪問權限的主要目標。為了在物聯網(IoT)和工業控制系統應用中實現更強的安全性,Mocana最近推出了Mocana TPM 2.0(TrustPoint物聯網端點安全性),以提供最高水平的物聯網設備保證。

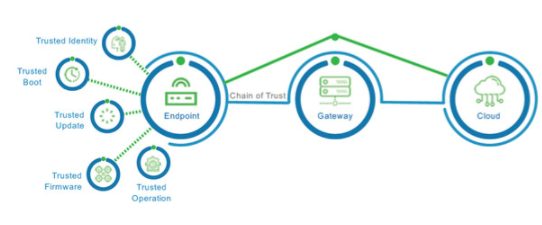

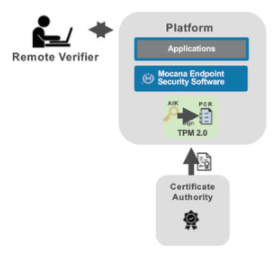

使用可信計算組(TCG)的可信平臺模塊(TPM)2.0標準,Mocana的客戶可以保護物聯網設備的存儲、通信、應用程序、更新和容器。(請參閱圖 1。通過支持 TPM 2.0,Mocana 獲得了基于硬件的安全性的所有好處,該安全性于 2009 年被國際標準化組織 (ISO) 和國際電工委員會 (IEC) 標準化為 ISO/IEC 11889。

圖 1.通過支持TPM 2.0,Mocana提供了一個物聯網安全系統,可以保護設備和網關,同時減少攻擊面。

TPM 是一個專用的微控制器,旨在通過集成的加密密鑰來保護硬件。Mocana安全軟件通過使用此加密技術來保護設備。Mocana 端點安全軟件對 TPM 2.0 的支持的主要功能包括:

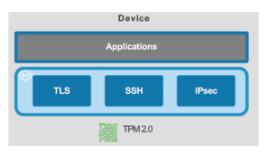

與 TPM 密鑰集成的莫卡納傳輸協議棧(傳輸層安全性 (TLS)、安全外殼 (SSH) 和互聯網協議安全 (IPsec/IKE))

在本機(裸機)平臺上運行的應用程序可以通過本地執行模式使用 TPM

在容器(例如 Docker、LXC)或虛擬機 (VM) 環境中運行的應用程序可以通過遠程執行模式訪問 TPM

支持認證可遷移密鑰 (CMK) 功能以遷移 TPM 密鑰

支持使用 TPM 引用進行平臺證明

支持硬件、固件甚至虛擬 TPM(符合 TCG 標準)

憑借其對 TPM 2.0 TCG 規范的全面支持,Mocana 軟件為應用程序開發人員提供了一組簡單的應用程序編程接口 (API),以利用 TPM 功能構建受信任的解決方案。這種方法的多供應商支持英飛凌、意法半導體和新唐科技的TCG兼容TPM。此外,視窗上的應用程序可以利用與位鎖定器共存的 TPM 2.0 功能。通過利用 TPM 2.0 中廣泛的密鑰生成和密鑰操作,該軟件支持存儲和認可層次結構以及 RSA 和橢圓曲線加密 (ECC) 密鑰。

具體安全示例

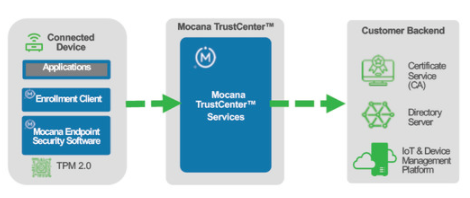

如圖 2 所示,從基于硬件或固件的 TPM 信任根派生的受信任設備標識為數字身份驗證提供了標識證明。此方法符合 NIST 800-63B AAL3(最高級別的身份驗證保證),并支持 CMS 證書管理 (CMC) 和安全傳輸注冊 (EST) 的機密擁有證明。它與 Mocana 信任中心服務集成,可基于多因素可信工件實現自動化安全設備注冊。

圖 2.安全性的系統方法從通過 TPM 2.0 進行標識校對開始。

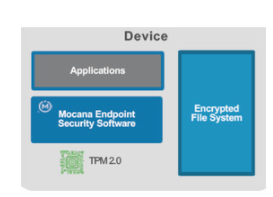

安全存儲是通過使用 TPM 2.0 密鑰包裝加密密鑰的加密文件或文件夾來保護數據來實現的。終結點軟件提供使用 TPM 上的平臺配置寄存器 (PCR) 將加密綁定到設備狀態的功能。(請參閱圖 3。

圖 3.對于安全存儲,TrustPoint 物聯網安全性支持使用經過認證的 TPM 密鑰對靜態數據進行加密。

莫卡納傳輸協議棧、TLS、SSH 和 IPsec/IKE 可與 TPM 2.0 集成,以實現安全密鑰存儲和受限訪問。對于安全傳輸,圖 4 顯示了使用受 TPM 保護的關聯私鑰保護的加密技術的應用程序使用情況。借助此軟件,支持 OpenSSL 的應用程序可以使用 TPM 2.0 集成的 OpenSSL 連接器無縫遷移到莫卡納堆棧,以實現安全通信。

圖 4.在聯網設備中實施安全傳輸,以實現受限訪問和安全通信。

對于遠程證明,安全軟件使遠程服務(驗證程序)能夠確定另一個系統上目標平臺完整性的信任級別。驗證程序根據 TPM 使用證書頒發機構 (CA) 認證的密鑰進行簽名,信任本地證明是準確的。(請參閱圖 5。感興趣的測量擴展到 TPM 中的平臺配置寄存器 (PCR)。使用受信任的 CA 頒發的證明標識密鑰 (AIK) 憑據來證明 TPM 引用。對使用 TPM 密鑰的支持還可確保在更新固件之前信任設備。

圖 5.Mocana端點安全軟件使用遠程證明確保容器化應用程序的可信度。

安全的東西

通過支持TPM 2.0,Mocana的端到端網絡安全系統提供開發,制造,運輸和設備激活安全性以及安全更新和管理,以確保設備在物聯網產品的整個生命周期內的可信度。這種安全級別符合網絡安全標準,因為它目前是滿足美國NIST AAL3要求的唯一解決方案。

審核編輯:郭婷

-

微控制器

+關注

關注

48文章

7551瀏覽量

151402 -

互聯網

+關注

關注

54文章

11153瀏覽量

103287

發布評論請先 登錄

相關推薦

簡單認識芯盾時代零信任業務安全平臺

電流保護的保護范圍受什么影響

SDV三大關鍵應用的安全考慮因素

Commvault分析正在改變網絡威脅局勢的六大趨勢

淺談PUF技術如何保護知識產權

如何保護SCADA免受網絡攻擊

以守為攻,零信任安全防護能力的新范式

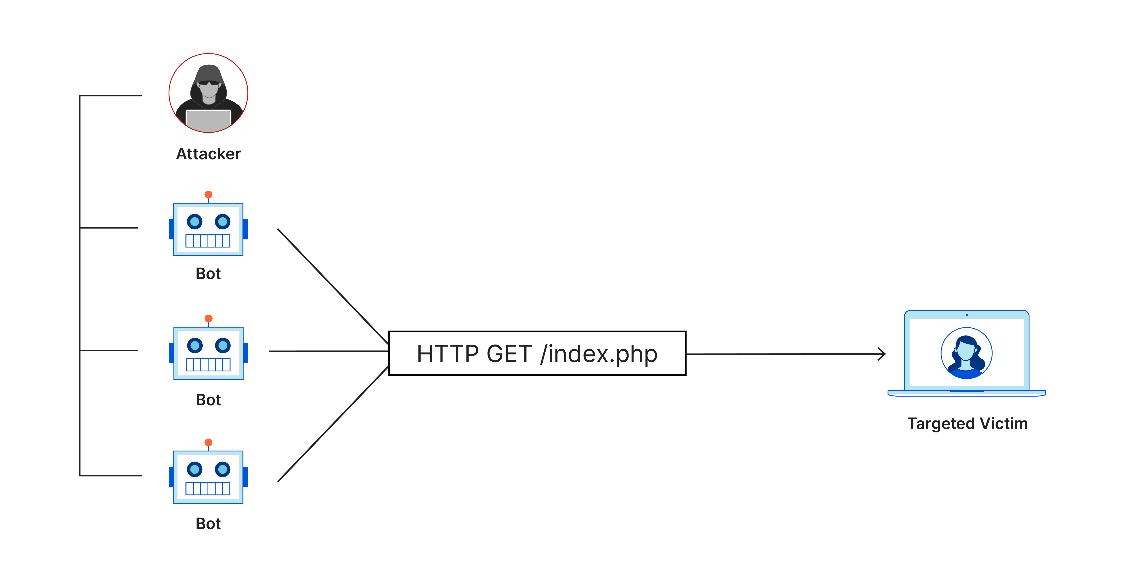

DDoS 攻擊解析和保護商業應用程序的防護技術

CSRF攻擊的基本原理 如何防御CSRF攻擊

編碼器:受干擾的方法及解決方案

使用受信任的解決方案保護攻擊面

使用受信任的解決方案保護攻擊面

評論