軍事人員和國家安全人員可能是當今公共服務中流動性最強的工人,他們依靠專業和安全的通信設備來完成他們在辦公室和現場的任務。

過去,這種安全通信設備(數字現場無線電、警察/消防無線電收發器等)來自高度專有的設計和采集周期,導致系統難以構建、獲取成本高、維護困難且無法升級。除了手機和筆記本電腦之外,它們又是人員攜帶的另一種設備。

今天,與美國政府先前推出的舉措同步,聯邦機構IT管理以及移動設備集成商和承包商正在拋棄專有遺留系統的世界,并尋找類似于Jack Bauer在福克斯電視“24”或“ObamaBerry”中使用的COTS移動解決方案。

以下各節探討了使用 COTS 硬件和軟件創建安全的移動通信設備。特別是,他們專注于移動安全威脅,列出安全移動設備的要求,并提出將標準商業智能手機設備硬件與開源軟件和移動虛擬化集成的架構選項。還引入了Android概念驗證。

對移動安全的威脅

隨著移動設備越來越類似于臺式機和數據中心計算機,它們遭受著困擾企業和政府IT的相同弊病:

漏洞:設備受到病毒、間諜軟件、特洛伊木馬和其他惡意軟件的攻擊。應用程序代碼庫和支持它們的中間件很大 - 數千萬行代碼 - 并且根據定義是不可信和不可認證的。

有缺陷的軟件:移動操作系統和在其上運行的軟件不可避免地存在錯誤,因此受到源源不斷的零日攻擊,這些攻擊是軟件開發人員未知的應用程序漏洞的利用。支持標準應用程序開發的開放操作系統(如 RimOS 和 WindowsPhone)和開源操作系統(如 Android 或 Linux)以及在其上運行的應用程序來自質量和敏感性差異很大的商業和社區開發——尤其是在安全性方面。

暴力攻擊:例如,在智能手機上運行的移動應用程序(包括通信客戶端)會受到每個進程和系統范圍的拒絕服務 (DoS) 攻擊。政府和其他公共實體特別關注的是將語音、文本消息和其他數據流暴露給竊聽或其他未經授權的第三方審查的漏洞利用。另一個擔憂是未經授權的各方能夠中斷關鍵任務通信并欺騙或偽造參與者身份和內容。

安全的移動通信設備

理想情況下,智能手機等安全移動通信設備將由商用手機和平板電腦構建,這些手機和平板電腦部署現成的軟件平臺和運行Android或Linux的應用程序。設備需要支持常規通信(語音、短信、社交網絡等)和“正常”對話的應用程序,但也要在類似配備的設備和/或基礎設施之間實現安全交換(加密語音和安全短信/視頻傳輸)。

最終,感興趣的方案歸結為簡單但難以滿足的需求標準。一個要求是安全通信,它指的是傳統應用,包括3G語音,VoIP,短消息和多媒體消息服務(SMS / MMS),視頻等,其中客戶端在安全上下文中運行,并提供加密數據流的選項。

還需要開放網絡。使用 COTS 硬件和軟件還意味著利用無處不在的 3G、WiFi 和其他公共網絡進行私密和安全的通信。雖然GPRS,CDMA,802.11等提供了自己的安全制度,但僅靠這些措施不足以支持安全和認證系統的需求 - 它們已被反復證明容易受到嗅探,欺騙和其他利用技術的攻擊。

對現成設備的要求也可能難以滿足。本文所述的安全通信愿景建立在COTS硬件之上,但不一定是通過傳統運營商和零售渠道采購的大眾市場手機。相反,安全通信設備代表OEM手機制造商與第三方集成商和/或政府承包商的合作。售后市場硬件加密設備的供應商也必須合作,例如提供獨立運行的SD卡和/或加密軟件或利用移動芯片組中現有功能的供應商。同時提出的要求是,這些技術的集成仍然為維護和升級提供了合理的選擇,避免了傳統定制硬件和軟件帶來的昂貴鎖定。

開放軟件也勢在必行。適合安全通信任務的智能手機和其他設備越來越多地運行開放和/或開源操作系統,如Android,Linux等。如前所述,安全通信移動設備開發人員最好不要替換這些軟件平臺,而是用安全和可認證的軟件來增強或封裝它們。

架構選項:考慮候選者

盡管本討論強調了保護移動通信的 COTS 方法,但它還必須通過考慮以下幾種候選架構來全面解決安全通信挑戰:

單點解決方案

雖然對移動安全的要求無處不在,并且是系統范圍的,但保護移動通信的方法傾向于軟件堆棧和通信流中范圍有限的單功能點解決方案。此類單點解決方案通常需要構建和部署安全和/或認證的應用程序和中間件、加密數據流和專用通信通道。

雖然限制工作范圍通常是一種良好的設計和工程實踐,但它不適用于現代移動/無線設備,這些設備更像臺式計算機而不是手持式收音機。遺憾的是,這些單點解決方案仍可能通過破解保存或正在運行的應用程序映像,或者通過使該應用程序缺乏計算資源 (DoS) 而在應用程序級別受到損害。

專用硬件

隔離軟件的最可靠和最安全的方法是在單獨的硬件上運行程序。一些移動芯片組確實具有獨特的配套處理器,可以加速圖形、視頻、音頻等功能,在某些情況下甚至加密。

但是,這些專用協處理器配置為從屬外設,不能提供足夠的上下文來運行整個通信堆棧以及語音和消息傳遞客戶端。從理論上講,更強大的資源可以集成到SD卡或其他售后接口上,但是如果不對COTS OS和程序堆棧進行大量修改,則缺乏通過其他不安全設備傳輸和接收安全數據流的方法。

多核架構

高端當前一代手機和下一代設計越來越多地采用具有兩個或更多ARM處理器內核的多核應用處理器。理論上,一個或多個內核可以專用于安全的移動通信,提供與開放操作系統和開放應用環境的強隔離。

在大多數情況下,集成商甚至OEM都很難釋放整個CPU內核用于安全的移動通信處理,至少不會降低整體設備性能。(在雙核 CPU 中,性能下降可能高達 50%。此外,即使專用 CPU 內核運行安全通信負載,共享物理內存仍可能受到運行開放應用程序操作系統的核心的攻擊。

虛擬化架構

構建安全移動平臺的全面而直接的方法需要引入移動虛擬化。這項技術與其數據中心表親一樣,運行在“裸機”芯片上以托管開放的應用程序操作系統和軟件堆棧,或者它可以具有一個或多個完全隔離的安全單元(虛擬機)來在其自己的獨立上下文中托管安全軟件。它還可能具有其他單元(根據需要)來托管有選擇的共享資源,例如設備驅動程序。

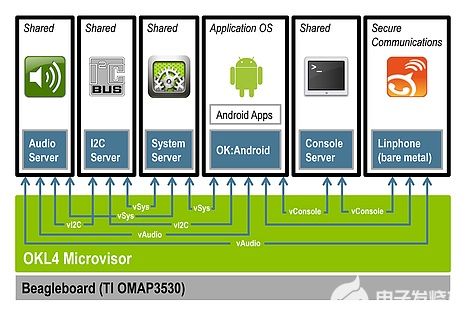

圖1:帶微管理程序的安全移動通信概念架構

虛擬化架構的好處很多:

一個非常小的可信計算基礎(只是底層的微管理程序),以簡化認證并限制漏洞利用的機會

將現有的現成開放操作系統和軟件堆棧部署在自己的隔離單元中

集成商可以靈活地實例化新單元,以滿足安全制度的特定需求和支持該體系的技術

基于功能的安全性,提供完全靈活的動態保護管理

通過隔離和使用受限的單元間通信 API 來防御單元之間的惡意軟件和安全性 – 可見的開放操作系統可能會被感染并失敗,而不會影響其他單元中的安全通信軟件

快速進程間通信 (IPC) 機制可實現高性能

通過監控、優先級排序和單元之間的負載平衡來抵抗 DoS 攻擊

BeagleBoard 上的 Android 概念驗證

圖 1 中描述的移動虛擬化平臺和安全架構建立在 Open Kernel Labs 去年宣布的概念驗證之上。用于安全語音通信的OK:Android設計基于Digi-Key的社區驅動型BeagleBoard,該BeagleBoard運行德州儀器OMAP3530片上系統。

安全語音設計使用 OKL4 在多個移動虛擬機管理程序(或“微監控程序”)分區之間分配電話資源,包括一個用于 OK:Android,一個用于安全通信,一個用于共享服務器隔間。后者包括用于音頻的共享服務器單元、各種外圍設備、時鐘和電源管理等系統功能以及用于調試的控制臺。OKL4 還可以在其他情況下促進安全的視頻和短信傳輸。

從概念驗證到部署

以前,保護政府應用程序、語音和 SMS 需要昂貴的定制硬件和專有軟件堆棧。這導致了一次性的手機和收音機,使政府工作人員背負著另一臺設備,將他們的雇主鎖定在單一供應商上,并為IT支持人員提供了難以維護和無法升級的平臺。如今,幾家主要的政府集成商及其合作伙伴正在通過構建移動虛擬化和現成的移動硬件和軟件來開發和部署現實世界的安全移動設備。

審核編輯:郭婷

-

收發器

+關注

關注

10文章

3454瀏覽量

106173 -

Linux

+關注

關注

87文章

11342瀏覽量

210139 -

無線電

+關注

關注

60文章

2148瀏覽量

116719

發布評論請先 登錄

相關推薦

邊緣計算架構設計最佳實踐

【「嵌入式Hypervisor:架構、原理與應用」閱讀體驗】+第三四章閱讀報告

【「嵌入式Hypervisor:架構、原理與應用」閱讀體驗】+第一二章讀后感

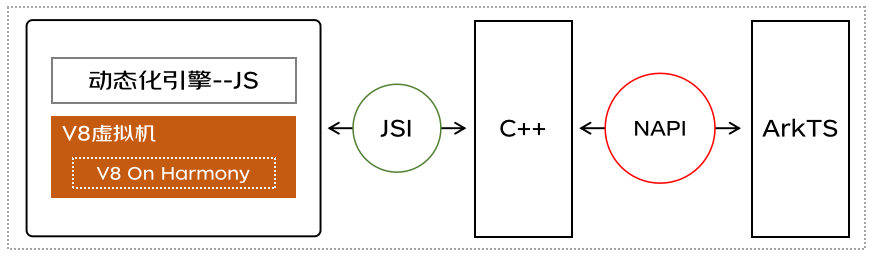

鴻蒙跨端實踐-JS虛擬機架構實現

虛擬現實技術在軍事上的應用有哪些

工廠自動化控制的典型實現方式

FPGA設計中,對SPI進行參數化結構設計

FPGA設計中,對SPI進行參數化結構設計

【RISC-V開放架構設計之道|閱讀體驗】+ 閱讀深體驗

華為企業架構設計方法及實例

利用移動虛擬化進行架構設計實現安全的軍事通信

利用移動虛擬化進行架構設計實現安全的軍事通信

評論