wBMS技術的全部優勢只有在從過程到產品都能確保系統安全性的情況下才能實現。

在與電動汽車(EV)OEM廠商就無線電池管理系統(wBMS)的技術和商業優勢進行的早期對話中發現的挑戰似乎令人生畏,但回報太有希望了,不容忽視。無線連接相對于有線/有線架構的許多固有優勢已經在無數商業應用中得到證明,BMS是另一個明確的線切割候選者。

更輕量、模塊化和緊湊的電動汽車電池組的前景——最終從繁瑣的通信線束中解放出來——已經得到了廣泛的接受。通過消除高達 90% 的電池組布線和 15% 的電池組體積,可以顯著簡化整車的設計和占地面積,以及物料清單 (BOM) 成本、開發復雜性和相關手動安裝/維護勞動力。

更重要的是,單個無線電池設計可以很容易地擴展到OEM的整個電動汽車車隊,從而排除了為每個品牌和型號進行廣泛而昂貴的包裝線束重新設計。借助wBMS,OEM可以自由修改其車架設計,而不必擔心必須在電池組內重新布線大量的BMS布線。

從長遠來看,持續減少車輛重量和電池組尺寸對于未來幾年延長電動汽車的行駛里程至關重要。因此,wBMS技術將在幫助OEM提高其續航能力方面發揮重要作用,從而幫助克服消費者長期揮之不去的電動汽車里程焦慮。

這不僅有望刺激電動汽車市場的整體采用率,而且還使原始設備制造商有機會憑借其行駛里程優勢躍升為電動汽車市場的領導地位。這仍將是未來電動汽車原始設備制造商之間的主要差異化因素。有關優勢和市場分析的更多詳細信息,請參閱“電動汽車無線電池管理革命已經開始,投資回報潛力巨大”。

新的安全標準

要實現wBMS提供的承諾,需要克服許多挑戰。wBMS中使用的無線通信需要在汽車行駛時具有足夠的抗干擾能力,并且系統必須在所有條件下都是安全的。但是,僅靠穩健和安全的設計可能不足以抵御堅定的攻擊者 - 這就是系統安全性發揮作用的地方。

干擾源根據汽車行駛的位置(例如,城市與農村地區)以及是否有人在車內使用在同一頻段內運行的其他無線設備而變化。電池組內的反射也會降低性能,具體取決于用于容納電池單元的電池組的材料。wBMS信號很有可能波動,從而在自然條件下中斷通信,更不用說面對惡意行為者了。

如果wBMS通信以某種方式中斷,汽車可以恢復到性能降低的“安全模式”,以允許駕駛員采取行動,或者在完全失去wBMS通信的情況下安全停止。這可以通過適當的安全設計來實現,該設計考慮了系統中所有可能的故障模式,并實施了解決組件隨機故障的端到端安全機制。

但安全設計沒有考慮惡意行為者可能利用系統為自己謀利的可能性,其中可能包括遠程控制汽車。在 2016 年黑帽會議期間,研究人員在移動車輛上使用通過車輛網關進行遠程訪問,證明了這種可能性。因此,無線魯棒性和故障安全設計是不夠的;他們需要有安全保障。黑帽演示是一個寶貴的教訓,表明未來的汽車無線系統需要以這樣的方式設計,即它們不能被用作另一個遠程入口點。相比之下,傳統的有線電池組不提供遠程訪問,因此要訪問電池數據,黑客需要物理訪問車輛中的高壓環境。

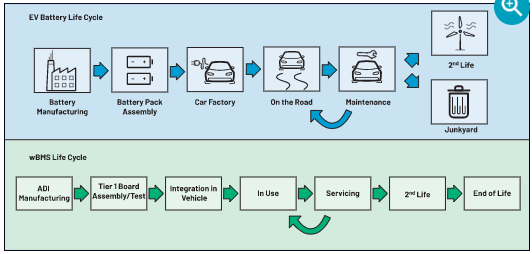

在整個電動汽車電池壽命周期中可能會出現額外的安全挑戰,如圖 2 所示。在ADI公司(ADI),我們的wBMS設計方法側重于了解電動汽車電池從誕生到出廠、部署和維護,最后到下一次壽命或報廢的不同階段。這些用例定義了wBMS必須支持的各種功能。例如,防止未經授權的遠程訪問是電動汽車部署期間的一個考慮因素,但在制造過程中需要更靈活的訪問。另一個例子是可維護性,其中維修權法律要求車主解決源于電池或相關wBMS的問題。這意味著必須支持在wBMS中更新軟件的合法方式,并且更新機制不應在車輛離開服務中心時損害其安全性。

此外,當電動汽車電池不再符合電動汽車性能標準時,有時會重新部署到能源部門。這需要將電動汽車電池的所有權從第一次生命轉移到下一次生命。由于電池是沒有內置智能的設備,因此隨附的wBMS需要執行最適合電動汽車電池壽命的適當安全策略。在過渡到第二人生之前,需要安全地擦除第一人生的秘密。

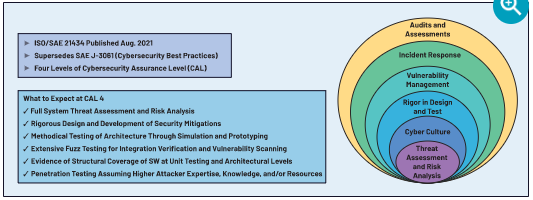

ADI預見到了這些問題,并根據我們自己的核心設計原則解決了這些問題,這些原則對維護和增強從流程到產品的安全集成給予了高度重視和詳盡的審查。同時,ISO/SAE 214342過去三年一直在開發的“道路車輛:網絡安全工程”標準于 2021 年 8 月正式發布。它定義了一個類似的詳盡的端到端流程框架,具有四個級別的網絡安全保證。汽車 OEM 和供應商的評級范圍為 1 到 4,其中 4 表示最高一致性級別(見圖 3)。

圖2.電動汽車電池生命周期及其相關的 wBMS 生命周期。

圖3.ISO/SAE 21434 框架和 CAL 4 期望。

ADI的wBMS方法與ISO/SAE 21434相呼應,可實現汽車行業安全產品開發所需的最高水平檢查和嚴格性。為此,ADI與知名值得信賴的認證實驗室TüV-Nord合作,評估我們的內部開發政策和流程。這導致我們的政策和流程經過審查,以完全符合新標準ISO 21434。

從設備到網絡的嚴格審查

遵循我們在wBMS產品設計中的系統流程,進行了威脅評估和風險分析(TARA),以根據客戶打算如何使用產品來繪制威脅態勢。通過了解系統的功能以及在其生命周期內使用的各種方式,我們可以確定哪些關鍵資產需要保護以及哪些潛在威脅。

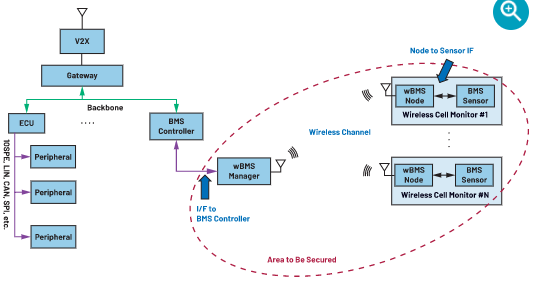

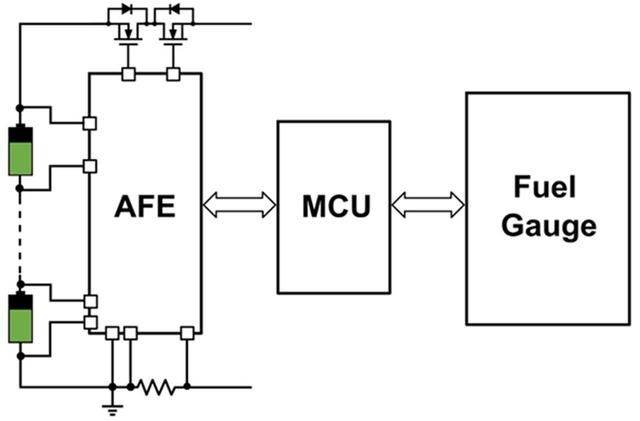

TARA 技術有多種選擇,包括著名的 Microsoft STRIDE 方法,該方法試圖通過考慮單詞 STRIDE 縮寫的六種威脅來對威脅進行建模:Spoofing、Tampering、Repudiation、Ininformation disclosure 、Denial of Service和 E提升特權。然后,我們可以將其應用于構成wBMS系統的組件的不同接口,如圖5所示。這些接口是數據和控制流路徑上的自然停止,潛在攻擊者可能會未經授權訪問系統資產。在這里,通過扮演攻擊者并問自己每個威脅在每個接口上的適用性以及原因,我們可以繪制出可能的攻擊路徑,并確定威脅發生的可能性以及如果成功的后果可能有多嚴重。然后,我們在不同的生命周期階段重復這一思維過程,因為威脅的可能性和影響可能會因產品所處的環境而異(例如,倉庫與部署)。這些信息將指出需要采取某些對策。

以部署期間無線小區監視器和wBMS管理器之間的無線通道為例,如圖5所示。如果資產是來自無線蜂窩監視器的數據,并且擔心數據值泄漏給竊聽者,那么我們可能希望在數據通過無線通道時對其進行加密。如果我們擔心數據在通過通道時被篡改,那么我們可能希望使用數據完整性機制(例如消息完整性代碼)來保護數據。如果擔心的是確定數據來自何處,那么我們將需要一種方法來向wBMS管理器驗證無線蜂窩監視器。

通過本練習,我們可以確定wBMS系統的關鍵安全目標,如圖6所示。這些目標將需要一些機制來實施。

人們經常問“我們在選擇實現特定安全目標的機制方面走多遠?如果添加更多的對策,幾乎肯定會改善產品的整體安全狀況,但成本很高,并可能給使用該產品的最終消費者增加不必要的不便。一種常見的策略是緩解最容易部署的最可能的威脅。傾向于針對更高價值資產的更復雜的攻擊可能需要更強大的安全對策,但這些措施極不可能發生,因此如果實施,回報率較低。

圖5.wBMS 的威脅面注意事項。

例如,在wBMS中,在車輛行駛時對IC組件進行物理篡改以訪問電池數據測量值的可能性極小,因為需要訓練有素的機械師,具有深厚的電動汽車電池知識,以便在汽車行駛時對汽車部件進行體操。如果存在,現實生活中的攻擊者可能會嘗試更簡單的路徑。對網絡系統的常見攻擊類型是拒絕服務 (DoS) 攻擊,即剝奪用戶的產品效用。您可以創建一個便攜式無線干擾器來嘗試干擾wBMS功能(硬),但您也可以讓空氣從輪胎中排出(容易)。

將風險與一組適當的緩解措施進行協調的步驟稱為風險分析。通過權衡引入適當對策前后相關威脅的影響和可能性,我們可以確定殘余風險是否已被合理地最小化。最終結果是,安全功能僅在需要且成本水平客戶可接受的情況下被合并。

wBMS的TARA指出了wBMS安全的兩個重要方面:設備級安全和無線網絡安全。

任何安全系統的第一條規則都是“保密你的密鑰!這意味著無論是在設備上還是在我們的全球制造業務中。ADI的wBMS器件安全性考慮了IC上的硬件、IC和低級軟件,并確保系統能夠安全地從不可變存儲器啟動到可信平臺,以便代碼運行。所有軟件代碼在執行之前都經過身份驗證,任何現場軟件更新都需要預安裝憑據的授權。在車輛中部署系統后,禁止回滾到軟件的先前(可能易受攻擊)版本。此外,一旦系統部署,調試端口就會被鎖定,從而消除了未經授權的后門訪問系統的可能性。

網絡安全旨在保護wBMS單元監控節點與電池組外殼內網絡管理器之間的無線通信。安全性從網絡加入開始,其中檢查所有參與節點的成員資格。這可以防止隨機節點加入網絡,即使它們碰巧在物理上靠近。在應用層向網絡管理器相互驗證節點將進一步保護無線通信通道,使中間人攻擊者無法偽裝成管理器的合法節點,反之亦然。此外,為了確保只有預期的接收者才能訪問數據,基于AES的加密用于對數據進行加密加擾,防止信息泄露給任何潛在的竊聽者。

保護密鑰

與所有安全系統一樣,安全的核心是一組加密算法和密鑰。ADI公司的wBMS遵循NIST批準的準則,這意味著選擇符合最低安全強度128位的算法和密鑰大小,適用于靜態數據保護(例如AES-128、SHA-256、EC-256),并使用IEEE 802.15.4等經過良好測試的無線通信標準中的算法。

器件安全中使用的密鑰通常在ADI的制造過程中安裝,永遠不會離開IC器件。這些密鑰用于確保系統安全,反過來又受到IC設備的物理保護,無論是在使用中還是在靜止時,防止未經授權的訪問。然后,分層密鑰框架通過將所有應用程序級密鑰作為加密 blob 保存在非易失性內存中來保護它們,包括網絡安全中使用的密鑰。

為了便于網絡中節點的相互認證,ADI公司的wBMS在制造過程中為每個wBMS節點配置了唯一的公鑰-私鑰對和簽名公鑰證書。簽名證書允許節點驗證它是否正在與另一個合法的ADI節點和有效的網絡成員通信,而節點在密鑰協議方案中使用唯一的公鑰-私鑰對與另一個節點或BMS控制器建立安全通信通道。這種方法的一個好處是更容易安裝wBMS,而無需安全的安裝環境,因為節點被編程為在部署后自動處理網絡安全。

相比之下,過去使用預共享密鑰建立安全通道的方案通常需要安全的安裝環境和安裝程序來手動編程通信端點的密鑰值。為了簡化和降低處理密鑰分發問題的成本,為網絡中的所有節點分配默認的通用網絡密鑰通常是許多人采取的捷徑。這往往導致在發生中斷、中斷的災難時吸取慘痛的教訓。

隨著OEM生產規模的擴大,我們能夠利用跨不同EV平臺的不同數量的無線節點的相同wBMS,并安裝在必須安全的不同制造或服務站點,我們傾向于使用分布式密鑰方法,以簡化整體密鑰管理的復雜性。

結論

wBMS技術的全部優勢只有在確保從設備到網絡以及電動汽車電池的整個生命周期內的安全性時才能實現。從這個角度來看,安全性需要系統級設計理念,包括流程和產品。

ADI在ISO/SAE 21434標準草案期間預測了其解決的核心網絡安全問題,并將其納入我們自己的wBMS設計和開發理念。我們很自豪能成為首批在我們的政策和流程上實現 ISO/SAE 21434 合規性的技術供應商之一,目前正在接受 wBMS 技術的最高網絡安全保證級別的認證。

審核編輯:郭婷

-

電動汽車

+關注

關注

156文章

12107瀏覽量

231423 -

電池管理

+關注

關注

27文章

553瀏覽量

42980 -

無線電

+關注

關注

60文章

2144瀏覽量

116539

發布評論請先 登錄

相關推薦

淺談電池管理系統bms

固態電池的安全性分析

電池模組的熱管理系統是如何設計的,有哪些高效的熱管理方案?

R&S基于Analog Devices的技術打造無線電池管理系統生產測試解決方案

在無線電池管理系統新時代,安全性成為焦點

在無線電池管理系統新時代,安全性成為焦點

評論