0x00 事件應急響應的流程分析

事件整個類型大致歸類于:

事件表現-信息收集-確認攻擊類型-事件追查-修復

1)事件的表現:

網站類型:被篡改,信息丟失,亂碼等

文件類型:被篡改,丟失,泄露等

系統類型:系統卡頓,CPU爆滿,服務宕機等

流量類型:大量異常數據包,外部連接,網絡網速卡頓等

第三方類型:服務異常,運行異常等

2)事件信息收集:windows-linux-MAC

對外服務情況

開放端口情況

系統版本

網絡環境

漏洞情況

軟件相關平臺信息

口令整理收集

具備的防護情況

3)事件攻擊類型:

(1)WEB:漏洞攻擊,綜合類型攻擊,流量攻擊…。.

(2)第三方:數據庫,遠程軟件,服務平臺…。.

(3)操縱系統:權限提權,內網滲透,遠程漏洞……。.

4)事件追查:

根據事件的表現選擇最佳方法追查與排查

1.日志分析

2.后門分析

3.流量分析

4.腳本軟件分析

5.模擬滲透方法分析……

5)修復:

0x01 簡單的應急事件分析思路:

案例1:客戶反應自己的網站首頁被篡改,請求幫助

分析思路:攻擊面可能涉及到網站或者服務器權限,攻擊意圖篡改主頁

1.分析網站日志信息時間,將時間分段,判斷出準備入侵時間段與入侵時間

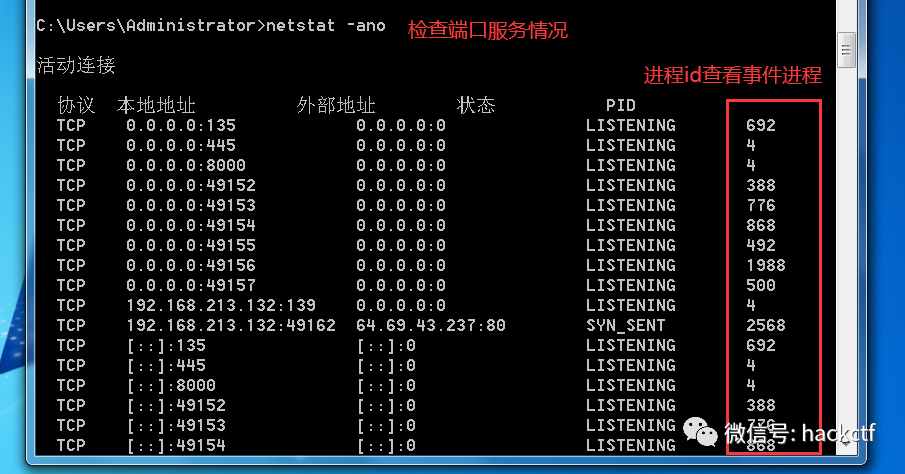

2.查看服務器開啟的端口信息,查看端口與對應的進程id #netstat -an

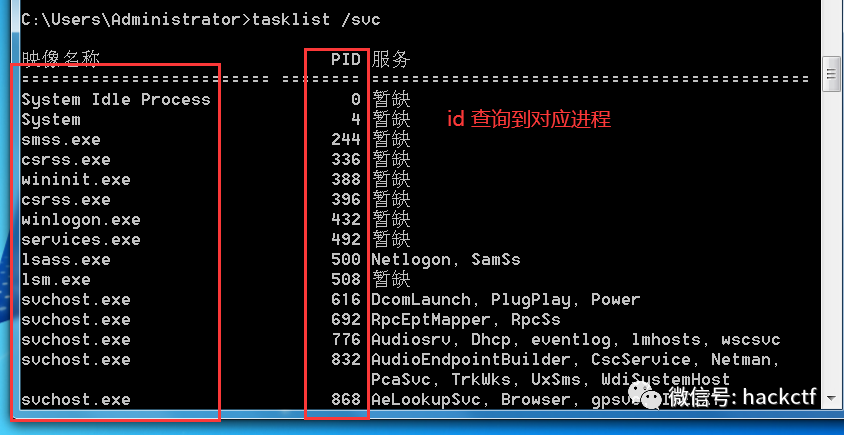

3.查看進程id對應的具體進程是什么 #tasklist /svc

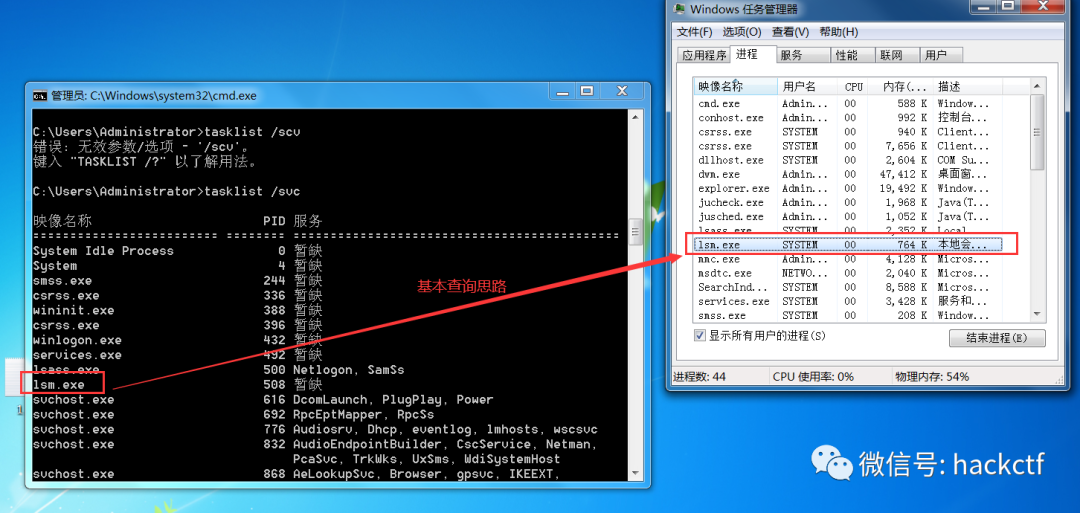

4.進程管理器查看進程文件所在位置進行刪除或者修補

5.網站的日志記錄查看攻擊者IP等更更多信息

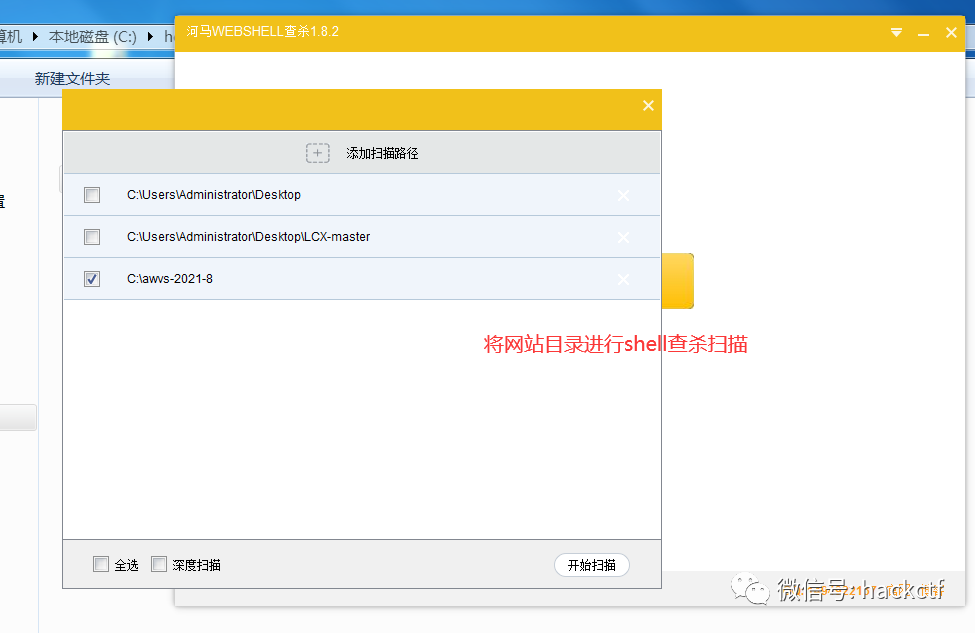

6.使用工具:河馬查殺:掃描網站目錄是否存在可疑文件,再去日志對應的文件信息查看,可能獲取到攻擊者IP

步驟分析:

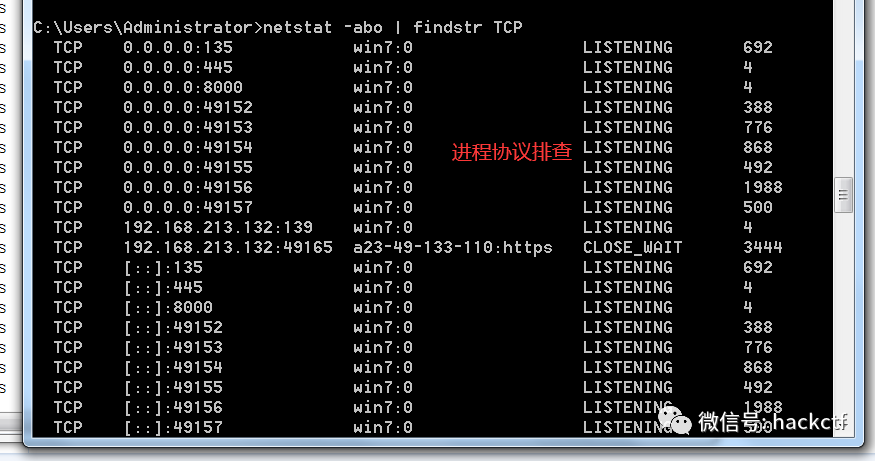

查看端口服務情況,是否有可以的端口服務開啟—netstat -ano

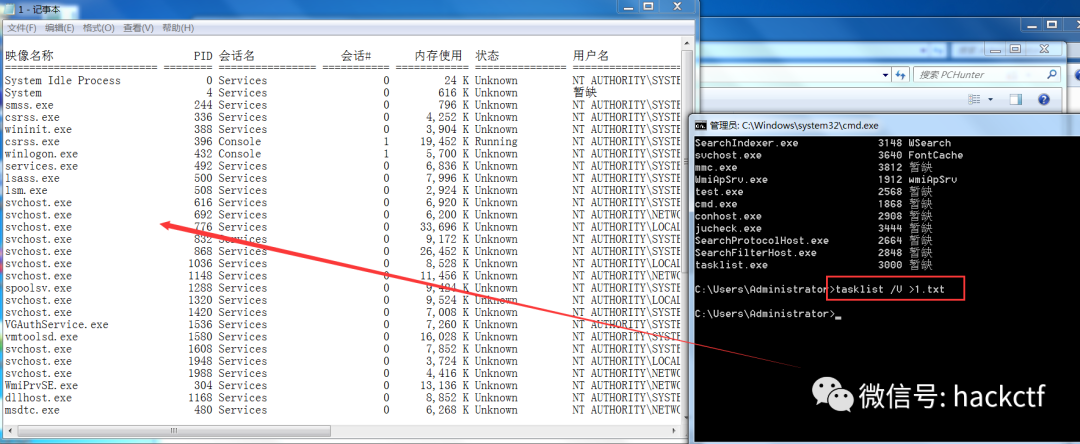

查看進程id對應的進程名:tasklist /svc

進程管理查看你對應進程文件詳細信息以及位置:

河馬shell查殺工具檢測:將網站目錄全面掃描,配合上述分析事件

河馬shell查殺學習地址:https://www.shellpub.com/

十款查殺shell工具學習:https://www.cnblogs.com/xiaozi/p/12679777.html

分析后對造成的入侵進行查殺封禁等操作,記錄事件。 **案例2:客戶反應服務器卡頓,請求幫助

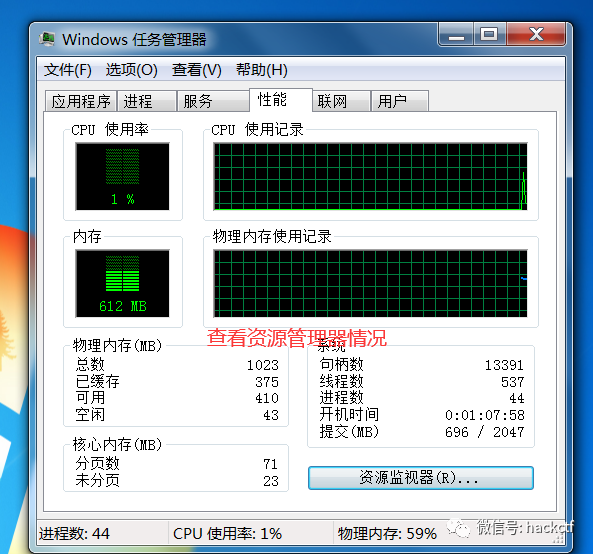

分析思路:系統卡慢、宕機、CPU和內存占用高、網絡擁塞或斷網、磁盤空余空間無理由大幅度縮小等,根據以上表征,可以初步猜測系統面臨的問題。

推薦監測工具分析可疑進程,利用殺毒軟件分析可疑文件,利用端口工具抓取流量分析

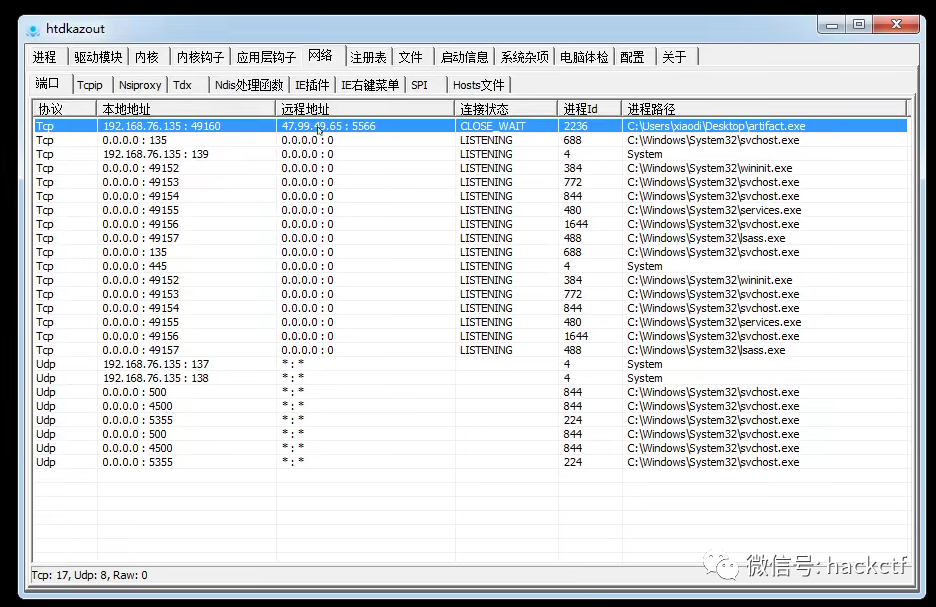

連接信息查看:netstat -abo | findstr TCP 指定進程查看:tasklist | findstr 1716 服務查看:tasklist /SVC 動態鏈接庫查看:tasklist /M 日志查看等:windows:

進程排查:

進程cpu情況排查:

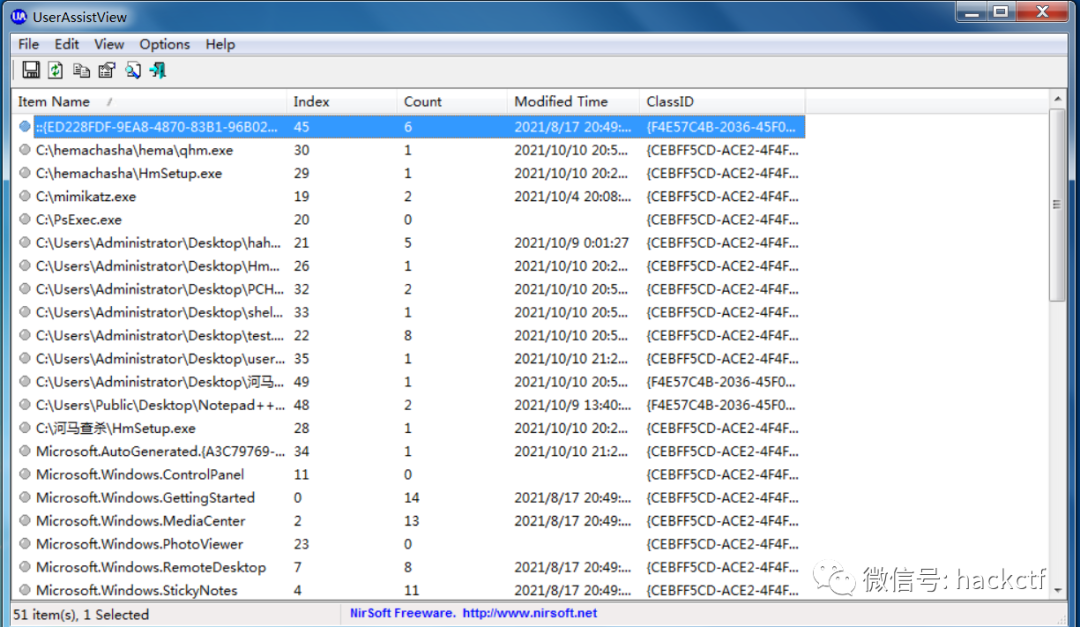

windows進程檢測工具:PCHunter64 進程分析藍色為系統外進程,可能木馬等,進程信息可能偽裝,網絡分析: 學習地址: 鏈接:https://pan.baidu.com/s/1t0s4LqAmsEufHhyVAy7jlg 提取碼:hsyy Autoruns-啟動項目管理工具: 鏈接:https://pan.baidu.com/s/1pdwgvUONzllkXLfW9wAozw 提取碼:hsyy PortScan-C段主機端口掃描: 鏈接:https://pan.baidu.com/s/1l3v91ncmxMDOValPr8FctQ 提取碼:hsyy windows執行列表查看:UserAssistView 學習地址:https://www.onlinedown.net/soft/628964.htm 所有執行文件的記錄信息,記錄執行時間,去日志記錄查看這個時間段前后的文件進程執行情況,分析攻擊的準備階段與攻擊階段

0x02 結合web日志-分析中間件日志-工具分析思路

分析流程:保護階段(嚴重斷網處理)-分析階段-復現階段(非必要)-修復階段-建議階段

目的:分析出攻擊時間段,攻擊的操作,攻擊后果,安全修復給出合理解決方案

必備知識點: 1.熟悉常見的web攻擊技術 2.熟悉相關的日志啟用以及存儲查看 3.熟悉日志數據分析

準備工作: 1.收集目標服務器組件信息(大多中間件有日志記錄非常重要) 2.部署相關的日志分析軟件,平臺等 3.熟悉安全攻擊的指紋特征(很多攻擊來源于工具) 4.能夠針對事件表現第一時間觸發思路

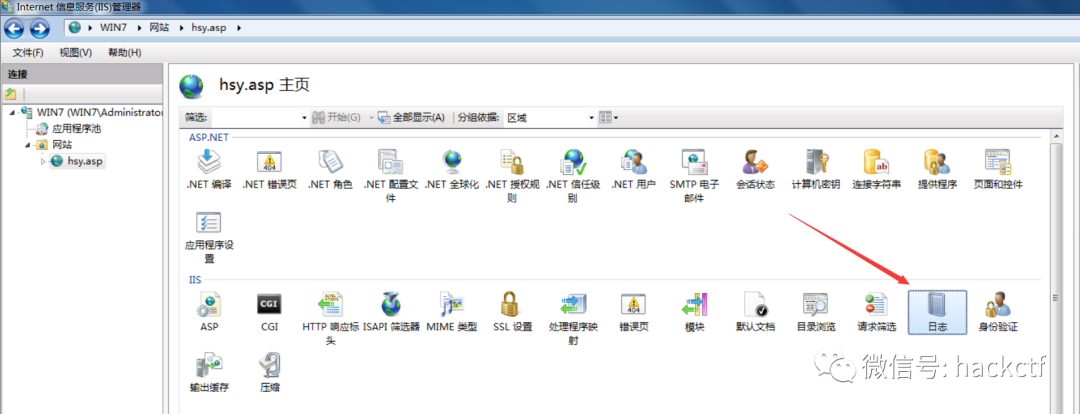

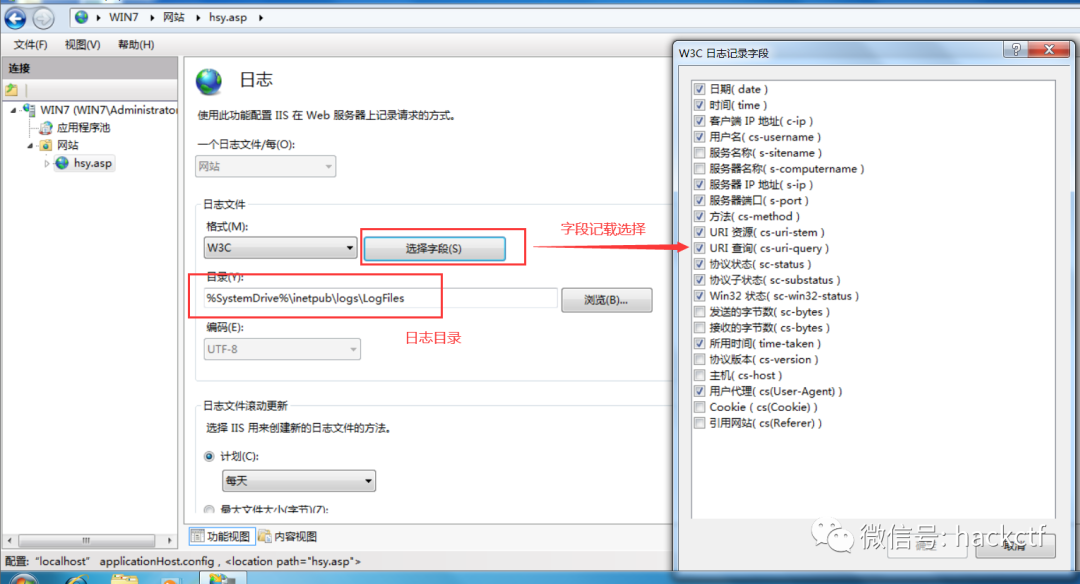

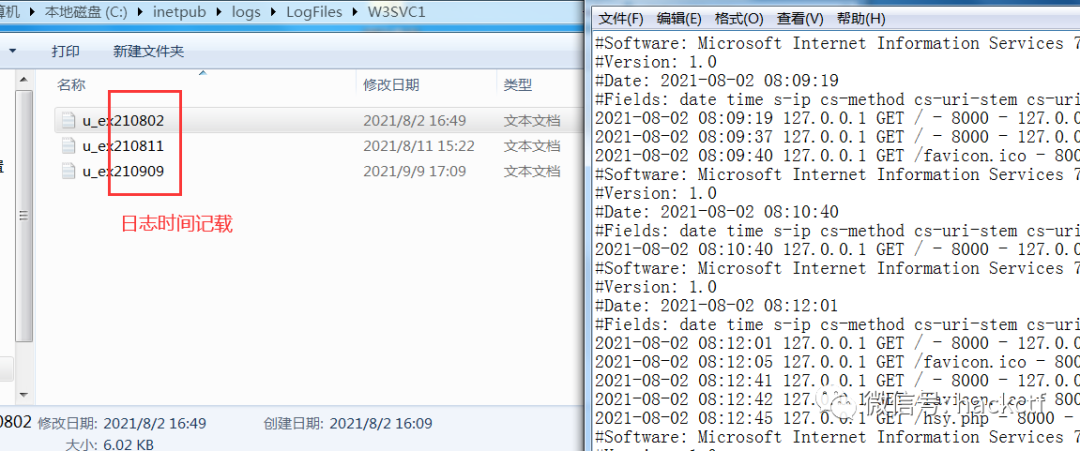

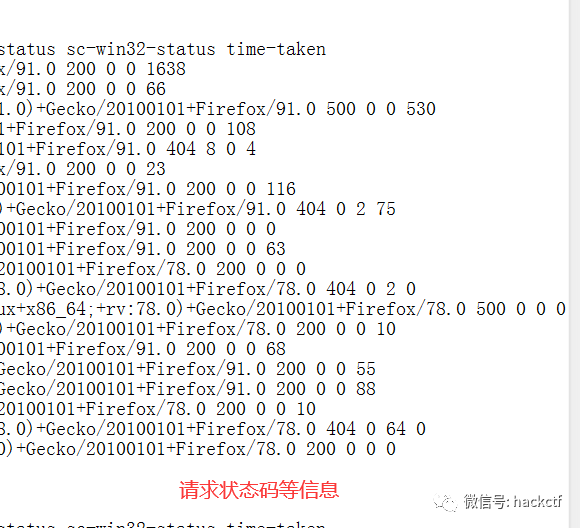

排查分類思路: 類型1:有明確的入侵對象時間信息等 有明確的對象時間信息,可以大大的提高分析效率,通過以下總結的思路排查 思路:基于時間,居于入侵的操作,基于設備指紋,基于其他第三方等 類型2:無明確的入侵對象時間信息 沒有具體的信息需要全面摸查,通常以下總結的思路排查 1.web漏洞-檢查源碼類型以及漏洞情況 2.中間件漏洞-檢查對應的版本 以及漏洞情況 3.第三方組件應用漏洞-檢查使用存在最新的漏洞情況 4.操作系統層面導致漏洞-檢查系統版本補丁漏洞情況 5.其他安全問題(弱口令,后門等),使用相關的shell,弱口令檢查工具掃描 常見分析方法: 設備指紋庫搜索,日志時間分析,后門追查,漏洞檢查分析等 案例1:win+iis+mysql分析 重點分析iis的日志記錄,不太清楚中間件的日志記錄自行百度查詢日志記錄的位置, 下面以iis本地搭建的虛擬環境日志分析 打開IIS日志位置:

iis日志的策略情況(根據網站管理員的配置為主):

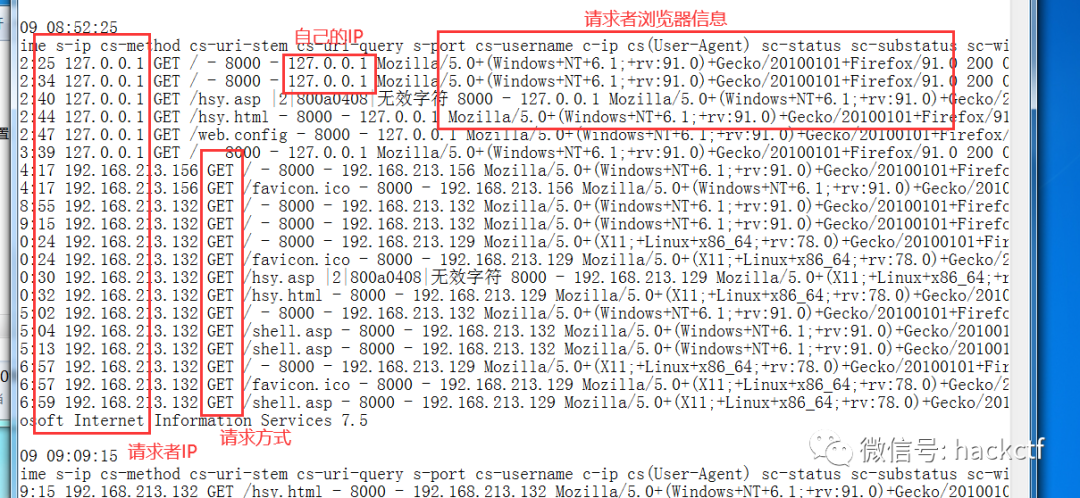

日志分析:

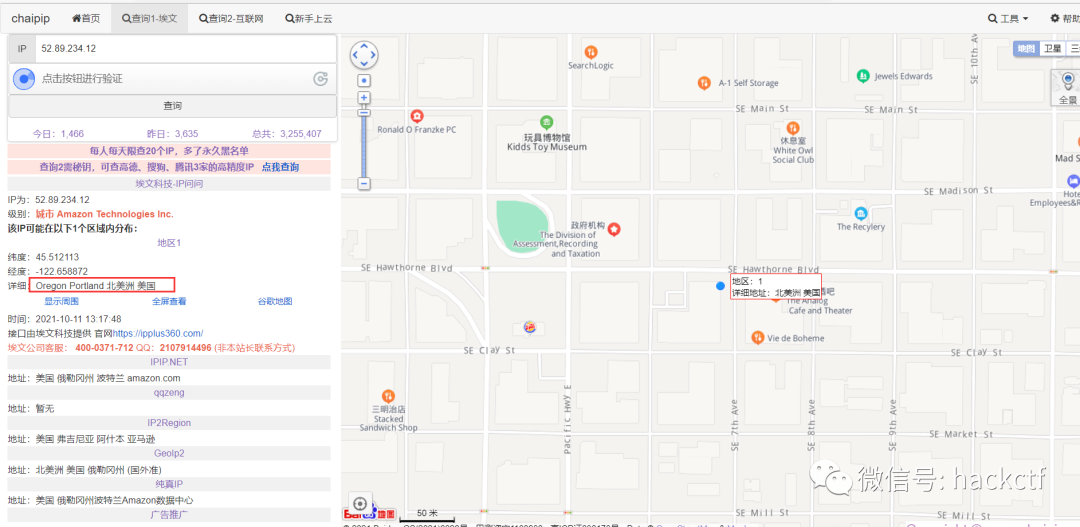

1.日志全局搜索攻擊者IP地址,判斷出入侵準備時間與入侵的整個時間段 根據獲取到的IP地址查詢地址物理位置,初步判斷是否為攻擊者真實IP,或者是代理IP 查詢方式有很多這里舉例 IP位置查詢//chaipip.com/

這種就可能為代理IP,或者是境外服務器

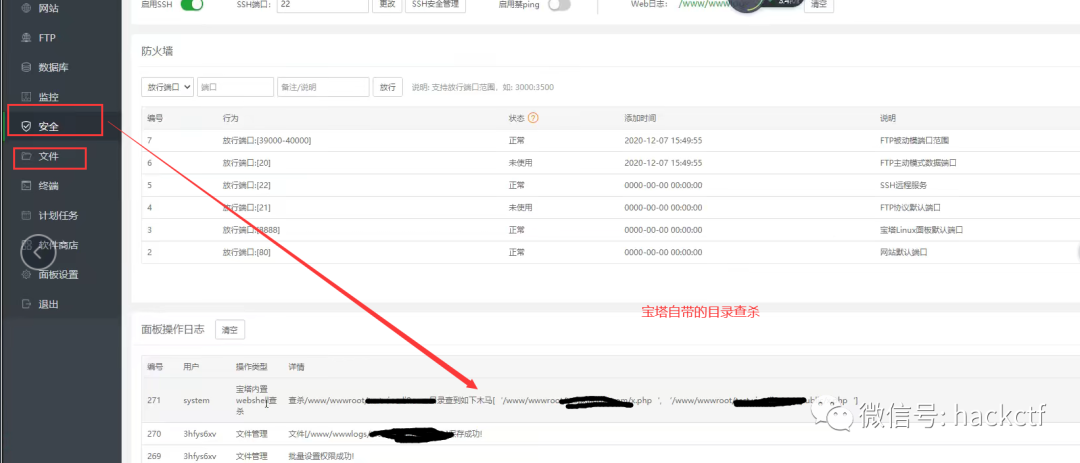

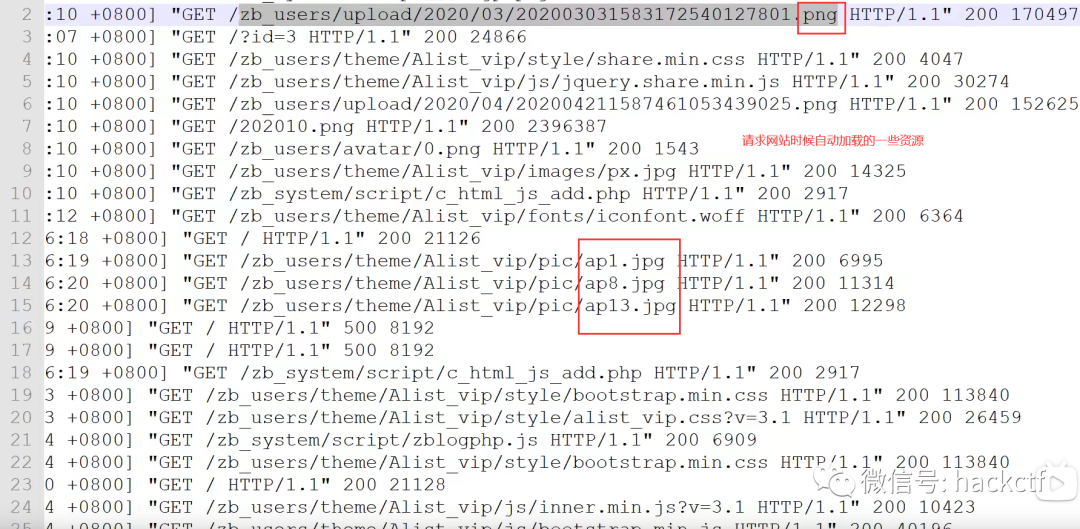

2.通過獲取到的可以后門文件,進行定位查詢,分析出IP入侵的時間段,與可以后門文件的操作時間 3.搜索設備指紋,例如疑似被注入的SQLmap,或者注入的敏感字段select等,將入侵者的操作時間段判斷出來 案例2:linux+寶塔+tp5寶塔日志獲取:登錄寶塔面板-文件-根目錄-www-server-nginx-conf配置文件查看日志位置,獲取到www-wwwlogs信息 思路: 1.分析日志與上面一樣,注意目錄掃描信息(多種模擬請求就可能為字典目錄爆破) 2.寶塔自帶目錄查殺-安全中查看結果 3.請求文件jpg資源因為訪問一個主頁自動加載的(避免誤判) 4.日志全局搜索IP 分析這個IP操作的整個時間分析 4.漏洞執行代碼的特征payload搜索 寶塔自帶的目錄查殺:

請求文件jpg資源因為訪問一個主頁自動加載的(避免誤判)

工具審計日志使用: 1.360星圖,能夠分析iis/apache/nginx日志信息 官方下載地址:https://wangzhan.qianxin.com/activity/xingtu 目前官方已經停止維護。 360星圖網盤下載鏈接:https://pan.baidu.com/s/1n_ms9yRGKCxn8SVG6aFnzg 提取碼:hsyy 使用:將日志放到指定目錄下,或者修改配置文件指定日志的位置 運行bat即可,隨后查看目錄下分析報告 缺點:支持的中間件日志太少了 分析報告:

分析結果,著重點出發入手分析!

2.十大shell查殺工具:https://www.cnblogs.com/xiaozi/p/13198071.html 推薦使用:藍隊必備日志分析:ELK,Splunk 總結:人工+工具分析,大的用工具,小的可以人工分析 遇到不同環境,搜索中間件日志或者對應網站的日志位置 推薦工具:360星圖,藍隊必備日志分析:ELK,Splunk

0x03 操作系統日志分析思路

操作層面常見危害:暴力破解,漏洞利用,流量攻擊,木馬控制(shell,后門等),病毒感染(蠕蟲,勒索,等) 分析思路:計算機賬戶安全,端口,進程,網絡服務情況,自啟動情況,任務進程,文件安全等

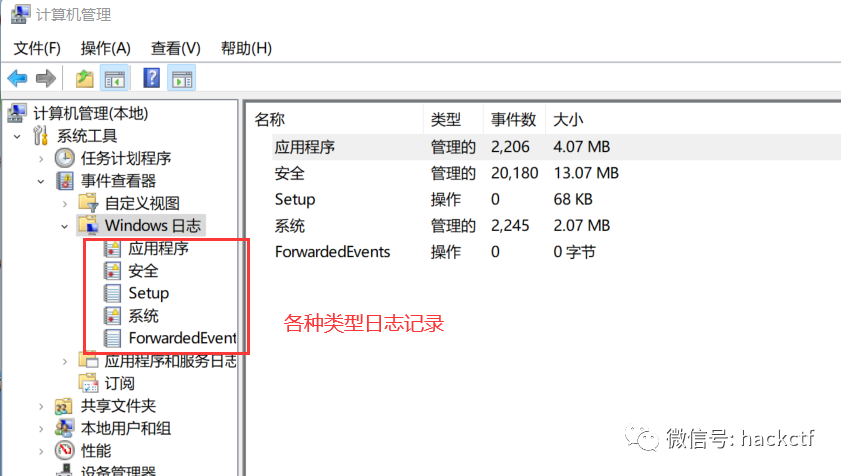

了解常見的windows/linux的日志日志位置: Windows:

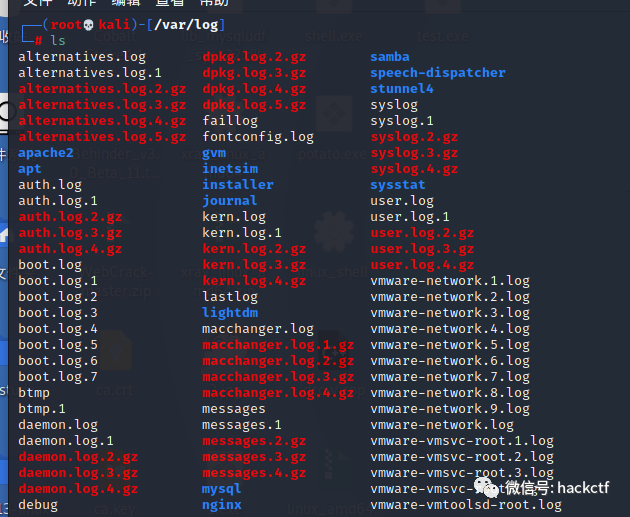

Linux:/var/log下

常見的日志記錄類型 /var/log/message ? 系統啟動后的信息和錯誤日志,是Red Hat Linux中最常用的日志之一 /var/log/secure ? 與安全相關的日志信息 /var/log/maillog ? 與郵件相關的日志信息 /var/log/cron ? 與定時任務相關的日志信息 /var/log/spooler ? 與UUCP和news設備相關的日志信息 /var/log/boot.log ? 守護進程啟動和停止相關的日志消息

案例1:系統暴力破解入侵分析windows分析日志: 軟件使用:Windows-LogFusion 載入查看: 事件歸類,事件 ID,事件狀態等,參考百度資料 使用pchuner檢測到文件后使用usersss(文件執行記錄)檢測位置

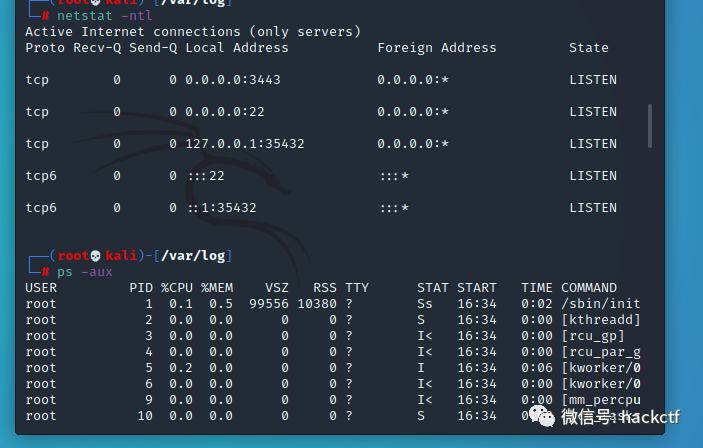

Linux分析日志:

使用grep命令篩選: 1、統計了下日志,確認服務器遭受多少次暴力破解 grep -o “Failed password” /var/log/secure|uniq -c 2、輸出登錄爆破的第一行和最后一行,確認爆破時間范圍: grep “Failed password” /var/log/secure|head -1 grep “Failed password” /var/log/secure|tail -1 3、進一步定位有哪些 IP 在爆破? grep “Failed password” /var/log/secure|grep -E -o “(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)。(25[0-5]|2[0- 4][0-9]|[01]?[0-9][0-9]?)。(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)。(25[0-5]|2[0-4][0-9]|[01]?[0-9][0- 9]?)”|uniq -c | sort -nr 4、爆破用戶名字典都有哪些? grep “Failed password” /var/log/secure|perl -e ‘while($_=《》){ /for(.*?) from/; print “$1 ”;}’|uniq -c|sort - nr 5、登錄成功的日期、用戶名、IP: grep “Accepted ” /var/log/secure | awk ‘{print $1,$2,$3,$9,$11}’ grep “Accepted ” /var/log/secure | awk ‘{print $11}’ | sort | uniq -c | sort -nr | more查看你進程id,以及端口情況:

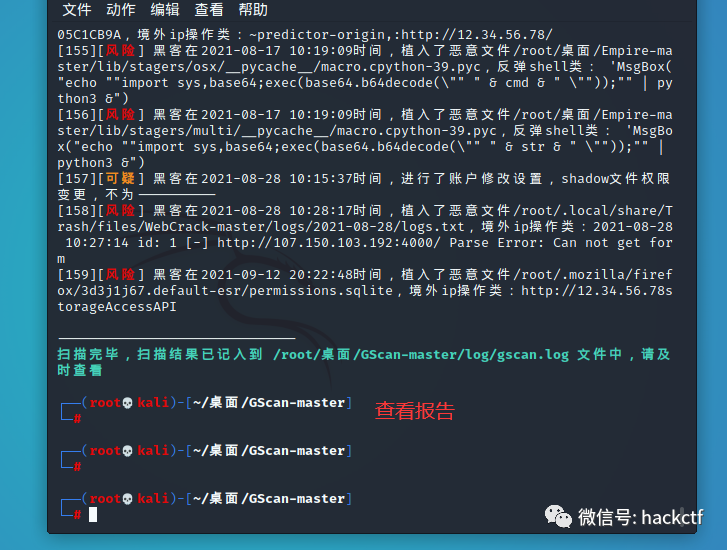

Linux自動化腳本檢測:

https://github.com/grayddq/GScan/

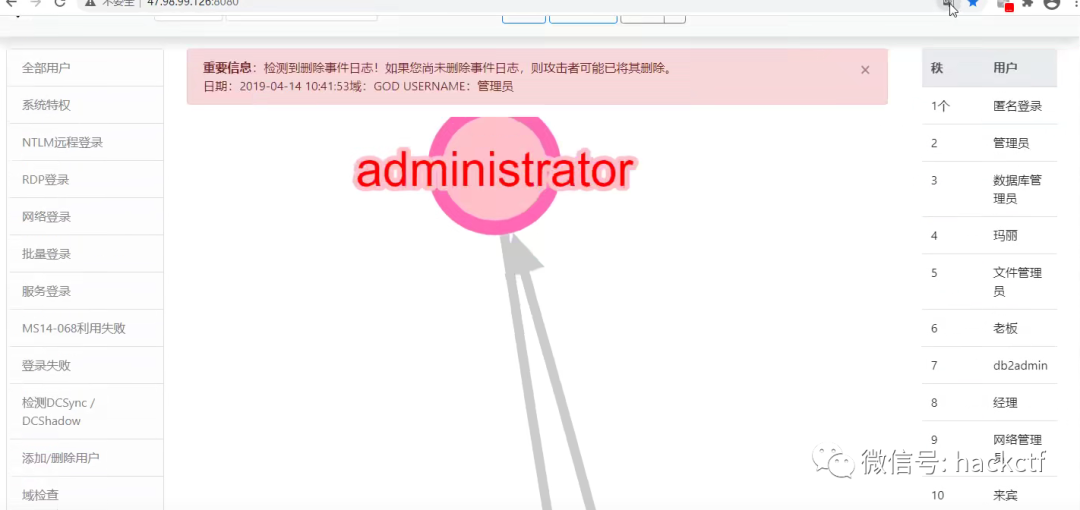

windows日志自動審計工具:LogonTracer

學習使用地址:https://github.com/JPCERTCC/LogonTracer/wiki/**安裝步驟筆記:** 1.下載并解壓 neo4j:tar -zvxf neo4j-community-4.2.1-unix.tar 2.安裝 java11 環境:sudo yum install java-11-openjdk -y 3.修改 neo4j 配置保證外部訪問: dbms.connector.bolt.listen_address=0.0.0.0:7687 dbms.connector.http.listen_address=0.0.0.0:7474 。/bin/neo4j console & 4.下載 LogonTracer 并安裝庫: git clone https://github.com/JPCERTCC/LogonTracer.git pip3 install -r requirements.txt 5.啟動 LogonTracer 并導入日志文件分析 python3 logontracer.py -r -o [PORT] -u [USERNAME] -p [PASSWORD] -s [IP 地址] python3 logontracer.py -r -o 8080 -u neo4j -p xiaodi -s 47.98.99.126 python3 logontracer.py -e [EVTX 文件] -z [時區] -u [用戶名] -p [密碼] -s [IP 地址] python3 logontracer.py -e Security.evtx -z -13 -u neo4j -p xiaodi -s 127.0.0.1 6.刷新訪問 LogonTracer-web_gui 查看分析結果

病毒危害防范解毒相關資料:

詳細說明中毒表現及恢復指南

https://lesuobingdu.360.cn/

https://www.nomoreransom.org/zh/index.html #病毒分析補充資料:

PCHunter:http://www.xuetr.com

火絨劍:https://www.huorong.cn

Process Explorer:https://docs.microsoft.com/zh-cn/sysinternals/downloads/process-explorer

processhacker:https://processhacker.sourceforge.io/downloads.php

autoruns:https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns

OTL:https://www.bleepingcomputer.com/download/otl/

SysInspector:http://download.eset.com.cn/download/detail/?product=sysinspector

#病毒查殺

卡巴斯基:http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe

大蜘蛛:http://free.drweb.ru/download+cureit+free

火絨安全軟件:https://www.huorong.cn

360 殺毒:http://sd.360.cn/download_center.html

#病毒動態

CVERC-國家計算機病毒應急處理中心:http://www.cverc.org.cn

微步在線威脅情報社區:https://x.threatbook.cn

火絨安全論壇:http://bbs.huorong.cn/forum-59-1.html

愛毒霸社區:http://bbs.duba.net

騰訊電腦管家:http://bbs.guanjia.qq.com/forum-2-1.html #在線病毒掃描網站

http://www.virscan.org //多引擎在線病毒掃描網

https://habo.qq.com //騰訊哈勃分析系統

https://virusscan.jotti.org //Jotti 惡意軟件掃描系統

http://www.scanvir.com //計算機病毒、手機病毒、可疑文件分析

0x04 應急響應-數據庫-應急響應工具包

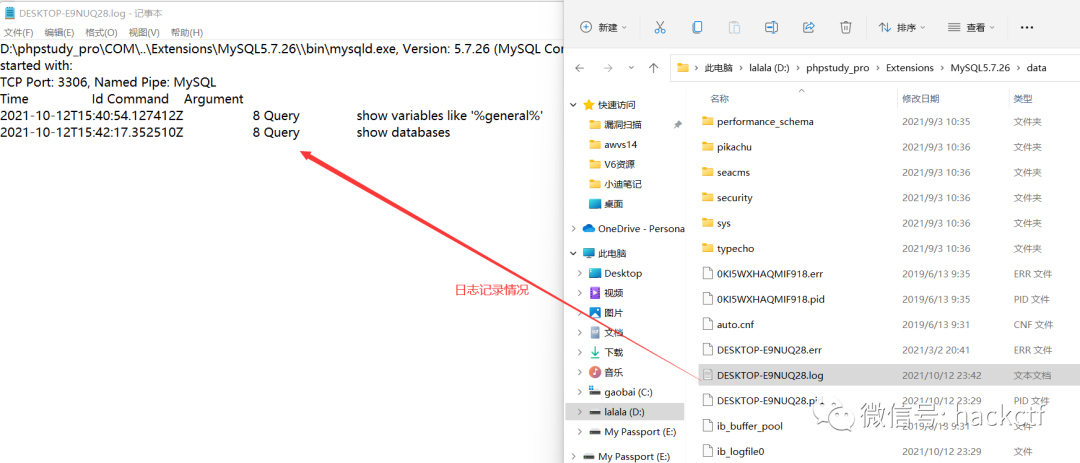

案例1:數據庫 Mysql日志分析

常見的數據庫攻擊包括弱口令、SQL 注入、提升權限、竊取備份等。對數據庫日志進行分析,可以

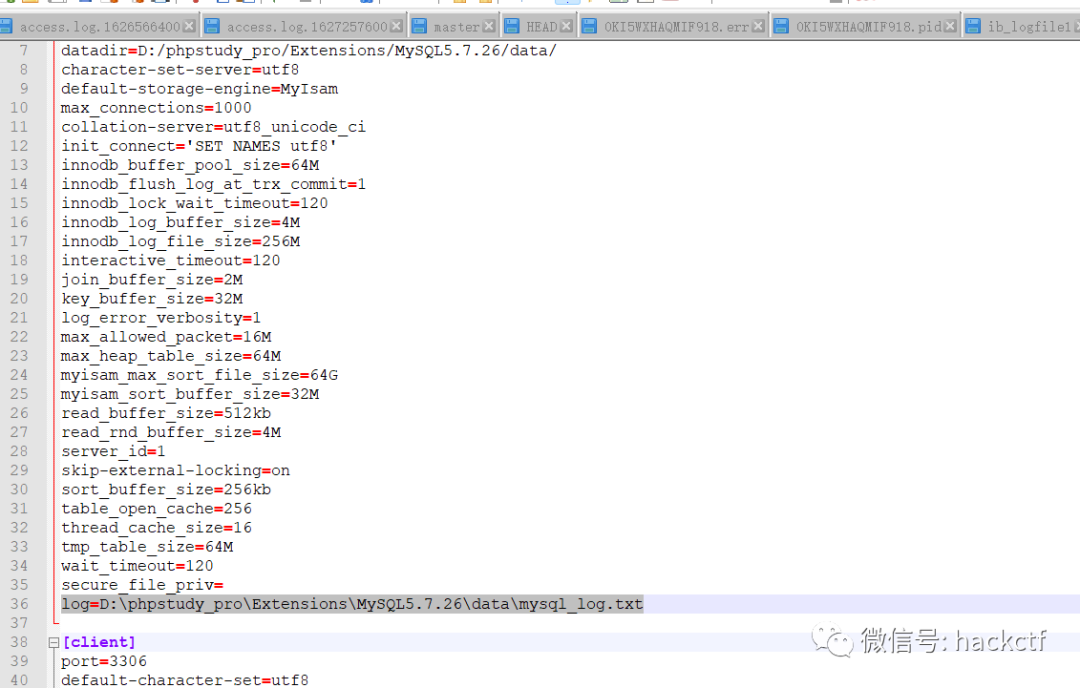

發現攻擊行為,進一步還原攻擊場景及追溯攻擊源。 1.mysql的啟用日志,日志記錄位置知識點:

Mysql:啟用,記錄,分析(分析 SQL 注入及口令登錄爆破等)

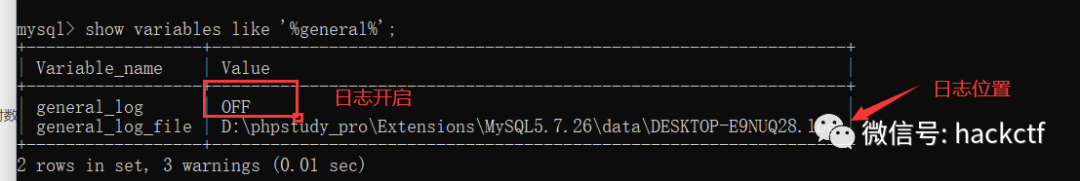

1.show variables like ‘%general%’; 查看日志開啟情況

2.mysql.ini添加配置項開啟日志:log=D:phpstudy_proExtensionsMySQL5.7.26datamysql_log.txt

3.SET GLOBAL general_log = ‘On’; #開啟日志

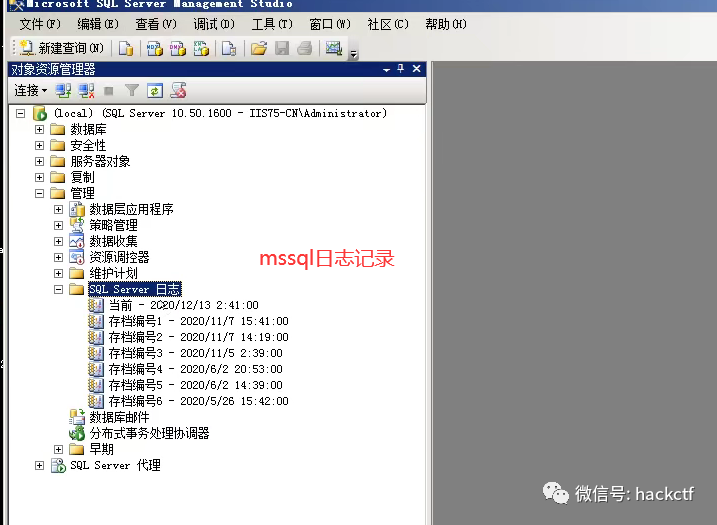

mssql日志:

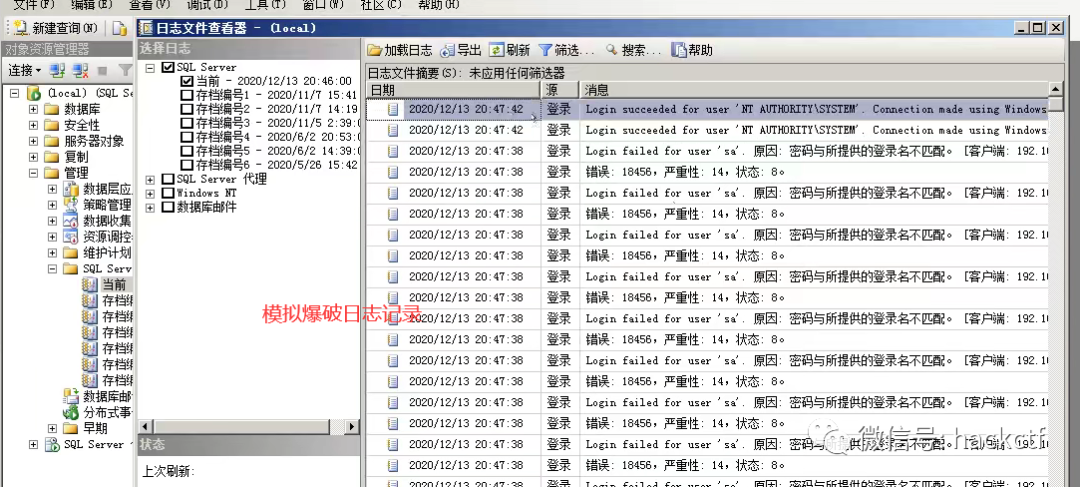

模擬被爆破的日志記錄:

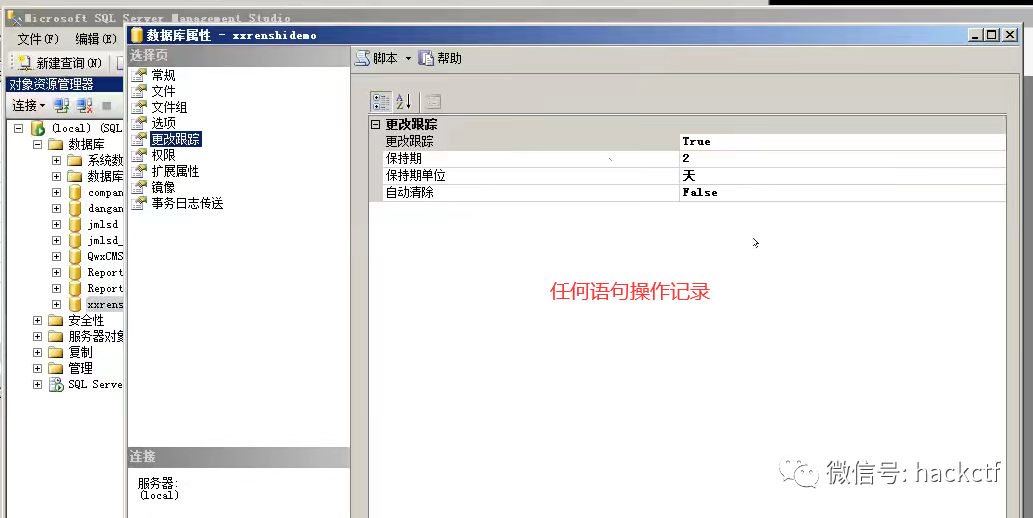

記錄操縱語句配置:

案例2:當日志被刪除后的思路

1.日志被刪除或沒價值信息

2.沒有思路進行分析可以采用模擬滲透

1.windows,linux 系統漏洞自查:

WindowsVulnScan,linux-exploit-suggester

D:MyprojectvenvScriptspython.exe cve-check.py -C -f KB.json

。/linux-exploit-suggester.sh

2.windows,linux 服務漏洞自查:

windows:Get-WmiObject -class Win32_Product

linux:LinEnum.sh

searchsploit weblogic

利用前期信息收集配合 searchsploit 進行應用服務協議等漏洞檢索

3.windows,linux 協議弱口令自查-工具探針或人工獲取判斷-snetcraker 應急響應工具包:自動化 ir-rescue 應急響應工具箱

方便將經常使用的工具一次性下載使用:

學習地址:https://github.com/diogo-fernan/ir-rescue

分析腳本工具原理,嘗試自己進行編寫修改工具地址,成為自己的工具箱殺器

應急響應的大體分析基礎知識總結完畢,實際情況多結合實例分析 文章肝了四天,總結不易,希望師傅們路過點個贊,多多指點指點/抱拳

審核編輯 :李倩

-

cpu

+關注

關注

68文章

11029瀏覽量

215868 -

服務器

+關注

關注

12文章

9674瀏覽量

87219 -

數據包

+關注

關注

0文章

269瀏覽量

24866

原文標題:最實用的應急響應筆記思路總結

文章出處:【微信號:菜鳥學信安,微信公眾號:菜鳥學信安】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

環保部 西安市***重污染天氣應急響應啟動遲緩

總結中斷的筆記

宏觀網絡安全預警與應急響應系統

GPRS優化思路總結報告

筆記本常見故障檢測思路

Linux環境下的應急響應流程

應急指揮車信息化方案,助力提升應急響應能力

評論