在復(fù)雜的網(wǎng)絡(luò)攻擊和數(shù)字創(chuàng)新的現(xiàn)代時代,企業(yè)了解他們面臨的威脅以及他們的安全防御措施可以保護他們免受哪些威脅至關(guān)重要。防火墻尤其如此,因為Web應(yīng)用程序防火墻和網(wǎng)絡(luò)防火墻可以保護組織免受不同類型的攻擊。因此了解WAF安全和網(wǎng)絡(luò)防火墻安全之間的重要性和區(qū)別至關(guān)重要,這有助于防止 Web攻擊和更廣泛的網(wǎng)絡(luò)攻擊。

傳統(tǒng)上,企業(yè)通過網(wǎng)絡(luò)防火墻保護其數(shù)據(jù)和用戶,但網(wǎng)絡(luò)防火墻缺乏抵御現(xiàn)代安全威脅的靈活性和透明度。 但自帶設(shè)備 (BYOD)、公共云和軟件即服務(wù) (SaaS) 解決方案的增長意味著他們需要在其安全策略中添加 Web應(yīng)用程序防火墻 (WAF)。這增強了對 Web 應(yīng)用程序攻擊的防護,這些應(yīng)用程序存儲在遠程服務(wù)器上,通過瀏覽器界面通過互聯(lián)網(wǎng)傳輸,并且是黑客的有吸引力的目標。

了解應(yīng)用程序級防火墻和網(wǎng)絡(luò)級防火墻之間的區(qū)別

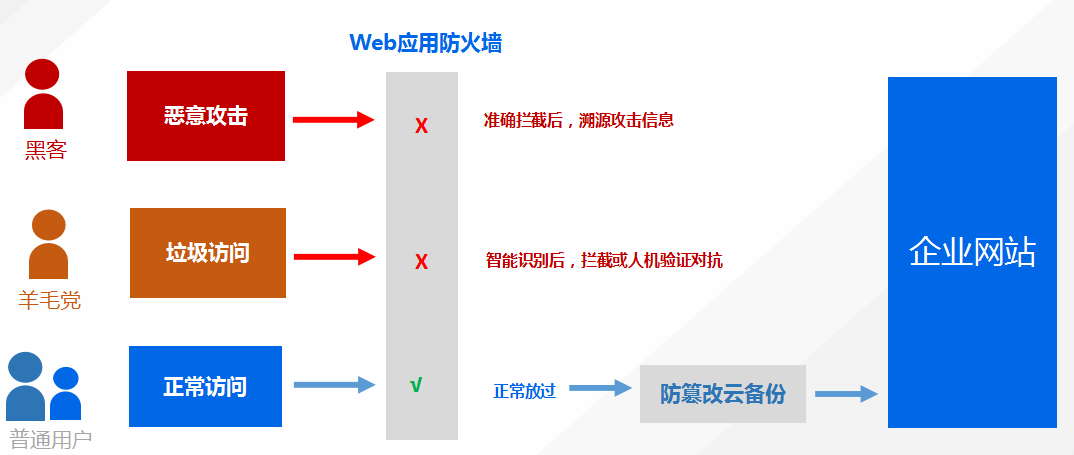

WAF通過定位超文本傳輸協(xié)議 (HTTP) 流量來保護Web應(yīng)用程序。這與標準防火墻不同,標準防火墻在外部和內(nèi)部網(wǎng)絡(luò)流量之間提供屏障。

WAF位于外部用戶和Web應(yīng)用程序之間,用于分析所有HTTP通信。然后,它會在惡意請求到達用戶或 Web應(yīng)用程序之前檢測并阻止它們。因此,WAF可以保護關(guān)鍵業(yè)務(wù)Web應(yīng)用程序和Web服務(wù)器免受零日威脅和其他應(yīng)用程序?qū)庸簟kS著企業(yè)擴展到新的數(shù)字計劃,這一點變得越來越重要,這可能會使新的 Web應(yīng)用程序和應(yīng)用程序編程接口 (API) 容易受到攻擊。

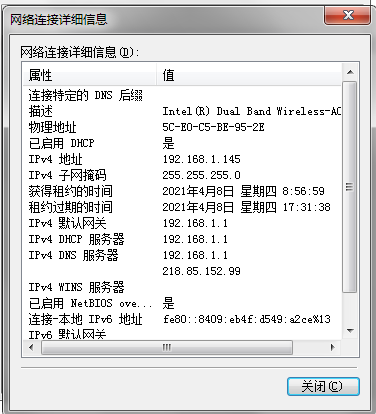

網(wǎng)絡(luò)防火墻可保護安全的局域網(wǎng)免受未經(jīng)授權(quán)的訪問,從而防止攻擊的風險。其主要目標是將安全區(qū)域與不太安全的區(qū)域分開并控制兩者之間的通信。如果沒有它,任何具有公共互聯(lián)網(wǎng)協(xié)議 (IP) 地址的計算機都可以在網(wǎng)絡(luò)外部訪問,并可能面臨受到攻擊的風險。

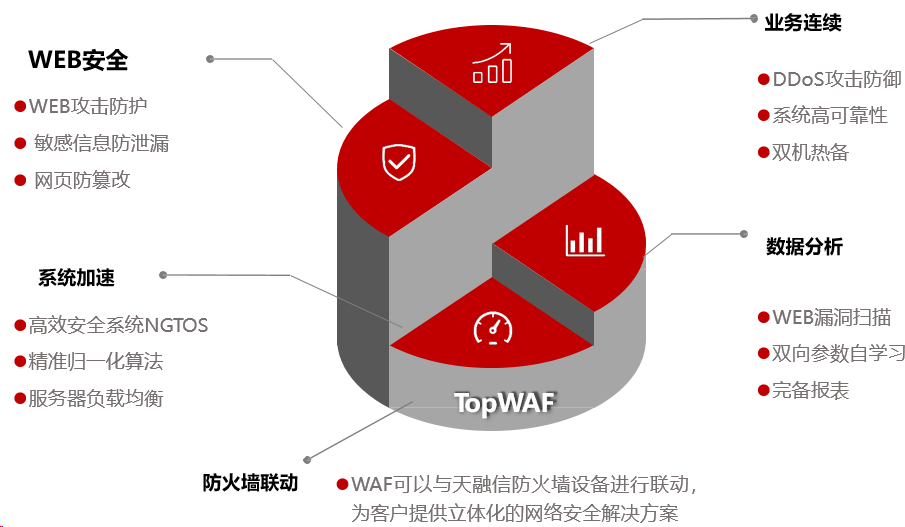

WAF安全

WAF通過定位超文本傳輸協(xié)議 (HTTP) 流量來保護Web應(yīng)用程序。這與標準防火墻不同,標準防火墻在外部和內(nèi)部網(wǎng)絡(luò)流量之間提供屏障。

WAF位于外部用戶和Web應(yīng)用程序之間,用于分析所有HTTP通信。然后,它會在惡意請求到達用戶或 Web應(yīng)用程序之前檢測并阻止它們。因此,WAF可以保護關(guān)鍵業(yè)務(wù)Web應(yīng)用程序和Web服務(wù)器免受零日威脅和其他應(yīng)用程序?qū)庸簟kS著企業(yè)擴展到新的數(shù)字計劃,這一點變得越來越重要,這可能會使新的 Web應(yīng)用程序和應(yīng)用程序編程接口 (API) 容易受到攻擊。

網(wǎng)絡(luò)防火墻安全

網(wǎng)絡(luò)防火墻可保護安全的局域網(wǎng)免受未經(jīng)授權(quán)的訪問,從而防止攻擊的風險。其主要目標是將安全區(qū)域與不太安全的區(qū)域分開并控制兩者之間的通信。如果沒有它,任何具有公共互聯(lián)網(wǎng)協(xié)議 (IP) 地址的計算機都可以在網(wǎng)絡(luò)外部訪問,并可能面臨受到攻擊的風險。

應(yīng)用程序流量與網(wǎng)絡(luò)流量

傳統(tǒng)網(wǎng)絡(luò)防火墻可以減輕或防止對專用網(wǎng)絡(luò)的未經(jīng)授權(quán)的訪問。防火墻策略定義允許進入網(wǎng)絡(luò)的流量,并阻止任何其他訪問嘗試。這有助于防止未經(jīng)授權(quán)的用戶以及來自不太安全區(qū)域的用戶或設(shè)備的攻擊的網(wǎng)絡(luò)流量示例。

WAF專門針對應(yīng)用程序流量。它保護網(wǎng)絡(luò)中面向Internet的區(qū)域中的HTTP和安全超文本傳輸協(xié)議 (HTTPS) 流量和應(yīng)用程序。這可以保護企業(yè)免受跨站點腳本(XSS)攻擊、分布式拒絕服務(wù) (DDoS) 攻擊和SQL注入攻擊等威脅。

第7層保護與第3層和第4層保護

應(yīng)用級防火墻和網(wǎng)絡(luò)級防火墻之間的關(guān)鍵技術(shù)區(qū)別在于它們運行的安全層。這些是由開放系統(tǒng)互連(OSI)模型定義的,該模型描述了電信和計算系統(tǒng)內(nèi)的通信功能并對其進行了標準化。

WAF保護OSI模型第7層(即應(yīng)用程序級別)的攻擊。這包括針對Ajax、ActiveX和JavaScript等應(yīng)用程序的攻擊,以及cookie操作、SQL注入和URL攻擊。它們還針對Web應(yīng)用程序協(xié)議HTTP和HTTPS,這些協(xié)議用于連接Web瀏覽器和Web服務(wù)器。

例如,第7層DDoS攻擊會向服務(wù)器層發(fā)送大量流量,在服務(wù)器層中生成并交付網(wǎng)頁以響應(yīng)HTTP請求。 WAF通過充當反向代理來緩解這種情況,保護目標服務(wù)器免受惡意流量的影響并過濾請求以識別DDoS工具的使用。

網(wǎng)絡(luò)防火墻在OSI模型第3層和第4層運行,保護數(shù)據(jù)傳輸和網(wǎng)絡(luò)流量。這包括針對域名系統(tǒng) (DNS) 和文件傳輸協(xié)議 (FTP) 以及簡單郵件傳輸協(xié)議 (SMTP)、安全外殼 (SSH) 和Telnet的攻擊。

Web攻擊與未經(jīng)授權(quán)的訪問

WAF解決方案可保護企業(yè)免受針對應(yīng)用程序的基于Web的攻擊。如果沒有應(yīng)用程序防火墻,黑客就可以通過Web應(yīng)用程序漏洞滲透到更廣泛的網(wǎng)絡(luò)。

WAF安全解決方案可保護企業(yè)免受常見Web攻擊,例如:

直接拒絕服務(wù):試圖通過用大量互聯(lián)網(wǎng)流量淹沒網(wǎng)絡(luò)、服務(wù)或服務(wù)器來破壞網(wǎng)絡(luò)、服務(wù)或服務(wù)器。它的目的是耗盡目標的資源,并且可能難以防御,因為流量并不總是明顯惡意的。

SQL注入:一種注入攻擊,使黑客能夠執(zhí)行惡意SQL語句,從而控制Web應(yīng)用程序背后的數(shù)據(jù)庫服務(wù)器。 這使得攻擊者能夠繞過網(wǎng)頁認證和授權(quán)并檢索SQL數(shù)據(jù)庫的內(nèi)容,然后添加、修改和刪除其記錄。網(wǎng)絡(luò)犯罪分子可以使用 SQL 注入來訪問客戶信息、個人數(shù)據(jù)和知識產(chǎn)權(quán)。它被列為2017年OWASP Top 10 中對Web應(yīng)用程序安全的第一大威脅。

跨站點腳本:一種網(wǎng)絡(luò)安全漏洞,使攻擊者能夠破壞用戶與應(yīng)用程序的交互。它使攻擊者能夠規(guī)避隔離不同網(wǎng)站的同源策略。因此,攻擊者可以偽裝成真正的用戶并訪問他們有權(quán)訪問的數(shù)據(jù)和資源。

網(wǎng)絡(luò)防火墻可防止未經(jīng)授權(quán)的訪問以及進出網(wǎng)絡(luò)的流量。它們可以防止針對連接到互聯(lián)網(wǎng)的設(shè)備和系統(tǒng)的網(wǎng)絡(luò)范圍內(nèi)的攻擊。經(jīng)常使用的網(wǎng)絡(luò)攻擊的示例包括:

未經(jīng)授權(quán)的訪問:攻擊者未經(jīng)許可訪問網(wǎng)絡(luò)。這通常是通過憑證盜竊和由于人們使用弱密碼、社會工程和內(nèi)部威脅而導(dǎo)致帳戶被盜來實現(xiàn)的。

中間人 (MITM) 攻擊:攻擊者攔截網(wǎng)絡(luò)與外部站點之間或網(wǎng)絡(luò)本身內(nèi)部的流量。這通常是由于不安全的通信協(xié)議導(dǎo)致攻擊者竊取傳輸中的數(shù)據(jù),然后獲取用戶憑據(jù)并劫持用戶帳戶。

權(quán)限升級:攻擊者獲得網(wǎng)絡(luò)訪問權(quán)限,然后使用權(quán)限升級將其影響范圍擴大到系統(tǒng)的更深處。他們可以水平地這樣做,從而獲得對相鄰系統(tǒng)的訪問權(quán)限,或者通過在同一系統(tǒng)內(nèi)獲得更高的權(quán)限來垂直地這樣做。

選擇應(yīng)用程序或網(wǎng)絡(luò)防火墻

標準網(wǎng)絡(luò)防火墻和WAF可防御不同類型的威脅,因此選擇正確的防火墻至關(guān)重要。僅靠網(wǎng)絡(luò)防火墻無法保護企業(yè)免受網(wǎng)頁攻擊,只能通過 WAF 功能來預(yù)防。因此如果沒有應(yīng)用程序防火墻,企業(yè)可能會使其更廣泛的網(wǎng)絡(luò)容易受到 Web 應(yīng)用程序漏洞的攻擊。然而WAF無法防御網(wǎng)絡(luò)層的攻擊,因此它應(yīng)該是網(wǎng)絡(luò)防火墻的補充而不是替代。

基于Web的解決方案和網(wǎng)絡(luò)解決方案都在不同的層上工作,并針對不同類型的流量提供保護。因此它們不是競爭,而是互補。網(wǎng)絡(luò)防火墻通常保護更廣泛的流量類型,而WAF則處理傳統(tǒng)方法無法覆蓋的特定威脅。因此,建議同時使用這兩種解決方案,特別是當企業(yè)的操作系統(tǒng)與網(wǎng)絡(luò)密切配合時。

面臨的挑戰(zhàn)不是選擇其中之一,而是選擇最適合業(yè)務(wù)需求的正確WAF安全系統(tǒng)。WAF 應(yīng)具有硬件加速器、監(jiān)控流量并阻止惡意嘗試、具有高可用性,并且可擴展以隨著業(yè)務(wù)的增長保持性能。

下一代防火墻與WAF和網(wǎng)絡(luò)防火墻

購買單獨的防火墻產(chǎn)品來保護每一層安全既昂貴又麻煩。這促使企業(yè)采用下一代防火墻 (NGFW) 等綜合解決方案。NGFW通常將網(wǎng)絡(luò)防火墻和WAF的功能結(jié)合到一個集中管理的系統(tǒng)中。它們還為安全策略提供了額外的背景,這對于保護企業(yè)免受現(xiàn)代安全威脅至關(guān)重要。

NGFW是基于上下文的系統(tǒng),它使用身份、時間和位置等信息來確認用戶的身份。這種額外的洞察力使企業(yè)能夠就用戶訪問做出更明智、更明智的決策。它們還包括防病毒、反惡意軟件、入侵防御系統(tǒng)和 URL 過濾等功能。這可以根據(jù)企業(yè)面臨的日益復(fù)雜的威脅簡化并提高安全策略的有效性。

對數(shù)字安全有一個全面的了解通常更容易且更具成本效益。然而,確保NGFW涵蓋網(wǎng)絡(luò)和Web應(yīng)用程序保護的所有基礎(chǔ)至關(guān)重要。WAF在保護Web應(yīng)用程序免遭代碼注入、cookie 簽名、自定義錯誤頁面、請求偽造和URL加密方面發(fā)揮著特定作用。因此可能有必要將NGFW與專用Web應(yīng)用程序防火墻結(jié)合使用。

審核編輯 黃宇

-

Web

+關(guān)注

關(guān)注

2文章

1290瀏覽量

71651 -

防火墻

+關(guān)注

關(guān)注

0文章

437瀏覽量

36244 -

WAF

+關(guān)注

關(guān)注

0文章

30瀏覽量

10677

發(fā)布評論請先 登錄

Linux系統(tǒng)中iptables與firewalld防火墻的區(qū)別

完整教程:如何在樹莓派上配置防火墻?

Linux系統(tǒng)中iptables防火墻配置詳解

如何配置Linux防火墻和Web服務(wù)器

如何在CentOS系統(tǒng)中配置防火墻

樹莓派變身防火墻:借助VM搭建pfSense的完整指南!

Linux軟件防火墻iptables詳解

云服務(wù)器防火墻關(guān)閉會怎么樣?

云防火墻和web應(yīng)用防火墻詳細介紹

云服務(wù)器防火墻設(shè)置方法

ubuntu防火墻規(guī)則之ufw

物通博聯(lián)工業(yè)智能網(wǎng)關(guān)實現(xiàn)防火墻配置及應(yīng)用

評論