知名安全團(tuán)隊(duì) Trail of Bits 近日披露了一項(xiàng)潛在風(fēng)險(xiǎn),揭露了 “LeftoverLocals” 漏洞,它存在于多款主流消費(fèi)級(jí) GPU 產(chǎn)品如 NVIDIA、Apple、AMD 及 Qualcomm 的產(chǎn)品中。

此漏洞不限于消費(fèi)者應(yīng)用程序,更嚴(yán)重的是,它能通過破壞大型語言模型(LLM)及機(jī)器學(xué)習(xí)(ML)方案所依賴的 GPU 以獲取關(guān)鍵數(shù)據(jù)。由于模型訓(xùn)練涉及敏感數(shù)據(jù),故此時(shí)捕獲數(shù)據(jù)的風(fēng)險(xiǎn)極大。

目前,來自卡內(nèi)基梅隆大學(xué)的研究團(tuán)隊(duì)正在關(guān)注此問題,據(jù)悉,這則消息已被受影響的生產(chǎn)商,如 NVIDIA、Apple、AMD、ARM、Intel、Qualcomm 以及 Imagination 等公司所知曉并共享。

據(jù)研究顯示,當(dāng)在 AMD‘s Radeon RX 7900 XT 和 llama.cpp 上運(yùn)行模型時(shí),若因 “LeftoverLocals” 漏洞發(fā)生操作數(shù)據(jù)請(qǐng)求,大約會(huì)泄露 5.5MB 和 181MB 的數(shù)據(jù),這些數(shù)據(jù)量足以精準(zhǔn)還原大型語言模型的輸出結(jié)果。

“LeftoverLocals” 漏洞主要設(shè)計(jì)的是 GPU 內(nèi)存中的獨(dú)立機(jī)制,相較 CPU 架構(gòu),它可利用編程接口實(shí)現(xiàn)訪問權(quán)的獲取,從而非法篡取內(nèi)存數(shù)據(jù)。這無疑對(duì) GPU 架構(gòu)的安全性造成重大威脅。

對(duì)大多數(shù)消費(fèi)者而言,“LeftoverLocals” 漏洞似乎并無大礙,然而對(duì)于從事云計(jì)算或推理事業(yè)的人而言,這將給他們?cè)?LLM 和 ML 框架的安全性方面帶來嚴(yán)重的疑慮。

-

gpu

+關(guān)注

關(guān)注

28文章

4729瀏覽量

128890 -

語言模型

+關(guān)注

關(guān)注

0文章

520瀏覽量

10268 -

機(jī)器學(xué)習(xí)

+關(guān)注

關(guān)注

66文章

8406瀏覽量

132565

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

敦泰榮獲車載顯示年度十大知名品牌

與高質(zhì)量發(fā)展同行,華大北斗獲評(píng)“廣東知名品牌”

國顯科技榮獲“深圳知名品牌&amp;灣區(qū)知名品牌”

得一微電子榮膺“深圳知名品牌”與“灣區(qū)知名品牌”雙項(xiàng)榮譽(yù)

祝賀!觸想獲評(píng)第二十一屆“深圳知名品牌”

凌科榮獲“深圳知名品牌”“灣區(qū)知名品牌”雙項(xiàng)殊榮

揚(yáng)興科技榮獲本屆“深圳知名品牌”與“灣區(qū)知名品牌”稱號(hào)

閃耀灣區(qū),諾安智能獲評(píng)第二十一屆“深圳知名品牌(灣區(qū)知名品牌)”稱號(hào)

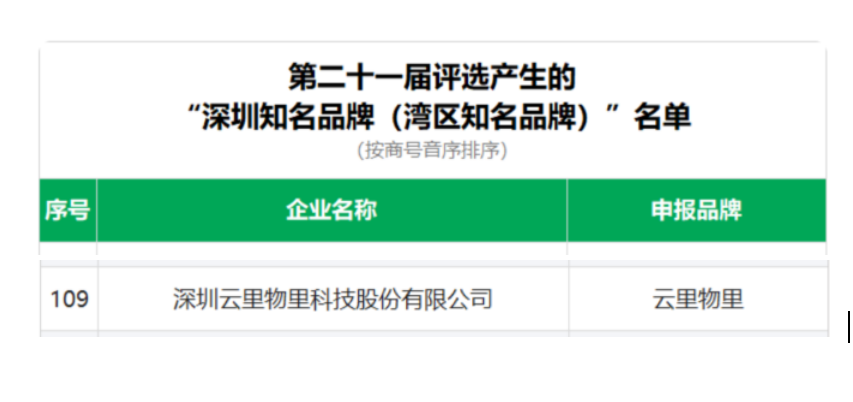

品牌實(shí)力認(rèn)證 | 云里物里入選新一屆“深圳知名品牌”

MDD辰達(dá)半導(dǎo)體榮獲“深圳知名品牌”稱號(hào)!

雷曼光電LEDMAN品牌成功通過復(fù)審,榮獲“深圳知名品牌”稱號(hào)

明治傳感器MEIJIDENKI獲評(píng)【深圳知名品牌】

RUILON榮獲“廣東知名品牌”,實(shí)力見證瑞隆源品牌價(jià)值

希立儀器榮獲廣東省知名品牌殊榮

凌科電氣榮膺“廣東知名品牌”殊榮

LeftoverLocals漏洞致多家知名品牌GPU內(nèi)存關(guān)鍵數(shù)據(jù)被盜

LeftoverLocals漏洞致多家知名品牌GPU內(nèi)存關(guān)鍵數(shù)據(jù)被盜

評(píng)論