艾體寶小貼士:

網(wǎng)絡(luò)基線(Network baselining):是指對網(wǎng)絡(luò)性能進行實時測量和評估的過程。其目的是通過測試和報告物理連接性、正常網(wǎng)絡(luò)利用率、協(xié)議使用情況、峰值網(wǎng)絡(luò)利用率和平均吞吐量等指標,提供一個網(wǎng)絡(luò)基線。這個基線可以幫助網(wǎng)絡(luò)管理員識別和解決網(wǎng)絡(luò)中的問題,如速度問題等。

對于企業(yè)來說,及早識別和應(yīng)對潛在威脅至關(guān)重要。有時,網(wǎng)絡(luò)的異常行為表明需要進行調(diào)查。在根本原因分析過程中,你可能會看到一些流量,如看起來可疑的高帶寬模式,但你不知道這是正常行為還是攻擊模式。

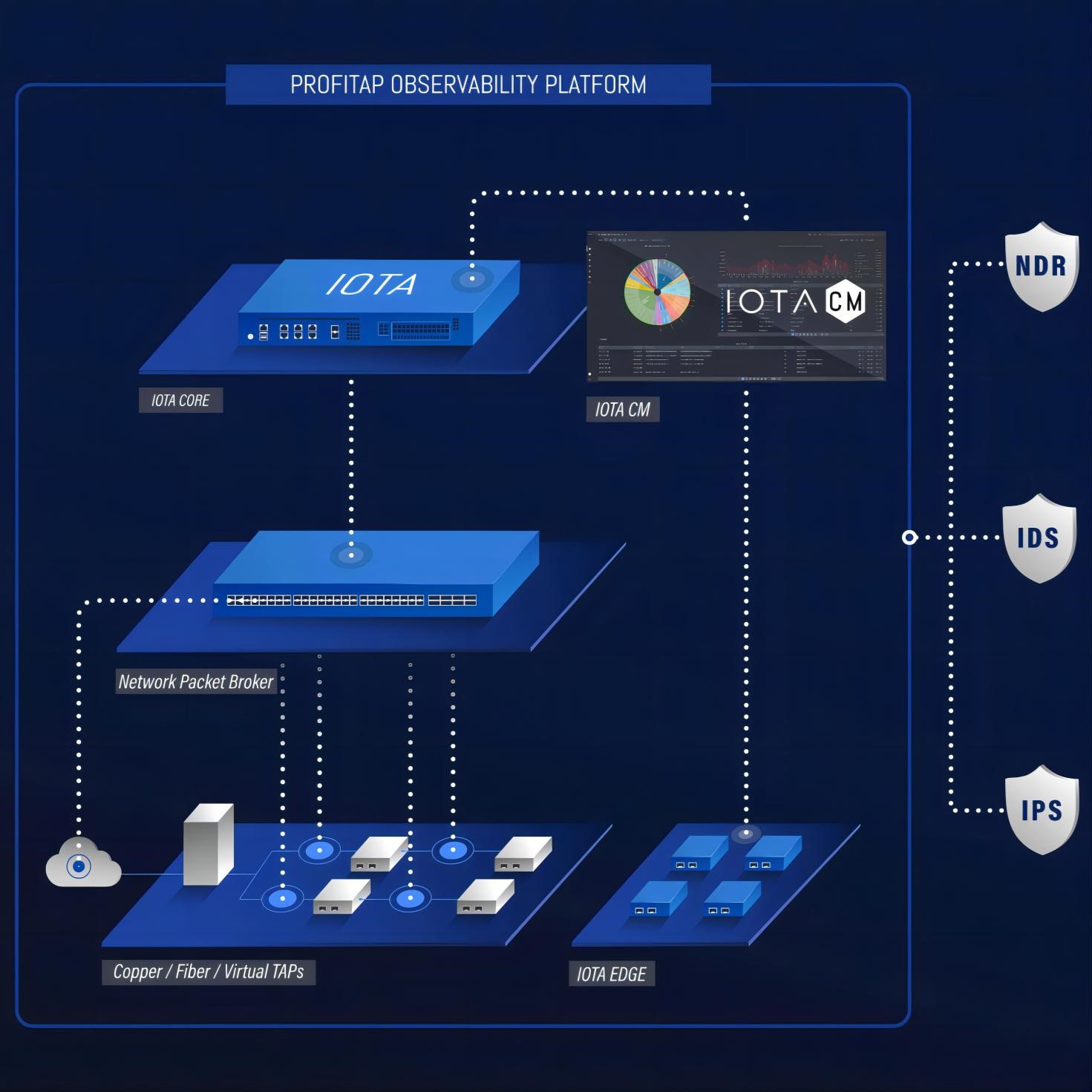

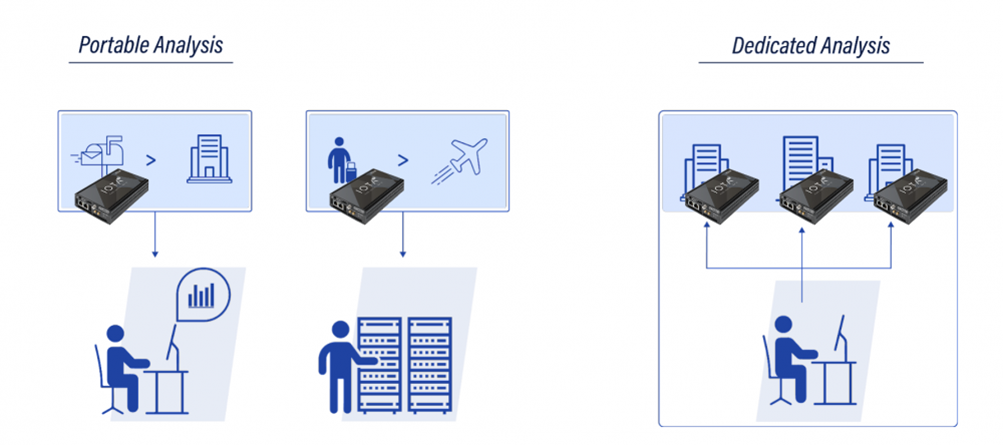

此時,網(wǎng)絡(luò)基線就開始發(fā)揮它的作用。通過網(wǎng)絡(luò)基線,你可以在網(wǎng)絡(luò)正常情況下捕獲一段時間內(nèi)的網(wǎng)絡(luò)流量。只有知道基線,才能驗證是否存在異常。在基線法中,我們定義了通信網(wǎng)絡(luò)的特征曲線。這些配置文件基于使用 IOTA 網(wǎng)絡(luò)流量捕獲和分析解決方案收集的網(wǎng)絡(luò)流量指標。

一、網(wǎng)絡(luò)基線管理面臨的挑戰(zhàn)

1、傳統(tǒng)捕獲方法的缺陷

1)速度:傳統(tǒng)的捕獲網(wǎng)絡(luò)流量的方法,例如使用Wireshark的筆記本電腦等舊版硬件和軟件,由于需要收集網(wǎng)絡(luò)中所有特定流量模式的時間過長,實際上并不適合進行網(wǎng)絡(luò)基線管理。流量的巨大體量和對合適接口的需求進一步使過程變得復(fù)雜。

2)捕獲性能:此外,在收集用于網(wǎng)絡(luò)基線管理的流量時,捕獲性能是一個關(guān)鍵挑戰(zhàn)。舊版工具和方法通常難以應(yīng)對高速和大容量的網(wǎng)絡(luò)流量,導(dǎo)致數(shù)據(jù)包丟失、不完整的捕獲和不可靠的數(shù)據(jù)。這會顯著影響基線的準確性和完整性,導(dǎo)致誤報或漏報問題。

一旦捕獲數(shù)據(jù)后,需要高效地進行分析。帶有儀表板的圖形界面可以讓你快速概覽,并深入查看具體的流量。

二、使用IOTA進行網(wǎng)絡(luò)基線管理

1、基線管理的前提條件

在開始網(wǎng)絡(luò)基線管理之前,必須決定是否要對整個網(wǎng)絡(luò)、特定終端或特定應(yīng)用程序進行基線管理。還需要定義基線管理的時間框架。正確的時間框架并沒有統(tǒng)一標準,這取決于你的應(yīng)用程序。你需要捕獲網(wǎng)絡(luò)中的每一種可能情況。因此,如果你的網(wǎng)絡(luò)中有持續(xù)的流量,例如網(wǎng)頁和電子郵件流量、VoIP(網(wǎng)絡(luò)電話)和文件服務(wù)器訪問流量,以及每周的備份任務(wù),則需要捕獲整個星期的流量,以便觀察網(wǎng)絡(luò)中的所有模式。

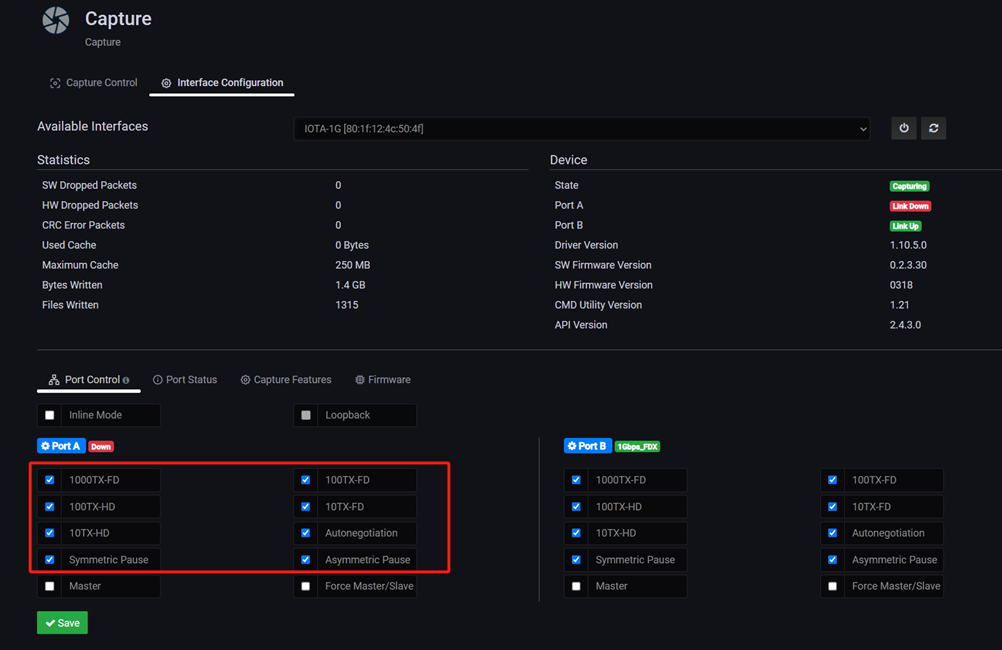

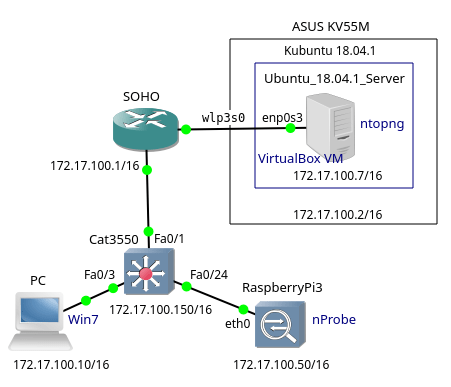

2、流量捕獲

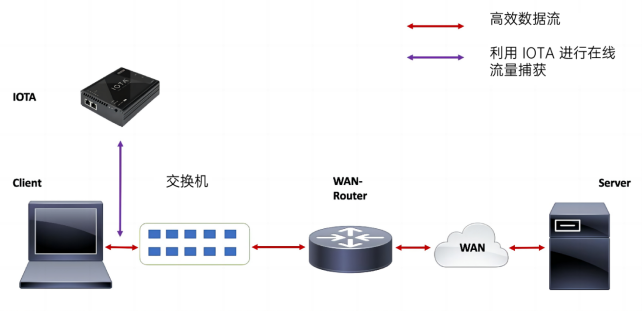

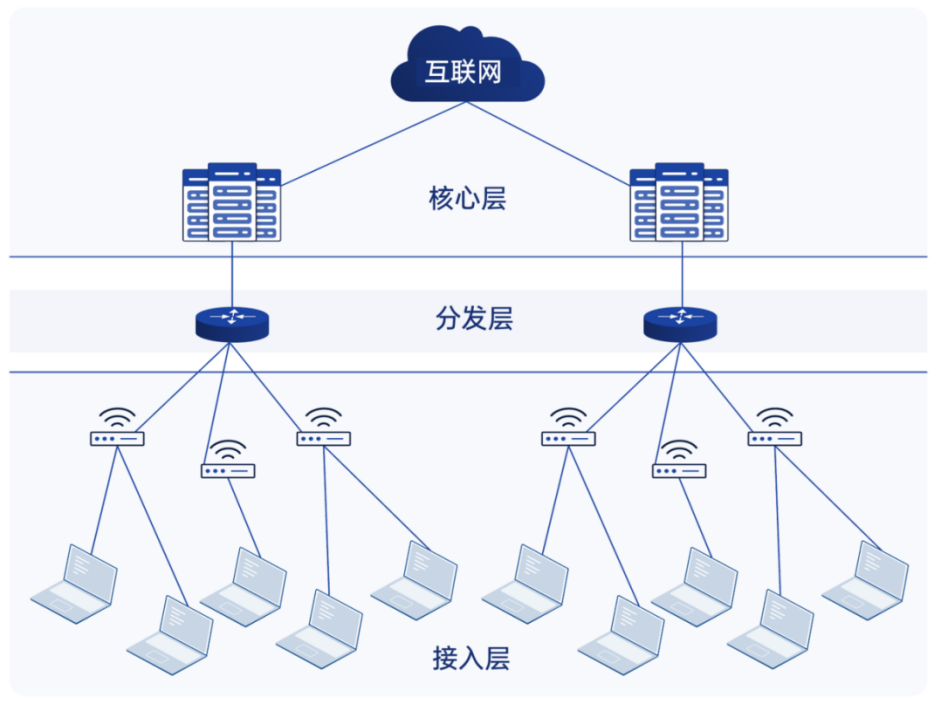

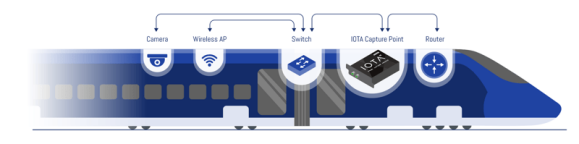

下一步,你需要確定捕獲流量的位置。IOTA的放置位置取決于你要進行的基線管理類型。如果你只想對網(wǎng)絡(luò)中的某個客戶端或服務(wù)器進行基線管理,可以將IOTA直接放置在交換機和客戶端或服務(wù)器之間。

你可以在中央交換機處捕獲整個網(wǎng)絡(luò)的流量,或者使用來自VLAN的SPAN端口將流量導(dǎo)向IOTA。你還可以將IOTA放置在交換機和WAN路由器之間,以對WAN流量進行基線管理。

圖 1:IOTA 串聯(lián)在客戶端和交換機之間

圖 1:IOTA 串聯(lián)在客戶端和交換機之間

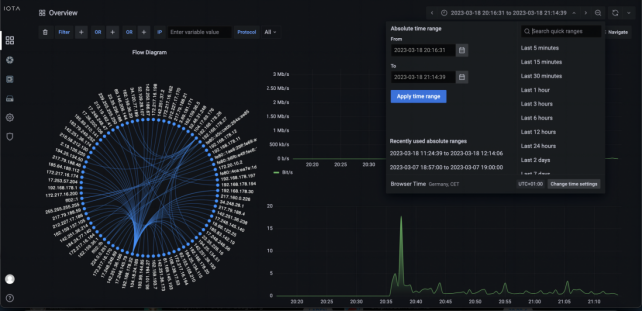

3、基于 IP 的流量和協(xié)議使用情況

我們可以使用 IOTA 中的 “概覽 ”儀表板來全面了解網(wǎng)絡(luò)流量模式。我們首先來看看基于 IP 的流量模式。IP 地址之間的線表示這兩個 IP 地址之間至少存在一個通信流。

圖 2:基于 IP 的通信模式概覽儀表板

圖 2:基于 IP 的通信模式概覽儀表板

我們可以將鼠標懸停在 IP 地址上,突出顯示相應(yīng)的通信模式。

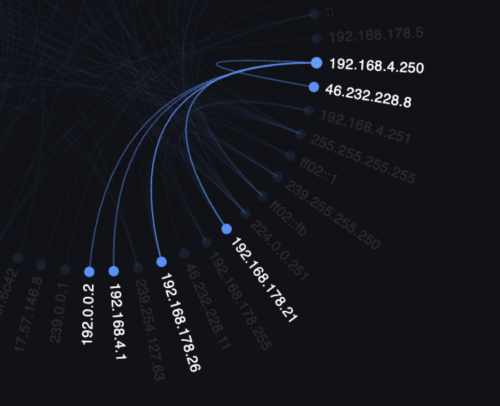

圖 3:鼠標懸停在 IP 地址上可突出顯示相應(yīng)的通信模式

圖 3:鼠標懸停在 IP 地址上可突出顯示相應(yīng)的通信模式

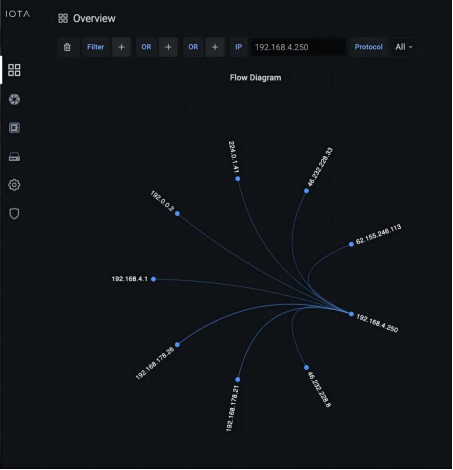

只需在 IP 地址上單擊鼠標,即可對懸停地址進行過濾。該過濾器作為 “IP ”過濾器應(yīng)用于儀表盤頂部。

圖 4:根據(jù)特定 IP 地址過濾 IP 關(guān)系

圖 4:根據(jù)特定 IP 地址過濾 IP 關(guān)系

概覽控制面板還提供了一個流量列表,其中包含 UDP 或 TCP 等第 4 層協(xié)議信息以及客戶端和服務(wù)器端口信息,還有識別出的應(yīng)用程序。如果需要更深入地查看可疑流量,了解更多流量細節(jié),我們可以點擊檢查欄中的放大鏡。

如果需要在 Wireshark 或其他數(shù)據(jù)包分析應(yīng)用程序中查看有效載荷數(shù)據(jù),我們可以點擊下載欄中的箭頭按鈕,將相應(yīng)的數(shù)據(jù)流下載為經(jīng)過過濾的 PCAPNG 文件,以便進一步分析。

圖 5:概覽儀表板上的流量列表

圖 5:概覽儀表板上的流量列表

4、網(wǎng)絡(luò)利用率

網(wǎng)絡(luò)利用率在基線管理中也是一個重要的指標,可以幫助我們了解異常利用情況。我們應(yīng)該知道網(wǎng)絡(luò)中的平均利用率和正常峰值。在特定情況下,我們需要了解整個網(wǎng)絡(luò)的平均值和峰值,但在其他情況下,我們需要了解特定客戶端或服務(wù)器以及一些特定應(yīng)用程序的情況。

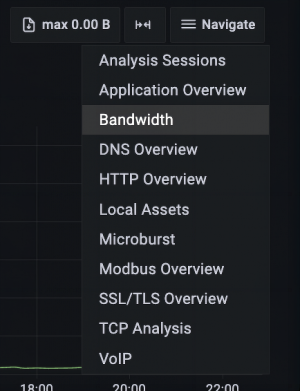

由于備份流量或文件傳輸?shù)仍颍覀兛梢钥吹揭恍└吡髁磕J剑@些峰值是預(yù)期的。為了幫助分析網(wǎng)絡(luò)利用率,IOTA提供了一個專門的帶寬儀表板。要進入該儀表板,我們點擊右上角的“導(dǎo)航”按鈕,然后選擇“帶寬”。

圖 6:導(dǎo)航至帶寬儀表板

圖 6:導(dǎo)航至帶寬儀表板

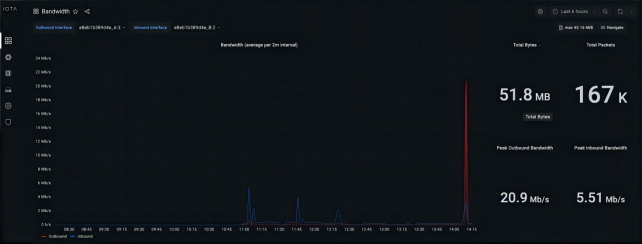

在該儀表板上,我們可以看到每個方向的平均帶寬使用情況。紅線代表出站流量,藍線代表入站流量。在右上方,我們可以看到所選時間段內(nèi)的總字節(jié)數(shù)和數(shù)據(jù)包數(shù)。在下方,我們可以找到每個方向的峰值帶寬使用情況。結(jié)合安全性,這可以幫助我們評估是否正在經(jīng)歷大規(guī)模 DoS 或 DDoS 攻擊。

圖 7:帶寬儀表板上的全局平均帶寬值和峰值帶寬值

圖 7:帶寬儀表板上的全局平均帶寬值和峰值帶寬值

要區(qū)分正常應(yīng)用行為和資源耗盡攻擊,我們需要每個應(yīng)用的帶寬、正常流量計數(shù)和特定時間范圍內(nèi)的傳輸字節(jié)數(shù)。高流量計數(shù)可能指向資源耗盡攻擊,如試圖達到防火墻上的每秒最大數(shù)據(jù)包數(shù)。

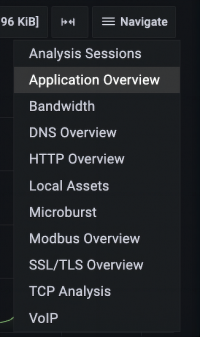

在此,我們需要切換到應(yīng)用程序概覽儀表板。

圖 8:導(dǎo)航至應(yīng)用程序概覽儀表板

圖 8:導(dǎo)航至應(yīng)用程序概覽儀表板

該儀表板顯示圖形概覽和按應(yīng)用程序分類的帶寬使用情況。要進一步調(diào)查特定應(yīng)用程序,我們可以單擊應(yīng)用程序概覽表中應(yīng)用程序左側(cè)的下載按鈕,下載該應(yīng)用程序類型的所有相關(guān)流量。

圖 9:按應(yīng)用分列的帶寬和流量計數(shù)

圖 9:按應(yīng)用分列的帶寬和流量計數(shù)

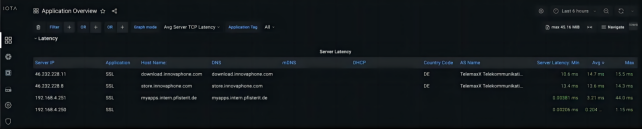

在 DoS 或 DDoS 攻擊下,網(wǎng)絡(luò)延遲會在服務(wù)無法訪問之前增加。這意味著我們需要了解正常的服務(wù)器延遲,以區(qū)分正常延遲值和攻擊條件下的較高延遲值。我們可以在 “應(yīng)用程序概覽 ”儀表板下按服務(wù)器 IP 查看延遲概覽,其中包括最小值、平均值和最大值。

圖 10:每個服務(wù)器 IP 的延遲概覽

圖 10:每個服務(wù)器 IP 的延遲概覽

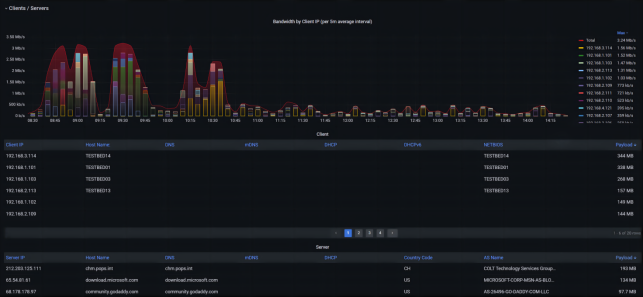

我們可以向下滾動帶寬儀表板,了解每個客戶端和服務(wù)器的帶寬使用情況。我們可以獲得每個客戶端的帶寬使用信息,并可在右側(cè)按最高通話者進行排序。在下表中,我們還可以看到與這些客戶端相對應(yīng)的命名信息,以及所選時間段內(nèi)傳輸?shù)挠行лd荷數(shù)據(jù)。

圖 11:按客戶端分列的帶寬使用情況

圖 11:按客戶端分列的帶寬使用情況

5、主機概覽

要識別網(wǎng)絡(luò)中的新客戶端或服務(wù)器,我們需要一個已知良好或可信主機的基線。我們還需要將正確的 IP 地址與它們的 MAC 地址關(guān)聯(lián)起來,以便在發(fā)生可能的 IP 欺騙攻擊時及時發(fā)現(xiàn)。

在某些組織中,我們可以在庫存數(shù)據(jù)庫或網(wǎng)絡(luò)訪問控制系統(tǒng)中找到這些數(shù)據(jù),但如果我們沒有這些數(shù)據(jù),我們也可以通過 IOTA 基線來獲取。要做到這一點,我們可以導(dǎo)航到本地資產(chǎn)儀表板。

圖 12:導(dǎo)航至本地資產(chǎn)儀表板

圖 12:導(dǎo)航至本地資產(chǎn)儀表板

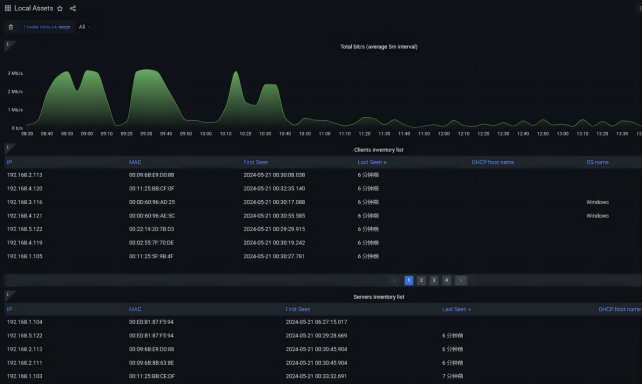

如果使用 DHCP 服務(wù)且 IOTA 可識別操作系統(tǒng),則該儀表板會顯示客戶端和服務(wù)器庫存列表,其中包含它們的 IP 和 MAC 地址以及 DHCP 主機名和操作系統(tǒng)名稱。

圖 13:本地資產(chǎn)儀表板

圖 13:本地資產(chǎn)儀表板

6、已使用的TLS版本和密碼套件

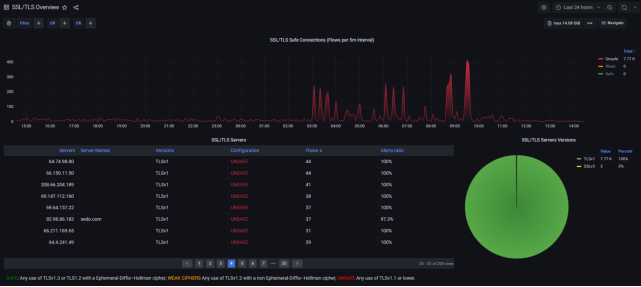

一些攻擊者嘗試進行所謂的降級攻擊,以傳輸像TLS這樣的加密流量。IOTA允許對每個服務(wù)器使用的TLS版本進行基線管理,并評估密碼套件,并將其分類為每個服務(wù)器的安全、弱安全和不安全。

首先,我們需要導(dǎo)航到SSL/TLS概覽儀表板。

圖 14-1:導(dǎo)航至 SSL/TLS 概覽儀表板

圖 14-1:導(dǎo)航至 SSL/TLS 概覽儀表板  圖 14-2:導(dǎo)航至 SSL/TLS 概覽儀表板

圖 14-2:導(dǎo)航至 SSL/TLS 概覽儀表板

通過對 TLS 版本和密碼套件類別數(shù)據(jù)進行基線管理并稍后進行比較,我們可以輕松地發(fā)現(xiàn)可能的降級攻擊,方法是查找從更安全的 TLS 類別到較弱 TLS 類別的切換。這可以是從具有 DHE 密碼套件的 TLS 1.3 到?jīng)]有前向保密性的 TLS 1.1。

在 SSL/TLS 服務(wù)器下,我們可以在“版本”列中看到使用的 TLS 版本,在“配置”列下看到密碼套件的類別。我們還可以看到警報比例,以識別對 TLS 握手的潛在攻擊。

圖 15:SSL/TLS 概覽儀表板,包括 TLS 版本和密碼套件類別

圖 15:SSL/TLS 概覽儀表板,包括 TLS 版本和密碼套件類別

7、異常流量檢測

在進行網(wǎng)絡(luò)基線分析時,檢測異常連接嘗試模式至關(guān)重要。正如在“基于IP的流量和協(xié)議使用”部分討論的那樣,我們可以在概覽儀表板中對通信模式進行基線管理。這使我們能夠通過查找與特定子網(wǎng)或多個子網(wǎng)中的所有其他主機進行通信的主機,來檢測端口掃描活動。

端口掃描可能是更高級網(wǎng)絡(luò)攻擊的前兆,因為它可以識別網(wǎng)絡(luò)中的易受攻擊的服務(wù)或系統(tǒng)。因此,在基線管理中,我們需要識別通常與許多其他主機進行通信的主機,例如域控制器、DNS或備份服務(wù)器。

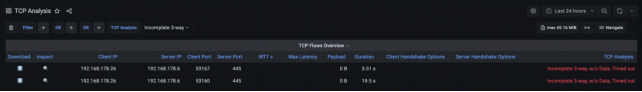

在基線管理中,我們還應(yīng)該識別失敗的TCP握手。起初,這可以幫助我們看到我們典型網(wǎng)絡(luò)中的錯誤行為并加以糾正。在第二階段,我們可以將它們與惡意行為者區(qū)分開來,后者試圖通過所謂的SYN泛洪攻擊來耗盡資源,例如防火墻中的最大會話數(shù),這導(dǎo)致TCP半開放狀態(tài)。

半開放狀態(tài)意味著三次握手未完成。我們可以在TCP分析儀表板中看到不完整的三次握手。我們可以在名為“TCP分析”的右列中看到它們,其中包含“不完整的3次”語句,以及在TCP事件下的“未答復(fù)的SYN”。

圖 16:帶有異常情況的TCP分析儀表板

圖 16:帶有異常情況的TCP分析儀表板

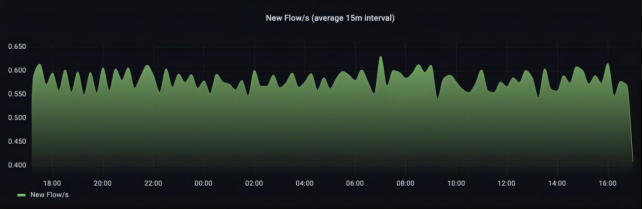

我們應(yīng)該在特定時間范圍內(nèi)對連接嘗試次數(shù)或新流量進行基線管理。在概覽儀表板中,我們可以在“新流量/秒”圖表中看到連接嘗試的突增。看到超過正常行為的突增可能表明潛在攻擊者試圖訪問大量系統(tǒng),例如嘗試分發(fā)惡意軟件。這也可能表明僵尸網(wǎng)絡(luò)活動。

圖 17:嘗試連接的次數(shù)

圖 17:嘗試連接的次數(shù)

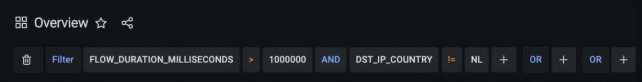

8、過濾提示

IOTA 提供多種過濾器,可以使用 “AND ”和 “OR ”關(guān)系將其組合起來。從安全角度來看,過濾流向其他國家的長期流量可能很有趣,因為這可能是命令和控制流量。在下面的示例中,我們過濾了持續(xù)時間超過 1000000 毫秒且目標 IP 地址不在荷蘭的流量。IOTA 允許我們將其與邏輯 “或 ”過濾器相結(jié)合。

圖 18:流量持續(xù)時間和目的地國家過濾器的組合

圖 18:流量持續(xù)時間和目的地國家過濾器的組合

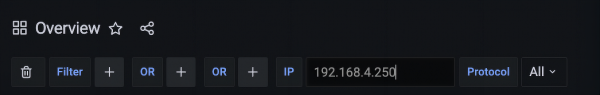

我們最簡單但最有效的過濾器是基于單個 IP 地址的 IP 過濾器,無論源地址還是目的地。我們只需在儀表板上的 “IP ”旁邊輸入即可。如果要對源 IP 地址或目的地 IP 地址進行特定過濾,我們可以對 “ip_src ”或 “ip_dst ”進行過濾。

圖 19:過濾簡單的 IP 地址(無論源地址還是目標地址)

圖 19:過濾簡單的 IP 地址(無論源地址還是目標地址)

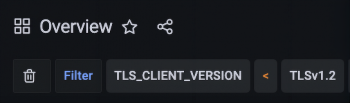

如果我們深入研究一下我們的安全問題,我們可以通過 “tls_client_version ”或 “tls_server_version ”過濾客戶端或服務(wù)器提供的 TLS 版本低于當前推薦版本 TLSv1.2,且低于過濾器和版本 “TLSv1.2”。

圖 20:根據(jù)低于 1.2 版的 TLS 客戶端版本進行過濾

圖 20:根據(jù)低于 1.2 版的 TLS 客戶端版本進行過濾

還可以在 TCP 分析儀表板中過濾特定的 TCP 分析行為。我們可以根據(jù) “TCP 分析 ”過濾器和 “不完整的三方握手 ”值過濾不完整的三方握手。

圖 21:根據(jù)不完整的三方握手進行過濾

圖 21:根據(jù)不完整的三方握手進行過濾

結(jié)論

基線管理網(wǎng)絡(luò)有助于區(qū)分惡意行為和正常行為。IOTA使耗時的任務(wù),例如理解網(wǎng)絡(luò)中的流量模式,變得簡單,并提供必要的高捕獲準確性。IOTA有助于根據(jù)需要有效地捕獲特定時間段內(nèi)的所有流量模式,并利用靈活的過濾器對其進行圖形化分析。

審核編輯 黃宇

-

網(wǎng)絡(luò)

+關(guān)注

關(guān)注

14文章

7553瀏覽量

88731 -

基線

+關(guān)注

關(guān)注

0文章

12瀏覽量

7962 -

流量分析

+關(guān)注

關(guān)注

0文章

7瀏覽量

5694 -

Iota

+關(guān)注

關(guān)注

0文章

28瀏覽量

8387

發(fā)布評論請先 登錄

相關(guān)推薦

高效、安全、智能:探索艾體寶網(wǎng)絡(luò)管理方案

艾體寶與Kubernetes原生數(shù)據(jù)平臺AppsCode達成合作

差異解讀:IT 和 OT 網(wǎng)絡(luò)的數(shù)據(jù)包和網(wǎng)絡(luò)分析

艾體寶干貨 如何使用 IOTA?解決網(wǎng)絡(luò)電話(VoIP)質(zhì)量問題

如何使用 IOTA?分析安全漏洞的連接嘗試

艾體寶案例 IOTA在研發(fā)智慧醫(yī)療設(shè)備方面的應(yīng)用實例

艾體寶干貨 網(wǎng)絡(luò)安全第一步!掃描主機漏洞!

艾體寶干貨 IOTA流量分析秘籍第二招:IDS或終端保護系統(tǒng)分析

艾體寶干貨 | 教程:使用ntopng和nProbe監(jiān)控網(wǎng)絡(luò)流量

艾體寶產(chǎn)品 | 網(wǎng)絡(luò)流量分析儀樣機已備妥,歡迎試用

艾體寶方案 | ITT-Profitap IOTA——鐵路運輸?shù)倪h程網(wǎng)絡(luò)捕獲和故障排除方案

艾體寶干貨 IOTA流量分析秘籍第一招:網(wǎng)絡(luò)基線管理

艾體寶干貨 IOTA流量分析秘籍第一招:網(wǎng)絡(luò)基線管理

評論