北京時間10月17日早間消息,有計算機安全專家發現了WiFi設備的安全協議存在漏洞。這個漏洞影響許多設備,比如計算機、手機、路由器,幾乎每一款無線設備都有可能被攻擊。

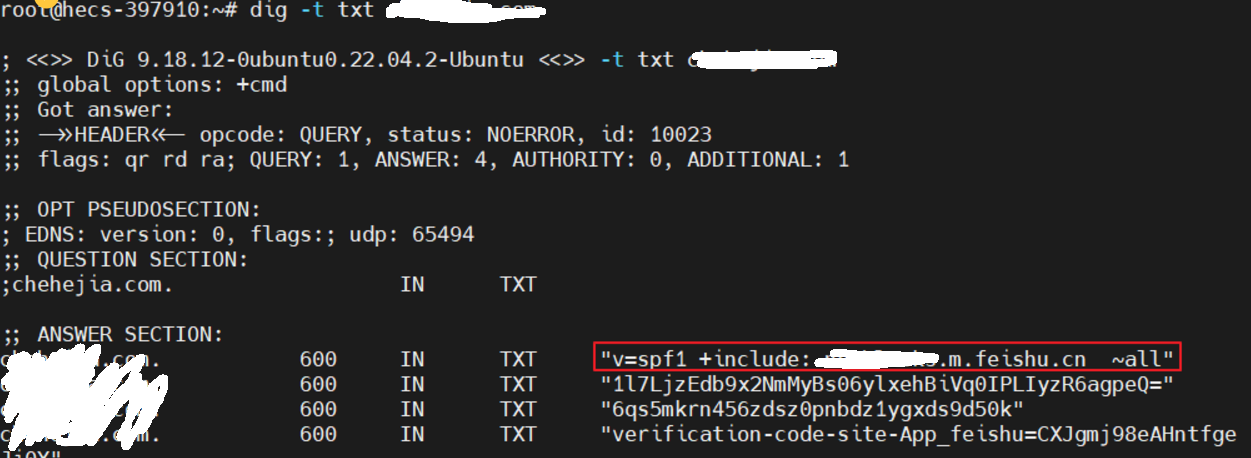

漏洞名叫“KRACK”,也就是“Key Reinstallation Attack”(密鑰重安裝攻擊)的縮寫,它曝露了WPA2的一個基本漏洞,WPA2是一個通用協議,大多現代無線網絡都用到了該協議。計算機安全學者馬蒂·凡赫爾夫(Mathy Vanhoef)發現了漏洞,他說漏洞存在于四路握手(four-way handshake)機制中,四路握手允許擁有預共享密碼的新設備加入網絡。

在最糟糕的情況下,攻擊者可以利用漏洞從WPA2設備破譯網絡流量、劫持鏈接、將內容注入流量中。換言之,攻擊者通過漏洞可以獲得一個萬能密鑰,不需要密碼就可以訪問任何WAP2網絡。一旦拿到密鑰,他們就可以竊聽你的網絡信息。

漏洞的存在意味著WAP2協議完全崩潰,影響個人設備和企業設備,幾乎每一臺設備都受到威脅。

凡赫爾夫說:“如果你的設備支持WiFi,極有可能會受到影響。”不過凡赫爾夫沒有公布任何概念驗證漏洞利用代碼,暫時不會有太大的影響,攻擊也不會大規模爆發。

周一時,美國國土安全局網絡應急部門US-CERT確認了漏洞的存在,早在2個月前,US-CERT已經秘密通知廠商和專家,告訴它們存在這樣的漏洞。在Black Hat安全會議上,凡赫爾夫發表關于網絡協議的演講,他在講話中談到了新漏洞。

針對KRACK漏洞各大企業是怎樣應對的呢?下面看看各企業截至發稿時的回應:

微軟

微軟于10月10日發布安全補丁,使用Windows Update的客戶可以使用補丁,自動防衛。我們及時更新,保護客戶,作為一個負責任的合作伙伴,我們沒有披露信息,直到廠商開發并發布補丁。

蘋果iOS和Mac

蘋果證實iOS、MacOS、WatchOS、TVOS有一個修復補丁,在未來幾周內就會通過軟件升級的形式提供給客戶。

谷歌移動/谷歌Chromecast/ Home/ WiFi

我們已經知道問題的存在,未來幾周會給任何受影響的設備打上補丁。

谷歌Chromebook

暫時沒有發表評論。

亞馬遜Echo、FireTV和Kindle

我們的設備是否存在這樣的漏洞?公司正在評估,如果有必要就會發布補丁。

三星移動、三星電視、三星家電

暫時沒有發表評論。

思科

暫時沒有發表評論。

Linksys/Belkin

Linksys/Belkin和Wemo已經知道WAP漏洞的存在。安全團隊正在核查細節信息,會根據情況提供指導意義。我們一直將客戶放在第一位,會在安全咨詢頁面發布指導意見,告訴客戶如何升級產品,如果需要就能升級。

Netgear

最近安全漏洞KRACK曝光,Netgear已經知道,KRACK可以利用WPA2安全漏洞發起攻擊。Netgear已經為多款產品發布修復程序,正在為其它產品開發補丁。你可以訪問我們的安全咨詢頁面進行升級。

Netgear高度重視安全問題,不斷監控自己的產品,及時了解最新威脅。對于緊急安全問題,我們會防預而不是事后采取行動,這是Netgear的基本信念。

為了保護用戶,Netgear公開發布修復程序之后才披露漏洞的存在,沒有提到漏洞的具體信息。一旦有了修復程序,Netgear會通過“Netgear產品安全”頁面披露漏洞。

Eero

我們已經知道WAP2安全協議存在KRACK漏洞。安全團隊正在尋找解決方案,今天晚些時候就會公布更多信息。我們打造了云系統,針對此種情況可以發布遠程更新程序,確保所有客戶及時獲得更新軟件,自己不需要采取任何動作。

D-Link/TP-Link/Verizon/T-Mobile/Sprint/Ecobee/Nvidia

暫時沒有發表評論。

ICASI和CERT CC已經通知英特爾,說WPA2標準協議存在漏洞。英特爾是ICASI的成員,為“協調的漏洞披露(Coordinated Vulnerability Disclosure,CVD)”貢獻了自己的力量。

英特爾正在與客戶、設備制造商合作,通過固件和軟件更新的方式應對漏洞。如果想獲得更多信息,可以訪問英特爾安全咨詢頁面。

AMD/August/Honeywell/ADT/Comcast/AT&T/Spectrum/Vivint/Lutron/聯想/戴爾/Roku/LG電子/LG移動/LG家電/通用電氣

暫時沒有發表評論。

Nest

我們已經知道漏洞的存在,未來幾周將會為Nest產品推出補丁。

飛利浦Hue

KRACK攻擊利用了WiFi協議。我們建議客戶使用安全WiFi密碼,在手機、計算機及其它WiFi設備上最新補丁,防范此類攻擊。飛利浦Hue本身并不直接支持WiFi,因此不需要防范補丁。還有,我們的云帳戶API可以用HTTPS進行保護,增強安全,這是一個額外的安全層,不會受到KRACK攻擊的影響。

Kwikset/Yale/Schlage/Rachio/iHome/伊萊克斯/Frigidaire/Netatmo/Control4

暫時沒有發表評論。

Roost

Roost接收或者發送的數據流都用最新的SSL/TLS加密技術進行端到端加密。我們認為自己的設備沒有風險。建議用戶聽從WiFi Alliance的建議,在Access點使用WiFi加密,安裝最新的軟件補丁。

本文轉載自網絡,如涉版權請聯系我們刪除

-

WIFI

+關注

關注

81文章

5297瀏覽量

203590

原文標題:WiFi爆新漏洞影響所有無線設備,各大廠商忙應對

文章出處:【微信號:eet-china,微信公眾號:電子工程專輯】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

搶占智能家居市場有妙招?本土廠商這樣做?

常見的漏洞分享

TPA3116主板開關機爆音怎么消除?

漏洞掃描一般采用的技術是什么

漏洞掃描的主要功能是什么

什么是wifi天線?如何選擇合適且正確的WiFi天線?

從CVE-2024-6387 OpenSSH Server 漏洞談談企業安全運營與應急響應

WiFi模塊和藍牙模塊怎么區分?

各廠商應對WiFi所爆新漏洞

各廠商應對WiFi所爆新漏洞

評論