什么是 SASE?

安全訪問服務邊緣或 SASE(發音為“sassy”)是一種將網絡連接與網絡安全功能融合的架構模型,并通過單一云平臺和/或集中策略控制來提供它們。

隨著組織越來越多地將應用程序和數據遷移到云中,使用傳統的“城堡和護城河”方法管理網絡安全變得更加復雜和危險。與傳統網絡方法不同,SASE 將安全性和網絡統一到一個云平臺和一個控制平面上,從而為任何用戶和任何應用程序提供一致的可見性、控制和體驗。

通過這種方式,SASE 創建一個基于通過互聯網運行的云服務的新的統一企業網絡——允許組織擺脫許多架構層和點解決方案。

SASE 架構結合零信任安全與網絡服務

SASE 與傳統網絡相比如何?

在傳統網絡模型中,數據和應用程序位于核心數據中心。為了訪問這些資源,用戶、分支機構和應用程序從本地專用網絡或輔助網絡(通常通過安全專線或VPN連接到主網絡)連接到數據中心。

然而,這種模式無法應對新的基于云的服務和分布式勞動力的興起所帶來的復雜性。例如,如果組織在云中托管SaaS 應用程序和數據,那么通過集中式數據中心重新路由所有流量是不切實際的。

相比之下,SASE 將網絡控制置于云邊緣,而不是企業數據中心。SASE 不使用需要單獨配置和管理的分層服務,而是使用一個控制平面融合網絡和安全服務。它在邊緣網絡上實施基于身份的零信任安全策略,使企業能夠將網絡訪問擴展到任何遠程用戶、分支機構、設備或應用程序。

SASE 提供哪些功能?

SASE 平臺將網絡即服務 (NaaS)功能與從一個界面管理并從一個控制平面交付的多種安全功能相結合。

這些服務包括:

簡化連接的網絡服務,例如軟件定義的廣域網 (SD-WAN)或廣域網即服務 (WANaaS),可將各種網絡連接在一起形成單個企業網絡

安全服務應用于進出網絡的流量,以幫助保護用戶和設備訪問、防御威脅并保護敏感數據

提供平臺范圍功能的運營服務,例如網絡監控和日志記錄

支持所有上下文屬性和安全規則的策略引擎,然后將這些策略應用于所有連接的服務

通過將這些服務合并到統一架構中,SASE 簡化了網絡基礎設施。

SASE 平臺的技術組件有哪些?

由于安全訪問服務邊緣涉及融合許多傳統上分散的服務,因此組織可以逐步轉向 SASE 架構,而不是一次性全部轉向。組織可以首先實施滿足其最高優先級用例的組件,然后再將所有網絡和安全服務遷移到單個平臺。

SASE 平臺通常包括以下技術組件:

零信任網絡訪問 (ZTNA):零信任安全模型假設威脅既存在于網絡內部也存在于網絡外部;因此,每次個人、應用或設備嘗試訪問公司網絡上的資源時,都需要進行嚴格的上下文驗證。零信任網絡訪問 (ZTNA)是實現零信任方法的技術 - 它在用戶和他們所需的資源之間建立一對一連接,并要求定期重新驗證和重新創建這些連接。

安全網關 (SWG): SWG通過過濾不需要的網絡流量內容并阻止危險或未經授權的在線用戶行為來防止網絡威脅并保護 數據。SWG 可以部署在任何地方,是保護混合工作安全的理想選擇。

云訪問安全代理 (CASB):使用云和 SaaS 應用使得確保數據保持私密和安全變得更加困難。CASB是解決這一挑戰的一種方法:它為組織的云托管服務和應用提供數據安全控制(以及可視性)。

軟件定義廣域網 (SD-WAN) 或 WANaaS:在 SASE 架構中,組織采用 SD-WAN 或 WAN 即服務 (WANaaS) 來連接和擴展遠距離運營(例如辦公室、零售店、數據中心)。 SD-WAN 和 WANaaS 使用不同的方法:

SD-WAN技術使用企業站點的軟件和集中控制器來克服傳統 WAN 架構的一些限制,簡化操作和流量控制決策。

WANaaS以 SD-WAN 的優勢為基礎,采用“輕分支、重云”方法,在物理位置部署最低要求的硬件,并使用低成本的互聯網連接到達最近的“服務邊緣”位置。這可以降低總成本、提供更集成的安全性、提高中間一英里的性能,并更好地服務于云基礎設施。

下一代防火墻 (NGFW) NGFW比傳統防火墻檢查更深層次的數據。例如,NGFW 可以提供應用程序感知和控制、入侵防御和威脅情報,這使它們能夠識別和阻止可能隱藏在看似正常的流量中的威脅。可以在云中部署的 NGFW 稱為云防火墻或防火墻即服務 (FWaaS)。

審核編輯 黃宇

-

網絡

+關注

關注

14文章

7583瀏覽量

88953

發布評論請先 登錄

相關推薦

華為面向沙特發布Discover Huawei SASE體驗計劃

華為入選國際權威機構零信任邊緣領域推薦廠商

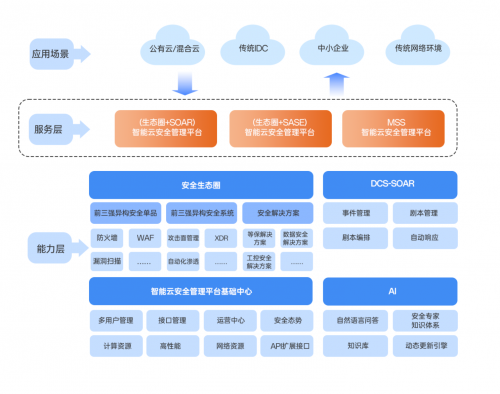

安數云DCS-SASE為企業云網安融合提供一站式云服務

智能電表管理相比傳統電表管理的優勢在哪里?

華納云:如何理解軟件定義網絡?和傳統網絡相比有哪些優勢?

神話游戲熱浪推動文化輸出,第一線全棧云網安服務助力游戲企業加速全球化部署

塔塔通信與Versa Networks共同打造托管SASE服務

Tata Communications托管SASE重新定義下一代網絡與安全性

華為發布星河AI融合SASE體驗計劃,加速中東中亞網絡安全智能化進程

異地組網與傳統網絡有何不同?SD-WAN組網與傳統網絡有何不同?

華為發布全新HiSec SASE方案,智能化防護企業分支安全

Redis流與Kafka相比如何?

什么是 SASE?SASE 與傳統網絡相比如何?

什么是 SASE?SASE 與傳統網絡相比如何?

評論