6月24日訊 專注安全、國防和基礎設施的數字化解決方案公司 Parsons 發布《2018關鍵基礎設施風險評估報告》。這份針對美國關鍵基礎設施行業300名工業控制系統(ICS)和運營技術(OT)工程師的調查報告顯示:工程師、OT 環境專家和 IT 專家之間極度缺乏協作,且確保網絡攻擊彈性的模型無法反映出完全融合的 OT/IT 方法。

《2018關鍵基礎設施風險評估報告》內容

Parsons 聯邦業務部門負責人凱里·史密斯(Carey Smith)表示,關鍵基礎設施中安裝的聯網設備正在提高運營效率,工業控制環境中的聯網設備增多伴隨著網絡風險的加劇,日益復雜的攻擊有了更多的訪問點。這項調查凸顯出一個事實:融合 OT 和 IT 解決方案滯后于融合威脅。基于Bolt-on、軟件和以IT為中心的解決方案并非適用于 應對OT 網絡威脅。

網絡犯罪損失將占全球經濟的10%

美國國土安全部(DHS)的預測,預計到2021年,網絡犯罪損失每年將會達到6萬億美元,幾乎占全球經濟的10%。

?66%的受訪者表示,其所在組織機構正將更多聯網工業物聯網(IIoT)設備添加到 OT 環境的工業控制系統中。

?78%的受訪者表示,并未高度參與 ICS 網絡安全工作。

?80%的受訪者表示,OT 環境目前在使用老舊的技術或新技術,或兩者兼而有之。如今許多新的聯網 IIoT 設備部署了額外的網絡安全保護,但老舊的技術要么未部署網絡保護,要么依賴過時的策略,已無法抵御攻擊的軟件補丁。

90%的關鍵基礎設施資產屬于私營部門

對于美國來說,超過90%的關鍵基礎設施資產屬于私營部門,了解 OT 和 IT 網絡解決方案的融合程度需要靠關鍵基礎設施企業和單位的員工、管理層和董事會成員的共同努力。

政府和私營部門的基礎設施運營商越來越頻繁地報告針對 OT 和 IT 關鍵基礎設施環境的網絡攻擊:

2015年烏克蘭電力系統遭遇攻擊被中斷;

2018年3月美國電網曾遭遇來自俄羅斯的網絡攻擊。

美國國家標準與技術研究院(簡稱NIST)等網絡安全標準組織已要求推出解決方案,應對不斷變化的威脅形勢,加強 OT 和 IT 技術融合,制定流程更有力地應對 ICS 和 OT 系統面臨的網絡威脅。

OT/IT融合的必要性

Parsons 總結指出,關鍵基礎設施行業的工程師對運營技術(OT) 環境面臨的網絡風險有高度的認識,但 IT 部門和高級管理人員采取的標準和實踐并未跟上快速變化的威脅。黑客及其他不法分子的攻擊手法層出不窮,負責保護關鍵基礎設施的利益相關方時間緊迫。Parsons 為此提出如下建議:

?一、定義 IT/OT 融合

對于關鍵基礎設施利益相關方而言,缺乏廣泛認可的 IT/OT 融合定義。Parsons 建議為關鍵基礎設施行業的利益相關方制定一套定義和標準,以加強 OT 網絡安全。

二、?培訓

關鍵基礎設施組織機構必須提供培訓和教育,以提高 OT 工程師和專業人員的網絡安全能力。培訓將提升 OT/IT 協作的有效性,并有助于確保 OT 在網絡安全規劃和資源配置方面擁有一席之位。

三、?OT 網絡安全設計

通過 bolt-on 解決方案來解決過時或老舊的設備的安全性是一種挑戰,組織機構應將 OT 網絡安全納入升級和新 OT 系統的設計過程。

四、?規劃 OT 網絡安全工作

應組建領導和管理團隊來解決 IT/OT 漏洞,這就要求組織機構結束在部門內(例如 IT 或 CIO 辦公室)采取“煙囪式”(Stove-Piping)網絡安全做法,并制定相關 IT和OT 部門協作的固定流程和做法。

?五、鼓勵對話

關鍵基礎設施利益相關方應盡力鼓勵網絡安全和 OT 漏洞方面的研究、信息共享和行業范圍內的對話。

-

IT

+關注

關注

2文章

862瀏覽量

63504 -

數字化

+關注

關注

8文章

8714瀏覽量

61731

原文標題:《2018關鍵基礎設施風險評估報告》:OT/IT融合的必要性

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

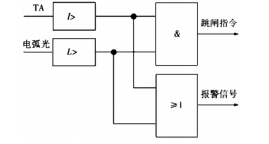

淺析中低壓系統母線裝設弧光保護的必要性及應用

智能駕駛所需的基礎設施

AD603輸入阻抗很小,輸入端用電容耦合的必要性在哪里?

安科瑞銀行用電安全監管的必要性分析,能起到什么關鍵的作用?

一種 IT 和 OT 安全融合的思路

展望2024數據中心基礎設施

垂直起降機場:飛行基礎設施的未來是綠色的

示波器測量交流電壓不能接地的原因和必要性

LED電路保護的必要性 LED損壞的原因 保護LED電路小絕招

防雷檢測認證服務的作用和必要性

《2018關鍵基礎設施風險評估報告》:OT/IT融合的必要性

《2018關鍵基礎設施風險評估報告》:OT/IT融合的必要性

評論