漏洞賞金獵人Inti De Ceukelaire發博客稱,Nametests.com的第三方智力競賽應用讓1.2億Facebook用戶的數據面臨泄露風險,用戶在Facebook上的姓名、出生日期、婚姻狀態、好友名單、圖片等等信息都可能被濫用。在刪除應用后,仍然會顯示用戶的身份。

在劍橋分析(Cambridge Analytica)的數據濫用丑聞后,Facebook開始進行歷史應用審查。然而這次審查捅出了更多問題。

一個名為“NameTests”的第三方應用程序最近被爆存在重大漏洞,1.2億用戶的信息都有可能被泄露。

NameTests測試頁面

只要用戶注冊Nametests.com網站中的任何一款智力競賽應用,他們在Facebook上的個人數據都會被泄漏。這些數據包括姓名、出生日期、婚姻狀態、好友名單、圖片等等。即便是用戶刪除了這些應用,這些數據也依然會被泄漏。

戲劇性的是,在4月底,Facebook加強數據管理,通過自己的“數據濫用漏洞賞金計劃”提醒測試類應用(quiz apps)有泄露數據的風險,但過了一個月之后,這些應用仍好好地在Facebook平臺上。

直到漏洞賞金獵人Inti De Ceukelaire發現NameTests的問題。

在刪除應用后,仍然會顯示用戶的身份

Nametests是一個智力測試應用,能夠根據測試來推斷用戶更像哪個人物。在加載測試時,網站會提取個人信息并將其顯示在網頁上。以下是賞金獵人De Ceukelaire的個人信息來源:

http://nametests.com/appconfig_user

理論上,每個網站都可能要求提供這些數據。請注意,這些數據還包括一個“token”,用于訪問用戶授權應用程序訪問的所有數據,例如照片、帖子和朋友。

讓De Ceukelaire震驚的是,這些數據已經向任何請求它的第三方公開提供。

在正常情況下,其他網站將無法訪問此信息,Web瀏覽器有適當的機制來防止這種情況發生。然而,在這種情況下,數據被封裝在一個叫javascript的東西里,這是此規則的一個例外。

javascript的基本原則之一是它可以與其他網站共享。由于NameTests在javascript文件中顯示用戶的個人數據,因此幾乎任何網站都可以在他們請求時訪問它。

NameTests想知道你是誰,所以訪問nametests.com/appconfig_user,但任何其他網站也可以這樣做。

為了驗證它實際上很容易竊取別人的信息,De Ceukelaire建立了一個網站,連接到NameTests并獲取關于它的訪問者的一些信息。NameTests還會提供一個稱為訪問token的密鑰,根據授予的權限,該密鑰可用于訪問訪問者的帖子、照片和朋友。只需要一次訪問De Ceukelaire的網站就可以訪問一個人的信息長達兩個月。

即使在刪除應用后,NameTests仍然會顯示用戶的身份。為了防止這種情況發生,用戶必須手動刪除設備上的Cookie,因為NameTests.com不提供注銷功能。

一般用戶不想讓任何網站知道自己是誰,更不用說竊取用戶的信息或照片。如果濫用此漏洞,廣告客戶可能會根據Facebook帖子和朋友定位(政治)廣告。更露骨的網站可能會利用這個漏洞敲詐訪問者,威脅要把用戶秘密搜索歷史泄露給他的朋友。

1.2億用戶面臨數據泄露風險

據Facebook稱,NameTests擁有超過1.2億活躍的月度用戶。

為了更好地掌握這些測驗的覆蓋面,De Ceukelaire列出了他們的NameTest本地化Facebook頁面列表,其中有超過一百萬個喜歡的頁面,這是相當可怕的數字。

4月22日,De Ceukelaire第一次向Facebook報告了這一情況。4月30日,他收到了Facebook的初步回復,對方表示他們正在調查(looking into)。

De Ceukelaire在5月14日又發送了一封后續電子郵件,詢問Facebook是否已經聯系了應用程序開發人員。

直到5月22日,距離De Ceukelaire第一次向Facebook報告問題后的一個月,Facebook回復說可能需要三到六個月的時間來調查這個問題(即他們最初的自動回復中提到的同一時間段)。而NameTests的測驗仍在進行中。

一個月后的6月25日,De Ceukelaire說,他注意到NameTests已經改變了它們處理數據的方式,從而關閉了它們暴露給第三方的訪問權限。第二天(6月26日),De Ceukelaire與NameTest的數字保護官員聯系,回答了有關Facebook漏洞和披露過程的一些問題。

第三天(6月27日),Facebook也證實了這一書面漏洞,并承認:“這可能會讓攻擊者確定Facebook平臺登錄用戶的詳細信息。”

Facebook還告訴他,它們已經和NameTests確認了,這個問題已經解決。它的應用程序仍然可以在Facebook的平臺上使用——這表明Facebook沒有發現導致它暫停其他第三方應用程序的可疑活動。(至少,假設它進行了調查。)

最后,根據數據濫用漏洞賞金計劃(Data Abuse Bounty Program)的條款,Facebook向一家慈善機構支付了4000x2美元的賞金——這也是De Ceukelaire的要求。

審查應用程序是Facebook的品牌公關行為?沒有執行力的規則不值得寫在紙上

今年,Facebook在“劍橋分析門”之后對歷史應用進行審查,扎克伯格說,公司將“調查所有在2014年我們改變平臺以大幅減少數據訪問之前能夠獲得大量信息的程序,我們將全面地審查所有應用和可疑的活動。”后來Facebook又啟動了數據濫用漏洞賞金計劃(Data Abuse Bounty Program)。

在審查期間,Facebook已經暫停了約200個應用程序。直到現在審查仍在進行中,目前也沒有關于何時結束審查過程(以及相關的調查)的正式時間表。

在4月底,通過自己的“數據濫用漏洞賞金計劃”,Facebook已經被提醒測試類應用(quiz apps)有泄露數據的風險,但過了一個月之后,這些應用仍好好地在Facebook平臺上。又過了一個月,這些漏洞才被修復。

TechCrunch認為,你不得不懷疑Facebook的審查是否有用,還是僅是Facebook的一種品牌公關行為。

潛在的問題是,Facebook是否對其平臺上運行的應用程序真的進行檢查。如果沒有任何積極的過程來實施條款與細則(T&C),那么擁有條款與細則就沒什么用。沒有執行力的規則不值得寫在紙上。

歷史證據表明,Facebook并沒有積極執行其開發人員條款與細則——盡管它現在聲稱正在“鎖定平臺”,但隱私丑聞太多。

劍橋分析丑聞中的測驗應用程序開發人員Aleksandr Kogan曾收集并銷售/倒手Facebook的用戶數據給第三方,他指責Facebook基本上沒有相關政策。Aleksandr Kogan認為,Facebook要對其平臺上發生的大規模數據濫用負責——而到目前為止,也只有一部分被曝光。

-

數據

+關注

關注

8文章

7133瀏覽量

89376 -

Facebook

+關注

關注

3文章

1429瀏覽量

54880

原文標題:Facebook再曝數據漏洞!1.2億用戶數據面臨泄露風險

文章出處:【微信號:AI_era,微信公眾號:新智元】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

用于InterBase的ODBC驅動程序:可與多個第三方工具兼容

EE-303:將VisualDSP線程安全庫與第三方RTOS配合使用

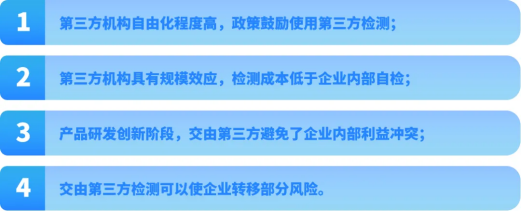

第三方檢測機構該如何提升核心競爭力?

鴻蒙Flutter實戰:05-使用第三方插件

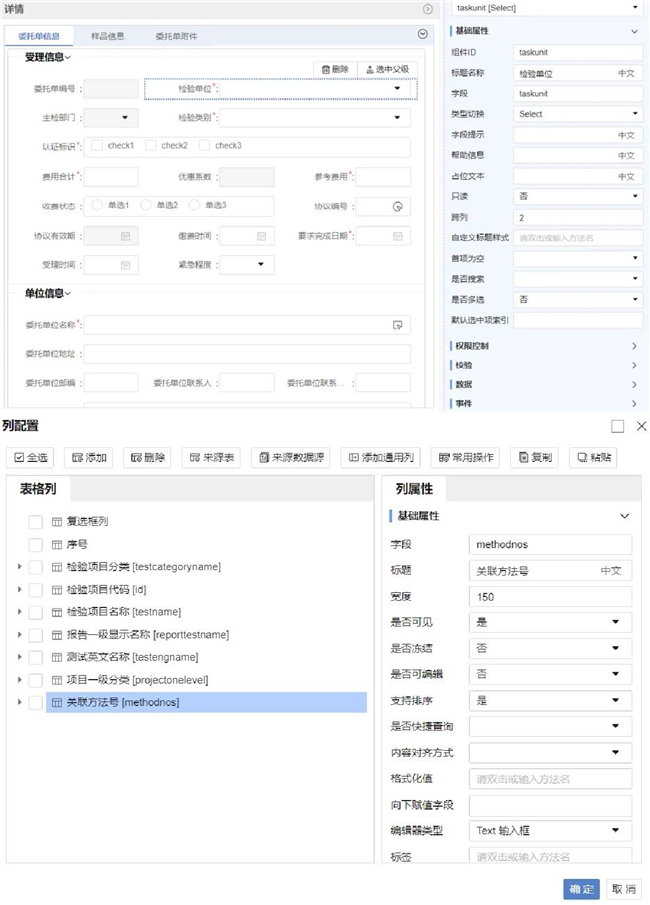

三維天地低代碼開發平臺助力第三方質檢行業數據可視化

一個名為“NameTests”的第三方應用程序最近被爆存在重大漏洞

一個名為“NameTests”的第三方應用程序最近被爆存在重大漏洞

評論