任何沒有采取適當安全措施而連接到工業物聯網(IIoT) 的資產都將面臨網絡攻擊的風險。除了會造成財產損失或引起不便,篡改工業系統還有可能對工作人員或公眾人物造成人身傷害或死亡。如果沒有足夠的網絡保護,安全關鍵型系統就不能被視為真正意義上的安全。

聯網信息物理系統的生產商正在快速采取行動,為產品建立強大的保護功能。但是,盡管所有人都贊同對網絡安全不可抱有僥幸心理,但開發者怎樣才能知道應該提供多大程度的安全?系統成本中有多大比例能夠用于網絡安全的應對措施?以及該如何回答“該器件足夠安全嗎”這個問題?

安全工程師一直在努力回答這些問題,并根據標準證實自己的答案。自 IEC 62443 發布以后,這種情況有所改變。IEC 62443 可提供:一系列威脅模型,以及每種標準定義的安全等級所需的應對措施。

該標準讓工業安全工程師能夠討論共同指標。隨著越來越多的企業在尋求可驗證的安全解決方案,這些類型的認證將成為客戶定義的要求。

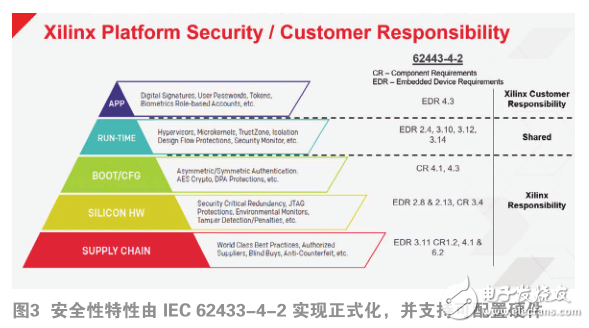

該標準的 IEC 62443-4-2 部分定義的是組件層面的平臺要求。這些要求可通過基于 FPGA 的片上系統(SoC) 等可配置硬件實現或進行加速。

1 安全與安保

網絡安全影響著系統的各個方面,包括安全系統。這一攻擊媒介在對施耐德電氣的 Triconix 安全系統的攻擊中得以體現。幸運的是,這次攻擊并沒有成功,但確實提高了人們對安全系統作為網絡目標的意識。

鑒于網絡攻擊往往試圖修改系統行為,如果不能保證網絡安全,就不可能擁有功能安全系統。雖然技術上可以建立不屬于 IEC-61508 定義的功能安全系統的網絡安全系統。

2 保護與反應

操作技術 (OT) 領域的嵌入式控制器不能簡單地利用標準的 IT 安全解決方案。雖然 IT 系統重視保密性,但 OT 設備最關注的是可用性。可用性始于硬件的功能。

3 生命周期硬件安全

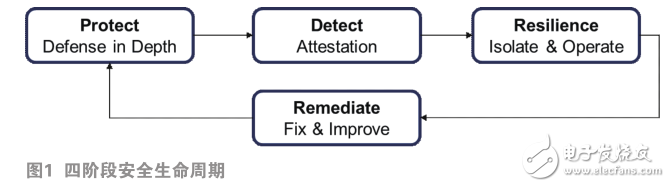

為確保充分考慮對聯網工業設備的所有潛在威脅,應分4個階段考慮安全生命周期(圖 1)。

強有力的保護是首要階段。對于新部署的設備,其保護強度應與當前的技術許可相當。應實施包括軟硬件并覆蓋啟動時和運行時操作的多層保護,以提供深度防護。

然而,器件設計師必須假定由于安全狀態隨使用年限的增長而下降,黑客最終將成功發起攻擊。因此,檢測是生命周期的第2階段,包括使用安全認證和測量技術查找對系統的意外更改或未經授權的更改。

第3階段是恢復力,指設備能夠回退到安全工作模式并向操作人員發出狀況告警。無論是出于安全原因還是僅僅為了避免停機成本,這對于工業系統在遭受攻擊后繼續工作非常重要。

第4階段是為設備預先采取措施,便于報告安全攻擊的詳細情況。然后,就有可能采取補救措施,包括應用安全補丁,以及從總體上改善類似現場系統的安全狀況。

賽靈思可配置硬件具有支持完整安全生命周期的功能,包括強大的硬件信任根、集成加密加速器、物理獨特功能 (PUF)、集成安全存儲和密鑰管理功能。此外,賽靈思 IP 合作伙伴可提供基于 FPGA 的安全監控器(例如 MicroArx),它能通過基于 FPGA 的監控功能增強關鍵軟件應用的檢測功能和恢復力。

4 保護嵌入式器件

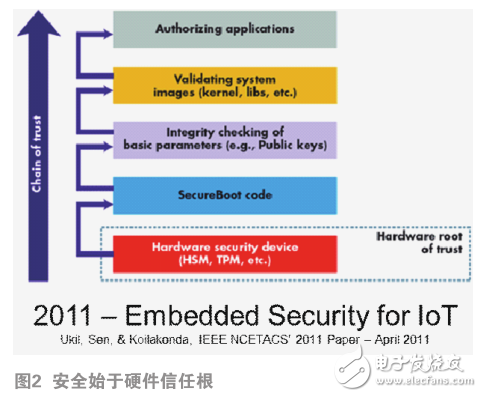

無論采用何種技術保障系統安全,這些技術都必須建立在牢固的基礎上。根據 Ukil、Sen 和Koilakonda 在 2011 年提出的方案(如圖 2 所示),首先是建立嵌入式平臺信任鏈。

為了在硬件層面和啟動時軟件層面建立穩固的安全基礎,賽靈思 Zynq UltraScale+ 片上系統 (SoC)可提供的功能包括不可變設備身份和啟動 ROM、防篡改功能、eFuse 內的集成型安全密鑰存儲,以及用于安全硬件加載的比特流身份驗證與加密。然后,受保護的啟動固件實施第一階段啟動加載程序的安全啟動和執行。如果檢測到軟件完整性被破壞,則表明已發生篡改,那么將會停止進程。在更高層面上,只加載經認證的數字簽名操作系統鏡像。

一旦系統啟動并與任何其他設備建立通信后,就應該使用認證通信渠道加以保護,而且如果有必要對傳輸中的數據進行保護,還需要采取加密措施。賽靈思 FPGA 針對業界標準加密算法(例如 RSA-SHA 和AES)提供集成硬件加速器,為安全的加密通信提供支持。使用用戶無法讀取的設備唯一密鑰,也能保護與非易失性內存 (NVM) 芯片等系統內其他 IC 的數據交換。

最后,還可支持多種系統監控功能,例如測量啟動、測量應用啟動和可信平臺模塊 (TPM) 的使用。在端到端安全架構中,該鏈條中的這些鏈接對保護每個設備的運行和完整性都是必要的。

除了保護設備運行狀態,這些安全特性的互聯層還可以保護與 FPGA 硬件設計和運行在其上的 SoC軟件有關的知識產權。

5 提升安全性的最佳實踐

自從國際工業控制系統安全標準 IEC 62443發布以來,設備設計人員能更深入地理解和實施嵌入式系統的最佳實踐。可信計算組織 (TCG) 和工業互聯網聯盟 (IIC) 等組織也正在有效地開展工作,以實現 IIoT 安全實踐的正式化。

意識到將工業設備連接到互聯網所帶來的風險后,TCG 成立了工業分組(Industrial Sub Group) 來制定相關的安全指導。Sub Group 與 IIC(以及許多其他合作伙伴)結盟,幫助創建 IIC 的工業互聯網安全框架 (IISF)。除了傳統 IT 環境的需求外,該框架還能滿足 IIoT 系統對安全、可靠性和恢復力的更高需求。

賽靈思在制定 IEC 62443 的工作中起到了幫助作用,同時也是 TCG 和 IIC的活躍會員,包括參加 TCGIndustrial Sub Group。FPGA SoC 芯片和設計工具所支持的重要安全功能讓用戶能夠創建符合 IEC 62443-4-2 標準的工業控制平臺,并幫助他們加速上市進程。此外,我們正在引入新機制,讓客戶密鑰和唯一設備標識符能夠安全地安裝到供應鏈中。IEC 62433-4-2 規定的部分重要安全性特性與賽靈思對它們提供的支持之間的對應關系如圖 3 所示。

6 結論

當今的工業控制系統正面臨著越來越多的來自網絡攻擊的威脅。有效的安全解決方案必須從嵌入式硬件平臺出發。強大的硬件認證功能和支持安全啟動、軟件測量和加密的功能,為最大限度地減小攻擊面并提高每個設備完整性的驗證能力奠定了基礎。這種認識是維持工業系統安全的關鍵。

-

FPGA

+關注

關注

1630文章

21759瀏覽量

604297 -

soc

+關注

關注

38文章

4180瀏覽量

218492 -

工業物聯網

+關注

關注

25文章

2379瀏覽量

64454

發布評論請先 登錄

相關推薦

基于FPGA的片上系統實現保障工業網絡安全

基于FPGA的片上系統實現保障工業網絡安全

評論