國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)發(fā)布《賽迪機(jī)器人3·15 ——小心身邊的“機(jī)器人”變“擊器人”》,通過研究主流公共服務(wù)機(jī)器人架構(gòu)設(shè)計安全隱患,并對抽測樣品進(jìn)行安全分析與攻擊測試,發(fā)現(xiàn)被測樣品普遍存在信息安全問題。希望通過本報告引起各界對機(jī)器人信息安全問題的關(guān)注,促進(jìn)機(jī)器人產(chǎn)品及系統(tǒng)信息安全水平整體提升,真正安全可靠服務(wù)于人類。

背景

服務(wù)機(jī)器人應(yīng)用不斷拓展

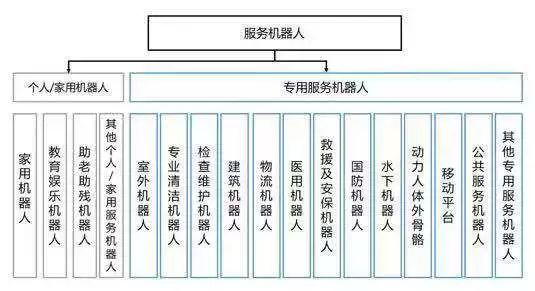

根據(jù)機(jī)器人的應(yīng)用領(lǐng)域,國際機(jī)器人聯(lián)盟(International Federation of Robotics,IFR)將機(jī)器人分為工業(yè)機(jī)器人和服務(wù)機(jī)器人。其中,服務(wù)機(jī)器人是指除工業(yè)機(jī)器人之外的、用于非制造業(yè)并服務(wù)于人類的各種先進(jìn)機(jī)器人,主要包括個人/家用機(jī)器人和專用服務(wù)機(jī)器人兩大類。

服務(wù)機(jī)器人分類(根據(jù)IFR)

隨著人口老齡化趨勢加快,勞動人口縮減,人力成本上漲等問題不斷出現(xiàn),服務(wù)機(jī)器人的市場規(guī)模快速擴(kuò)大,應(yīng)用場景不斷拓展,應(yīng)用模式不斷豐富,機(jī)器人性能也在逐步提升,數(shù)字化、網(wǎng)絡(luò)化、智能化將成為服務(wù)機(jī)器人的重要發(fā)展方向,人工智能、區(qū)塊鏈、大數(shù)據(jù)、云計算、物聯(lián)網(wǎng)等技術(shù)的迅猛發(fā)展,將與機(jī)器人產(chǎn)業(yè)進(jìn)一步深度融合,滲透到更多的生活場景。

機(jī)器人能否安全服務(wù)于人類,是否會成為傷害人類的兇手或泄密工具?請看以下幾個國外研究機(jī)構(gòu)公布的主流服務(wù)機(jī)器人信息安全漏洞案例。

案例一:IOActive發(fā)現(xiàn)Alpha2教育陪伴機(jī)器人漏洞

Alpha2教育陪伴機(jī)器人,利用其缺乏代碼簽名機(jī)制的漏洞,攻擊者可以輕松進(jìn)入系統(tǒng)、覆蓋權(quán)限并安裝惡意代碼,從而控制機(jī)器人使其操作工具損害周圍物體。

Alpha2被攻擊成為可怕的破壞狂(用螺絲刀刺人手中的番茄)

案例二:Check Point安全軟件公司發(fā)現(xiàn)LG公司的Hom-bot智能掃地機(jī)器人漏洞

LG公司的Hom-bot智能掃地機(jī)器人,利用其遠(yuǎn)程登錄系統(tǒng)存在的加密漏洞,攻擊者可以獲得掃地機(jī)器人的控制權(quán),劫持內(nèi)置攝像頭,監(jiān)視用戶的個人隱私。

Hom-bot掃地機(jī)器人被攻擊成為監(jiān)視住戶隱私的“間諜”

案例三:華盛頓大學(xué)仿生機(jī)器人實驗室發(fā)現(xiàn)Raven Ⅱ手術(shù)機(jī)器人漏洞

RavenⅡ手術(shù)機(jī)器人,由于其遙操作端與執(zhí)行端的信號通過網(wǎng)絡(luò)非加密傳輸,利用中間人攻擊手段,可以干擾兩端之間的通訊,使得手術(shù)機(jī)器人最終失去控制,無法執(zhí)行醫(yī)生的正常操作,從而影響手術(shù)過程,給患者帶來極大的安全隱患。

RavenⅡ手術(shù)機(jī)器人被攻擊成為遠(yuǎn)程“索命”工具

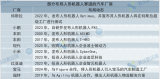

在上述背景下,國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)選取目前具有代表性的,已經(jīng)廣泛應(yīng)用于酒店、餐廳、銀行、政務(wù)大廳等領(lǐng)域的公共服務(wù)機(jī)器人進(jìn)行信息安全研究及攻擊測試,通過揭示分析公共服務(wù)機(jī)器人信息安全問題,引發(fā)全社會對機(jī)器人信息安全問題的關(guān)注,讓機(jī)器人真正成為人類的幫手。

研究

可能存在十大信息安全風(fēng)險點

國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)研究此類機(jī)器人的整體架構(gòu)設(shè)計,列出其可能存在的信息安全風(fēng)險點:

公共服務(wù)機(jī)器人安全風(fēng)險點

1

機(jī)器人專用控制系統(tǒng)漏洞。利用專用控制系統(tǒng)漏洞,攻擊者可以獲得控制系統(tǒng)權(quán)限,實現(xiàn)對機(jī)器人的非法控制,干擾機(jī)器人的正常運動。

2

傳感器安全風(fēng)險。攻擊者可以對傳感器進(jìn)行干擾,使機(jī)器人的導(dǎo)航和避障功能失靈,影響機(jī)器人正常運行。

3

接口API漏洞。攻擊者可以利用接口API的漏洞,獲取、篡改、監(jiān)聽機(jī)器人的語音信息;或入侵機(jī)器人操作系統(tǒng),獲取系統(tǒng)權(quán)限,實現(xiàn)對機(jī)器人的劫持或敏感數(shù)據(jù)竊取。

4

Wifi通信安全風(fēng)險。通訊數(shù)據(jù)未加密,攻擊者可攔截通信傳輸信號,嗅探、篡改、偽造數(shù)據(jù)包,非法控制機(jī)器人。

5

Android系統(tǒng)與應(yīng)用漏洞。攻擊者可以利用Android系統(tǒng)自身存在的漏洞,實現(xiàn)對操作系統(tǒng)權(quán)限的非法獲取。此外,由于開發(fā)者經(jīng)常忽略的問題,包括不當(dāng)?shù)纳矸?a target="_blank">認(rèn)證、信息未加密、密鑰未安全存儲、日志記錄和監(jiān)控不足等,也會給機(jī)器人帶來極大的風(fēng)險隱患。

6

網(wǎng)絡(luò)攝像頭漏洞。攻擊者可通過對網(wǎng)絡(luò)攝像頭的劫持,竊取用戶隱私、商業(yè)機(jī)密。

7

USB傳輸安全風(fēng)險。攻擊者可以通過USB接口植入惡意代碼,實現(xiàn)對機(jī)器人的非法控制、竊取核心數(shù)據(jù);通過ADB調(diào)試端口,直接侵入機(jī)器人操作系統(tǒng),非法獲得控制權(quán)限,實現(xiàn)對機(jī)器人的劫持。

8

串口通信安全風(fēng)險。攻擊者可以通過串口非法接入機(jī)器人操作系統(tǒng),進(jìn)而獲得系統(tǒng)權(quán)限,實現(xiàn)對機(jī)器人的非法控制。

9

總線通信安全風(fēng)險。攻擊者可以通過訪問總線接口,對數(shù)據(jù)進(jìn)行篡改和偽造,干擾機(jī)器人的運動。

10

2.4G網(wǎng)絡(luò)通信安全風(fēng)險。攻擊者可以使用軟件無線電監(jiān)聽、篡改數(shù)據(jù),實現(xiàn)對機(jī)器人的劫持。

測試與試驗

被測公共服務(wù)機(jī)器人均存漏洞

為驗證目前公共服務(wù)機(jī)器人是否存在上述信息安全風(fēng)險,國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)抽取主流公共服務(wù)機(jī)器人進(jìn)行測試與試驗。(以下測試與試驗結(jié)果僅對抽測樣品有效)

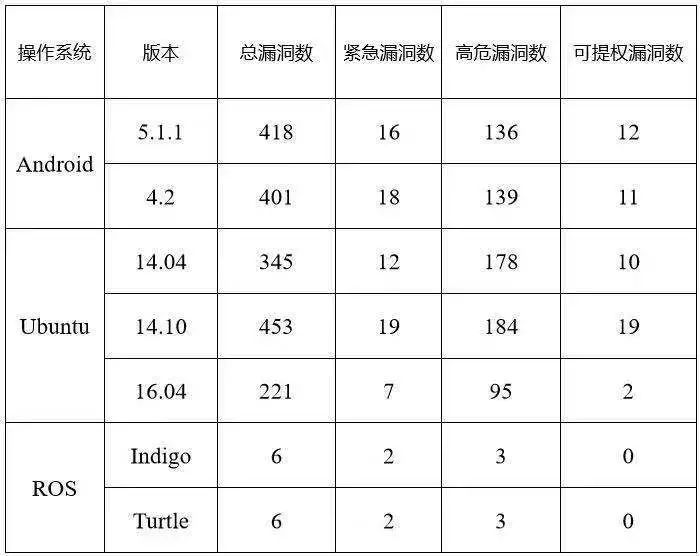

首先,我們通過對這類機(jī)器人使用較多的操作系統(tǒng)版本進(jìn)行了內(nèi)核源代碼漏洞掃描。利用這些漏洞攻擊者可以獲取系統(tǒng)級訪問,進(jìn)行攻擊。

機(jī)器人操作系統(tǒng)內(nèi)核源代碼漏洞抽測結(jié)果

隨后,國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)按照下圖的研究路徑,對機(jī)器人進(jìn)行安全分析和攻擊測試。

安全分析和攻擊測試路徑

試驗結(jié)果表明

1、對機(jī)器人使用較多的操作系統(tǒng)版本進(jìn)行內(nèi)核源代碼漏洞掃描,存在多項緊急、高危甚至可提權(quán)漏洞,攻擊者可通過這些漏洞獲取系統(tǒng)級訪問,進(jìn)行攻擊。

2、所有被測對象均采用未加密的明文方式傳輸數(shù)據(jù),攻擊者可以輕易獲得數(shù)據(jù)報文格式,偽造或篡改控制報文。

3、部分被測對象內(nèi)置無線AP,利用其弱口令漏洞,可以獲得控制報文進(jìn)而實現(xiàn)非法控制。

4、部分被測機(jī)器人未隱藏其激光雷達(dá)傳感器自帶用于遠(yuǎn)程調(diào)試的AP,攻擊者可直接干擾傳感器數(shù)據(jù)。

5、部分被測機(jī)器人沒有身份校驗機(jī)制,通過其開放的端口可以獲取配置文件信息甚至可直接訪問企業(yè)的管理后臺地址。

6、部分基于Windows平臺開發(fā)的被測機(jī)器人,可直接進(jìn)入或通過未禁用或未做保護(hù)的接口進(jìn)入其Windows系統(tǒng),并獲得源碼信息,且其控制指令未作代碼混淆,缺乏身份校驗機(jī)制,攻擊者可以直接實現(xiàn)對機(jī)器人的劫持。

7、部分被測機(jī)器人沒有對使用者劃分權(quán)限,任何使用者都可通過人機(jī)交互界面進(jìn)入Android系統(tǒng)后臺并開啟調(diào)試模式、安裝第三方應(yīng)用,獲取并利用系統(tǒng)關(guān)鍵資源等。

下面視頻展示了對機(jī)器人進(jìn)行安全分析和攻擊測試并實現(xiàn)非法控制的過程:

對機(jī)器人進(jìn)行安全分析和攻擊測試,實現(xiàn)非法控制

建議

重視安全隱患 提升信息安全水平

隨著服務(wù)機(jī)器人關(guān)鍵技術(shù)的不斷更新與發(fā)展,服務(wù)機(jī)器人將呈現(xiàn)智能化、普及化、社會化、多元化等特點,未來服務(wù)機(jī)器人會涉及到人們?nèi)粘I畹姆椒矫婷妗Ec此同時,服務(wù)機(jī)器人在信息安全方面可能會出現(xiàn)更多新的隱患或問題,造成人員傷害或隱私泄露等。因此希望主管機(jī)構(gòu)、服務(wù)機(jī)器人研發(fā)企業(yè)、用戶以及研究和檢測機(jī)構(gòu)對機(jī)器人信息安全問題引起重視。

國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)基于現(xiàn)有研究和測試試驗結(jié)果提出以下幾點建議,以促進(jìn)機(jī)器人產(chǎn)品及系統(tǒng)信息安全水平整體提升,真正安全可靠服務(wù)于人類。

1

加強(qiáng)信息安全防護(hù)技術(shù)研究,提升機(jī)器人產(chǎn)品信息安全防護(hù)能力,從根源解決機(jī)器人信息安全隱患。

2

加快建立機(jī)器人信息安全標(biāo)準(zhǔn)體系,開展機(jī)器人產(chǎn)品信息安全檢測認(rèn)證及審查工作,定期對機(jī)器人生產(chǎn)企業(yè)及應(yīng)用企業(yè)開展信息安全檢查。

3

建立國家機(jī)器人漏洞庫,發(fā)現(xiàn)收集機(jī)器人領(lǐng)域的信息安全漏洞,并對漏洞進(jìn)行解剖分析,向主管部門提交分析報告,為國產(chǎn)機(jī)器人生產(chǎn)及集成應(yīng)用企業(yè)提供安全測評和解決方案。

4

加強(qiáng)機(jī)器人信息安全宣傳、教育及培訓(xùn)活動,增強(qiáng)全社會對機(jī)器人的信息安全防護(hù)意識,穩(wěn)步提升信息安全防護(hù)能力。

聲明

1. 本文所描述的信息安全問題為目前服務(wù)機(jī)器人行業(yè)普遍存在的共性問題,文中圖片所涉及公共服務(wù)機(jī)器人僅為展示示例,不具有針對性;

2. 除上述公共服務(wù)機(jī)器人外,應(yīng)用較為廣泛的工業(yè)機(jī)器人、物流機(jī)器人、醫(yī)療機(jī)器人、家用機(jī)器人、教育娛樂機(jī)器人、無人機(jī)等都可能存在信息安全風(fēng)險及漏洞,國家機(jī)器人質(zhì)量監(jiān)督檢驗中心(北京)會持續(xù)開展機(jī)器人信息安全技術(shù)研究,關(guān)注并推動信息安全標(biāo)準(zhǔn)體系建設(shè)、信息安全檢測認(rèn)證及審查制度建立,輔助提升我國機(jī)器人行業(yè)信息安全水平;

3. 感謝中科院軟件所和四維創(chuàng)智團(tuán)隊的支持。

-

機(jī)器人

+關(guān)注

關(guān)注

211文章

28502瀏覽量

207485 -

Alpha

+關(guān)注

關(guān)注

0文章

45瀏覽量

25655

原文標(biāo)題:賽迪提醒:小心身邊的“機(jī)器人”變“擊器人”

文章出處:【微信號:tjrobot,微信公眾號:天津機(jī)器人】歡迎添加關(guān)注!文章轉(zhuǎn)載請注明出處。

發(fā)布評論請先 登錄

相關(guān)推薦

【「具身智能機(jī)器人系統(tǒng)」閱讀體驗】2.具身智能機(jī)器人的基礎(chǔ)模塊

《具身智能機(jī)器人系統(tǒng)》第10-13章閱讀心得之具身智能機(jī)器人計算挑戰(zhàn)

【「具身智能機(jī)器人系統(tǒng)」閱讀體驗】2.具身智能機(jī)器人大模型

【「具身智能機(jī)器人系統(tǒng)」閱讀體驗】1.初步理解具身智能

【「具身智能機(jī)器人系統(tǒng)」閱讀體驗】+初品的體驗

智平方AI2R Brain大模型賦能Alpha Bot機(jī)器人

《具身智能機(jī)器人系統(tǒng)》第1-6章閱讀心得之具身智能機(jī)器人系統(tǒng)背景知識與基礎(chǔ)模塊

鴻蒙機(jī)器人與鴻蒙開發(fā)板聯(lián)動演示

開源項目!用ESP32做一個可愛的無用機(jī)器人

開源項目!用ESP32做一個可愛的無用機(jī)器人

ROS讓機(jī)器人開發(fā)更便捷,基于RK3568J+Debian系統(tǒng)發(fā)布!

Al大模型機(jī)器人

如何使用PLC控制機(jī)器人

其利天下技術(shù)·搭載無刷電機(jī)的掃地機(jī)器人的前景如何?

人形機(jī)器人成為車圈“新寵”?

Alpha2 被攻擊成為可怕的破壞狂,小心身邊的“機(jī)器人”變“擊器人”

Alpha2 被攻擊成為可怕的破壞狂,小心身邊的“機(jī)器人”變“擊器人”

評論