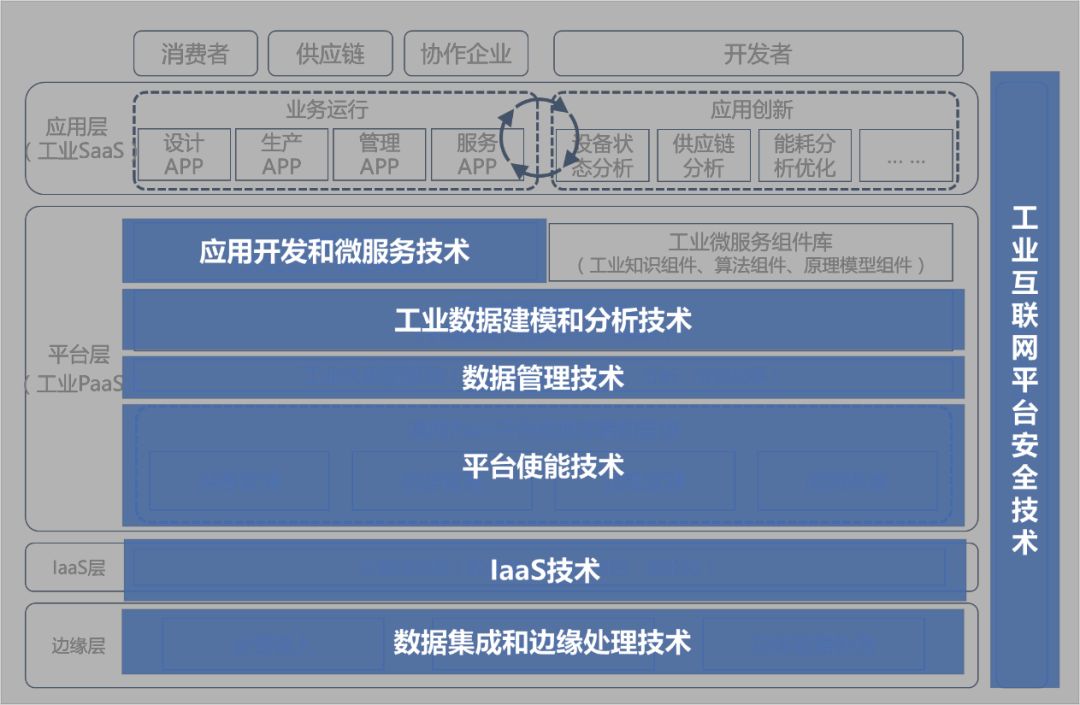

工業(yè)互聯(lián)網(wǎng)平臺需要解決多類工業(yè)設(shè)備接入、多源工業(yè)數(shù)據(jù)集成、海量數(shù)據(jù)管理與處理、工業(yè)數(shù)據(jù)建模分析、工業(yè)應(yīng)用創(chuàng)新與集成、工業(yè)知識積累迭代實現(xiàn)等一系列問題,涉及七大類關(guān)鍵技術(shù),分別為數(shù)據(jù)集成和邊緣處理技術(shù)、IaaS 技術(shù)、平臺使能技術(shù)、數(shù)據(jù)管理技術(shù)、應(yīng)用開發(fā)和微服務(wù)技術(shù)、工業(yè)數(shù)據(jù)建模與分析技術(shù)、安全技術(shù)。

這七項技術(shù)散見于以前的文章之中,本篇主要談?wù)劙踩夹g(shù)。

一

工業(yè)互聯(lián)網(wǎng)平臺的安全威脅

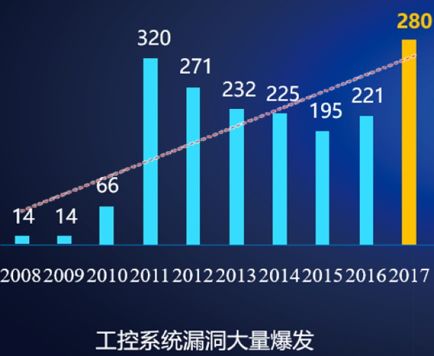

由于早期的工業(yè)控制系統(tǒng)都是在相對獨立的網(wǎng)絡(luò)環(huán)境下運行,在產(chǎn)品設(shè)計和網(wǎng)絡(luò)部署時,只考慮了功能性和穩(wěn)定性,對安全性考慮不足。隨著工業(yè)控制系統(tǒng)網(wǎng)絡(luò)之間互聯(lián)互通的不斷推進,以及工控控制系統(tǒng)和工業(yè)設(shè)備接入互聯(lián)網(wǎng)的數(shù)量越來越多,通過互聯(lián)網(wǎng)對工業(yè)控制系統(tǒng)實施攻擊的可能性越來越高,而每年新發(fā)現(xiàn)的SCADA、DCS、PLC漏洞數(shù)量也不斷增加,這些都為工業(yè)互聯(lián)網(wǎng)帶來巨大的安全隱患。

從2011年以后工業(yè)控制系統(tǒng)的各種漏洞每年都在高速的增加,這些漏洞將會成為攻擊工業(yè)控制網(wǎng)絡(luò)的一種主要途徑,通過這些漏洞攻擊可以完成獲取系統(tǒng)權(quán)限、修改工程數(shù)據(jù)和控制流程、非法關(guān)閉現(xiàn)場設(shè)備等操作,造成重大的生產(chǎn)事故和經(jīng)濟損失。

1、來自外部網(wǎng)絡(luò)的滲透

工業(yè)互聯(lián)網(wǎng)會有較多的開放服務(wù),攻擊者可以通過掃描發(fā)現(xiàn)開放服務(wù),并利用開放服務(wù)中的漏洞和缺陷登錄到網(wǎng)絡(luò)服務(wù)器獲取企業(yè)關(guān)鍵資料,同進還可以利用辦公網(wǎng)絡(luò)作為跳板,逐步滲透到控制網(wǎng)絡(luò)中。通過對于辦公網(wǎng)絡(luò)和控制網(wǎng)絡(luò)一系列的滲透和攻擊,最終獲取企業(yè)重要的生產(chǎn)資料、關(guān)鍵配方,嚴重的是隨意更改控制儀表的開關(guān)狀態(tài),惡意修改其控制量,造成重大的生產(chǎn)事故。

2、帳號口令破解

由于企業(yè)有對外開放的應(yīng)用系統(tǒng)(如郵件系統(tǒng)),在登錄開放應(yīng)用系統(tǒng)的時候需要進行身份認證,攻擊都通過弱口令掃描、Sniffer密碼嗅探、暴力破解、信任人打探套取或社工比較合成口令等手段來獲取用戶的口令,這樣直接獲得系統(tǒng)或應(yīng)用權(quán)限。獲取了用戶權(quán)限就可以調(diào)取相關(guān)資料,惡意更改相關(guān)控制設(shè)施。

3、利用移動介質(zhì)攻擊

當帶有惡意程序的移動介質(zhì)連接到工程師站或操作員站時,移動介質(zhì)病毒會利用移動介質(zhì)自運行功能,自動啟動對控制設(shè)備進行惡意攻擊或惡意指令下置。一方面造成網(wǎng)絡(luò)病毒在企業(yè)各個網(wǎng)絡(luò)層面自動傳播和感染,靠成業(yè)務(wù)系統(tǒng)和控制系統(tǒng)性能的下降,從而影響企業(yè)監(jiān)測、統(tǒng)籌、決策能力。另一方面會針對特定控制系統(tǒng)或設(shè)備進行惡意更改其實際控制量,造成生成事故。

4、PLC程序病毒的威脅

通過對工程師站及編程服務(wù)器的控制,感染(替換)其相關(guān)程序,當PLC程序的下發(fā)時,惡意程序一起被下發(fā)到PLC控制設(shè)備上。惡意程序一方面篡改PLC的實際控制流,另一方面將運算好的虛假數(shù)據(jù)發(fā)給PLC的輸出,防止報警。通過這種方式造成現(xiàn)場設(shè)備的壓力、溫度、液位失控,但監(jiān)測系統(tǒng)不能及時發(fā)現(xiàn),造成重大的安全事故。

5、利用工業(yè)通信協(xié)議的缺陷

Modbus、DNP3、OPC等傳統(tǒng)工業(yè)協(xié)議缺乏身份認證、授權(quán)以及加密等安全機制,利用中間人攻擊捕獲和篡改數(shù)據(jù),給設(shè)備下達惡意指令,影響生產(chǎn)調(diào)度,造成生產(chǎn)失控。

6、利用無線網(wǎng)絡(luò)入侵

控制網(wǎng)絡(luò)通過DTU無線設(shè)備通過802.11b協(xié)議連接到管理區(qū)的網(wǎng)絡(luò),通過對網(wǎng)絡(luò)無線信息的收集,偵測WEP安全協(xié)議漏洞,破解無線存取設(shè)備與客戶之間的通訊,分析出接入密碼,從而成功接入控制網(wǎng)絡(luò),控制現(xiàn)場設(shè)備,獲取機要信息,更改控制系統(tǒng)及設(shè)備的控制狀態(tài),造成重大影響。

二

工業(yè)互聯(lián)網(wǎng)平臺安全的要求

工業(yè)互聯(lián)網(wǎng)實現(xiàn)了設(shè)備、工廠、人、產(chǎn)品的全方位連接,因此工業(yè)互聯(lián)網(wǎng)安全建設(shè)必須從綜合安全防護體系的視角對其進行統(tǒng)籌規(guī)劃。從工業(yè)互聯(lián)網(wǎng)的整體架構(gòu)來看,應(yīng)該在各個層面實施相應(yīng)的安全防護措施,并通過入侵檢測、邊界防護、協(xié)議分析、行為分析、安全審計、容災(zāi)備份、態(tài)勢感知等各種安全技術(shù)與安全管理相結(jié)合的方式實現(xiàn)工業(yè)互聯(lián)網(wǎng)的安全防護,形成對工業(yè)互聯(lián)網(wǎng)安全的“監(jiān)測、報警、處置、溯源、恢復(fù)、檢查”工作閉環(huán)。

三

工業(yè)互聯(lián)網(wǎng)的安全防護能力

工業(yè)互聯(lián)網(wǎng)平臺應(yīng)在云基礎(chǔ)設(shè)施、平臺基礎(chǔ)能力、基礎(chǔ)應(yīng)用能力的安全可信方面應(yīng)制定五個基本計劃活動:

1、識別(Identify):識別的管理系統(tǒng),資產(chǎn),數(shù)據(jù)和功能的安全風(fēng)險。

2、防護(Protect):對平臺實施安全保障措施,確保工業(yè)互聯(lián)網(wǎng)平臺能夠提供服務(wù)。

3、檢測(Detect):對平臺使用、維護、管理過程實施適當?shù)某掷m(xù)性監(jiān)視和檢測活動,以識別安全事件的發(fā)生。

4、響應(yīng)(Respond):對平臺使用、維護、管理過程制定和實施適當?shù)膽?yīng)對計劃,對檢測到的安全事件采取行動。

5、恢復(fù)(Recover):對平臺使用、維護、管理過程制定和實施適當?shù)幕顒蛹熬S護恢復(fù)計劃,以恢復(fù)由于安全事件而受損的任何能力或服務(wù)。

四

工業(yè)互聯(lián)網(wǎng)安全的防護思路

當前的信息安全處于持續(xù)攻擊的時代,需要完成對安全思維的根本性切換,即應(yīng)該充分意識到安全防護是一項持續(xù)的處理過程,即從“應(yīng)急響應(yīng)”到“持續(xù)響應(yīng)”。基于這一思路,工業(yè)互聯(lián)網(wǎng)平臺應(yīng)在安全方面制定五個基本計劃活動,分別是識別,包含,檢測,響應(yīng)與恢復(fù)。

1、安全風(fēng)險識別:安全風(fēng)險識別是總體設(shè)計的基礎(chǔ),通過對整個系統(tǒng)進行詳細分析,識別出各個部分的安全隱患,之后根據(jù)實際情況制定明確的設(shè)計方案。

2、安全職責劃分:安全職責劃分是整體方案的基礎(chǔ),需理清工業(yè)云各方安全責任邊界對整個活動中的安全事件進行詳細的責任劃分設(shè)計。

3、分區(qū)分域分級設(shè)計:工業(yè)云平臺環(huán)境相對復(fù)雜,涉及多類業(yè)務(wù),多類系統(tǒng),因此在安全防護上需要進一步細化安全域的劃分以及不同安全域、不同安全級別的訪問控制設(shè)計。

4、云安全防御:防御能力指一系列策略、產(chǎn)品和服務(wù),可以用于防御攻擊。這個方面的關(guān)鍵目標是通過減少被攻擊面來提升攻擊門檻,并在受影響前攔截攻擊動作。

5、云安全檢測:檢測能力用于發(fā)現(xiàn)那些逃過防御網(wǎng)絡(luò)的攻擊,該方面的關(guān)鍵目標是降低威脅造成的“停擺時間”以及其他潛在的損失。檢測能力非常關(guān)鍵,因為安全管理人員應(yīng)該假設(shè)自己已處在被攻擊狀態(tài)中。

6、云安全運維與安全管理:實現(xiàn)安全運維操作的分級管理,對不同級別的用戶予符合其安全職責劃分的操作或?qū)徲嫏?quán)限,實現(xiàn)安全運維。堅持日常安全運營與應(yīng)急響應(yīng)相結(jié)合,以數(shù)據(jù)為驅(qū)動力,以安全分析為工作重點。

7、云安全響應(yīng):響應(yīng)能力用于高效調(diào)查和補救被檢測分析所發(fā)現(xiàn)的安全問題,提供入侵取證分析和根本原因分析,并產(chǎn)生新的防護措施以避免未來出現(xiàn)安全事件。

8、云安全恢復(fù):工業(yè)互聯(lián)網(wǎng)云平臺與通常IT環(huán)境下的云相比,更加重視恢復(fù)能力,一旦監(jiān)測到系統(tǒng)遭受攻擊,云安全響應(yīng)中心應(yīng)立即開啟系統(tǒng)恢復(fù)功能,防止數(shù)據(jù)丟失,應(yīng)用錯誤,減少對工業(yè)系統(tǒng)帶來的損失。

-

控制系統(tǒng)

+關(guān)注

關(guān)注

41文章

6604瀏覽量

110576 -

plc

+關(guān)注

關(guān)注

5010文章

13271瀏覽量

463067 -

工業(yè)互聯(lián)網(wǎng)

+關(guān)注

關(guān)注

28文章

4320瀏覽量

94096

發(fā)布評論請先 登錄

相關(guān)推薦

工業(yè)互聯(lián)網(wǎng)平臺的安全威脅

工業(yè)互聯(lián)網(wǎng)平臺的安全威脅

評論