電子發(fā)燒友網(wǎng)站提供《數(shù)據(jù)包的生命周期.pdf》資料免費(fèi)下載

2023-10-13 14:44:36 0

0 指針數(shù)據(jù)包 相信大多數(shù)人會(huì)將定長(zhǎng)數(shù)組換為 指針 , 每次使用時(shí)動(dòng)態(tài)的開辟 CURR_LENGTH 大小的空間, 因?yàn)檫@樣可以避免造成 MAX_LENGTH - CURR_LENGTH 空間的浪費(fèi)

2023-09-27 15:01:55 72

72 SYNC: 同步字段,所有數(shù)據(jù)包以SYNC開頭,用于發(fā)送和接收同步全速和低速設(shè)備

2023-09-12 10:21:03 184

184

預(yù)先設(shè)定的訪問控制規(guī)則進(jìn)行比較,進(jìn)而確定是否需對(duì)數(shù)據(jù)包進(jìn)行處理和操作。數(shù)據(jù)包過濾可以防止外部不合法用戶對(duì)內(nèi)部網(wǎng)絡(luò)的訪問,但由于不能檢測(cè)數(shù)據(jù)包的具體內(nèi)容,所以不能識(shí)別具有非法內(nèi)容的數(shù)據(jù)包,無法實(shí)施對(duì)應(yīng)用層協(xié)議

2023-08-24 09:50:41 686

686

我是一個(gè)HTTP數(shù)據(jù)包,不知誰創(chuàng)建了我,把我丟到這個(gè)房間。 突然,來了一個(gè)大漢,我嚇得縮到角落。 “該啟程了,站起來”。 “去哪里啊?”我弱弱的問。

2023-08-21 11:45:16 127

127

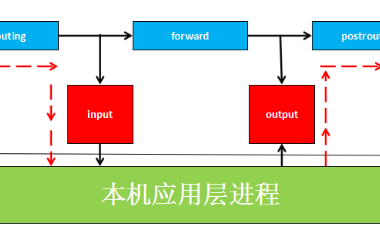

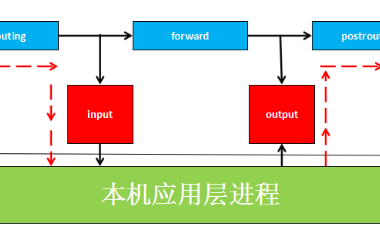

? Linux 服務(wù)器收到網(wǎng)絡(luò)數(shù)據(jù)包,需要經(jīng)過哪些處理,一步步將數(shù)據(jù)傳給應(yīng)用進(jìn)程的呢?應(yīng)用進(jìn)程發(fā)送數(shù)據(jù)包時(shí),Linux 又是如何操作將數(shù)據(jù)包發(fā)送出去的呢?今天我們就來聊聊這個(gè)話題。 在準(zhǔn)備好接收

2023-06-17 16:00:11 422

422

前幾天在群里看到有師傅在問如何用Burpsuite抓取exe數(shù)據(jù)包的問題?所以想著寫篇文章簡(jiǎn)單記錄一下Burpsuite+Proxifier抓取exe數(shù)據(jù)包的方法。

2023-06-12 16:12:00 1187

1187

BPF發(fā)展到現(xiàn)在名稱升級(jí)為eBPF:「extended Berkeley Packet Filter」。它演進(jìn)成為了一套通用執(zhí)行引擎,提供可基于系統(tǒng)或程序事件高效安全執(zhí)行特定代碼的通用能力,通用能力的使用者不再局限于內(nèi)核開發(fā)者。

2023-06-11 15:24:29 136

136

Linux 服務(wù)器收到網(wǎng)絡(luò)數(shù)據(jù)包,需要經(jīng)過哪些處理,一步步將數(shù)據(jù)傳給應(yīng)用進(jìn)程的呢?應(yīng)用進(jìn)程發(fā)送數(shù)據(jù)包時(shí),Linux 又是如何操作將數(shù)據(jù)包發(fā)送出去的呢?今天我們就來聊聊這個(gè)話題。

2023-06-08 12:34:02 295

295

1?全局數(shù)據(jù)包通信簡(jiǎn)介 對(duì)于PLC之間的數(shù)據(jù)交換,只關(guān)心數(shù)據(jù)的發(fā)送區(qū)和接收區(qū),全局數(shù)據(jù)包的通信方式是在配PLC硬件的過程中,組態(tài)所要通信PLC站之間的發(fā)送區(qū)和接收區(qū),不需要任何程序處理,這種通信方式

2023-05-29 10:04:14 286

286

我的軟件里沒有DAQ選項(xiàng),是不是沒有安裝這個(gè)版塊,如果是的話,求分享下這個(gè)版塊的數(shù)據(jù)包

2013-08-17 22:53:00

Linux 服務(wù)器收到網(wǎng)絡(luò)數(shù)據(jù)包,需要經(jīng)過哪些處理,一步步將數(shù)據(jù)傳給應(yīng)用進(jìn)程的呢?應(yīng)用進(jìn)程發(fā)送數(shù)據(jù)包時(shí),Linux 又是如何操作將數(shù)據(jù)包發(fā)送出去的呢?今天我們就來聊聊這個(gè)話題。

2023-05-05 10:04:14 230

230

wireshark是一個(gè)免費(fèi)開源的網(wǎng)絡(luò)數(shù)據(jù)包分析軟件,功能十分強(qiáng)大。可以截取各種網(wǎng)絡(luò)數(shù)據(jù)包,顯示網(wǎng)絡(luò)數(shù)據(jù)包的詳細(xì)信息。

2023-04-26 09:52:55 889

889

什么是數(shù)據(jù)包?數(shù)據(jù)包是二進(jìn)制數(shù)據(jù)的基本單位,在網(wǎng)絡(luò)連接的設(shè)備之間編號(hào)和傳輸,無論是在本地還是通過互聯(lián)網(wǎng)。一旦數(shù)據(jù)包到達(dá)其目的地,它就會(huì)與其他數(shù)據(jù)包一起按編號(hào)重新組合,回到最初傳輸?shù)妮^大消息中。數(shù)據(jù)包

2023-03-15 14:15:53 247

247

數(shù)據(jù)包過濾(Packet Filtering)技術(shù)在網(wǎng)絡(luò)層對(duì)數(shù)據(jù)包進(jìn)行選擇, 選擇的依據(jù)是系統(tǒng)內(nèi)設(shè)置的過濾邏輯,即訪問控制表(Access Control List,ACL)

2023-02-08 11:01:42 374

374 越來越多的網(wǎng)絡(luò)應(yīng)用程序需要進(jìn)行 GPU 實(shí)時(shí)數(shù)據(jù)包處理,以實(shí)現(xiàn)高數(shù)據(jù)率解決方案:數(shù)據(jù)過濾、數(shù)據(jù)放置、網(wǎng)絡(luò)分析、傳感器信號(hào)處理等。 一個(gè)主要?jiǎng)訖C(jī)是 GPU 可以實(shí)現(xiàn)并行處理多個(gè)數(shù)據(jù)包的高度并行性,同時(shí)

2023-01-13 23:25:02 497

497 linux的tcpdump命令主要用于網(wǎng)絡(luò)問題的調(diào)試中,通過抓取傳輸過程的數(shù)據(jù)包進(jìn)行分析和調(diào)試。而wireshark則是一款功能強(qiáng)大,使用方便的數(shù)據(jù)包分析工具,tcpdump+wireshark組合使用,完美,perfect,讓網(wǎng)絡(luò)問題無處遁形。

2022-12-27 09:37:02 932

932 地址,再查找自己的路由表。數(shù)據(jù)包的目標(biāo) IP 地址是 4.1,屬于 4.0 網(wǎng)段,路由器 A 在路由表中查到 4.0 網(wǎng)段轉(zhuǎn)發(fā)的接口是 S0 接口。于是,路由器 A 將數(shù)據(jù)包從 S0 接口轉(zhuǎn)發(fā)出去。

2022-12-20 10:11:24 1365

1365 eBPF 是一個(gè)能夠在內(nèi)核運(yùn)行沙箱程序的技術(shù),提供了一種在內(nèi)核事件和用戶程序事件發(fā)生時(shí)安全注入代碼的機(jī)制,使得非內(nèi)核開發(fā)人員也可以對(duì)內(nèi)核進(jìn)行控制。隨著內(nèi)核的發(fā)展,eBPF 逐步從最初的數(shù)據(jù)包過濾

2022-12-06 10:29:18 258

258 AN5687_使用 STM32CubeWL 進(jìn)行長(zhǎng)數(shù)據(jù)包操作

2022-11-21 17:06:44 0

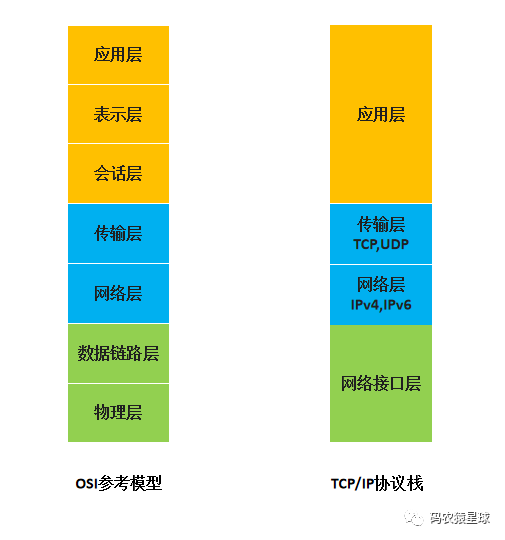

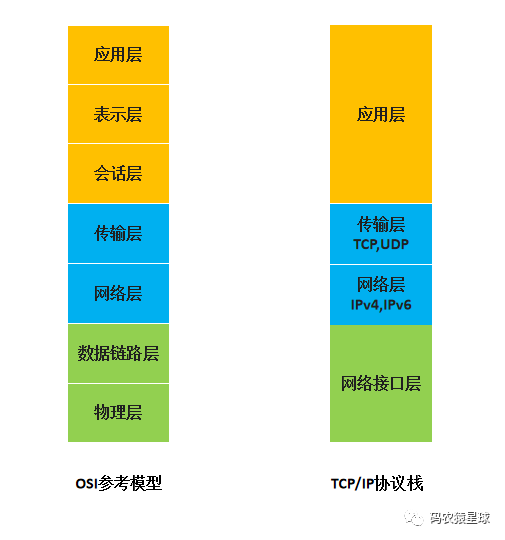

0 深度數(shù)據(jù)包檢測(cè)(DPI)是一種分析通過網(wǎng)絡(luò)發(fā)送的流量的高級(jí)方法。DPI使用數(shù)據(jù)處理來檢查數(shù)據(jù)包的特定細(xì)節(jié),作為數(shù)據(jù)包過濾的一種形式。雖然DPI用于查看OSI模型的第2-7層,但僅當(dāng)設(shè)備可以查看并根據(jù)

2022-10-13 09:48:56 458

458

Wireshark(前稱Ethereal)是一個(gè)網(wǎng)絡(luò)數(shù)據(jù)包分析軟件。網(wǎng)絡(luò)數(shù)據(jù)包分析軟件的功能是截取網(wǎng)絡(luò)數(shù)據(jù)包,并盡可能顯示出最為詳細(xì)的網(wǎng)絡(luò)數(shù)據(jù)包數(shù)據(jù)。Wireshark使用WinPCAP作為接口,直接與網(wǎng)卡進(jìn)行數(shù)據(jù)報(bào)文交換。

2022-09-29 14:48:28 2135

2135 一個(gè)數(shù)據(jù)包,從聊天框里發(fā)出,消息會(huì)從聊天軟件所在的用戶空間拷貝到內(nèi)核空間的發(fā)送緩沖區(qū)(send buffer),數(shù)據(jù)包就這樣順著傳輸層、網(wǎng)絡(luò)層,進(jìn)入到數(shù)據(jù)鏈路層,在這里數(shù)據(jù)包會(huì)經(jīng)過流控(qdisc

2022-08-19 14:38:32 1801

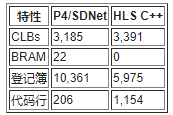

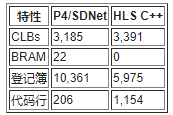

1801 BittWare的SmartNIC Shell和BittWare的Loopback Example的功能之一是一個(gè)數(shù)據(jù)包解析器/分類器,它可以從數(shù)據(jù)包中提取協(xié)議字段。通過這篇白皮書,我們不僅要描述我們的Parser,還要解釋如何使用HLS來構(gòu)建和配置它,從而獲得比使用P4語言更好的實(shí)現(xiàn)。

2022-08-02 08:03:33 533

533

發(fā)過來的數(shù)據(jù)量比較大,而且無法直接看出是IPS日志還是AV日志,我們先把數(shù)據(jù)包解碼。

2022-07-01 10:40:33 1084

1084 歡迎來到東用小知識(shí)課堂,每天學(xué)習(xí)一分鐘,讓你緊跟時(shí)代,擴(kuò)充自己,成為大佬不是夢(mèng)!路由器的數(shù)據(jù)包是怎么傳輸?shù)哪兀肯旅婢蛠硪黄鹂匆豢窗伞?b style="color: red">數(shù)據(jù)包在傳輸過程中是以數(shù)據(jù)幀的形式傳輸?shù)模?b style="color: red">數(shù)據(jù)幀由幀頭+IP頭

2022-05-30 09:26:16 501

501

今天我們來詳細(xì)地說說數(shù)據(jù)包的結(jié)構(gòu)以及它們的傳輸過程。USB是串行總線,所以數(shù)據(jù)是一位一位地在數(shù)據(jù)線上傳送的。既然是一位一位地傳送,就存在著一個(gè)數(shù)據(jù)位先后的問題。usb使用的是LSB在前的方式,即

2022-03-11 09:19:07 2500

2500 ZigBee3.0是ZigBee聯(lián)盟推出的可以互聯(lián)互通的標(biāo)準(zhǔn)協(xié)議,用之前的Packet Sniffer抓包工具是無法解析ZigBee3.0的數(shù)據(jù)包,因ZigBee3.0的安全機(jī)制所有的數(shù)據(jù)包都是加密

2022-02-28 11:48:45 2139

2139

網(wǎng)絡(luò)中傳遞著各種各樣的數(shù)據(jù)包,當(dāng)設(shè)備連接到網(wǎng)絡(luò)后,為了減少對(duì)接收到的數(shù)據(jù)進(jìn)行處理的負(fù)荷,就需要對(duì)設(shè)備接收到的數(shù)據(jù)包進(jìn)行過濾。

2022-02-08 15:56:04 5

5 以太網(wǎng)已從傳統(tǒng)辦公環(huán)境傳播到各個(gè)領(lǐng)域,包括如工廠和樓宇自動(dòng)化的惡劣工業(yè)環(huán)境。今天,銅纜是以太網(wǎng)最常用的選項(xiàng),但光纜因其長(zhǎng)距離能力,及電隔離接口的眾多優(yōu)點(diǎn),在工業(yè)應(yīng)用中取得越來越多的成功。

數(shù)據(jù)包

2022-01-21 17:36:53 1361

1361

訪問數(shù)據(jù)庫(kù)必備工具包labSQL數(shù)據(jù)包下載

2021-11-22 16:20:06 137

137 暢通無阻的網(wǎng)絡(luò)性能是許多NetOps活動(dòng)的核心目標(biāo),其中之一是通過使用數(shù)據(jù)包數(shù)據(jù)和網(wǎng)絡(luò)流來解決網(wǎng)絡(luò)性能問題。當(dāng)聚合和分析流和數(shù)據(jù)包數(shù)據(jù)時(shí),網(wǎng)絡(luò)洞察力可以引導(dǎo)團(tuán)隊(duì)找到更好的解決方案。對(duì)于每次性能下降

2021-09-23 18:53:14 240

240

前言 網(wǎng)絡(luò)中傳遞著各種各樣的數(shù)據(jù)包,當(dāng)設(shè)備連接到網(wǎng)絡(luò)后,為了減少對(duì)接收到的數(shù)據(jù)進(jìn)行處理的負(fù)荷,就需要對(duì)設(shè)備接收到的數(shù)據(jù)包進(jìn)行過濾。STM32MCU的以太網(wǎng)外設(shè)提供多種數(shù)據(jù)包過濾的模式。可以根據(jù)

2021-08-17 17:24:49 9281

9281

BPF源頭起源于一篇1992年的論文,這篇論文主要提出一種新的網(wǎng)絡(luò)數(shù)據(jù)包的過濾的框架,如下圖所示。

2021-04-26 16:09:23 11534

11534

TCP報(bào)文格式 TCP協(xié)議有著自己的數(shù)據(jù)包格式,這里把TCP的數(shù)據(jù)包稱為報(bào)文段(segment),TCP報(bào)文段封裝在IP數(shù)據(jù)報(bào)中發(fā)送,TCP報(bào)文段由TCP首部和TCP數(shù)據(jù)區(qū)組成,首部區(qū)域包含了連接

2021-03-22 09:39:41 2685

2685

Wireshark數(shù)據(jù)包分析實(shí)戰(zhàn)(第2版)從網(wǎng)絡(luò)嗅探與數(shù)據(jù)包分析的基礎(chǔ)知識(shí)開始,漸進(jìn)地介紹Wireshark的基本使用方法及其數(shù)據(jù)包分析功能特性,同時(shí)還介紹了針對(duì)不同協(xié)議層與無線網(wǎng)絡(luò)的具體實(shí)踐技術(shù)

2020-09-29 08:00:00 8

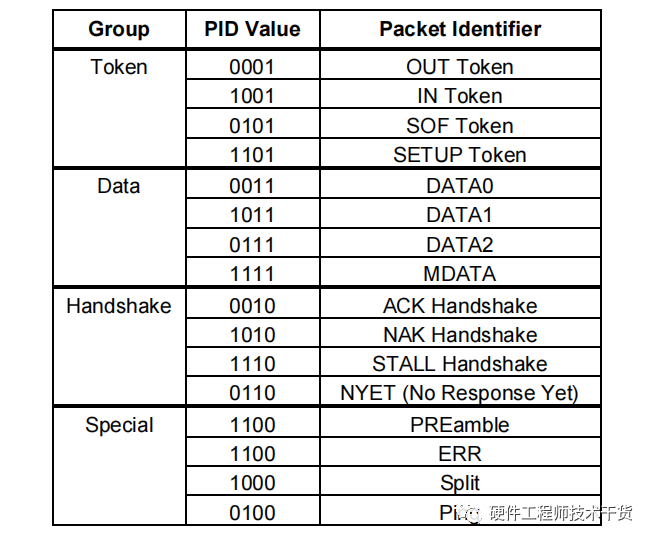

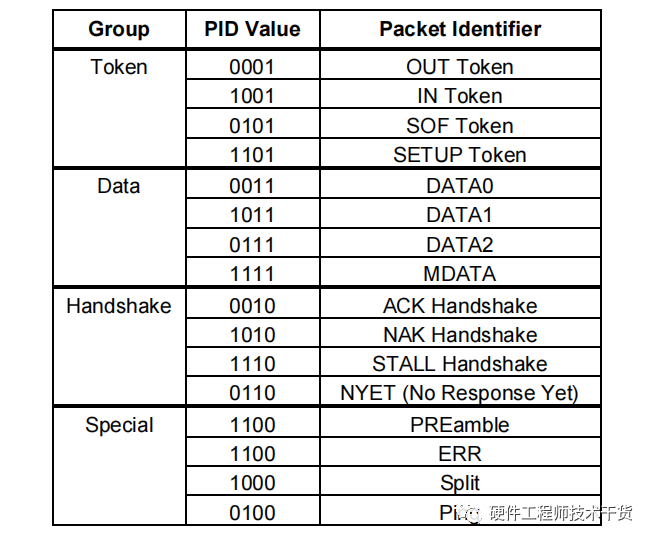

8 由域構(gòu)成的包有四種類型,分別是令牌包、數(shù)據(jù)包、握手包和特殊包,前面三種是重要的包,不同包的域結(jié)構(gòu)不同,介紹如下: 1、令牌包 分為輸入包、輸出包、設(shè)置包和幀起始包(注意這里的輸入包是用于設(shè)置輸入命令

2020-09-28 11:40:20 4282

4282 增大Maximum Transmission Unit (MTU)。在數(shù)據(jù)量一定的情況下,使用大MTU的數(shù)據(jù)包可攜帶更多數(shù)據(jù),從而減少了包的總量。但MTU值依賴于物理鏈路,我們無法保證數(shù)據(jù)包經(jīng)過的所有鏈路均使用大MTU。

2020-08-03 16:20:49 2205

2205

Wireshark數(shù)據(jù)包分析實(shí)戰(zhàn)(第2版)從網(wǎng)絡(luò)嗅探與數(shù)據(jù)包分析的基礎(chǔ)知識(shí)開始,漸進(jìn)地介紹Wireshark的基本使用方法及其數(shù)據(jù)包分析功能特性,同時(shí)還介紹了針對(duì)不同協(xié)議層與無線網(wǎng)絡(luò)的具體實(shí)踐技術(shù)

2020-07-13 08:00:00 2

2 目前實(shí)現(xiàn)防火墻的主要技術(shù)有:數(shù)據(jù)包過濾、應(yīng)用網(wǎng)關(guān)、代理服務(wù)等。

2020-03-19 14:08:18 10002

10002 T1042/T1022系列通信處理器結(jié)合64位內(nèi)核,基于Power Architecture技術(shù)構(gòu)建而成。適用于集成控制和數(shù)據(jù)平臺(tái)應(yīng)用,如固定路由器、交換機(jī)、嵌入式接入設(shè)備、防火墻和其他數(shù)據(jù)包過濾

2019-11-01 08:37:11 1889

1889

如果是安全意識(shí)高的運(yùn)維人員,可能會(huì)發(fā)現(xiàn)云服務(wù)器廠商基本上提供了一個(gè)叫做安全組的功能設(shè)置項(xiàng)。那什么是安全組?和windows防火墻類似,安全組是一種虛擬防火墻,可以對(duì)進(jìn)出云服務(wù)器的流量進(jìn)行數(shù)據(jù)包過濾,是一種重要的網(wǎng)絡(luò)安全隔離手段。

2019-08-22 14:19:15 2570

2570 Netfilter是由Rusty Russell提出的Linux 2.4內(nèi)核防火墻框架,該框架既簡(jiǎn)潔又靈活,可實(shí)現(xiàn)安全策略應(yīng)用中的許多功能,如數(shù)據(jù)包過濾、數(shù)據(jù)包處理、地址偽裝、透明代理、動(dòng)態(tài)網(wǎng)

2019-05-15 11:09:31 766

766

深究各種防范措施對(duì)DDoS攻擊束手無策的原因,在遭遇DDoS攻擊時(shí),一些用戶會(huì)選擇直接丟棄數(shù)據(jù)包的過濾手段。典型的DDoS攻擊包括帶寬攻擊和應(yīng)用攻擊。

2018-02-11 08:45:00 933

933 CC2530 具有一個(gè)IEEE 802.15.4 兼容無線收發(fā)器。RF 內(nèi)核控制模擬無線模塊。另外,它提供了MCU 和無線設(shè)備之間的一個(gè)接口,這使得可以發(fā)出命令,讀取狀態(tài),自動(dòng)操作和確定無線設(shè)備事件的順序。無線設(shè)備還包括一個(gè)數(shù)據(jù)包過濾和地址識(shí)別模塊。

2017-11-08 15:07:55 58396

58396 CC2530 具有一個(gè)IEEE 802.15.4 兼容無線收發(fā)器。RF 內(nèi)核控制模擬無線模塊。另外,它提供了MCU 和無線設(shè)備之間的一個(gè)接口,這使得可以發(fā)出命令,讀取狀態(tài),自動(dòng)操作和確定無線設(shè)備事件的順序。無線設(shè)備還包括一個(gè)數(shù)據(jù)包過濾和地址識(shí)別模塊。

2017-11-08 09:11:57 4705

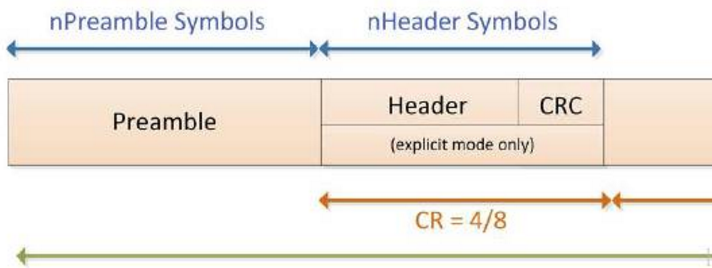

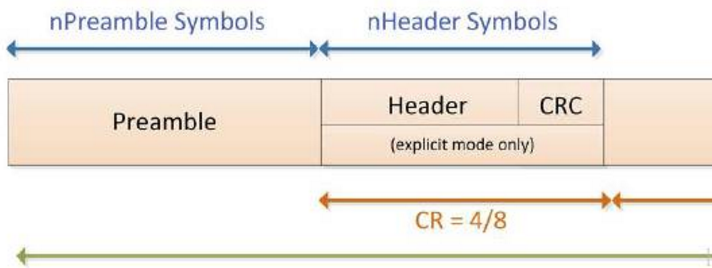

4705 LoRa有兩種數(shù)據(jù)包格式:顯示和隱式 。其中顯示數(shù)據(jù)包的報(bào)頭較短,主要包含字節(jié)數(shù)、編碼率及是否使用CRC等信息。

2017-10-31 06:51:00 16779

16779

Netfilter架構(gòu)下數(shù)據(jù)包信息存儲(chǔ)的應(yīng)用_吳良敏

2017-03-19 11:27:34 0

0 文中介紹了防水墻技術(shù)和數(shù)據(jù)包過濾技術(shù),針對(duì)個(gè)人計(jì)算機(jī)網(wǎng)絡(luò)安全的問題,設(shè)計(jì)了一種便攜式的防水墻系統(tǒng)。本系統(tǒng)運(yùn)用了防水墻技術(shù)和網(wǎng)絡(luò)數(shù)據(jù)包過濾技術(shù),采用MEGA128單片機(jī)控制

2012-10-10 15:05:15 22

22 給出了Linux網(wǎng)絡(luò)防火墻Netfilter在IPV4網(wǎng)絡(luò)環(huán)境下,Netfilter框架掛接點(diǎn)結(jié)構(gòu)及數(shù)據(jù)包的傳輸流程,并描述了在該流程中進(jìn)行數(shù)據(jù)包傳輸過濾的5個(gè)掛接點(diǎn)鉤子函數(shù)的功能,以及鉤子函數(shù)各種可能返

2012-02-27 11:33:29 22

22 在傳統(tǒng)隱蔽通道模型的基礎(chǔ)上,利用數(shù)據(jù)包的長(zhǎng)度域,設(shè)計(jì)一種基于數(shù)據(jù)包長(zhǎng)度的網(wǎng)絡(luò)隱蔽通道模型(LAWB模型),給出其形式化描述。對(duì)該模型進(jìn)行了分析,并分別在IPv4和IPv6上對(duì)該模型進(jìn)行了

2012-02-23 15:18:02 23

23 針對(duì)現(xiàn)有移動(dòng)IPV6中數(shù)據(jù)包發(fā)送代價(jià)較高的問題,對(duì)現(xiàn)有移動(dòng)IPV6協(xié)議性能分析模型中數(shù)據(jù)包發(fā)送路徑進(jìn)行了改進(jìn),將訪問路由發(fā)送至移動(dòng)節(jié)點(diǎn)的數(shù)據(jù)包由代價(jià)很大的隧道發(fā)送改進(jìn)為直接

2012-01-12 10:32:13 35

35 深度數(shù)據(jù)包檢測(cè)是數(shù)據(jù)包處理關(guān)鍵技術(shù)之一,即采用特征匹配算法,將每個(gè)數(shù)據(jù)包內(nèi)容與一組預(yù)定義的特征進(jìn)行匹配。隨著網(wǎng)絡(luò)帶寬的迅猛增長(zhǎng)以及特征規(guī)則日益增多,研究者提出了基

2011-05-28 16:41:59 31

31 鏈路帶寬的劇增給高速網(wǎng)絡(luò)數(shù)據(jù)包處理帶來了極大的挑戰(zhàn)。傳統(tǒng)的純軟件網(wǎng)絡(luò)數(shù)據(jù)包處理在性能上已不能滿足需要。當(dāng)前網(wǎng)絡(luò)處理器、多核芯片等針對(duì)高性能網(wǎng)絡(luò)數(shù)據(jù)包處理提供了件加

2011-05-28 16:24:30 56

56 介紹了一種運(yùn)用FPGA將IPV6數(shù)據(jù)包的包頭和數(shù)據(jù)部分分離并重新封裝的方法。利用該方法,可以使IPV6數(shù)據(jù)包的拆裝處理速度達(dá)到2Gbit/s以上。

2010-06-25 17:53:59 13

13 本文研究了以太網(wǎng)數(shù)據(jù)包的捕獲機(jī)制,實(shí)現(xiàn)了基于JPcap的網(wǎng)絡(luò)數(shù)據(jù)包捕獲工具,其基本原理是通過調(diào)用Jpcap庫(kù)捕獲本地網(wǎng)絡(luò)上的所有數(shù)據(jù)包,然后對(duì)數(shù)據(jù)包進(jìn)行協(xié)議解碼,從而可以實(shí)

2010-01-15 13:47:16 38

38 分析了網(wǎng)絡(luò)驅(qū)動(dòng)程序接口規(guī)范(NDIS)的體系結(jié)構(gòu)和標(biāo)準(zhǔn)開發(fā)接口。介紹了設(shè)計(jì)實(shí)現(xiàn)局域網(wǎng)數(shù)據(jù)包過濾器的關(guān)鍵技術(shù)和包過濾的基本過程。最后完成了實(shí)驗(yàn)驗(yàn)證,結(jié)果表明,基于NDI

2009-09-24 16:36:05 9

9 傳統(tǒng)個(gè)人防火墻單獨(dú)采用用戶態(tài)或者核心態(tài)方式對(duì)數(shù)據(jù)包過濾均存在缺陷,本文在分析比較了Windows 系統(tǒng)網(wǎng)絡(luò)數(shù)據(jù)包過濾控制機(jī)制的基礎(chǔ)上,設(shè)計(jì)了一個(gè)基于中間層驅(qū)動(dòng)技術(shù)與SPI

2009-09-03 16:29:08 12

12 網(wǎng)絡(luò)數(shù)據(jù)包捕獲技術(shù),是實(shí)現(xiàn)入侵檢測(cè)、網(wǎng)絡(luò)安全審計(jì)的關(guān)鍵技術(shù)。本文改進(jìn)了國(guó)外傳統(tǒng)的數(shù)據(jù)包捕獲函數(shù)庫(kù)Libpcap 捕獲數(shù)據(jù)包的方案。原方案在網(wǎng)卡捕獲到數(shù)據(jù)包后,數(shù)據(jù)包從

2009-09-01 10:09:40 9

9 在分析介紹Windows 2000/xp 平臺(tái)的NDIS 驅(qū)動(dòng)程序的基礎(chǔ)上,提出了一種使用NDIS中間層驅(qū)動(dòng)程序?qū)崿F(xiàn)包過濾的方法。應(yīng)用該方法能攔截所有進(jìn)出計(jì)算機(jī)的網(wǎng)絡(luò)數(shù)據(jù)包、根據(jù)應(yīng)用策略處理

2009-08-22 09:40:51 21

21 什么是數(shù)據(jù)包?

您在互聯(lián)網(wǎng)上做的一切都涉及到數(shù)據(jù)包。例如,您接收的每個(gè)網(wǎng)頁都以一系列數(shù)據(jù)包的形式傳入,您發(fā)送的每封電子郵件都以一系列數(shù)據(jù)包的形式傳出。以

2009-08-06 09:49:55 5783

5783

什么是數(shù)據(jù)包?

您在互聯(lián)網(wǎng)上做的一切都涉及到數(shù)據(jù)包。例如,您接收的每個(gè)網(wǎng)頁都以一系列數(shù)據(jù)包的形式傳入,您發(fā)送的每封電子郵件都以一系列數(shù)據(jù)包的形式傳出。以

2009-08-03 09:13:51 1570

1570 數(shù)據(jù)包捕獲技術(shù)在網(wǎng)絡(luò)安全領(lǐng)域中應(yīng)用十分廣泛,網(wǎng)絡(luò)入侵檢測(cè)系統(tǒng)、協(xié)議分析軟件、防火墻等都需要捕獲數(shù)據(jù)包。本文研究了linux 和windows 環(huán)境下的數(shù)據(jù)包捕獲技術(shù),給出了幾種數(shù)

2009-07-30 11:19:30 63

63 本文應(yīng)用嵌入式技術(shù)設(shè)計(jì)了一個(gè)網(wǎng)絡(luò)數(shù)據(jù)包嗅探器的軟硬件系統(tǒng),研究了把主要用于UNIX/Linux 平臺(tái)上捕獲網(wǎng)絡(luò)數(shù)據(jù)包的函數(shù)庫(kù)Libpcap 移植到uC/OS-II 平臺(tái)上,捕獲網(wǎng)絡(luò)數(shù)據(jù)包的原理與

2009-06-20 10:10:31 11

11 網(wǎng)絡(luò)化控制系統(tǒng)數(shù)據(jù)包丟失會(huì)導(dǎo)致控制系統(tǒng)性能下降與網(wǎng)絡(luò)資源利用率降低。該文分析了網(wǎng)絡(luò)化控制系統(tǒng)的數(shù)據(jù)包丟失問題,基于網(wǎng)絡(luò)利用率,采用反饋調(diào)度方法,動(dòng)態(tài)調(diào)整網(wǎng)絡(luò)化

2009-05-28 11:12:04 9

9 提出一種基于數(shù)據(jù)包標(biāo)記的偽造IP DDoS攻擊防御方案,該方案在IP數(shù)據(jù)包中嵌入一個(gè)路徑相關(guān)的16位標(biāo)識(shí),通過檢測(cè)標(biāo)識(shí)計(jì)數(shù)器臨界值判斷是否發(fā)生了DDoS攻擊,對(duì)偽造地址的IP數(shù)據(jù)包進(jìn)

2009-04-14 09:54:00 21

21 針對(duì)采用網(wǎng)絡(luò)驅(qū)動(dòng)接口規(guī)范(NDIS)實(shí)現(xiàn)IPSec VPN 系統(tǒng)過程中存在的問題,提出一種基于防火墻鉤子的IPSec VPN 系統(tǒng),研究了Windows 網(wǎng)絡(luò)層防火墻鉤子數(shù)據(jù)包過濾技術(shù),將IPSec 封包處理提升

2009-03-24 08:53:31 23

23 討論了Linux操作系統(tǒng)內(nèi)核的Ipchains軟件包工作原理。利用Ipchains中的輸入鏈、輸出鏈、轉(zhuǎn)發(fā)鏈和自定義鏈等防火鏈,通過設(shè)置一系列規(guī)則,過濾被主機(jī)接收、發(fā)送或轉(zhuǎn)發(fā)的數(shù)據(jù)包或

2009-03-10 20:50:12 22

22

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論