Linux下的防火墻功能是非常豐富的,但阿銘在日常的運維工作中,使用它的情況并不多。所以阿銘打算把一些常用的知識點介紹給大家。

2022-12-22 09:15:19 443

443 Linux下的防火墻功能是非常豐富的,但阿銘在日常的運維工作中,使用它的情況并不多。所以阿銘打算把一些常用的知識點介紹給大家。

2022-12-27 09:04:45 280

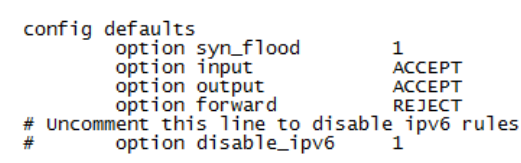

280 Openwrt 是一個 GNU/Linux 的發行版, 和其他大多數的發行版一樣,Openwrt 的防火墻同樣也是基于 iptables。 在 OpenWRT 下防火墻的默認行為已經可以滿足路由器的需要,一般情況下也無需修改。

2023-07-15 16:24:21 2162

2162

防火墻就是根據系統管理員設定的規則來控制數據包的進出,主要是保護內網的安全,目前 Linux 系統的防火墻類型主要有兩種:分別是 [iptables] 和 firewalld

2023-07-17 10:34:29 663

663

set router 隧道IP 回車 4. Linux 操作系統 (1) 安裝ipv6協議 modprobe ipv6 (2)IPv6 地址設置 ifconfig eth0

2011-01-25 16:39:48

合理的防火墻是你的計算機防止網絡入侵的第一道屏障。你在家里上網,通常互聯網服務提供會在路由中搭建一層防火墻。當你離開家時,那么你計算機上的那層防火墻就是僅有的一層,所以配置和控制好你 Linux

2020-12-28 06:54:04

紅帽RHEL7系統已經用firewalld服務替代了iptables服務,新的防火墻管理命令firewall-cmd與圖形化工具firewall-config。執行firewall-config命令

2015-10-30 12:27:48

:service iptables stop3.查看防火墻狀態serviceiptablesstatus重啟服務service iptables restart實現配置文件及時生效source文件路徑

2019-07-09 06:23:23

Linux內核防火墻netfilter的原理和應用在分析ipchains缺陷的基礎上,著重介紹了Linux2.4版內核防火墻netfilter的結構框架、數據包的處理過程及配置工具iptables

2009-09-19 09:22:03

1、查看防火墻規則vim /etc/sysconfig/iptables放開某個端口號不被防火墻攔截,適用于部署tomcat,nginx等之類的軟件

2019-07-12 06:31:57

本帖最后由 spotaku 于 2017-10-2 10:37 編輯

我們知道,linux防火墻本質上就是一個包過濾程序,而我們常用的tcpdump工具可以過濾出來你想要抓取的數據包

2017-09-06 02:36:38

本帖最后由 spotaku 于 2017-10-2 10:38 編輯

我們知道,linux防火墻本質上就是一個包過濾程序,而我們常用的tcpdump工具可以過濾出來你想要抓取的數據包

2017-09-05 02:13:20

本帖最后由 spotaku 于 2017-10-2 10:38 編輯

我們知道,linux防火墻本質上就是一個包過濾程序,而我們常用的tcpdump工具可以過濾出來你想要抓取的數據包

2017-09-06 01:04:47

本帖最后由 spotaku 于 2017-10-2 10:39 編輯

我們知道,linux防火墻本質上就是一個包過濾程序,而我們常用的tcpdump工具可以過濾出來你想要抓取的數據包

2017-09-05 00:47:47

哪個防火墻比較好?

2009-04-23 14:17:41

防火墻交換模式是什么?防火墻路由模式又是什么?

2021-10-18 08:29:24

允許。 Vista防火墻可與Vista的Windows服務加固這項新功能協同工作,所以如果防火墻檢測到被Windows服務加固網絡規則禁止的行為,它就會阻擋該行為。防火墻還完全支持純IPv6的網絡環境

2013-02-28 09:48:53

防火墻是最容易受到攻擊的嗎?事實上,系統標準版的防火墻使用也是有技巧的,現在就讓番茄花園系統下載的小編介紹五種最佳實踐方法,以減少黑客入侵心愛的電腦,讓您的電腦系統既流暢又安全。 一、所有的防火墻

2013-07-12 15:59:41

傳統的防火墻重在抵御簡單的威脅和入侵攻擊。企業級防火墻增加了統一威脅管理(UTM)服務,如防病毒、防間諜軟件、入侵防御、內容過濾,甚至一些防垃圾郵件服務,以增強威脅防御功能。穿越防火墻的大多數流量

2011-03-13 22:50:05

防火墻的未來是向著高性能,強大的QoS保證能力和深度防御三個方向發展。***,金融電力等關鍵行業的數據中心、大型電信運營商的網絡流量巨大,業務復雜。多業務下的流量劇增不僅對帶寬提出了很高的要求,而且對防火墻多業務支持的功能和性能方面也提出了很高的要求。

2019-07-11 07:38:47

前言 STM32 防火墻(Firewall)能夠構建一個與其它代碼隔離的帶有數據存儲的可信任代碼區域,結合RDP、WRP以及PCROP,可用來保護安全敏感的算法。在STM32 Cube固件庫參考代碼

2018-07-27 11:04:27

可以用FPGA做硬件防火墻嗎?以及如何做呢?

2015-09-21 11:40:46

在眾多的網絡安全設施中,防火墻是行之有效的重要網絡安全設備,通過對網絡通信進行篩選屏蔽以防未經授權的訪問進出計算機網絡。防火墻是位于可信網絡和不可信網絡之間的一道安全屏障,其最核心的任務就是管理

2020-04-14 07:56:27

物聯網防火墻與機器學習技術

2021-02-25 06:05:58

`你的樹莓派還暴露在外網嗎?想要提升自己樹莓派的安全性,為它設置ufw防火墻啊。UFW是一個主機端的iptables類防火墻配置工具,易上手對于像我這樣的新手是再適合不過了。1. 安裝:sudo

2016-01-13 10:48:16

系統啟動后,如何自動加載iptables的防火墻規則?

2022-01-07 08:46:08

防火墻在機房中的作用非常大的,沒有防火墻的機房與具有防火墻的機房相差很大,可見防火墻的厲害。防火墻最基本的功能就是控制在計算機網絡中,不同信任程度區域間傳送的數據流。廣東銳訊網絡專注于服務器租用

2018-12-03 16:06:57

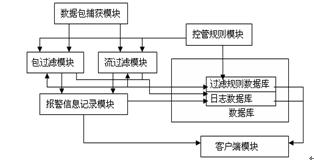

為了更好地利用防火墻阻止拒絕服務攻擊和信息泄露,針對防火墻發展現狀和存在的問題基礎上,提出了防火墻多級安全參考模型,設計了對防火墻的自主和強制訪問控制模型;

2009-02-27 16:09:53 21

21 網絡安全中入侵檢測與防火墻的聯動是研究的熱點,目前已經實現的聯動系統多局限于IPv4網絡,該文基于IPv6網絡的防火墻和入侵檢測系統,提出一種分布式的網絡安全防護體系,通

2009-04-21 09:56:36 11

11 在眾多網絡安全技術中,防火墻技術是常用的一種。本文首先分析了網絡安全和防火墻的基本概念,然后設計了一種以太網綜合型主機防火墻。該防火墻使用了包過濾技術,但是

2009-06-06 15:40:27 30

30 介紹了防火墻的基本概念及其主要功能,分析了Linux 內核防火墻Netfilter 的架構、構建防火墻的工作原理及其與內核的交互.最后給出了Netfilter 構建防火墻的一個實例。關鍵詞:防

2009-06-10 14:40:35 15

15 防火墻技術.ppt

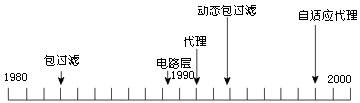

防火墻及相關概念包過濾型防火墻代理服務型防火墻 防火墻的配置分布式防火墻天網個人防火墻的使用

所謂“防火墻”,是指一種

2009-06-16 23:41:15 0

0 本文主要討論混合型防火墻的實現技術。首先對防火墻概念和功能作簡單的介紹。其次,對有狀態包檢查防火墻技術和應用代理防火墻技術進行性能的比較,討論了它們在網絡安全

2009-06-19 08:45:40 13

13 IPv6 所提供的巨大的地址空間以及所具有的諸多優勢和功能。本文首先介紹了IPv6 與IPv4 的差異以及IPv6 新特點對防火墻的要求,然后介紹了我們開發出的一種支持IPv6 協議的防火墻。

2009-06-20 08:43:24 25

25

課程說明 2

課程介紹 . . 3

課程目標 . . 3

相關資料 . . 3

第一節 防火墻工作原理 2

1.1 什么是防火墻 . . 2

1.2 防火墻的分類&nbs

2009-06-24 18:13:01 71

71 為了解決防火墻對IPv6 協議的兼容及對內部網絡之間安全的保障問題,本文設計實現了基于Intel Xscale IXP425 處理器的嵌入式IPv6 防火墻。該防火墻可以通過WEB 遠程加以管理,對IPv6

2009-07-11 08:15:46 36

36 針對Iptables 命令配置防火墻規則的復雜性,本系統研究和實現了基于linux 防火墻的可視化管理系統。關鍵詞:Iptables;防火墻;Netfilter;Nat;可視化Abstract: Order to dispose the regu

2009-07-16 08:47:53 16

16 IPv6 是新一代的IP 協議。它的提出解決了當今IP 地址匱乏的問題,并引入了加密和認證機制,實現了基于網絡層的身份認證,確保了數據包的完整性和機密性,因此,可以說IPv6 實現

2009-08-19 10:38:39 11

11 在Linux新型防火墻netfilter框架原理及工作機制基礎上,研究了該防火墻的應用設計, 提出了用netfilter/iptables構建門戶服務器防火墻的實現方法,實驗測試證明,該防火墻能有效

2009-08-25 11:35:25 14

14 在眾多網絡安全技術中,防火墻技術是常用的一種。本文首先分析了網絡安全和防火墻的基本概念,然后設計了一種以太網綜合型主機防火墻。該防火墻使用了包過濾技術,但是

2009-12-16 12:15:42 23

23 實驗十三、防火墻的配置

一. 實驗原理1.1 防火墻原理網絡的主要功能是向其他通信實體提供信息傳輸服務。網絡安全技術的主

2008-09-24 13:55:17 1984

1984

防火墻的基本概念

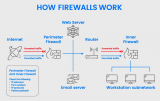

所謂“防火墻”,是指一種將內部網和公眾網絡(如Internet)分開的方法,它實際上是一種隔離技術。防火墻是在兩個網

2009-06-16 23:42:34 4009

4009 防火墻工作原理

引言

如果您使用過互聯網,尤其是如果您在較大的公司工作并在工作時間瀏覽網絡,那么您大概聽到過別人使用防火墻一詞。例如,您經常聽見公司

2009-07-28 10:36:08 8170

8170 防火墻原理入門

防火墻能增強機構內部網絡的安全性。防火墻系統決定了哪些內部服務可以被外界訪問;外界的哪些人可以訪問內部的服務以及哪

2009-08-01 10:21:27 928

928

談防火墻及防火墻的滲透技術

傳統的防火墻工作原理及優缺點:

1.(傳統的)包過濾防火墻的工作原理

包過濾是在IP層實現的,因

2009-08-01 10:26:50 962

962 IDS與防火墻對比

不同于防火墻,IDS入侵檢測系統是一個監聽設備,沒有跨接在任何鏈路上,

2009-12-28 17:58:32 1905

1905 無線路由器的防火墻 防火墻是隔

2010-01-06 11:38:36 878

878 防火墻的吞吐量 網絡中的數據是由一個個數據包組成,防火墻對每個數據包的處理要耗費資源。吞吐

2010-01-08 10:31:49 1732

1732 防火墻的用戶數限制 防火墻的

2010-01-08 10:32:30 960

960 防火墻的控制端口

防火墻的控制端口通常為Console端口,防火墻的初始配置也是通過控制端口(Console)與PC機(通常是便于移動的筆記本電腦)的串口(RS-232

2010-01-08 10:37:37 943

943 防火墻管理

防火墻管理是指對防火墻具有管理權限的管理員行為和防火墻運行狀態的管理,管理員的行為主要包括:通過防火墻的

2010-01-08 10:39:02 1274

1274 什么是防火墻

防火墻的英文名為“FireWall”,它是目前一種最重要的網絡防護設備。從專業角度講,防火墻是位于兩個(或

2010-01-08 10:53:15 1083

1083 防火墻的隔離區/DMZ

DMZ是英文“demilitarized zone”的縮寫,中文名稱為“隔離區”,也稱“非軍事化區”。它是為了解決安裝防火墻后外部網絡不能訪問內

2010-01-08 10:55:32 2797

2797

防火墻的分類

如果從防火墻的軟、硬件形式來分的話,防火墻可以分為軟件防火墻和硬件防火墻以及芯片級防火墻。 第一種:軟

2010-01-08 11:01:16 5998

5998 如何配置Cisco PIX防火墻

在配置PIX防火墻之前,先來介紹一下防火墻的物理特性。防火墻通常具有至少3個接口,但許多早期的防火墻只具有

2010-01-13 13:26:25 524

524 基于流過濾技術的IPv6防火墻設計與分析

1 引言

“流過濾”技術融合了包過濾和應用代理安全性和優點,克服了包過濾和應用代理的諸多缺陷,代表了一種全

2010-02-04 10:29:26 684

684

防火墻術語-Packet Filter 英文原義:Packet Filter

中文釋義:包過濾

注 解:防火墻的一類。傳統

2010-02-24 11:00:33 1153

1153 防火墻術語-Proxy 英文原義:Proxy

中文釋義:代理

注 解:防火墻的一類。工作在應用層,特點是兩次連

2010-02-24 11:01:22 951

951 究竟什么是防火墻?

Q:防火墻初級入門:究竟什么是防火墻? A:防火墻定義

2010-02-24 11:51:32 728

728 防火墻,防火墻的作用有哪些?

防火墻技術簡介

——Internet的發展給政府結構、企事業單位帶來了革命性的改

2010-04-03 16:17:54 8257

8257 防火墻的并發連接數 并發連接數是指防火墻或代理服務器對其業務信息流的處理能力,是防火墻能夠

2010-01-08 10:35:53 690

690 SIP防火墻穿越的匯總

術語和基礎知識防火墻 一個防火墻限制私人內網和公眾因特網之間的通訊,典型地防火墻就是丟棄

2010-09-10 12:41:47 1699

1699 隨著信息安全要求越來越高,防火墻成為必不可少的網絡元素。但防火墻設備在網絡中的主要作用不是報文轉

2010-11-16 11:11:46 2474

2474 一、安裝前注意事項 1.建議你的計算機是直接連接在校園網的端口之上,在非校園網的端口上可能因為各種原因無法獲得IPv6的地址; 2.IPv6不能在未做設定的路由器/防火墻/代理之后工作,如果你的計算機在不支持IPv6的無線/有線路由器之后,將無法獲得IPv6地址;如

2011-02-11 17:22:09 29

29 針對因特網地址匱乏及網絡安全性等問題,詳細介紹了NAT技術的工作原理及其在防火墻中的應用。闡述了在Linux系統下打造NAT防火墻的設計方案和策略,并且給出了基于NAT的防火墻的具

2013-03-01 15:13:40 30

30 為對網絡中惡意攻擊行為進行有效防范,本研究分析與探討防火墻穿透技術及其在網絡中的實際應用。對Windows平臺下的防火墻工作原理、網絡數據包截獲技術特點、防火墻方法等進行系統性介紹,分析防火墻穿透

2015-12-28 09:54:57 6

6 隨著互聯網技術的不斷發展,在線網站的規模越來越大,防火墻作為網站的安全屏障,被大量的使用。防火墻數量的增加以及防火墻中安全策略條目的增加,安全工程師的運維工作量成倍的增長,應用交付往往要求防火墻策略

2017-09-30 14:47:56 0

0 RedHat Linux 為增加系統安全性提供了防火墻保護。防火墻存在于你的計算機和網絡之間,用來判定網絡中的遠程用戶有權訪問你的計算機上的哪些資源。一個正確配置的防火墻可以極大地增加你的系統安全

2017-11-07 10:42:49 1

1 可以通過風險評估、安全檢測等技術手段實現。防火墻是一種虛擬的網絡隔離技術,當前防火墻技術已經發展到第五代,更加完善,為分析計算機網絡防火墻安全設計,基于Linux系統,以小企業為服務對象,設計相對簡約的LINUX防火墻。

2017-11-15 17:01:06 8

8 LInux原始的防火墻工具iptables由于過于繁瑣,所以ubuntu系統默認提供了一個基于iptable之上的防火墻工具ufw。而UFW支持圖形界面操作,只需在命令行運行ufw命令即能

2017-11-22 17:13:06 13196

13196 黑客的非法入侵和竊取私有數據。面對IPv6將要廣泛的應用,有必要將其和防火墻相結合來保障整個網絡系統的安全。 目前Linux操作系統自2.2內核以來已提供對IPv6的支持,其性能穩定且安全性較高,因此本文以Linux為平臺來研究設計針對IPv6的防火墻系統

2017-12-01 12:04:44 457

457

由于數據庫防火墻這個詞通俗易懂,和防火墻、Web防火墻、下一代防火墻等主流安全產品一脈相承,很多公司也就把自己的數據(庫)安全產品命名為數據庫防火墻。每家公司對于數據庫防火墻的定義各不相同,側重點也不一樣。也就是說,雖然大家都在說數據庫防火墻,很有可能是兩個完全不同的數據(庫)安全設備。

2018-07-04 14:50:00 11539

11539 現有防火墻系統大多是針對于IPv4開發的,由于IPv4地址空間不足,且安全性較差,現有網絡升級到IPv6是大勢所趨。IPv6 作為下一代網絡的基礎以其海量的地址空間和較強的安全特性得到廣泛的認可,因此研究支持IPv6協議的防火墻是很有必要的。

2018-04-04 11:39:00 1173

1173

數據庫防火墻顧名思義是一款數據(庫)安全設備,從防火墻這個詞可以看出,其主要作用是做來自于外部的危險隔離。換句話說,數據庫防火墻應該在入侵在到達數據庫之前將其阻斷,至少需要在入侵過程中將其阻斷。

2018-05-21 02:02:00 2543

2543 天地和興工控防火墻HX-SFW是專為工業環境打造的一款邊界安全防護產品,適用于IPv4和IPv6環境下的用戶,以及處于過渡階段的用戶(由IPv4向IPv6過渡),為工控網與企業網的連接、工控網內部各區域的連接提供安全隔離。

2019-08-21 08:44:00 1289

1289 防火墻是網絡與萬維網之間的關守,它位于網絡的入口和出口。 它評估網絡流量,僅允許某些流量進出。防火墻分析網絡數據包頭,其中包含有關要進入或退出網絡的流量的信息。然后,基于防火墻上配置的策略和規則

2020-09-30 14:35:23 4897

4897 LINUX防火墻(原書第3版)教材免費下載。

2021-06-01 14:53:40 0

0 防火墻簡介

如果租用服務器的作業系統比喻一間房子, 防火墻便是房子的大門, 用作前線網絡安全保護用途。 一但大門沒鎖好, 互聯網的不法份子便有機可乘進入系統佔用或偷取資料等行為。

2022-07-04 20:15:31 1915

1915

什么是vps防火墻?防火墻是一種網絡安全系統,它使用預先確定的規則來過濾傳入和傳出的流量。它能檢查出我們的vps與外部世界之間交換的請求,并阻止那些看起來可疑的請求。

2022-10-20 16:15:59 692

692 PC2與Server2屬于一個敏感的業務,這個業務的流量要求與防火墻上的其他流量完全隔離,使用虛擬防火墻技術實現這個需求

2022-11-09 09:57:01 1297

1297 UFW意為簡單的防火墻,是用于管理iptables/netfilter防火墻規則的用戶友好的前端。

2022-12-06 17:52:49 6154

6154 開源防火墻的低成本使用

2023-01-04 11:17:20 915

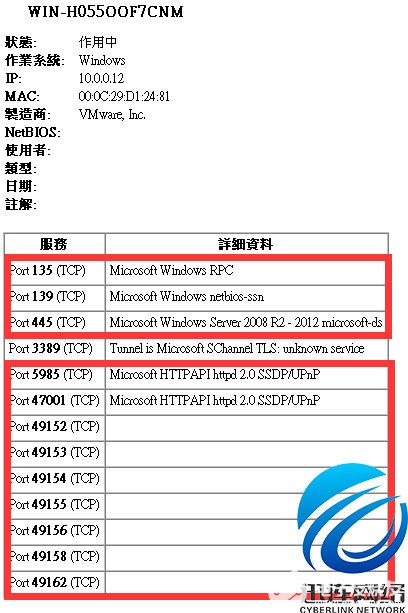

915 防火墻端口怎么開?下面,小編給大家分析一下在不同操作系統上打開防火墻端口的方法。建議僅將端口流量限制為所需的網絡或適配器。

2023-03-29 14:30:42 8334

8334 防火墻就是根據系統管理員設定的規則來控制數據包的進出,主要是保護內網的安全,目前 Linux 系統的防火墻類型主要有兩種:分別是 [iptables] 和 firewalld

2023-03-31 10:09:05 620

620 許多供應商提供基于云的防火墻,它們通過 Internet 按需提供。這些服務也稱為防火墻即服務(FaaS),以IaaS 或 PaaS的形式運行。

2023-05-13 11:45:28 900

900

作為抵御在線攻擊者的第一道防線,我們的服務器防火墻是網絡安全的重要組成部分。那么服務器防火墻怎么設置?

2023-05-16 17:11:09 805

805 在本文中,小編將詳細給大家分析一下什么是防火墻與下一代防火墻(NGFW)? 一、什么是防火墻? 防火墻是一種網絡安全系統,它遵循預先確定的安全規則來監視和控制傳入和傳出的網絡流量。這些規則定義

2023-06-13 17:38:55 945

945 IPSecVPN組網拓撲:華為防火墻端配置指導(此處以多數客戶使用專線上網形式為例)將專網網線插入防火墻1接口。使用網線連接PC與0接口,登錄防火墻web界面:防火墻通過靜態IP接入互聯網(網關地址

2023-03-24 11:23:00 636

636

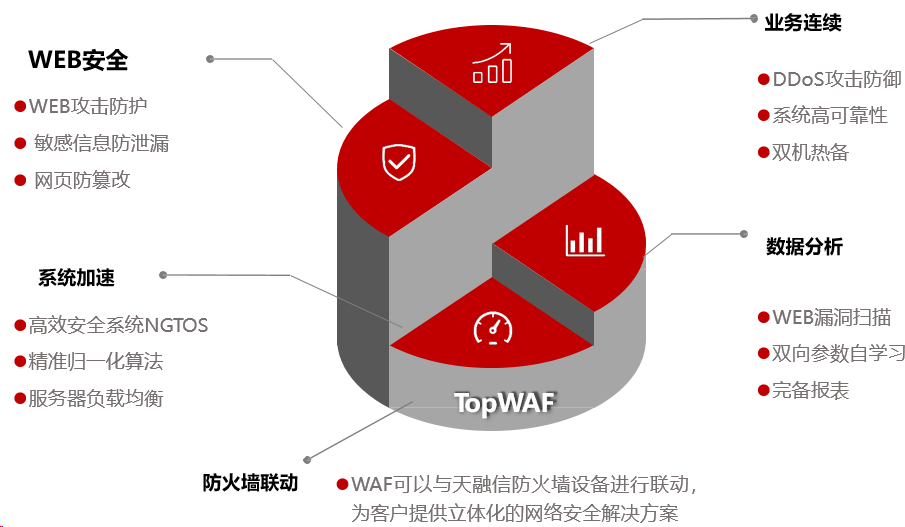

標準網絡防火墻和WAF可防御不同類型的威脅,因此選擇正確的防火墻至關重要。僅靠網絡防火墻無法保護企業免受網頁攻擊,只能通過 WAF 功能來預防。因此如果沒有應用程序防火墻,企業可能會使其更廣泛的網絡

2023-07-24 17:34:17 484

484

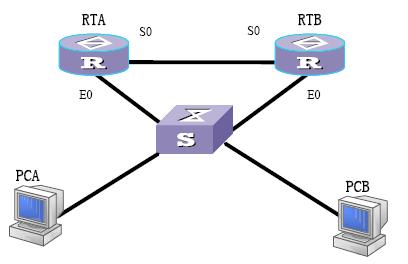

防火墻為什么必須連交換機 防火墻是一種網絡安全設備,主要用于保護一個網絡免受來自外界的攻擊。在今天的網絡環境中,安全威脅不斷增加,防火墻因此成為了任何企業、機構、組織都必不可少的一部分。防火墻主要

2023-09-02 16:20:19 681

681 Firewalld是CentOS系統自帶的一種動態防火墻管理工具。是一個前端工具,用于管理Linux系統上的netfilter防火墻規則。Firewalld提供了一種簡化和易于使用的方法來配置和管理防火墻。

2023-10-09 09:33:12 562

562

SPI防火墻(Stateful Packet Inspection Firewall)是一種用于網絡安全的防火墻技術。SPI防火墻是一種全狀態數據包檢測型防火墻,主要通過檢查網絡數據包的狀態信息

2023-11-29 09:42:23 296

296

正在加载...