時(shí)序攻擊可用在安全保護(hù)是基于密碼的微控制器,或使用確定數(shù)字的卡或密碼來進(jìn)行訪問控制的系統(tǒng),如達(dá)拉斯的iButton產(chǎn)品。這些系統(tǒng)中共有的風(fēng)險(xiǎn)是輸入的連續(xù)數(shù)字在數(shù)據(jù)庫進(jìn)行再次校驗(yàn)。

首先明白MCU是什么——即結(jié)構(gòu)與組成

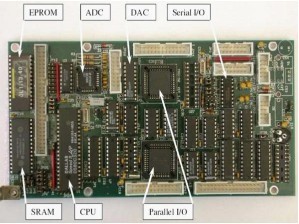

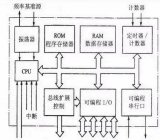

Ⅰ:中央處理器CPU,包括運(yùn)算器、控制器和寄存器組。是MCU內(nèi)部的核心部件,由運(yùn)算部件和控制部件兩大部分組成。前者能完成數(shù)據(jù)的算術(shù)邏輯運(yùn)算、位變量處理和數(shù)據(jù)傳送操作,后者是按一定時(shí)序協(xié)調(diào)工作,是分析和執(zhí)行指令的部件。

Ⅱ:存儲(chǔ)器,包括ROM和RAM。ROM程序存儲(chǔ)器,MCU的工作是按事先編制好的程序一條條循序執(zhí)行的,ROM程序存儲(chǔ)器即用來存放已編的程序(系統(tǒng)程序由制造廠家編制和寫入)。存儲(chǔ)數(shù)據(jù)掉電后不消失。ROM又分為片內(nèi)存儲(chǔ)器和片外(擴(kuò)展)存儲(chǔ)器兩種。

RAM數(shù)據(jù)存儲(chǔ)器,在程序運(yùn)行過程中可以隨時(shí)寫入數(shù)據(jù),又可以隨時(shí)讀出數(shù)據(jù)。存儲(chǔ)數(shù)據(jù)在掉電后不能保持。RAM也分為片內(nèi)數(shù)據(jù)存儲(chǔ)器和片外(擴(kuò)展)存儲(chǔ)器兩種。

Ⅲ:輸入、輸出I/O接口,與外部輸入、輸出(電路)設(shè)備相連接。PO/P1/P2/P3等數(shù)字I/O接口,內(nèi)部電路含端口鎖存器、輸出驅(qū)動(dòng)器和輸入緩沖器等電路。其中PO為三態(tài)雙向接口,P1/P2/P3數(shù)字I/O端口,內(nèi)部驅(qū)動(dòng)器為“開路集電極”輸出電路,應(yīng)用時(shí)內(nèi)部或外部電路接有上拉電阻。每個(gè)端口均可作為數(shù)字信號(hào)輸入或輸出口,并具有復(fù)用功能(指端口功能有第一功能、第二功能甚至數(shù)個(gè)功能,在應(yīng)用中可靈活設(shè)置)。

MCU器件,除數(shù)字I/O端口外,還有ADC模擬量輸入、輸出端口,輸入信號(hào)經(jīng)內(nèi)部A/D轉(zhuǎn)換電路,變換為數(shù)字(頻率)信號(hào),再進(jìn)行處理;對(duì)輸出模擬量信號(hào),則先經(jīng)D/A轉(zhuǎn)換后,再輸出至外部電路。

再來談幾種如何破解MCU方法

一、非侵入式攻擊

不需要對(duì)元器件進(jìn)行初始化。攻擊時(shí)可以把元器件放在測(cè)試電路中分析,也可單獨(dú)連接元器件。一旦成功,這種攻擊很容易普及,并且重新進(jìn)行攻擊不需要很大的開銷。另外,使用這種攻擊不會(huì)留下痕跡。因此,這被認(rèn)為是對(duì)任意元器件的硬件安全最大的威脅。同時(shí),通常需要很多時(shí)間和精力來尋找對(duì)特定元器件的非侵入式攻擊方法。這通常對(duì)元器件進(jìn)行反向工程,包括反匯編軟件和理解硬件版圖。

非侵入式攻擊可以是被動(dòng)的或主動(dòng)的。被動(dòng)攻擊,也叫側(cè)面攻擊,不會(huì)對(duì)被攻擊元器件發(fā)生作用,但通常是觀察它的信號(hào)和電磁輻射。如功耗分析和時(shí)鐘攻擊。主動(dòng)攻擊,如窮舉攻擊和噪聲攻擊,特點(diǎn)是將信號(hào)加到元器件上,包括電源線。

一個(gè)簡(jiǎn)單的非侵入式攻擊可以是復(fù)制一個(gè)上電配置的基于SRAM的FPGA。接上配置芯片用的JATG接口,用示波器或邏輯分析儀,捕捉所有信號(hào)。然后可以通過分析波形并回復(fù)獨(dú)有的命令。

只使用到一半的FPGA資源時(shí),可以輕微改變數(shù)據(jù)流來偽裝盜版的事實(shí)。配置時(shí)留下一點(diǎn)空間而不影響元器件的運(yùn)行。JTAG接口在發(fā)送信號(hào)時(shí)序時(shí)也有一些自由,故盜版的波形可以設(shè)置成看上去與原始信號(hào)不一樣的。另外,破解者可以在上傳時(shí)交換行地址,給人的印象是完全不同的設(shè)計(jì)。

含糊與安全

半導(dǎo)體制造商給大客戶提供了增強(qiáng)產(chǎn)品防破解能力的措施:包裝上的客戶印字代替了標(biāo)準(zhǔn)的芯片型號(hào)。這給人的印象是產(chǎn)品是由定制的集成電路設(shè)計(jì)的。眾所周知,ASIC提供了很好地保護(hù)措施來防止多種攻擊,只有極少數(shù)經(jīng)驗(yàn)豐富且裝備精良的破解者才有可能成功破解。這會(huì)使很多潛在的破解者望而卻步。但一個(gè)信心堅(jiān)定的破解者會(huì)嘗試用簡(jiǎn)單的方法確定芯片是不是真的ASIC。最簡(jiǎn)單的方法是觀察連接到電源,地,時(shí)鐘,復(fù)位,串口或別的接口的引腳。與數(shù)據(jù)庫中被懷疑的微控制器相比較,這種結(jié)果非常可靠,每種微控制器都有自己的引腳特點(diǎn)。一旦發(fā)現(xiàn)相似的,就把它放在通用燒寫器上嘗試讀出結(jié)果。

另一個(gè)簡(jiǎn)單的方法是限制訪問程序存儲(chǔ)器。通常用在智能卡中,但一些微控制器中也用到。這不是很可靠且實(shí)用的方法。當(dāng)然在智能卡中用得很好,所有的客戶被與芯片制造商迫簽署不擴(kuò)散協(xié)議。但微控制器極少這樣,能被通用燒寫器燒寫的微控制器世界上很多公司都能提供。即使文件中沒有燒寫的規(guī)格,用低成本的示波器幾個(gè)小時(shí)就可以套出需要的波形。如果微控制器不被特殊通用燒寫器所支持,仍然可以通過從制造商購買開發(fā)板來獲得直接完整的協(xié)議。

二、時(shí)序攻擊(TIming attacks)

一些安全相關(guān)的操作使用輸入的值和密鑰,由半導(dǎo)體芯片執(zhí)行不同的時(shí)間來比較。小心的時(shí)序測(cè)量和分析就能恢復(fù)出密鑰。這個(gè)方法最早在1996年的文獻(xiàn)上提到。稍后這種攻擊成功破解了實(shí)際的RSA簽名的智能卡。

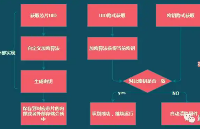

為了攻擊成功,需要收集裝置的信息,與處理時(shí)間整合比較,如問答延遲(quesTIon-answer delay)。很多密碼算法容易受到時(shí)序攻擊,主要原因是軟件來執(zhí)行算法。那包括執(zhí)行適時(shí)跳過需要的分支和操作條件;使用緩存;不固定時(shí)間處理指令如倍頻和分頻;還有大量的其他原因。結(jié)果就是執(zhí)行能力典型地取決于密鑰和輸入的數(shù)據(jù)。

為防止此類攻擊可以使用盲簽名(Blinding signatures)技術(shù)。這個(gè)方法是利用選定的隨機(jī)數(shù)與輸入數(shù)據(jù)混合來防止破解者知道輸入數(shù)據(jù)的數(shù)學(xué)運(yùn)算法則。

時(shí)序攻擊可用在安全保護(hù)是基于密碼的微控制器,或使用確定數(shù)字的卡或密碼來進(jìn)行訪問控制的系統(tǒng),如達(dá)拉斯的iButton產(chǎn)品。這些系統(tǒng)中共有的風(fēng)險(xiǎn)是輸入的連續(xù)數(shù)字在數(shù)據(jù)庫進(jìn)行再次校驗(yàn)。系統(tǒng)需經(jīng)常檢查輸入到數(shù)據(jù)庫的密鑰的每個(gè)字節(jié),一旦發(fā)現(xiàn)不正確的字節(jié)就會(huì)立即停止,然后切換到下一個(gè)直到最后一個(gè)。所以破解者很容易測(cè)量出輸入最后一個(gè)密鑰倒請(qǐng)求另一個(gè)的時(shí)間,并得出發(fā)現(xiàn)的密鑰相似度。嘗試相對(duì)小的數(shù)字,有可能找到匹配的密鑰。

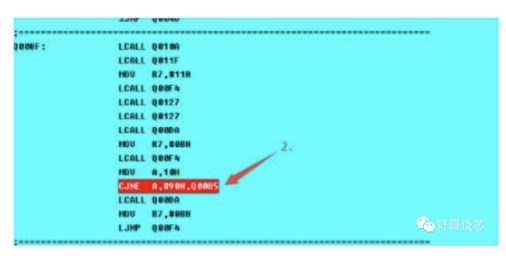

為防止這些攻擊,設(shè)計(jì)者需要小心計(jì)算處理器的周期。當(dāng)密碼進(jìn)行比較時(shí)確保正確和錯(cuò)誤的時(shí)間是一樣的,例如:飛思卡爾的68HC08微控制器的內(nèi)部存儲(chǔ)器載入模塊在輸入正確的八字節(jié)密碼后可以訪問內(nèi)部閃存。為達(dá)到正確和錯(cuò)誤的密碼都處理相同的時(shí)間,程序中增加了額外的空操作指令。這對(duì)時(shí)序攻擊提供了很好的保護(hù)。一些微控制器有內(nèi)部阻容振蕩器,那樣處理器的工作頻率與電壓和芯片的溫度相關(guān)。這使得時(shí)序分析很困難,攻擊時(shí)需要穩(wěn)定元器件的溫度并減少電源線上的噪聲和電壓波動(dòng)。一些智能卡有內(nèi)部隨機(jī)時(shí)鐘信號(hào)使得攻擊時(shí)測(cè)量時(shí)間延遲無效。

三、窮舉攻擊(也稱暴力攻擊Brute force attacks)

暴力對(duì)于半導(dǎo)體硬件和密碼來說是另一種意思。對(duì)于密碼,暴力攻擊是對(duì)系統(tǒng)嘗試數(shù)量眾多的密鑰。通常是使用高速計(jì)算機(jī)來尋找匹配的密鑰。 一個(gè)例子是微控制器中的密碼保護(hù)設(shè)置。以TI的MSP430為例,密碼本身長(zhǎng)度為32字節(jié)(256位),抵擋暴力攻擊已經(jīng)足夠了。但密碼分配在與處理器中斷矢量相同的存儲(chǔ)器地址。那么,首先減少存儲(chǔ)器內(nèi)矢量一直指向的區(qū)域。然后當(dāng)軟件被更新時(shí),只有小部分的密碼被修改,因?yàn)榇蟛糠种袛嘧映绦蛑赶虻氖噶渴窍嗤牡刂贰?/p>

結(jié)果是,如果破解者知道早前密碼中的一個(gè),就很容易做系統(tǒng)的搜索,在合理的時(shí)間內(nèi)找到正確的密碼。 暴力攻擊也可用在ASIC或CPLD的硬件設(shè)計(jì)來實(shí)現(xiàn)。這種情況下,破解者使用所有可能的邏輯組合到元器件可能的輸入端并觀察所有輸出。這種方法也稱為黑箱分析(Black-box analysis),因?yàn)槠平庹卟恢辣粶y(cè)試元器件的情況。通過所有可能的信號(hào)組合,嘗試獲得元器件的功能。這種方法對(duì)相對(duì)小的邏輯器件很有效。另一個(gè)問題是破解者使用的ASIC或CPLD有觸發(fā)器,故輸出將可能是當(dāng)前狀態(tài)或輸入的狀態(tài)。但如果預(yù)先檢查并分析信號(hào),搜索的范圍可以顯著減少。例如,時(shí)鐘輸入,數(shù)據(jù)總線和一些控制信號(hào)是很容易認(rèn)出的。

另一種可能的暴力攻擊,對(duì)很多半導(dǎo)體芯片有效,是將外部高壓信號(hào)(通常是兩倍于電源電壓)加到芯片引腳上,來試圖進(jìn)入工廠測(cè)試或編程模式。事實(shí)上,這些引腳用數(shù)字萬用表很容易發(fā)現(xiàn),因?yàn)樗鼈儧]有保護(hù)二極管到電源腳。一旦發(fā)現(xiàn)對(duì)高壓敏感的引腳,破解者就可以嘗試可能的邏輯信號(hào)組合來加到別的引腳上,找出用于進(jìn)入工廠測(cè)試或編程模式的部分。 破解者也可用元器件的通信協(xié)議來找出設(shè)計(jì)者嵌入在軟件中的測(cè)試和更新用得隱藏功能。

芯片制造商經(jīng)常提供給后期測(cè)試用得嵌入硬件測(cè)試接口。如果這些接口的安全保護(hù)沒有適當(dāng)設(shè)計(jì),破解者很容易利用它來讀寫片上存儲(chǔ)器。在智能卡中,這些測(cè)試接口通常位于芯片電路之外,并在測(cè)試后從物理上除去。 任何安全系統(tǒng),不管軟件和硬件,在設(shè)計(jì)上都可能有缺陷,對(duì)于破解者來說都是機(jī)會(huì),暴力攻擊有可能找到它。小心設(shè)計(jì)安全保護(hù)系統(tǒng),進(jìn)行適當(dāng)?shù)脑u(píng)估,可以避免很多問題,并使得這些攻擊事實(shí)上不可行。

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論