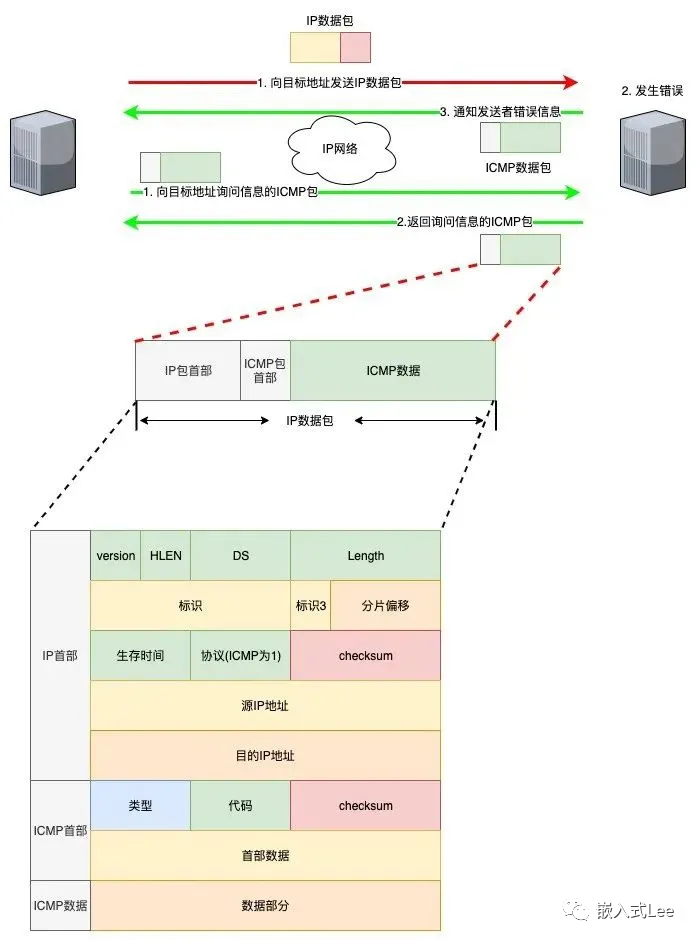

ICMP 查詢報文

----ICMP 回送消息:用于進行通信的主機或路由之間,判斷發送數據包是否成功到達對端的消息。可以向對端主機發送回送請求消息,也可以接收對端主機回來的回送應答消息。

----ICMP 地址掩碼消息:主要用于主機或路由想要了解子網掩碼的情況。可以向那些主機或路由器發送 ICMP 地址掩碼請求消息,然后通過接收 ICMP 地址掩碼應答消息獲取子網掩碼信息。

----ICMP 時間戳消息:可以向那些主機或路由器發送 ICMP 時間戳請求消息,然后通過接收 ICMP 時間戳應答消息獲取時間信息。

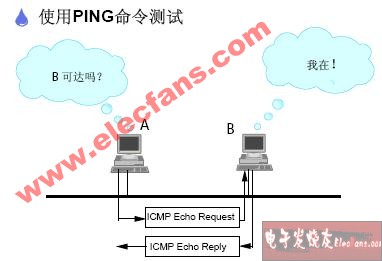

Ping 程序

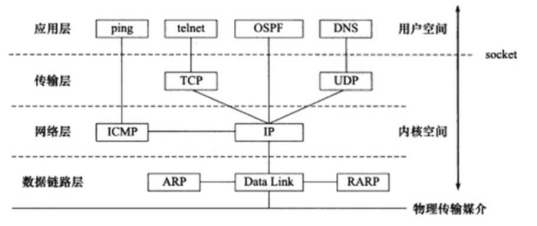

Ping 程序利用 ICMP 回顯請求報文和回顯應答報文(而不用經過傳輸層)來測試目標主機是否可達。它是一個檢查系統連接性的基本診斷工具。

ICMP 回顯請求和 ICMP 回顯應答報文是配合工作的。當源主機向目標主機發送了 ICMP 回顯請求數據包后,它期待著目標主機的回答。目標主機在收到一個 ICMP 回顯請求數據包后,它會交換源、目的主機的地址,然后將收到的 ICMP 回顯請求數據包中的數據部分原封不動地封裝在自己的 ICMP 回顯應答數據包中,然后發回給發送 ICMP 回顯請求的一方。如果校驗正確,發送者便認為目標主機的回顯服務正常,也即物理連接暢通。

例如:在終端上 Ping 下谷歌的地址,神奇的發現谷歌地址既然不用翻墻都能上了,而且丟包率 0%。

$ ping www.google.com

PING www.google.com (173.194.127.148) 56(84) bytes of data.

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=1 ttl=48 time=11.0 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=2 ttl=48 time=10.8 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=3 ttl=48 time=11.1 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=4 ttl=48 time=10.8 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=5 ttl=48 time=11.1 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=6 ttl=48 time=11.0 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=7 ttl=48 time=10.5 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=8 ttl=48 time=9.96 ms

64 bytes from hkg03s13-in-f20.1e100.net (173.194.127.148): icmp_req=9 ttl=48 time=10.9 ms

^C

--- www.google.com ping statistics ---

9 packets transmitted, 9 received, 0% packet loss, time 8009ms

rtt min/avg/max/mdev = 9.963/10.830/11.123/0.368 ms

Traceroute 程序

Traceroute 程序主要用來偵測源主機到目的主機之間所經過的路由的情況。

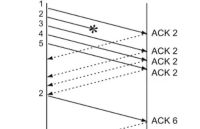

Traceroute 使用 ICMP 報文和 IP 首部中的 TTL 字段,它充分利用了 ICMP 超時消息。其原理很簡單,開始時發送一個 TTL 字段為 1 的 UDP 數據報,而后每次收到 ICMP 超時蕭后,按順序再發送一個 TTL 字段加 1 的 UDP 數據報,以確定路徑中的每個路由器,而每個路由器在丟棄 UDP 數據報時都會返回一個 ICMP 超時報文,而最終到達目的主機后,由于 ICM P選擇了一個不可能的值作為 UDP 端口(大于30000)。這樣目的主機就會發送一個端口不可達的 ICMP 差錯報文。

??ICMP協議的運用

1 ICMP地址掩碼請求與應答

I C M P地址掩碼請求用于無盤系統在引導過程中獲取自己的子網掩碼。系統廣播

它的I C M P請求報文(這一過程與無盤系統在引導過程中用R A R P獲取I P地址是類似的)。無盤

系統獲取子網掩碼的另一個方法是B O O T P協議。如圖

I C M P報文中的標識符和序列號字段由發送端任意選擇設定,這些值在應答中將被返回。

這樣,發送端就可以把應答與請求進行匹配。

我們可以寫一個簡單的程序(取名為i c m p a d d r m a s k),它發送一份I C M P地址掩碼請求報

文,然后打印出所有的應答。由于一般是把請求報文發往廣播地址,因此這里我們也這樣做。

目的地址(1 4 0 。 2 5 2 。 1 3 。 6 3)是子網1 4 0 。 2 5 2 。 1 3 。 32的廣播地址。

sun% icmpaddrmask 140.252.13.63

receivedmask = ffffffe0, from 140.252.13.來3自3 本 機

receivedmask = ffffffe0, from 140.252.13.來3自5 b s d i

receivedmask = ffff0000, from 140.252.13.來3自4 s v r 4

在輸出中我們首先注意到的是,從s v r 4返回的子網掩碼是錯的。顯然,盡管s v r 4接口

已經設置了正確的子網掩碼,但是S V R 4還是返回了一個普通的B類地址掩碼,就好像子網并

不存在一樣。

svr4% ifconfig emd0

emd0:flags=23《UP,BROADCAST,NOTRAILERS》

inet140.252.13.34 netmask ffffffe0 broadcast 140.252.13.63

S V R 4處理I C M P地址掩碼請求過程存在差錯。

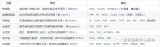

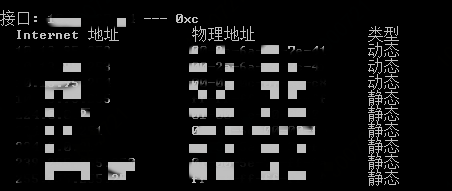

我們用t c p d u m p命令來查看主機b s d i上的情況,輸出如圖6 - 5所示。我們用- e選項來查看

硬件地址。

發到廣播地址的ICMP地址掩碼請求

注意,盡管在線路上什么也看不見,但是發送主機s u n也能接收到I C M P應答(帶有上面

“來自本機”的輸出行)。這是廣播的一般特性:發送主機也能通過某種內部環回機制收到一份廣播報文拷貝。由于術語“廣播”的定義是指局域網上的所有主機,因此它必須包括發送主機在內。

接下來,b s d i廣播應答,而s v r 4卻只把應答傳給請求主機。通常,應答地址必須是單播地址,除非請求端的源I P地址是0 。 0 。 0 。 0。本例不屬于這種情況,因此,把應答發送到廣播地址是B S D / 3 8 6的一個內部差錯。

R F C規定,除非系統是地址掩碼的授權代理,否則它不能發送地址掩碼應答(為

了成為授權代理,它必須進行特殊配置,以發送這些應答。參見附錄E)。但是,正如

我們從本例中看到的那樣,大多數主機在收到請求時都發送一個應答,甚至有一些主

機還發送差錯的應答。

電子發燒友App

電子發燒友App

評論