在最糟糕的情況下,攻擊者可以利用漏洞從WPA2設(shè)備破譯網(wǎng)絡(luò)流量、劫持鏈接、將內(nèi)容注入流量中。換言之,攻擊者通過漏洞可以獲得一個(gè)萬能密鑰,不需要密碼就可以訪問任何WAP2網(wǎng)絡(luò)……

2017-10-19 15:26:25 2987

2987 ,我們認(rèn)為,此次《華爾街日?qǐng)?bào)》報(bào)道的華為與騰訊因用戶數(shù)據(jù)之爭(zhēng),從一個(gè)側(cè)面反映出數(shù)據(jù)搜集和利用對(duì)于AI和用戶的重要價(jià)值,同時(shí)也提醒業(yè)內(nèi),保護(hù)用戶數(shù)據(jù)和信息隱私的重要性,且不能因噎廢食,即過分強(qiáng)調(diào)一方,忽視,甚至放棄另一方,對(duì)于AI的發(fā)展及其給用戶帶來的價(jià)值都是弊大于利。

2017-08-10 09:18:44

AI芯片作為產(chǎn)業(yè)核心,也是技術(shù)要求和附加值最高的環(huán)節(jié),在AI產(chǎn)業(yè)鏈中的產(chǎn)業(yè)價(jià)值和戰(zhàn)略地位遠(yuǎn)遠(yuǎn)大于應(yīng)用層創(chuàng)新。騰訊發(fā)布的《中美兩國(guó)人工智能產(chǎn)業(yè)發(fā)展全面解讀》報(bào)告顯示,基礎(chǔ)層的處理器/芯片企業(yè)數(shù)量來看,中國(guó)有14家,美國(guó)33家。本文將對(duì)這一領(lǐng)域產(chǎn)業(yè)生態(tài)做一個(gè)簡(jiǎn)單梳理。

2019-08-13 08:42:38

、判斷和檢測(cè)生產(chǎn)線上的各種產(chǎn)品,保證產(chǎn)品的質(zhì)量和一致性。與傳統(tǒng)的視覺檢測(cè)方法相比,工業(yè)AI視覺檢測(cè)系統(tǒng)具有如下幾個(gè)顯著優(yōu)點(diǎn):

1.高效性:工業(yè)AI視覺檢測(cè)系統(tǒng)可以實(shí)現(xiàn)自動(dòng)化檢測(cè),大大提高了生產(chǎn)效率

2023-06-15 16:21:56

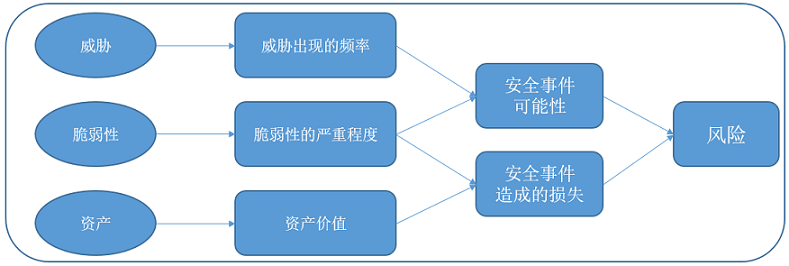

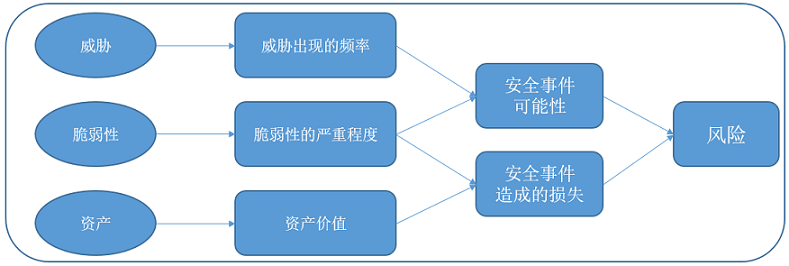

機(jī)器的情況進(jìn)行綜合考慮,得出一個(gè)風(fēng)險(xiǎn)乘數(shù)。例如:當(dāng)前機(jī)器是否有公網(wǎng)流量,漏洞是否是遠(yuǎn)程利用的漏洞還是鄰網(wǎng)利用的漏洞,不同的條件結(jié)合得出得風(fēng)險(xiǎn)系數(shù)會(huì)有差異。用戶的資產(chǎn)重要性:當(dāng)用戶的機(jī)器很多時(shí),可以

2017-12-25 15:18:01

件,以便進(jìn)行糾正或保護(hù)可以采取行動(dòng)。一些ARMv8?M設(shè)備設(shè)計(jì)用于檢測(cè)更多類型的錯(cuò)誤

條件,并且可以以可預(yù)測(cè)的方式處理檢測(cè)到的錯(cuò)誤,使其適合用于安全相關(guān)系統(tǒng)。

檢測(cè)和處理錯(cuò)誤的功能分為體系結(jié)構(gòu)功能和實(shí)現(xiàn)

2023-08-02 06:28:02

CC++源程序緩沖區(qū)溢出漏洞的靜態(tài)檢測(cè).

2012-08-16 00:43:38

現(xiàn)在PWM輸入捕獲調(diào)通。但是如果我就想測(cè)一個(gè)周期,或者利用單獨(dú)的輸入捕獲(非PWM式)的方法來求占空比,這樣我可以利用通道1,2來測(cè)兩路占空比

2012-12-03 17:04:54

以下指南簡(jiǎn)要概述了稱為Spectre和Meltdown的利用漏洞的軟件影響和緩解措施,更準(zhǔn)確地標(biāo)識(shí)為:

變體1:邊界檢查繞過(CVE-2017-5753)變體2:分支目標(biāo)

2023-08-25 08:01:49

創(chuàng)造新模版,也支持不熟悉編程者,善用模版來創(chuàng)造形形色色的 AI 模型。所以,不一定需要寫程序,不一定需要高深數(shù)學(xué),大家都可以利用模板來創(chuàng)作 AI 智能模型。那么如何使用 AI 模板?AI 模板的使用可以分為三個(gè)層級(jí)。如下圖所示: `

2020-11-02 10:38:57

:邊緣計(jì)算安全監(jiān)控系統(tǒng)計(jì)劃:本項(xiàng)目計(jì)劃做一個(gè)邊緣計(jì)算平臺(tái),將用在工業(yè)或工廠環(huán)境下,檢測(cè)溫度、濕度、氣體等參數(shù),同時(shí)通過視覺AI檢測(cè)工人有沒有佩戴安全帽、手套、是否抽煙、是否有煙霧和火焰等等。發(fā)生告警

2020-09-25 10:11:50

項(xiàng)目名稱:鴻蒙系統(tǒng)上的目標(biāo)檢測(cè)項(xiàng)目試用計(jì)劃:本人在嵌入式和AI領(lǐng)域有多年的學(xué)習(xí)和開發(fā)經(jīng)驗(yàn),曾在2020年華為人工智能賽上獲得11名,想在鴻蒙OS開發(fā)板上開發(fā)安防類目標(biāo)檢測(cè)項(xiàng)目。項(xiàng)目計(jì)劃①根據(jù)文檔

2020-11-19 20:47:15

項(xiàng)目名稱:家庭智能監(jiān)控系統(tǒng)試用計(jì)劃:我們正在進(jìn)行關(guān)于家庭安防系統(tǒng)的組建與測(cè)試,可以利用本產(chǎn)品的高清監(jiān)控能力進(jìn)行實(shí)驗(yàn),而且可以創(chuàng)新性的進(jìn)行主人ai識(shí)別和門鎖自動(dòng)檢測(cè)開門功能相結(jié)合

2020-10-29 15:19:18

一、DPU 鏡像環(huán)境配置

官方鏡像已經(jīng)安裝好了可以在安裝相關(guān)配置,示例來源Vitis AI Library用戶指南3.0版本,首先需要安裝DPU鏡像。

1.1、克隆Vitis AI倉庫

$ cd

2023-09-26 16:22:43

捕獲和比較捕獲什么是捕獲所謂捕獲就是通過檢測(cè)捕獲通道上的邊沿信號(hào)。在邊沿信號(hào)發(fā)生跳變(比如上升沿/下降沿)的時(shí)候,將當(dāng)前定時(shí)器的值(TIMx_CNT)存放到對(duì)應(yīng)的通道的捕獲/比較寄存器

2021-07-16 15:22:53

什么是輸入捕獲?顧名思義,輸入捕獲就是對(duì)輸入的信號(hào)進(jìn)行捕獲,可以用來測(cè)量脈沖寬度或者測(cè)量頻率。STM32 的定時(shí)器,除了 TIM6 和 TIM7,其他定時(shí)器都有輸入捕獲功能。STM32 的輸入捕獲

2022-01-06 07:54:04

摘要: 4月30日,阿里云發(fā)現(xiàn),俄羅斯黑客利用Hadoop Yarn資源管理系統(tǒng)REST API未授權(quán)訪問漏洞進(jìn)行攻擊。 Hadoop是一款由Apache基金會(huì)推出的分布式系統(tǒng)框架,它通過著名

2018-05-08 16:52:39

、微控制器相比,Sentry可以同時(shí)實(shí)現(xiàn)保護(hù)、檢測(cè)和實(shí)時(shí)恢復(fù),具備“小尺寸+高性能+低功耗+安全性高+靈活”特性。 [img=275,30][/img] 固件漏洞正逐年增加,安全問題該如何解

2020-09-07 17:16:48

blacktrack5 很爽,結(jié)合卡王8187,已經(jīng)成功掃描出多個(gè)路由器漏洞,并提示定期更改強(qiáng)口令等。利用nmap等掃描路由器上的活躍主機(jī)信息,開放端口,進(jìn)一步掃描主機(jī)系統(tǒng)漏洞。下一步想申請(qǐng)一個(gè)開發(fā)板

2017-04-29 09:59:05

STM32 Cubemax(九) ——利用捕獲中斷實(shí)現(xiàn)超聲波測(cè)距文章目錄STM32 Cubemax(九) ——利用捕獲中斷實(shí)現(xiàn)超聲波測(cè)距前言一、超聲波模塊原理二、Cubmax配置三、代碼實(shí)驗(yàn)結(jié)果總結(jié)

2022-01-06 07:13:05

本文利用ADSP Blackfin533(BF533)為核心處理器,設(shè)計(jì)了視頻檢測(cè)系統(tǒng),實(shí)現(xiàn)了視頻圖像的采集、處理和網(wǎng)絡(luò)傳輸,該系統(tǒng)具有體積小、功耗低、性能高、可便攜等優(yōu)點(diǎn)。

2021-06-04 07:06:58

增加一些監(jiān)督碼元,這些監(jiān)督碼與信碼之間有一定的關(guān)系,接收端可以利用這種關(guān)系由信道譯碼器來發(fā)現(xiàn)或糾正錯(cuò)誤的碼元。

2019-08-15 06:12:00

插入損失的頻率特性是什么如何利用LC諧振電路捕獲噪聲?

2021-04-08 07:04:00

如何利用周易AIPU來進(jìn)行AI應(yīng)用的部署開發(fā)?

2021-12-29 07:43:54

功能過于簡(jiǎn)單,不能實(shí)現(xiàn)對(duì)采集數(shù)據(jù)的現(xiàn)場(chǎng)分析和存儲(chǔ)管理,要么體積龐大,不便攜帶。針對(duì)這一情況,利用嵌入式系統(tǒng)設(shè)計(jì)巡檢器既可沿巡檢路徑進(jìn)行檢測(cè),又可采集自由測(cè)點(diǎn)的數(shù)據(jù),并且豐富了便攜式儀器的現(xiàn)場(chǎng)診斷功能,此外,檢測(cè)數(shù)據(jù)還可以在上位機(jī)中進(jìn)行綜合分析和診斷,那我們具體該怎么做呢?

2019-08-01 07:13:36

什么是嵌入式系統(tǒng)?怎么進(jìn)行視頻圖像捕獲和顯示?

2019-08-08 07:30:53

STM32F4XX 學(xué)習(xí)日志:定時(shí)器輸入捕獲前言任務(wù)目標(biāo)設(shè)計(jì)過程TIM1初始化代碼TIM5初始化代碼檢測(cè)到1次上升沿就捕獲。也就說還能設(shè)置檢測(cè)到兩次上升沿,四次,八次才捕獲配置。1.濾波器的捕獲

2021-08-10 08:11:50

都在競(jìng)相給一個(gè)可以使系統(tǒng)暴露在遠(yuǎn)程代碼執(zhí)行風(fēng)險(xiǎn)中的核心 glibc 開放源碼庫的嚴(yán)重漏洞打補(bǔ)丁。這個(gè) glibc 的漏洞編號(hào)被確定為 CVE-2015-7547,題為“getaddrinfo 基于堆棧

2016-06-25 10:01:50

Web漏洞掃描原理是什么?怎么設(shè)計(jì)一款基于滲透性測(cè)試的Web漏洞掃描系統(tǒng)?

2021-05-10 06:07:04

訪問互聯(lián)網(wǎng)會(huì)把這些免流服務(wù)的網(wǎng)址加入到白名單,當(dāng)計(jì)費(fèi)系統(tǒng)檢測(cè)到用戶訪問的是白名單中的網(wǎng)址或接收彩信時(shí)就不會(huì)進(jìn)行扣費(fèi)。同時(shí),作者也公布了漏洞利用的原理:當(dāng)用戶訪問互聯(lián)網(wǎng)時(shí),向服務(wù)器發(fā)送一條http請(qǐng)求頭

2015-12-31 17:20:16

因而隨著時(shí)間的推移,舊的系統(tǒng)漏洞會(huì)不斷消失,新的系統(tǒng)漏洞會(huì)不斷出現(xiàn),系統(tǒng)漏洞問題也會(huì)長(zhǎng)期存在,這就是為什么要及時(shí)為系統(tǒng)打補(bǔ)丁的原因。 一.使用windowsupdate 步驟01打開[控制面板

2019-12-13 10:01:28

軟件可能會(huì)允許惡意行為者不正當(dāng)?shù)貜奶貦?quán)內(nèi)存(DRAM或CPU緩存)中收集少量敏感數(shù)據(jù)。

·ARM認(rèn)為這些利用不會(huì)損壞、修改或刪除數(shù)據(jù)。

·所有變體都基于導(dǎo)致高速緩存分配的推測(cè)性內(nèi)存訪問。

然后,可以

2023-08-25 07:15:47

開關(guān)MOS管與線性MOS管的區(qū)別,1.是不是開關(guān)MOS管的只有“開”與“關(guān)”2種狀態(tài)?2.是不是線性MOS管可以利用柵極的電壓大小來控制導(dǎo)通的比率?3.開關(guān)的MOS管是使用數(shù)字信號(hào)控制。而線性的MOS管使用模擬信號(hào)控制?

2023-03-15 11:51:44

發(fā)現(xiàn)的漏洞都會(huì)被第一時(shí)間公布,因此也容易被攻擊者利用2.開源組件的作者通常都會(huì)在發(fā)現(xiàn)問題后立刻修復(fù)并發(fā)布新版本,而軟件的最終用戶往往得不到最及時(shí)的更新。3.在軟件開發(fā)和驗(yàn)收過程中,人們往往無法準(zhǔn)確判斷

2017-09-05 14:26:59

jSQL是一款輕量級(jí)安全測(cè)試工具,可以檢測(cè)SQL注入漏洞。它跨平臺(tái)(Windows, Linux, Mac OS X, Solaris)、開源且免費(fèi)。

2019-07-23 07:21:36

請(qǐng)問專家,我是用335的6路PWM輸出來作運(yùn)動(dòng)控制的,就是定長(zhǎng)控制的那種,給定一脈沖數(shù)PWM就開始發(fā)脈沖并中斷計(jì)數(shù),現(xiàn)在已經(jīng)實(shí)現(xiàn)沒問題了,但是我想讓PWM的頻率按正弦的正半周加減,可以利用TI的庫實(shí)現(xiàn)嗎?謝謝解答!

2018-08-20 06:02:47

labwindows可以利用socket 實(shí)現(xiàn)通信嘛

2018-12-06 11:58:57

不明白1.1BIM_ext.hex也是直接通過IAR download的嗎? 1.2 OAD_FULL_IMAGE.hex怎么進(jìn)去,也是IAR?還是用什么工具?1.3 off-chip可以利用ios的App進(jìn)行升級(jí)嗎

2019-10-09 09:25:42

是否可以利用5V、12V或24V輸入生成緊湊的超低噪聲幻像電源(48V)?

2021-03-17 07:36:14

如何利用喹諾酮檢測(cè)系統(tǒng)檢測(cè)水產(chǎn)品質(zhì)量【山東霍爾德電子科技 型號(hào):HED-SC】

孔雀石綠、呋喃唑酮(AOZ)、呋喃它酮( AMOZ )、呋喃妥因(AHD)、呋喃西林(SEM)、氯霉素

2021-03-19 15:48:31

水產(chǎn)品快速檢測(cè)系統(tǒng)可以檢測(cè)什么【霍爾德HED-SC】氯霉素存在嚴(yán)重的毒副作用,能抑制人體骨髓造血功能,引起人類的再生障礙性貧血,粒狀自細(xì)胞缺乏癥,新生兒、早產(chǎn)兒灰色綜合癥等

2021-03-25 09:32:46

食品重金屬汞檢測(cè)儀可以檢測(cè)什么【霍爾德HED-IG-SZ】重金屬汞對(duì)于你的神經(jīng)系統(tǒng)的危害極大,會(huì)導(dǎo)致注意力缺陷,語言和記憶障礙,運(yùn)動(dòng)及感覺能力的下降等。20年前醫(yī)學(xué)界認(rèn)為

2021-04-01 09:26:42

介紹了一種采用C/S結(jié)構(gòu)的新型主動(dòng)式漏洞檢測(cè)系統(tǒng)。該系統(tǒng)利用了OVAL漏洞檢測(cè)定義,包括檢測(cè)代理和控制臺(tái)兩大模塊。其中,檢測(cè)代理是基于OVAL Schema的漏洞掃描器,能在不對(duì)本地

2009-04-16 08:59:54 16

16 軟件安全漏洞問題日益嚴(yán)重,靜態(tài)漏洞檢測(cè)提供從軟件結(jié)構(gòu)和代碼中尋找漏洞的方法。該文研究軟件漏洞靜態(tài)檢測(cè)的兩個(gè)主要方面:靜態(tài)分析和程序驗(yàn)證,重點(diǎn)分析詞法分析、規(guī)則

2009-04-20 09:38:37 17

17 本文分析了漏洞檢測(cè)技術(shù)重要性、研究現(xiàn)狀以及存在問題,提出了一個(gè)新的漏洞檢測(cè)系統(tǒng)模型。關(guān)鍵詞:網(wǎng)絡(luò)安全;入侵檢測(cè)系統(tǒng);漏洞檢測(cè)系統(tǒng)

2009-07-15 11:09:48 14

14 擴(kuò)頻系統(tǒng)常常工作在多徑環(huán)境中,伴隨著加性噪聲的同時(shí)往往還存在著乘性噪聲。該文提出了一種乘性噪聲環(huán)境下偽碼捕獲方法,將偽碼捕獲等價(jià)為假設(shè)檢驗(yàn)問題,利用局部最佳檢

2009-11-10 15:54:28 12

12 錯(cuò)誤檢測(cè)與糾正電路的設(shè)計(jì)與實(shí)現(xiàn)

在一些電磁環(huán)境比較惡劣的情況下,一些大規(guī)模集成電路常常會(huì)受到干擾,導(dǎo)致不能正常工作。特別是像RAM這種利用雙穩(wěn)態(tài)進(jìn)行存儲(chǔ)的器

2009-03-28 16:41:06 581

581

錯(cuò)誤檢測(cè)與糾正電路的設(shè)計(jì)方案

摘要:針對(duì)一些惡劣的電磁環(huán)境對(duì)隨機(jī)存儲(chǔ)器(RAM)電路誤碼影響的情況,根據(jù)糾錯(cuò)編碼的基本原理,提出簡(jiǎn)

2010-03-05 16:28:19 986

986

針對(duì)直擴(kuò)系統(tǒng)中長(zhǎng)PN碼同步捕獲速度慢的問題,利用推導(dǎo)的串接短PN碼與長(zhǎng)PN碼具有相似相關(guān)性的結(jié)論,對(duì)直擴(kuò)系統(tǒng)中PN碼同步捕獲的并行匹配濾波捕獲方法進(jìn)行改進(jìn),得到了簡(jiǎn)單可行的串并結(jié)合捕獲方法。然后,結(jié)合一個(gè)周期內(nèi)PN碼相關(guān)值,采用迭代的方式,選取簡(jiǎn)單

2011-03-05 10:29:55 42

42 本文利用糾錯(cuò)編碼的基本知識(shí),提出了一種簡(jiǎn)單實(shí)用的能自動(dòng)糾正一位錯(cuò)誤和檢查兩位錯(cuò)誤的編碼方法,并且通過VHDL語言編程,用FPGA器件來實(shí)現(xiàn)。在我們自己的嵌入式系統(tǒng)中,EDAC電路

2012-01-18 16:29:15 2387

2387

基于MSOffice漏洞利用技術(shù)的研究_王俊卿

2017-03-17 17:14:25 0

0 筆者認(rèn)為未來的軟件漏洞領(lǐng)域主要存在以下新挑戰(zhàn),本文將一一介紹。 ● 移動(dòng)終端漏洞 ● 云計(jì)算平臺(tái)漏洞 ● 物聯(lián)網(wǎng)漏洞 移動(dòng)終端漏洞發(fā)展趨勢(shì) 移動(dòng)互聯(lián)網(wǎng)時(shí)代早已到來,以智能手機(jī)為主的移動(dòng)終端也逐漸被黑

2017-09-30 16:07:55 0

0 在應(yīng)對(duì)網(wǎng)絡(luò)攻擊過程中,入侵檢測(cè)系統(tǒng)Snort扮演了重要角色,如何提升Snort的防護(hù)水平至關(guān)重要。本文提出了一種利用低交互蜜罐系統(tǒng)捕獲網(wǎng)絡(luò)攻擊流量,提取攻擊特征,進(jìn)而主動(dòng)提升Snort檢測(cè)能力,實(shí)現(xiàn)

2017-11-08 15:15:33 8

8 研究表明,驅(qū)動(dòng)程序的漏洞是造成Linux系統(tǒng)安全問題的主要原因之一,可引發(fā)提權(quán)、拒絕服務(wù)等高危情況。針對(duì)無具體設(shè)備的情況下,無法對(duì)驅(qū)動(dòng)程序進(jìn)行運(yùn)行時(shí)漏洞檢測(cè)的問題,提出了對(duì)驅(qū)動(dòng)程序進(jìn)行符號(hào)化執(zhí)行

2017-12-05 16:06:01 0

0 腳本引擎,利用動(dòng)態(tài)的、基于bytecode的污點(diǎn)分析方法實(shí)現(xiàn)了DOM XSS漏洞的檢測(cè)。對(duì)DOM對(duì)象類屬性的擴(kuò)展和SpiderMonkey字符串編碼格式的修改可以完成污點(diǎn)數(shù)據(jù)標(biāo)記;遍歷

2017-12-18 16:01:44 0

0 最近安全人員發(fā)現(xiàn)了一個(gè)Windows Defender漏洞,這個(gè)漏洞是一個(gè)遠(yuǎn)程代碼執(zhí)行漏洞,通過追溯微軟自己使用的開源歸檔工具發(fā)現(xiàn)的。攻擊者可以利用這個(gè)漏洞在計(jì)算機(jī)上執(zhí)行遠(yuǎn)程代碼操作,甚至可以自己執(zhí)行下載文件的操作。

2018-06-07 01:27:00 1044

1044 一定要注意了!只要用戶的 iPhone 與 Mac 工作站或筆記本配對(duì),黑客就能利用該漏洞(Trustjacking)偷偷摸摸地“接管”用戶設(shè)備。下次再授權(quán)某臺(tái)電腦連接自己的 iOS 設(shè)備時(shí),可得長(zhǎng)點(diǎn)心了。

2018-04-24 11:14:26 2682

2682 特朗普將用一整天在白宮主持他當(dāng)選以來的第三次科技大會(huì),這次的主題是人工智能(AI)。特朗普都將和硅谷巨頭們探討AI相關(guān)話題。其中,對(duì)AI技術(shù)的監(jiān)管以及中美之間的AI競(jìng)爭(zhēng)將會(huì)是會(huì)議的焦點(diǎn)。

2018-05-16 10:21:22 2759

2759 輸入捕獲模式可以用來測(cè)量脈沖寬度或者測(cè)量頻率。STM32的定時(shí)器,除了TIM6和TIM7,其他定時(shí)器都有輸入捕獲功能。STM32的輸入捕獲,簡(jiǎn)單的說就是通過檢測(cè) 輸入捕獲模式可以用來測(cè)量脈沖寬度或者

2018-09-08 17:07:02 2153

2153 據(jù)悉,美國(guó)谷歌(Google)公司利用AI技術(shù)檢測(cè)并發(fā)布洪水預(yù)告。該項(xiàng)目首先在印度啟動(dòng),谷歌通過使用歷史事件數(shù)據(jù)以及特定區(qū)域的河流水位讀數(shù)、地形和海拔高度來訓(xùn)練其AI模型,該模型可以準(zhǔn)確預(yù)測(cè)洪水可能發(fā)生的位置、時(shí)間和嚴(yán)重程度。

2018-09-30 17:10:44 3681

3681 最近Facebook公司宣布他們發(fā)現(xiàn)了自家產(chǎn)品上的一個(gè)安全漏洞,這個(gè)安全漏洞非常嚴(yán)重,黑客可以利用它來獲取用戶信息,漏洞可能會(huì)影響5000萬個(gè)用戶賬號(hào)。

2018-10-14 17:39:00 3068

3068 大多數(shù)網(wǎng)絡(luò)安全事件是軟件代碼錯(cuò)誤的結(jié)果,黑客有名的零日攻擊,利用未知的漏洞滲透到計(jì)算機(jī)系統(tǒng),Stuxnet是針對(duì)伊朗鈾濃縮計(jì)劃中的計(jì)算機(jī)病毒,是零日攻擊的著名例子。

2018-10-11 16:33:00 4330

4330 近日,據(jù)外媒報(bào)道,谷歌旗下人工智能公司DeepMind正在開發(fā)一個(gè)全新的AI工具,可以利用基因序列預(yù)測(cè)蛋白質(zhì)結(jié)構(gòu)。

2018-12-04 16:09:28 848

848 Thinkphp5.0.*存在遠(yuǎn)程代碼執(zhí)行漏洞。攻擊者可以利用漏洞實(shí)現(xiàn)任意代碼執(zhí)行等高危操作。

2019-01-26 16:26:00 2976

2976

一家網(wǎng)絡(luò)安全公司Swascan的研究人員透露,他們?cè)谌A為的Web應(yīng)用程序和服務(wù)器中發(fā)現(xiàn)了多個(gè)漏洞,網(wǎng)絡(luò)犯罪分子可以利用這些關(guān)鍵漏洞訪問敏感信息。

2019-07-11 17:37:07 2974

2974 西門子用于維護(hù)核電站等大型關(guān)鍵基礎(chǔ)設(shè)施的工業(yè)控制系統(tǒng)存在漏洞,所幸該漏洞還未在野外被利用。

2019-07-16 15:24:09 4415

4415 結(jié)合5G傳輸速度快/數(shù)據(jù)承載量大的特點(diǎn),5G幫助AI解決必須在高速場(chǎng)景下快速反應(yīng)的需求,AI幫助5G變得更加智慧,智能化的部署規(guī)劃及運(yùn)維。

2019-08-07 15:33:16 554

554 利用物聯(lián)網(wǎng)網(wǎng)絡(luò),企業(yè)可以監(jiān)控貨物在運(yùn)輸過程中的維護(hù)條件。

2019-08-09 11:00:04 839

839 人工智能的技術(shù)正在升級(jí),并且運(yùn)用到尋人和打拐的具體場(chǎng)景中,讓更多孩子找到回家的路。

2019-11-20 16:06:27 885

885 安卓手機(jī)有遭殃了,安全公司Checkmarx發(fā)現(xiàn),安卓系統(tǒng)存在一個(gè)漏洞,讓惡意應(yīng)用無需用戶許可就能錄制視頻、拍攝照片和捕獲音頻,并將內(nèi)容上傳到遠(yuǎn)程服務(wù)器。

2019-11-20 16:09:33 2523

2523 如果說區(qū)塊鏈通過加密算法和數(shù)據(jù)鏈接,給社會(huì)帶來信任,那么我認(rèn)為智能合約是區(qū)塊鏈離信任最近的一次。

2019-11-22 10:00:27 678

678 為了更好的檢測(cè)發(fā)泡劑液位高度工采網(wǎng)推薦美國(guó)Migatron Corporation 高精度模擬超聲波傳感器 - RPS-412A,該RPS-412A是高精度模擬超聲波傳感器 (范圍的0.002“或 0.05% ,以兩者較大的一個(gè)為準(zhǔn),在 25”時(shí))。

2020-03-31 09:03:59 737

737 中美兩國(guó)研究人員合作,開發(fā)出一種實(shí)驗(yàn)性AI工具,可以準(zhǔn)確預(yù)測(cè)哪些新冠肺炎(COVID-19)患者的病情會(huì)發(fā)展成嚴(yán)重的呼吸系統(tǒng)疾病。

2020-04-01 14:30:35 515

515 從結(jié)構(gòu)上講RFID是一種簡(jiǎn)單的無線系統(tǒng),只有兩個(gè)基本器件,該系統(tǒng)用于控制、檢測(cè)和跟蹤物體。系統(tǒng)由一個(gè)詢問器和很多應(yīng)答器組成。

2020-04-20 17:26:02 799

799 ”,攻擊者可以利用此漏洞來完全控制芯片及其功能。此外,報(bào)道還稱,由于該漏洞是硬件的組成部分,因此只能通過更換芯片來彌補(bǔ)安全風(fēng)險(xiǎn)。此次安全漏洞造成的影響有多大?給FPGA產(chǎn)業(yè)將帶來哪些影響?

2020-06-01 08:49:36 925

925 和控制部件、無線電和定位技術(shù)、一個(gè)無刷電機(jī)、兩個(gè)伺服裝置、一個(gè)電池和變速箱。該機(jī)器鳥可以利用人工羽毛飛行。研究人員利用基于無線電的室內(nèi)GPS與超寬帶技術(shù),以真實(shí)鳥類的羽毛為模型,讓機(jī)械鳥在規(guī)定的空域內(nèi)以協(xié)調(diào)的模式安全飛行。

2020-07-06 14:51:54 5894

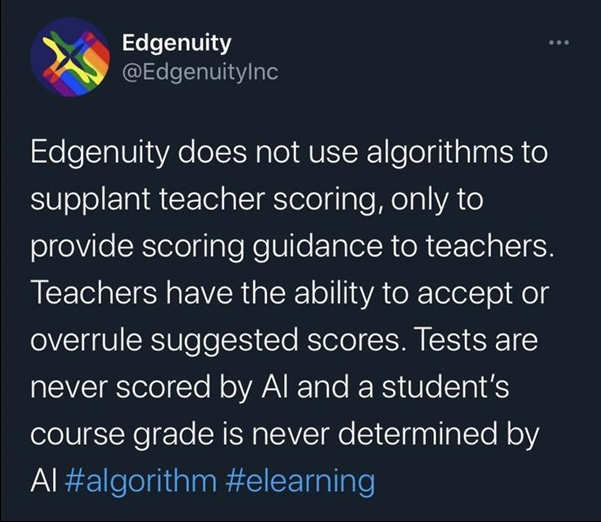

5894 試想下如果你的考試卷都用AI系統(tǒng)來打分了,會(huì)是怎樣的情況呢?據(jù)外媒報(bào)道稱,美國(guó)一家知名教育平臺(tái)近日登上了Reddit熱搜。原因是有家長(zhǎng)爆料,該公司旗下的AI閱卷系統(tǒng)存在重大漏洞(虛擬學(xué)習(xí)平臺(tái)Edgenuity,目前已服務(wù)了2萬所美國(guó)院校),學(xué)生只要在答題區(qū)寫上零散的“關(guān)鍵詞”就能輕松拿高分。

2020-09-08 11:57:04 2024

2024

Azure AI的CVP Eric Boyd在接受Engadget采訪時(shí)說:“圖像捕獲是AI中最難的問題之一。它不僅代表理解場(chǎng)景中的對(duì)象,還包括它們之間的交互方式,以及如何描述它們。

2020-10-15 14:03:29 1559

1559 像Google這樣的搜索引擎使用基于AI的算法為用戶優(yōu)化結(jié)果。他們的算法利用了用戶數(shù)據(jù),這些數(shù)據(jù)包括他們花時(shí)間在哪些站點(diǎn)上,他們的搜索歷史記錄以及他們?nèi)绾嗡阉餍畔⒁詻Q定結(jié)果的順序。

2020-10-28 17:21:20 1945

1945 下,Adobe認(rèn)為它可以幫助解決模糊的照片和視頻問題。 在其Max 2020大會(huì)的Sneaks部分,該公司展示了一個(gè)實(shí)驗(yàn)性的功能,名為Sharp Shots,由Sensei AI驅(qū)動(dòng)。它使用機(jī)器學(xué)習(xí)來消除每一幀模糊的視頻。在YouTube的壓縮視頻中,結(jié)果可以看到,與Adobe分享

2020-10-29 10:16:07 2360

2360 (密碼),也能獲得root權(quán)限。 也就是說,攻擊者完全可以利用這個(gè)漏洞,直接接管主機(jī)系統(tǒng)! 什么樣的漏洞 Qualys的研究人員指出,此漏洞是基于堆的緩沖區(qū)溢出。 利用這一漏洞,攻擊者無需知道用戶密碼,一樣可以獲得root權(quán)限。并且,是在默認(rèn)配置下。 △攻擊效

2021-02-02 11:14:01 2761

2761

靜態(tài)漏洞檢測(cè)通常只針對(duì)文本進(jìn)行檢測(cè),執(zhí)行效率高但是易產(chǎn)生誤報(bào)。針對(duì)該問題,結(jié)合神經(jīng)網(wǎng)絡(luò)技術(shù)提出一種基于代碼相似性的漏洞檢測(cè)方法。通過對(duì)程序源代碼進(jìn)行敏感函數(shù)定位、程序切片和變量替換等數(shù)據(jù)預(yù)處理操作

2021-05-24 15:13:52 10

10 基于區(qū)塊鏈的網(wǎng)絡(luò)安全漏洞檢測(cè)系統(tǒng)

2021-06-19 15:44:57 13

13 為什么可以利用FSMC來使用外部RAM呢,首先了解一下STM32里的FSMC。大容量且引腳數(shù)在100腳以上的STM32F103芯片都帶有FSMC接口。FSMC是靈活的靜態(tài)存儲(chǔ)控制器,能夠與同步或異步

2022-04-28 16:22:43 1708

1708 自然語言文本中經(jīng)常會(huì)出現(xiàn)一些拼寫錯(cuò)誤(typo),在中文文本里即所謂的錯(cuò)別字,中文拼寫糾錯(cuò)(Chinese Spelling Correction,CSC)可以對(duì)中文文本中的 typo 進(jìn)行檢測(cè)和糾正。

2022-07-13 14:38:54 1080

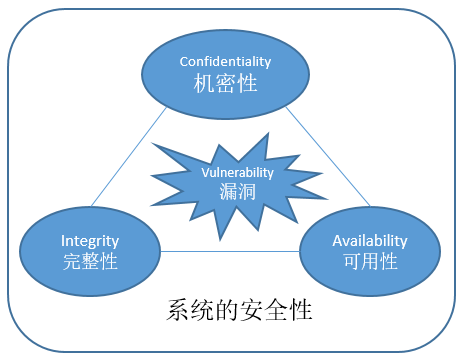

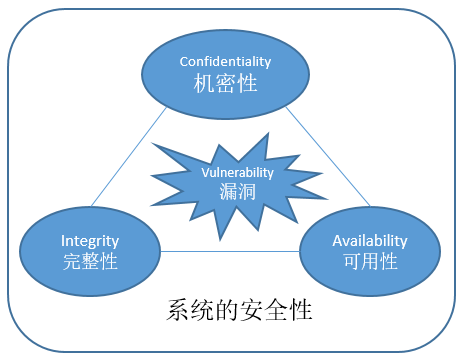

1080 任務(wù)組RFC4949[1]: 系統(tǒng)設(shè)計(jì)、部署、運(yùn)營(yíng)和管理中,可被利用于違反系統(tǒng)安全策略的缺陷或弱點(diǎn)。 中國(guó)國(guó)家標(biāo)準(zhǔn) 信息安全技術(shù)-網(wǎng)絡(luò)安全漏洞標(biāo)識(shí)與描述規(guī)范 GB/T 28458-2020[2]:?網(wǎng)絡(luò)安全漏洞是網(wǎng)絡(luò)產(chǎn)品和服務(wù)在需求分析、設(shè)計(jì)、實(shí)現(xiàn)、配置、測(cè)試、運(yùn)行、維護(hù)等過程中,無意或有意產(chǎn)生

2022-10-12 16:38:17 944

944

5W2H?分解漏洞掃描 - WHY WHY?為什么要做漏洞掃描呢? 降低資產(chǎn)所面臨的風(fēng)險(xiǎn) 上文提到漏洞的典型特征:系統(tǒng)的缺陷/弱點(diǎn)、可能被威脅利用于違反安全策略、可能導(dǎo)致系統(tǒng)的安全性被破壞。 從信息

2022-10-12 16:39:58 1042

1042

DongTai是一款交互式應(yīng)用安全測(cè)試(IAST)產(chǎn)品,支持檢測(cè)OWASP WEB TOP 10漏洞、多請(qǐng)求相關(guān)漏洞(包括邏輯漏洞、未授權(quán)訪問漏洞等)、第三方組件漏洞等。目前,Java和Python的應(yīng)用程序是支持漏洞檢測(cè)。

2022-11-25 10:35:50 578

578 圖形化高危漏洞利用工具:Apt_t00ls,這款工具集成了各種OA系統(tǒng)的高危漏洞利用、文件落地方式、殺軟進(jìn)程對(duì)比、反彈shell生成等功能。

2023-01-13 09:49:37 1157

1157 當(dāng)談及安全測(cè)試時(shí),邏輯漏洞挖掘一直是一個(gè)備受關(guān)注的話題,它與傳統(tǒng)的安全漏洞(如SQL注入、XSS、CSRF)不同,無法通過WAF、殺軟等安全系統(tǒng)的簡(jiǎn)單掃描來檢測(cè)和解決。這類漏洞往往涉及到權(quán)限控制和校驗(yàn)方面的設(shè)計(jì)問題,通常在系統(tǒng)開發(fā)階段未充分考慮相關(guān)功能的安全性。

2023-09-20 17:14:06 303

303

12月14日,在一場(chǎng)與AI相關(guān)的對(duì)話中,零一萬物的CEO李開復(fù)被問到了一個(gè)問題:大模型賽道最終能有幾家活下來?對(duì)此,李開復(fù)也算是知無不言,他認(rèn)為,除了大廠,中美加起來應(yīng)該可以支撐五六家左右。

2023-12-21 09:19:46 180

180

。下面將通過詳細(xì)討論相序錯(cuò)誤的原因、檢測(cè)和糾正方法,以及在實(shí)際應(yīng)用中的注意事項(xiàng),來幫助讀者深入了解如何糾正相序錯(cuò)誤。 首先,我們需要明確相序錯(cuò)誤的原因。相序錯(cuò)誤通常發(fā)生在電氣系統(tǒng)中的三相電源供電電纜的接線錯(cuò)誤或者設(shè)

2024-01-04 14:30:54 1013

1013 故障報(bào)告,分析和糾正措施系統(tǒng)是一種系統(tǒng)的方法,用于從一個(gè)或多個(gè)來源收集失效數(shù)據(jù),針對(duì)根本原因?qū)?shù)據(jù)進(jìn)行匯編和分析以及識(shí)別糾正措施。

2024-02-20 10:34:17 194

194

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論