5月12日晚20點,全世界都被“永恒之藍”勒索病毒刷屏了,目前這種電腦勒索病毒正在全球蔓延,此次勒索病毒“WannaCry”事件與以往相比最大的區(qū)別在于,勒索病毒結(jié)合了蠕蟲的方式進行傳播,傳播方式采用了前不久NSA被泄漏出來的MS17-010漏洞。

距離勒索病毒爆發(fā)已經(jīng)過去了兩周時間,然而永恒之藍勒索蠕蟲并沒有就此停下腳步,此次基于MS17-010多個漏洞也極有可能會一直存活下去,持續(xù)制造麻煩。以下為360威脅情報中心提供的關(guān)于“永恒之藍”勒索蠕蟲及值得警惕的趨勢。

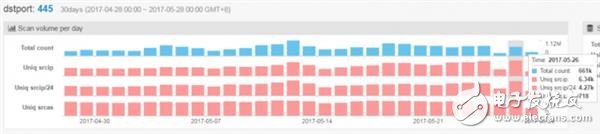

360威脅情報中心從截至到5月26日的數(shù)據(jù)中監(jiān)測到,5月23日以來,對445端口發(fā)起掃描的獨立IP數(shù)在大量增加,又開始呈現(xiàn)上升趨勢,26日創(chuàng)下歷史新高,甚至高出5月12日永恒之藍爆發(fā)時11%左右。

這個現(xiàn)象令人不安,暗示著基于NSA工具的SMB服務漏洞正在被積極地蠕蟲式利用傳播。

在永恒之藍勒索蠕蟲肆虐期間就出現(xiàn)了很多個去除Kill Switch修改版本,之后還發(fā)現(xiàn)了捆綁NSA幾乎所有可用SMB漏洞攻擊工具進行傳播的EternalRocks(永恒之石)家族,這些派生和其他家族理論上具備更強的傳播力,甚至會逐漸取代永恒之藍蠕蟲的主流地位。

如果利用SMB漏洞進行傳播的蠕蟲只是秘密地潛伏控制,不做更多引起用戶注意的事情,則可能持續(xù)保持活動狀態(tài),2008年爆發(fā)的Conficker蠕蟲到現(xiàn)在都還處于活躍狀態(tài)。

此次基于MS17-010多個漏洞的蠕蟲(不一定是“永恒之藍”)也極有可能會一直存活下去,持續(xù)地制造麻煩。

目前掃描源IP數(shù)量的持續(xù)增長暗示還有很多系統(tǒng)沒有打上補丁,蠕蟲還能進入大量系統(tǒng)掃描攻擊傳播。

永恒之藍勒索蠕蟲的現(xiàn)狀

距離永恒之藍勒索蠕蟲(WannaCry)的爆發(fā)已經(jīng)差不多兩周時間了,360威脅情報中心一直在做持續(xù)地跟蹤。

基于360網(wǎng)絡(luò)研究院的數(shù)據(jù),顯示“永恒之藍”勒索蠕蟲的感染量在初期的暴增以后在近期保持平穩(wěn),偶有不大的起伏。

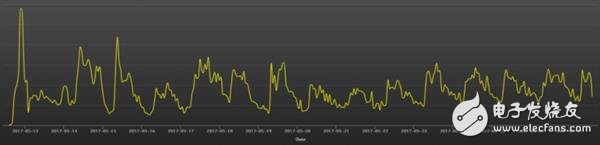

下圖為WannaCry蠕蟲家族Kill Switch域名的訪問量曲線:

在5月12日蠕蟲爆發(fā)以后,蠕蟲的感染量在最初的幾小時內(nèi)沖高到頂點,在北京時間5月12日23點左右Kill Switch域名被注冊啟用以后受到極大地抑制,在后續(xù)的幾天內(nèi)安全廠商與用戶的協(xié)同處理后,整體感染情況基本得到控制。

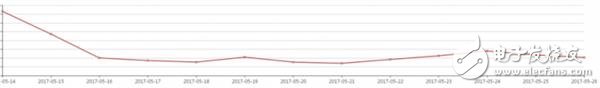

下圖為感染蠕蟲的獨立IP數(shù)曲線:

可以看到蠕蟲的感染量基本保持穩(wěn)定,但近幾天有少量的增長。

值得警惕的趨勢

以上的分析顯示“永恒之藍”勒索蠕蟲家族已經(jīng)得到的很大程度地控制,但是360威脅情報中心在分析全網(wǎng)掃描活動的數(shù)據(jù)后發(fā)現(xiàn)了一個令人不安的趨勢:對445端口發(fā)起掃描的獨立IP數(shù)在大量增加。

下圖是蠕蟲爆發(fā)前的5月2日對445端口進行掃描的獨立IP數(shù):

在5月12日前,445端口的掃描源IP數(shù)基本保持穩(wěn)定,這個數(shù)據(jù)可以理解為一個背景參考量。

下圖顯示5月12日蠕蟲爆發(fā)時掃描源IP數(shù),上升11%左右:

基本可以認為超出的IP數(shù)絕大部分來自于感染了蠕蟲的機器。在接下來的幾天全球采取應對蠕蟲的措施以后,掃描IP數(shù)有所下降,蠕蟲的傳播受到控制。

但是,5月23日以來,掃描源IP數(shù)又開始呈現(xiàn)上升的趨勢,到26日創(chuàng)下歷史新高(今天27日的數(shù)據(jù)還不完整),如下圖:

在永恒之藍勒索蠕蟲肆虐期間就出現(xiàn)了很多個去除Kill Switch修改版本,之后還發(fā)現(xiàn)了捆綁NSA幾乎所有可用SMB漏洞攻擊工具進行傳播的EternalRocks(永恒之石)家族,這些派生和其他家族理論上具備更強的傳播力,甚至會逐漸取代“永恒之藍”蠕蟲的主流地位。

“永恒之藍”蠕蟲的加密勒索行為會促使中招用戶盡快處置,重裝系統(tǒng)安裝補丁,減少后續(xù)的感染源。

但是,如果其他利用SMB漏洞進行傳播的蠕蟲只是秘密地潛伏控制,不做更多引起用戶注意的事情,則可能持續(xù)地保持活動狀態(tài),2008年爆發(fā)的Conficker蠕蟲到現(xiàn)在都還處于活躍狀態(tài),此次基于MS17-010多個漏洞的蠕蟲(不一定是“永恒之藍”)也極有可能會一直存活下去,持續(xù)地給我們制造麻煩。

處理建議

無論是什么蠕蟲,封堵其進入渠道永遠是最有效最根本的解決方案,所以打補丁無論怎么強調(diào)都不過分。

對網(wǎng)絡(luò)始終保持監(jiān)控也是體系化防御的重要部分,做網(wǎng)絡(luò)安全不能有銀彈思維,攻擊者通過利用漏洞取得突破而不被檢測到是完全可能的,但后續(xù)掃描探測的行為則可能有可檢測的跡象。

具體到利用NSA工具SMB漏洞的蠕蟲,如果通過某些漏網(wǎng)未打補丁的系統(tǒng)進入內(nèi)網(wǎng),安全系統(tǒng)能夠及時發(fā)現(xiàn)其自動化的掃描行為加以處置也不算太晚。

可以預見,利用MS17-010漏洞的蠕蟲的掃描活動在互聯(lián)網(wǎng)上會作為背景攻擊長期存在,我們需要時刻保持警惕,加固門窗隨時恭候來砸門的僵尸。

勒索病毒最新消息:勒索蠕蟲病毒越發(fā)囂張 補丁必須打

勒索病毒最新消息:勒索蠕蟲病毒越發(fā)囂張 補丁必須打

評論